Linux----------Openssh介绍以及用法

一、OpenSSH介绍

OpenSSH这一术语指系统中使用的Secure Shell软件的软件实施。用于在远程系统上安全运行shell。如果您在可提供ssh服务的远程Linux系统中拥有用户帐户,则ssh是通常用来远程登录到该系统的命令。ssh命令也可用于在远程系统中运行命令。

1.1 常见的远程登录工具有三种:

telnet

ssh

dropbear

telnet---------远程登录协议,常用端口为23/TCP,认证和传输数据都是明文,安全性太差已淘汰,现通常用于测试端口

dropbear----嵌入式系统专用ssh服务器端和客户端工具

ssh-----------应用层协议,常用端口为22/tcp

通信过程及认证过程是加密的,主机认证

用户认证过程加密

数据传输过程加密

1.2 SSH版本

openssh有两个版本,分别为v1和v2,其特点如下:

v1:基于CRC-32做MAC,无法防范中间人(man-in-middle)攻击 # 安全性差,已禁用

v2:双方主机协议选择安全的MAC方式。基于DH算法做密钥交换,基于RSA或DSA算法实现身份认证

1.3 SSH认证方式

ssh有两种认证方式,分别是:

基于口令认证

基于密钥认证

1.4 openssh的工作模式

openssh是基于C/S架构工作的

服务器端 # sshd,配置文件在/etc/ssh/sshd_config

客户端 # ssh,配置文件在/etc/ssh/ssh_config

ssh-keygen #生成密钥

ssh-copy-id #将公钥传输至远程服务器

scp #跨主机安全复制工具

1.5 SSH主机密钥

ssh通过公钥加密的方式保持通信安全。当某一ssh客户端连接到ssh服务器时,在该客户端登录之前,服务器会向其发送公钥副本。这可用于为通信渠道设置安全加密,并可验证客户端的服务器。

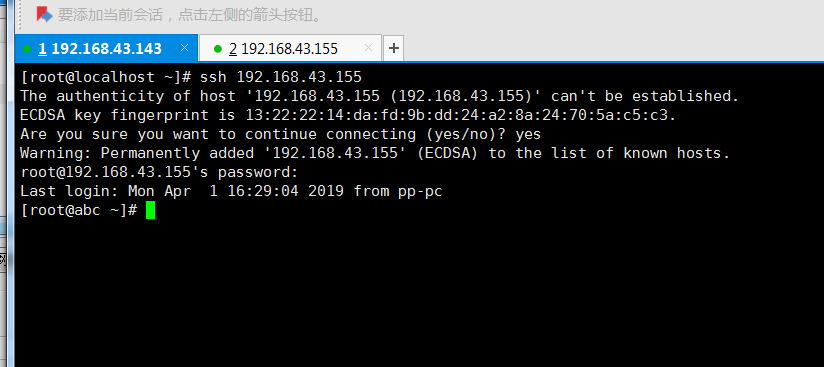

当用户第一次使用ssh连接到特定服务器时,ssh命令可在用户的~/.ssh/known_hosts文件中存储该服务器的公钥。在此之后每当用户进行连接时,客户端都会通过对比~/.ssh/known_hosts文件中的服务器条目和服务器发送的公钥,确保从服务器获得相同的公钥。如果公钥不匹配,客户端会假定网络通信已遭劫持或服务器已被入侵,并且中断连接。

这意味着,如果服务器的公钥发生更改(由于硬盘出现故障导致公钥丢失,或者出于某些正当理由替换公钥),用户则需要更新其~/.ssh/known_hosts文件并删除旧的条目才能够进行登录。

二、配置基于SSH密钥的身份 验证

用户可通过使用公钥身份验证进行ssh登录身份验证。ssh允许用户使用私钥-公钥方案进行身份验证。这意味着将生成私钥和公钥这两个密钥。私钥文件用作身份验证凭据,像密码一样,必须妥善保管。公钥复制到用户希望登录的系统,用于验证私钥。公钥并不需要保密。拥有公钥的ssh服务器可以发布仅持有您私钥的系统才可解答的问题。因此,可以根据所持有的密钥进行验证。如此一来,就不必在每次访问系统时键入密码,但安全性仍能得到保证。

使用ssh-keygen命令生成密码。将会生成私钥~/.ssh/id_rsa和公钥~/.ssh/id_rsa.pub。

注意:生成密钥时,系统将提供指定密码的选项,在访问私钥时必须提供该密码。如果私钥被偷,除颁发者之外的其他任何人很难使用该私钥,因为已使用密码对其进行保护。这样,在攻击者破解并使用私钥前,会有足够的时间生成新的密钥对并删除所有涉及旧密钥的内容。

生成ssh密钥后,密钥将默认存储在家目录下的.ssh/目录中。私钥和公钥的权限就分别为600和644。.ssh目录权限必须是700。

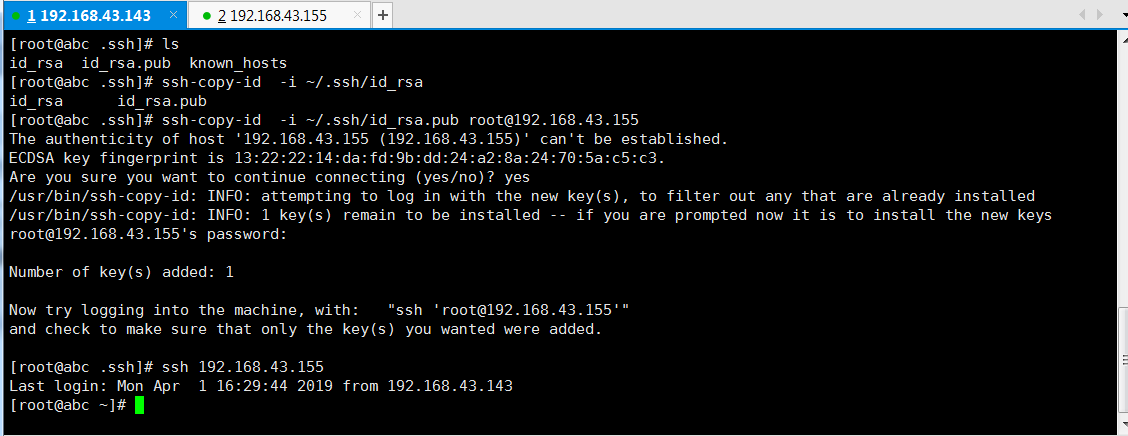

在可以使用基于密钥的身份验证前,需要将公钥复制到目标系统上。可以使用ssh-copy-id完成这一操作

通过ssh-copy-id将密钥复制到另一系统时,它默认复制~/.ssh/id_rsa.pub文件

三、自定义服务配置

虽然OpenSSH服务器通常无需修改,但会提供其他安全措施,可以在配置文件/etc/ssh/sshd_config中修改OpenSSH服务器的各个方面。

示例:

Port 22 # 使用的端口号

PermitRootLogin yes # 是否允许root用户远程登录

X11Forwarding no # 是否允许用户运行远程主机上的X程序

PasswordAuthentication yes # 是否启用密码身份验证

四、 SSH安全注意事项

- 限制登录客户端地址

- 密码应该经常换且足够复杂

- 使用非默认端口

- 仅监听特定的IP地址

- 禁止管理员直接登录

- 仅允许有限制用户登录使用基于密钥的认证

- AllowUsers

- AllowGroups

- 禁止使用空密码

- 禁止使用SSHv1版本

- 设定空闲会话超时时长

- 利用防火墙设置ssh访问策略

- 限制ssh的访问频度和并发在线数

- 做好日志的备份,经常分析(集中于某台服务器)

五、配置密钥认证登录-示例

cd ~/.ssh/ # 切换到ssh目录

ssh-keygen -t rsa # 生产基于rsa算法加密的密钥对

ls # 查看密钥

ssh-copy-id -i ~/.ssh/id_rsa.pub root@192.168.1.42 # 把公钥拷给其他主机

ssh root@192.168.1.42 # 验证