Docker--基本管理-(1)

Docker基本管理

https://download.docker.com/linux/static/stable/x86_64/docker-18.06.3-ce.tgz

一、Docker概述

1. Docker是什么

Docker是一个开源的应用容器引擎,基于go语言开发并遵循了apache2.0协议开源。

Docker是在Linux容器里运行的开源工具,是一种轻量级的"虚拟机"。

Docker的容器技术可以在一台主机上轻松为任何应用创建一个轻量级的、可移植的、自给自足的容器。

目前Docker只能支持64位系统。

2. Docker的设计宗旨

Docker的Logo设计为蓝色鲸鱼,拖着许多集装箱。

鲸鱼可看作为宿主机,集装箱可理解为相互隔离的容器,每个集装箱中都包含自己的应用程序。

Docker的设计宗旨:Build,Ship and Run Any APP,Anywhere

即通过对应用组件的封装、发布、部署、运行等生命周期的管理,达到应用组件级别的"一次封装,到处运行"的目的。这里的组件,既可以是一个应用,也可以是一套服务,甚至是一个完整的操作系统。

3. 容器的优点

容器化越来越受欢迎,因为容器是:

● 灵活:即使是最复杂的应用也可以集装箱化

● 轻量级:容器利用并共享主机内核

● 可互换:可以即时部署更新和升级

● 便携式:可以再本地构建,部署到云,并在任何地方运行

● 可扩展:可以增加并自动分发容器副本

● 可堆叠:可以垂直和即时堆叠服务

4. Docker容器和虚拟机的区别

容器是在Linux上本机运行,并与其他容器共享主机的内核,它运行的是一个独立的进程,不占用其他任何可执行文件的内存,非常轻量。

虚拟机运行的是一个完整的操作系统,通过虚拟机管理程序对主机资源进行虚拟访问,相比之下需要的资源更多。

特性 | Docker容器 | openstack虚拟机 |

部署难度 | 非常简单 | 组件多,部署复杂 |

启动速度 | 秒级 | 分钟级 |

执行性能 | 和物理系统几乎一致 | vm会占用一些资源 |

镜像体积 | 镜像MB级别 | 虚拟机镜像GB级别 |

管理效率 | 管理简单 | 组件相互依赖,管理复杂 |

可管理性 | 单进程 | 完整的系统管理 |

网络连接 | 比较弱 | 借助neutron可以灵活组件各类网络管理 |

计算能力损耗 | 几乎无 | 损耗50%左右 |

性能 | 接近原生 | 弱于 |

系统支持量(单机) | 上千个 | 几十个 |

隔离性 | 资源隔离/限制 | 完全隔离 |

5. 容器的三种重要技术(namespace/cgroup)

docker本质就是宿主机的一个进程,docker是通过namespace实现资源隔离,通过cgroup实现资源限制,通过写时复制技术(copy-on-write)实现了高效的文件操作(类似虚拟机的磁盘比如分配500G并不是实际占用物理磁盘500G)。

6. namespace的六项隔离

namespace | 系统调用参数 | 隔离内容 |

UTS | CLONE_NEWUTS | 主机名与域名 |

IPC | CLONE_NEWWIPC | 信号量、消息队列和共享内存 |

PID | CLONE_NEWPID | 进程编号 |

NETWORK | CLONE_NEWNET | 网络设备、网络栈、端口等 |

MOUNT | CLONE_NEWNS | 挂载点(文件系统) |

USER | CLONE_NEWUSER | 用户和用户组(3.8以后的内核才支持) |

7. Docker核心的三个概念

7.1 镜像

Docker的镜像是创建容器的基础,类似虚拟机的快照,可以理解为一个面向Docker容器引擎的只读模板。

通过镜像启动一个容器,一个镜像是一个可执行的包,其中包括运行应用程序所需要的所有内容包含代码,运行时间,库、环境变量和配置文件。

Docker镜像也是一个压缩包,只是这个压缩包不只是可执行文件,环境部署脚本,它还包含了完整的操作系统。因为大部分的镜像都是基于某个操作系统来构建,所以很轻松的就可以构建本地和远程一样的环境,这也是Docker镜像的精髓。

7.2 容器

Docker的容器是从镜像创建的运行实例,它可以被启动、停止和删除。所创建的每一个容器都是相互隔离、互不可见,以保证平台的安全性。

可以把容器看做是一个简易版的Linux环境(包括root用户权限、镜像空间、用户空间和网络空间等)和运行在其他的应用程序。

7.3 仓库

Docker仓库是用来集中保存镜像的地方,当创建了自己的镜像之后,可以使用push命令将它上传到公有仓库(Public)或者私有仓库(Private)。当下次要在另外一台机器上使用这个镜像时,只需从仓库获取。

Docker的镜像、容器、日志等内容全部都默认存储在/var/lib/docker目录下。

二、安装Docker

安装网站参考linux 安装docker - 傻不拉几猫 - 博客园 (cnblogs.com)

[root@node1 ~]# systemctl disable --now firewalld

setenforce: SELinux is disabled

wget -O /etc/yum.repos.d/ali.repo http://mirrors.aliyun.com/repo/Centos-7.repo

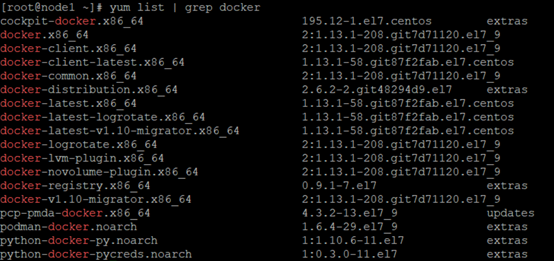

3. 查看源里有没有docker

yum list | grep docker

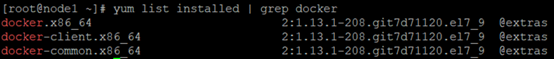

4. 安装Docker

yum -y install docker

yum list installed | grep docker

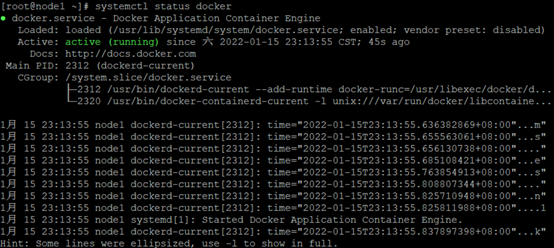

5. 启动Docker

systemctl start docker

systemctl enable docker

6. 查看docker服务状态

systemctl status docker

三、Docker镜像创建与操作

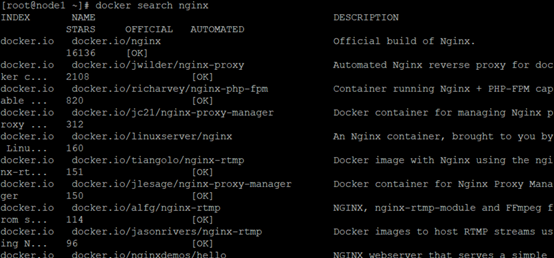

1. 搜索镜像

格式:docker search 关键字

搜索nginx镜像

docker search nginx

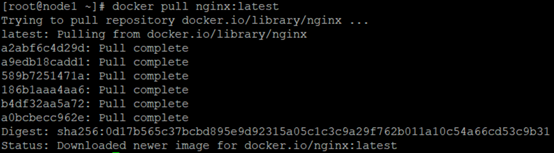

2. 获取镜像

格式:docker pull 仓库名称[:标签]

如果下载镜像时不指定标签,则默认会下载仓库中最新版本的镜像,即选择标签为latest标签。

docker pull nginx:latest

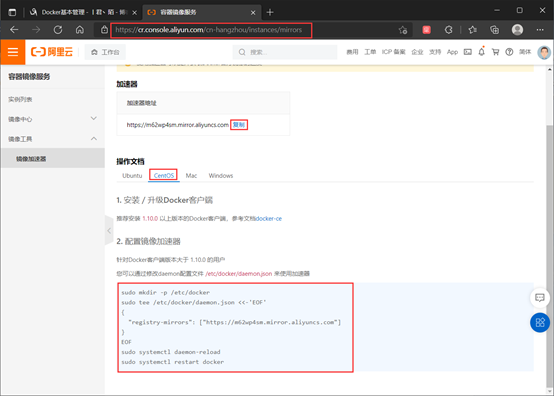

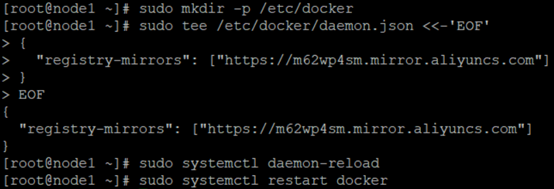

3. 镜像加速下载

浏览器访问http://cr.console.aliyun.com/cn-hangzhou/instances/mirrors获取镜像加速器配置

复制命令即可

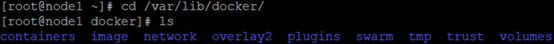

4. 查看镜像信息

镜像下载后存放在/var/lib/docker

cd /var/lib/docker/

ls

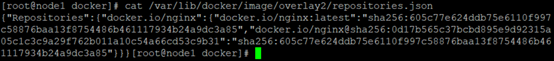

5. 查看下载的镜像文件信息

cat /var/lib/docker/image/overlay2/repositories.json

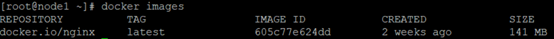

6. 查看下载到本地的所有镜像

docker images

REPOSITORY:镜像属于的仓库

TAG:镜像的标签信息,标记同一个仓库中的不同镜像

IMAGE ID:镜像的唯一ID号,唯一标识一个镜像

CREATED:镜像创建的时间

SIZE:镜像大小

7. 根据镜像的唯一标识ID号,获取镜像详细信息

格式:docker inspect 镜像ID号

docker inspect 605c77e624dd

[

{

"Id": "sha256:605c77e624ddb75e6110f997c58876baa13f8754486b461117934b24a9dc3a85",

"RepoTags": [

"docker.io/nginx:latest"

],

"RepoDigests": [

"docker.io/nginx@sha256:0d17b565c37bcbd895e9d92315a05c1c3c9a29f762b011a10c54a66cd53c9b31"

],

"Parent": "",

"Comment": "",

"Created": "2021-12-29T19:28:29.892199479Z",

"Container": "ca3e48389f7160bc9d9a892d316fcbba459344ee3679998739b1c3cd8e56f7da",

"ContainerConfig": {

"Hostname": "ca3e48389f71",

"Domainname": "",

"User": "",

"AttachStdin": false,

"AttachStdout": false,

"AttachStderr": false,

"ExposedPorts": {

"80/tcp": {}

},

"Tty": false,

"OpenStdin": false,

"StdinOnce": false,

"Env": [

"PATH=/usr/local/sbin:/usr/local/bin:/usr/sbin:/usr/bin:/sbin:/bin",

"NGINX_VERSION=1.21.5",

"NJS_VERSION=0.7.1",

"PKG_RELEASE=1~bullseye"

],

"Cmd": [

"/bin/sh",

"-c",

"#(nop) ",

"CMD [\"nginx\" \"-g\" \"daemon off;\"]"

],

"Image": "sha256:82941edee2f4d17c55563bb926387c3ae39fa1a99777f088bc9d3db885192209",

"Volumes": null,

"WorkingDir": "",

"Entrypoint": [

"/docker-entrypoint.sh"

],

"OnBuild": null,

"Labels": {

"maintainer": "NGINX Docker Maintainers <docker-maint@nginx.com>"

},

"StopSignal": "SIGQUIT"

},

"DockerVersion": "20.10.7",

"Author": "",

"Config": {

"Hostname": "",

"Domainname": "",

"User": "",

"AttachStdin": false,

"AttachStdout": false,

"AttachStderr": false,

"ExposedPorts": {

"80/tcp": {}

},

"Tty": false,

"OpenStdin": false,

"StdinOnce": false,

"Env": [

"PATH=/usr/local/sbin:/usr/local/bin:/usr/sbin:/usr/bin:/sbin:/bin",

"NGINX_VERSION=1.21.5",

"NJS_VERSION=0.7.1",

"PKG_RELEASE=1~bullseye"

],

"Cmd": [

"nginx",

"-g",

"daemon off;"

],

"Image": "sha256:82941edee2f4d17c55563bb926387c3ae39fa1a99777f088bc9d3db885192209",

"Volumes": null,

"WorkingDir": "",

"Entrypoint": [

"/docker-entrypoint.sh"

],

"OnBuild": null,

"Labels": {

"maintainer": "NGINX Docker Maintainers <docker-maint@nginx.com>"

},

"StopSignal": "SIGQUIT"

},

"Architecture": "amd64",

"Os": "linux",

"Size": 141479488,

"VirtualSize": 141479488,

"GraphDriver": {

"Name": "overlay2",

"Data": {

"LowerDir": "/var/lib/docker/overlay2/cf7a109db4c162b11c64803e240ae54cd7962aabf2396200e0e7118e7d4c0598/diff:/var/lib/docker/overlay2/7876f0703b8bb3d96c3f47c2cb897631b5f8809dcc7ff373530346ad7cd7d7e3/diff:/var/lib/docker/overlay2/51caec204e7fd791608e8a94c7efce2d6814c4e582aa96ef0b366c047f318266/diff:/var/lib/docker/overlay2/0815f18d89162db3aad56a25e05570d02046574cd083d59b8ceb639c7eb27986/diff:/var/lib/docker/overlay2/02e7c804b71bb8677c8f413a8e75fbc69d5fe226f834aa4c6377c760b269266f/diff",

"MergedDir": "/var/lib/docker/overlay2/0f7528725cf29bc0d81c40ff690db83a297e7d24a194f9bcd8cd0d5d2ccf6cff/merged",

"UpperDir": "/var/lib/docker/overlay2/0f7528725cf29bc0d81c40ff690db83a297e7d24a194f9bcd8cd0d5d2ccf6cff/diff",

"WorkDir": "/var/lib/docker/overlay2/0f7528725cf29bc0d81c40ff690db83a297e7d24a194f9bcd8cd0d5d2ccf6cff/work"

}

},

"RootFS": {

"Type": "layers",

"Layers": [

"sha256:2edcec3590a4ec7f40cf0743c15d78fb39d8326bc029073b41ef9727da6c851f",

"sha256:e379e8aedd4d72bb4c529a4ca07a4e4d230b5a1d3f7a61bc80179e8f02421ad8",

"sha256:b8d6e692a25e11b0d32c5c3dd544b71b1085ddc1fddad08e68cbd7fda7f70221",

"sha256:f1db227348d0a5e0b99b15a096d930d1a69db7474a1847acbc31f05e4ef8df8c",

"sha256:32ce5f6a5106cc637d09a98289782edf47c32cb082dc475dd47cbf19a4f866da",

"sha256:d874fd2bc83bb3322b566df739681fbd2248c58d3369cb25908d68e7ed6040a6"

]

}

}

]

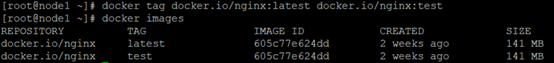

8. 为本地的镜像添加新的标签

格式:docker tag 名称[:标签] 新名称[:标签]

docker tag docker.io/nginx:latest docker.io/nginx:test

docker images

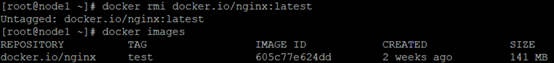

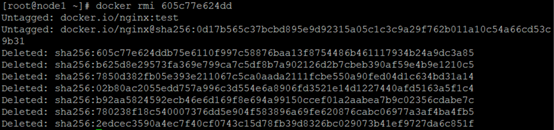

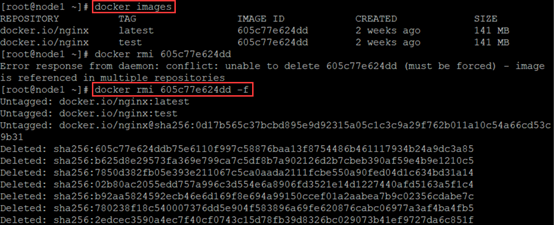

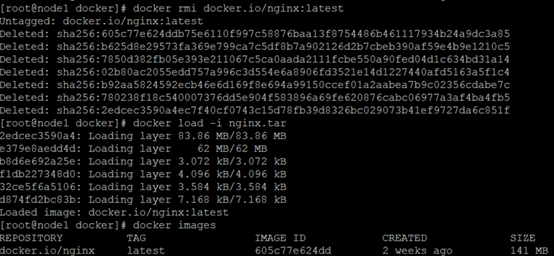

9. 删除镜像

格式1:docker rmi 仓库名称:标签

当一个镜像有多个标签时,只是删除其中指定的标签

docker rmi docker.io/nginx:latest

docker images

格式2:docker rmi 镜像ID号

会彻底删除该镜像

docker rmi 605c77e624dd

docker images

若该镜像的标签数大于1,需要使用-f强制删除

docker images

docker rmi 605c77e624dd -f

docker images

注意:如果该镜像已经被容器使用,正确的做法是先删除依赖该镜像的所有容器,再去删除镜像。

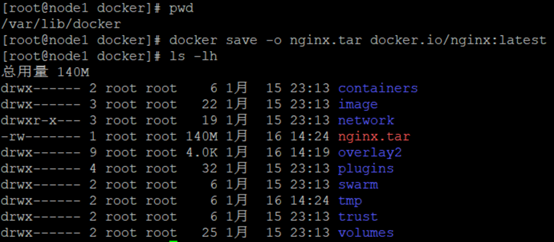

10. 存入镜像:将镜像保存称为本地文件

格式:docker save -o 存储文件名 存储的镜像

cd /var/lib/docker

docker save -o nginx.tar docker.io/nginx:latest

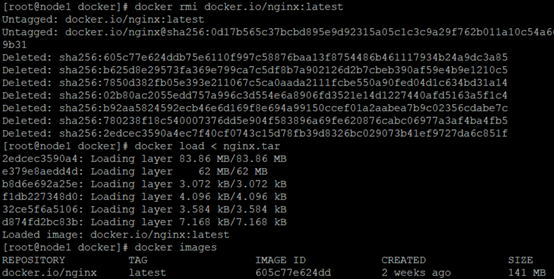

11. 载入镜像:将镜像文件导入到镜像库中

格式:

docker load < 镜像文件(要写文件路径)

docker rmi docker.io/nginx:latest

docker load < nginx.tar

docker image

或者

docker load -i 镜像文件

docker rmi docker.io/nginx:latest

docker load -i nginx.tar

docker images

12. 上传镜像

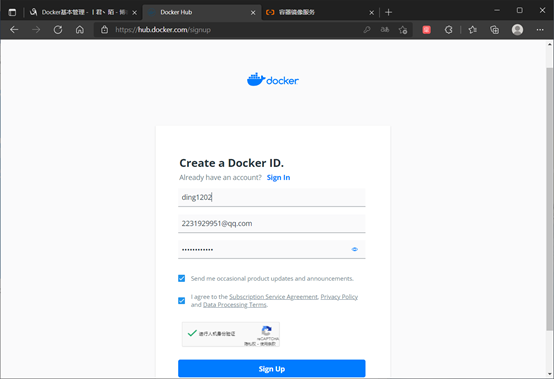

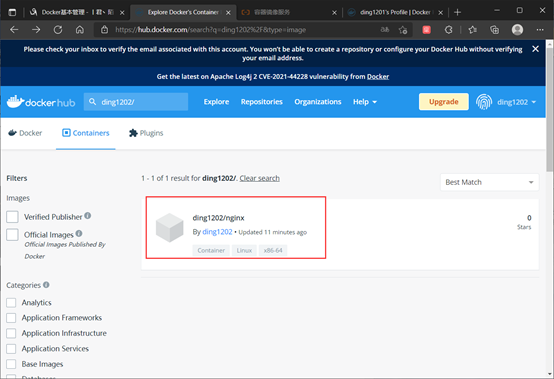

默认上传到docker hub官方公共仓库,需要注册使用公共仓库的账户。http://hub.docker.com。

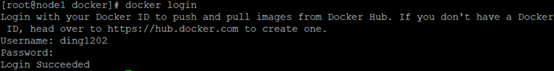

可以使用docker login命令来输入用户名、密码和邮箱来完成注册和登录。

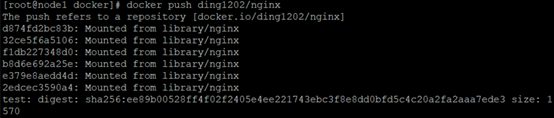

在上传镜像之前,还需要先对本地镜像添加新的标签,然后再使用docker push命令进行上传。

创建用户后用用户名和密码在真机登录看看,如果OK,返回Linux登录

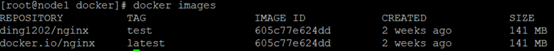

docker tag docker.io/nginx:latest ding1202/nginx:test

docker login

输入用户名和密码

docker push ding1202/nginx // 如果上传失败请加标签

docker push ding1202/nginx:test

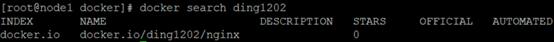

docker search ding1202

INDEX NAME DESCRIPTION STARS OFFICIAL AUTOMATED

docker.io docker.io/ding1202/nginx 0

上传成功

四、Docker容器操作

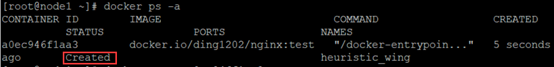

1. 容器创建

容器创建就是将镜像加载到容器的过程。

新创建的容器默认处于停止状态,不允许任何程序,需要在其中发起一个进程来启动容器。

格式:docker create [选项] 镜像

常用选项:

-i:让容器的输入保持打开

-t:让Docker分配一个伪终端

docker create -it docker.io/ding1202/nginx:test /bin/bash

2. 查看容器的运行状态

docker ps -a

-a选项可以显示所有的容器

CONTAINER ID:容器ID号

IMAGE:加载的镜像

COMMAND:运行的程序

CREATED:创建时间

STATUS:当前状态

PORTS:端口映射

NAMES:名称(未定义将随机创建)

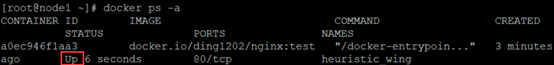

3. 启动容器

格式:docker start 容器ID/名称

docker start a0ec946f1aa3

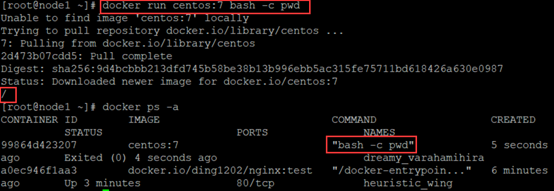

4. 创建并启动容器

可以直接执行docker run命令,等同于先执行docker create命令,再执行docker start命令。

注意:容器是一个与其中运行的shell命令共存亡的终端,命令运行容器运行,命令结束容器退出。

docker run centos:7 bash -c pwd

docker ps -a

我当前在/目录

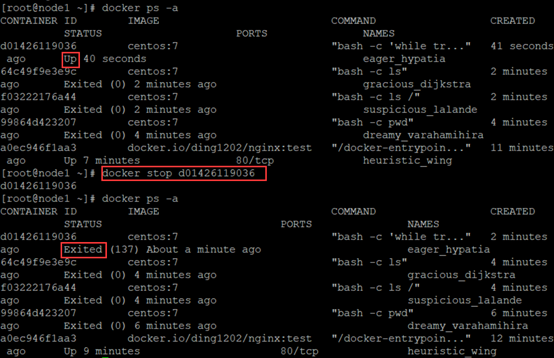

4.1 docker运行条件

docker容器默认会把容器内部第一个进程,也就是pid=1的程序作为docker容器是否正在运行的依据,如果docker容器中pid=1的进程挂了,那么docker容器便会只会退出,也就是说docker容器中必须有一个前台进程,否则认为容器已经挂掉。

可以对docker容器执行一条死循环命令,防止容易的自动退出。

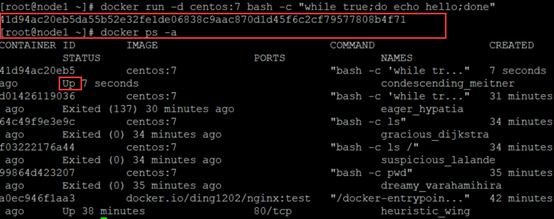

docker run centos:7 bash -c "while true;do echo hello;done"

##此时终端将不停显示hello,ctrl+c无法退出,需再另一台终端stop该容器

docker ps -a

docker stop d01426119036

docker ps -a

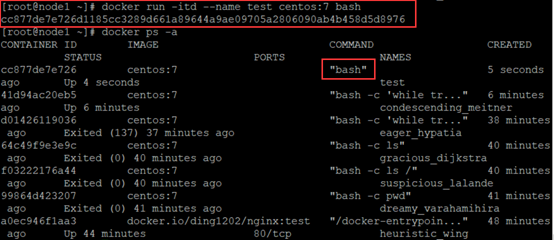

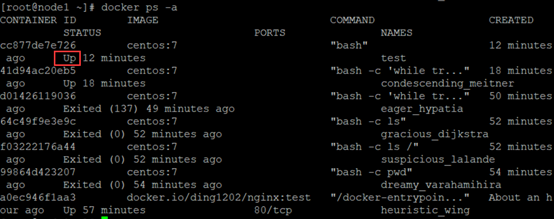

为避免占用终端无法退出的情况可以使用-d选项,docker容器以守护形式在后台运行。

容器所运行的程序不能结束。

docker run -d centos:7 bash -c "while true;do echo hello;done"

docker ps -a

4.2 创建容器并持续运行

4.3 docker在后台的标准运行过程

当利用docker run来创建容器时,Docker在后台的标准运行过程是:

(1)检查本地是否存在指定的镜像。当镜像不存在时,会从公有仓库下载;

(2)利用镜像创建并启动一个容器;

(3)分配一个文件系统给容器,在只读的镜像层外面挂载一层可读写层;

(4)从宿主主机配置的网桥接口中桥接一个虚拟机接口到容器中;

(5)分配一个地址池中的IP地址给容器;

(6)执行用户指定的应用程序,执行完毕后容器被终止运行。

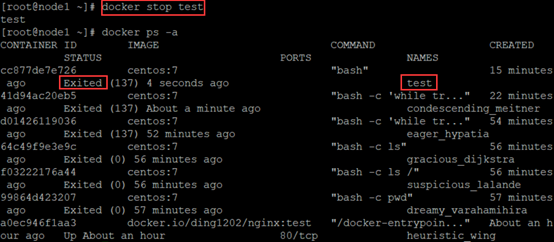

5. 终止容器运行

格式:docker stop 容器的ID/名称

docker stop test

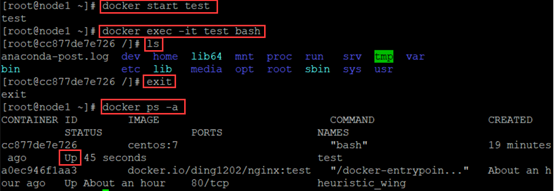

6. 容器的进入

需要进入容器进行命令操作时,可以使用docker exec命令进行运行着的容器。

格式:docker exec -it 容器ID/名称 /bin/bash

-i:让容器的输入保持打开

-t:让那个Docker分配一个伪终端

docker start test

docker exec -it test bash

ls

exit

docker ps -a

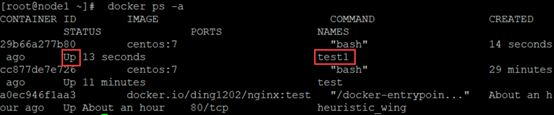

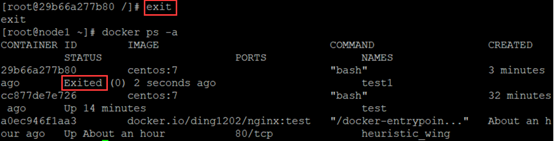

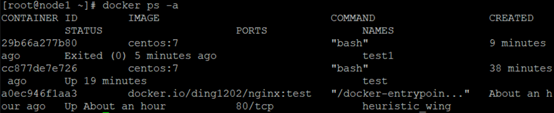

也可在run创建容器时,使用-it选项进入容器,但是退出容器时,容器也将停止运行。

docker run -it --name test1 centos:7 bash

在另一个终端查看test1的状态,是开启的

在跑回原来的终端,退出,状态为关闭

7. 复制

7.1 主机复制到容器中

touch test.txt

docker cp test.txt test:/opt

docker exec -it test bash

[root@cc877de7e726 /]# cd /opt

[root@cc877de7e726 opt]# ls

test.txt

[root@cc877de7e726 opt]# cat test.txt

7.2 从容器复制到主机

docker cp test:/opt/test.txt 111.txt

ls

111.txt anaconda-ks.cfg initalize.sh test.txt

8. 容器的导出与导入

用户可以将任何一个Docker容器从一台机器迁移到另一台机器。在迁移过程中,可以使用"docker export"命令将已经创建好的容器导出为文件,无论这个容器是处于运行状态还是停止状态均可导出。可将导出文件传输到其他机器,通过相应的导入命令实现容器的迁移。

8.1 导出

格式:docker export 容器ID/名称 文件名

docker export test > /opt/centos.tar

ls /opt/

centos.tar

8.2 导入

格式:cat 文件名 | docker import - 镜像名称:标签

docker stop test

docker rm test

docker ps -a

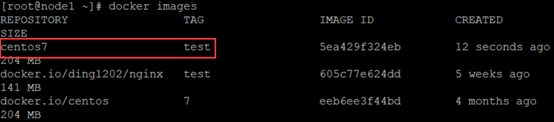

cat /opt/centos.tar | docker import - centos7:test

sha256:5ea429f324ebd345de5813aff42b1466c34584bd7655e3f66195d62a41fb36ae

docker images

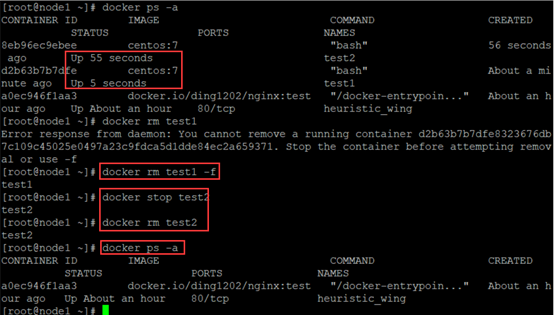

9. 删除容器

格式:docker rm [-f] 容器ID/名称

docker rm test1

容器在运行状态下,需要先stop停止容器才可以将其删除,或使用-f选项

10. 批量操作容器

10.1 批量停止容器

docker ps -a | awk 'NR>=2{print "docker stop "$1}' | bash

docker ps -a | awk 'NR>=2{print $1}' | xargs docker stop

10.2 批量删除容器

docker ps -a | awk 'NR>=2{print "docker rm "$1}' | bash

docker ps -a | awk 'NR>=2{print $1}' | xargs docker rm -f

10.3 批量删除镜像

方法一:docker images | awk 'NR>=2{print "docker rmi -f "$3}' | bash

方法二:docker rmi $(docker images -q)

10.4 批量删除容器

docker rm $(docker ps -a -q)

11. 查看容器进程号

docker inspect -f '{{.State.Pid}}' 容器ID/名称

五、Docker网络

1. Docker网络实现原理

Docker使用Linux桥接,在宿主机虚拟一个Docker容器网桥(docker0),Docker启动一个容器时会根据Docker网络的网段分配给容器一个IP地址,称为Container-IP,同时Docker网桥是每个容器的默认网关。因为在同一宿主机内的容器都接入同一个网桥,这样容器之间就能够通过容器的Container-IP直接通信。

2. Docker网桥

Docker网桥是宿主机虚拟出来的,并不是真实存在的网络设备,外部网络是无法寻址到的,这也意味着外部网络无法直接通过Container-IP访问到容器。如果容器希望外部访问能够访问到,可以通过映射容器端口到宿主主机(端口映射),即docker run创建容器时通过-

p或-P参数来启用,访问容器的时候就通过[宿主机IP]:[容器端口]访问容器

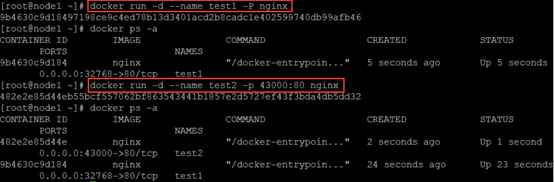

先删除所有重名容器

docker run -d --name test1 -P nginx

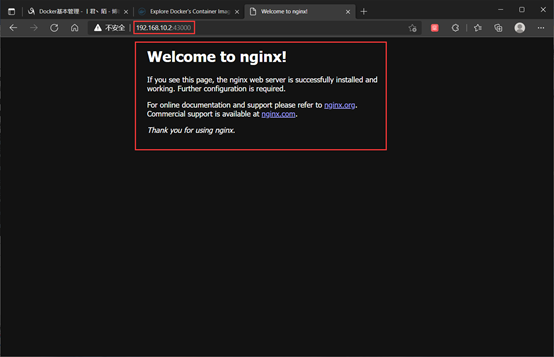

docker run -d --name test2 -p 43000:80 nginx

使用固定的43000端口

3. Docker的网络模式

网络模式 | 说明 |

Host | 容器将不会虚拟出自己的网卡,配置自己的IP等,而是使用宿主机的IP和端口。 |

Container | 创建的容器不会创建自己的网卡,配置自己的IP,而是和一个指定的容器共享IP、端口范围。 |

None | 该模式关闭了容器的网络功能。 |

Bridge | 默认为该模式,此模式会为每一个容器分配、设置IP等,并将容器连接到一个Docker0虚拟网桥,通过docker0网桥以及iptables nat表配置与宿主机通信。 |

自定义网络 | 自定义网络后,可指定容器IP |

4. 查看容器网络

安装Docker时,它会自动创建三个网络,bridge(创建容器默认连接到此网络)、none、host。

docker network ls

docker network list

5. 创建网络

使用docker run创建Docker容器时,可以用--net或--network选项指定容器的网络模式

● host模式:使用--net=host指定

● none模式:使用--net=none指定

● container模式:使用--net=container:NAME_or_ID指定

● bridge模式:使用--net=bridge指定,默认设置,可省略

6. 网络模式详解

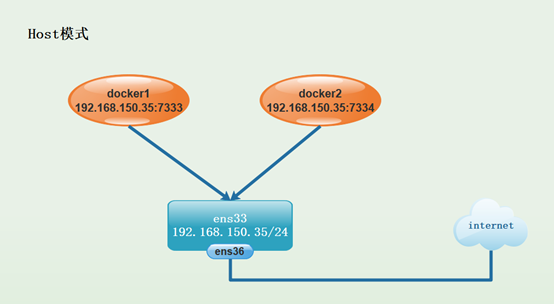

6.1 host模式

相当于Vmware中的桥接模式,与宿主机在同一个网络中,但没有独立IP地址。

Docker使用了Linux的Namespaces技术来进行资源隔离,如PID Namespace隔离进程,Mount Namespace隔离文件系统,Network Namespace隔离网络等。

一个Network Namespace提供了一份独立的网络环境,包括网卡、路由、iptable规则等都与其他的Network Namespace隔离。一个Docker容器一般会分配一个独立的Network Namespace。但如果启动容器的时候使用host模式,那么这个容器将不会获得一个独立的Network Namespace,而是和宿主机共用一个Network Namespace。容器将不会虚拟出自己的网卡、配置自己的IP等,而是使用宿主机的IP和端口。

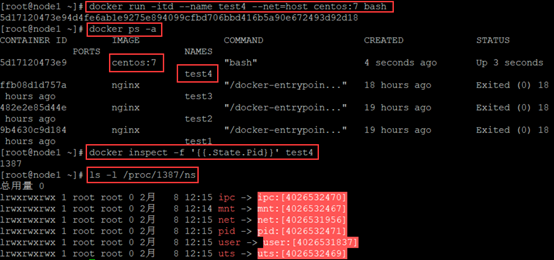

docker run -itd --name test4 --net=host centos:7 bash

docker ps -a

docker inspect -f '{{.State.Pid}}' test4

查看容器进程号

ls -l /proc/1387/ns

查看容器的进程、网络、文件系统等命名空间编号

docker run -itd --name test5 --net=host centos:7 bash

docker ps -a

docker inspect -f '{{.State.Pid}}' test5

查看容器进程号

ls -l /proc/1451/ns

net与user的命名空间相同,host模式与系统共享IP

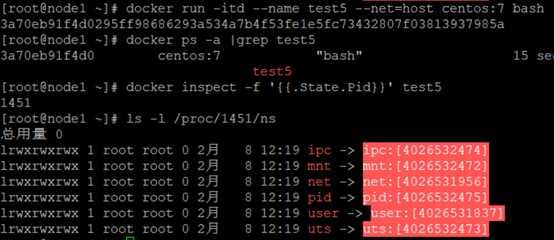

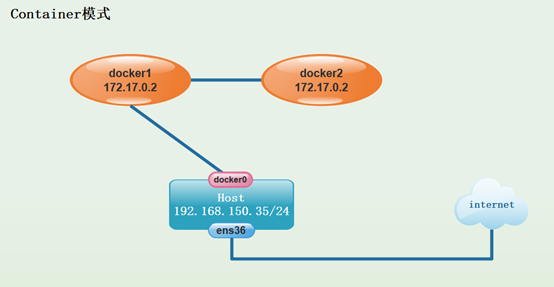

6.2 container模式

在理解了host模式后,这个模式也就好理解了。这个模式指定新常见的容器和已经存在的一个容器共享一个Network Namespace,而不是和宿主机共享。新创建的容器不会创建自己的网卡,配置自己的IP,而是和一个指定的容器共享IP、端口范围等。同样,两个容器除了网络方面,其他的如文件系统、进程列表等还是隔离的。两个容器的进程可以通过lo网卡设备通信

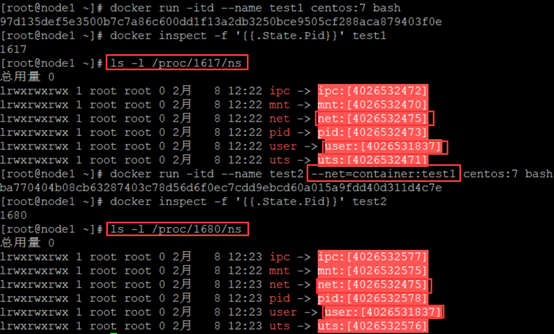

docker run -itd --name test1 centos:7 bash

docker inspect -f '{{.State.Pid}}' test1

ls -l /proc/1617/ns

docker run -itd --name test2 --net=container:test1 centos:7 bash

docker inspect -f '{{.State.Pid}}' test2

ls -l /proc/1680/ns

net与user的命名空间相同,container模式之间共享IP

6.3 none模式

使用none模式,Docker容器拥有自己的Network Namespace,但是,并不为Docker容器进行任何网络配置。也就是说,这个Docker容器没有网卡、IP、路由等信息。这种网络模式下容器只有lo回环网络,没有其他网卡。这种类型的网络没有办法联网,封闭的网络能很好的保证容器的安全性。

6.4 bridge模式

bridge模式是docker的默认网络模式,不用--net参数,就是bridge模式。

相当于Vmware中的nat模式,容器使用独立Network Namespace,并连接到docker0虚拟网卡。通过docker0网桥以及iptables nat表配置与宿主机通信,此模式会为每一个容器分配Network Namespace、设置IP等,并将一个主机上的Docker容器连接到一个虚拟网桥上。

(1)当docker进程启动时,会在主机上创建一个名为Docker0的虚拟网桥,此主机上启动的Docker容器会连接到这个虚拟网桥上。虚拟网桥的工作方式和物理交换机类似,这样主机上的所有容器就通过交换机连在了一个二层网络中。

(2)从docker0子网中分配一个IP给容器使用,并设置docker0的IP地址为容器的默认网关。在主机上创建一对虚拟网卡veth pair设备。veth设备总是成对出现的,它们组成了一个数据的通道,数据从一个设备进入,就会从另一个设备出来。因此,veth设备常用来连接两个网络设备。

(3)Docker将veth pair设备的一端放在新创建的容器中,并命名为eth0(容器的网卡),另一端放在主机中,以veth*这样类似的名字命名,并将这个网络设备加入到docker0网桥中。可以通过brctl show命令查看。

(4)使用docker run -p时,docker实际是在iptables做了DNAT规则,实现端口转发功能。可以使用iptables -t nat -vnL查看。

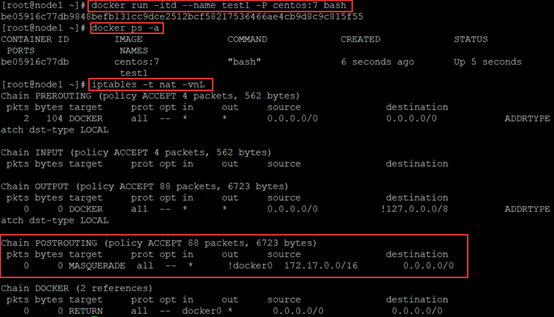

docker run -itd --name test1 -P centos:7 bash

docker ps -a

iptables -t nat -vnL

6.5 自定义网络

6.5.1 使用bridge指定IP

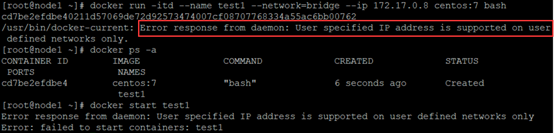

直接使用bridge模式,是无法支持指定IP运行docker的,例如执行以下命令就会报错

IP错误,无法启动

6.5.2 创建自定义网络

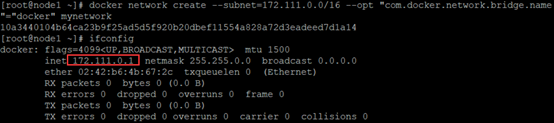

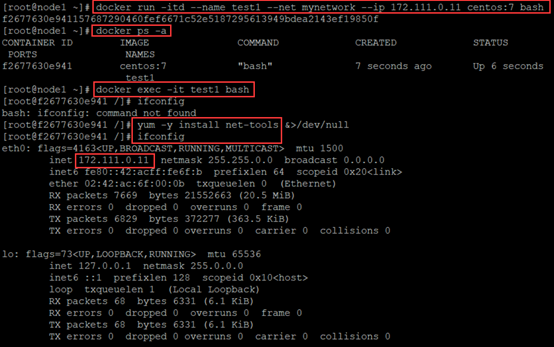

可以先自定义网络,再使用指定IP运行docker

docker network create --subnet=172.111.0.0/16 --opt "com.docker.network.bridge.name"="docker" mynetwork

ifconfig docker

docker:为执行ifconfig -a命令时,显示的网卡名,如果不使用--opt参数指定此名称,那你在使用ifconfig -a命令查看网络信息时,看到的是类似br-110eb56a0b22这样的名字,这显然不怎么好记。

mynetwork:为执行docker network list命令时,显示的bridge网络模式名称。

验证:

docker run -itd --name test1 --net mynetwork --ip 172.111.0.11 centos:7 bash

docker ps -a

docker exec -it test1 bash

yum -y install net-tools

ifconfig

六、资源控制

1. CPU资源控制

1.1 cgroups

cgroups(Control groups),是一个非常强大的linux内核工具,他不仅可以限制被namespace隔离起来的资源,还可以为资源设置权重、计算使用量、操控进程启停等等。所以cgroups实现了对资源的配额和度量。

1.2 cgroups的四大功能

● 资源限制:可以对任务使用的资源总额进行限制

● 优先级分配:通过分配的cpu时间片数量以及磁盘IO带宽大小,实际上相当于控制了任务运行优先级

● 资源统计:可以统计系统的资源使用量,如cpu时长,内存用量等

● 任务控制:cgroup可以对任务执行挂起、恢复等操作

1.3 CPU资源控制的三种方式

设置CPU使用率上限

设置CPU资源占用比(设置多个容器时才生效)

设置容器绑定指定的CPU

1.4 设置CPU使用率上限

1.4.1 使用率配置

Linux通过CFS(Completely Fair Schedular,完全公平调度器)来调度各个进程对CPU的使用。CFS默认的调度周期是100ms。我们可以设置每个容器进程的调度周期,以及在这个周期内各个容器最多能使用多少CPU时间。

使用--cpu-period即可设置调度周期,使用--cpu-quota即可设置在每个周期内容器能使用的CPU时间。两者可以配合使用。

CFS周期的有效范围1ms~1s,对应的--cpu-period的数值范围是1000~1000000。

而容器的CPU配额必须不小于1ms,即--cpu-quota的值必须>=1000。

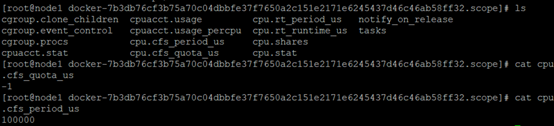

docker run -itd --name test1 centos:7 bash

docker ps -a

cd /sys/fs/cgroup/cpu/system.slice/docker-7b3db76cf3b75a70c04dbbfe37f7650a2c151e2171e6245437d46c46ab58ff32.scope/

路径为/sys/fs/cgroup/cpu/system.slice/docker-容器ID开头的文件名.scope

ls

cat cpu.cfs_quota_us

cat cpu.cfs_period_us

cpu.cfs_period_us:cpu分配的周期(微秒,所以文件名中用us表示,microsecond),默认为100000。

cpu.cfs_quota_us:表示该cgroups限制占用的时间(微秒),默认为-1,表示不限制。如果设为50000,表示占用50000/100000=50%的CPU。

例:echo "20000" > cpu.cfs_quota_us 将容器7b…的CPU使用设置为20000,设置CPU的使用率限定为20%

1.4.2 压力测试

docker exec -it test1 bash

vim /cpu.sh

bash: vim: command not found

vi cpu.sh

#!/bin/bash

i=0

while true

do

let i++

done

chmod +x cpu.sh

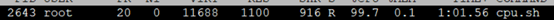

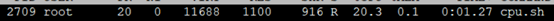

./cpu.sh

另开终端查看cpu负载

top

来自cpu.sh的命令占用了近100%的CPU资源

将CPU限制到20%后,只能占用20%左右的资源

1.5 设置CPU资源占用比(设置多个容器时才生效)

1.5.1 资源占比设置

Docker通过--cpu-shares指定CPU份额,默认值为1024,值为1024的倍数。

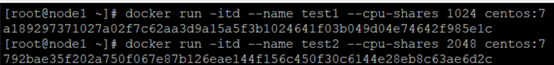

创建两个容器为test1和tests2,若只有这两个容器,设置容器的权重,使得test1和test2的CPU资源占比为1/3和2/3。

docker run -itd --name test1 --cpu-shares 1024 centos:7

docker run -itd --name test2 --cpu-shares 2048 centos:7

若出现WARNING: IPv4 forwarding is disabled. Networking will not work.

如下开启宿主机的IP转发功能即可

echo 'net.ipv4.ip_forward = 1' >> /etc/sysctl.conf

sysctl -p

net.ipv4.ip_forward = 1

systemctl restart network

systemctl restart docker

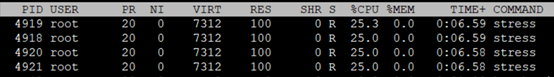

1.5.2 压力测试(设置宿主机为4核)

test1容器

docker exec -it test1 bash

yum install -y epel-release && yum install -y stress

stress -c 4

test2容器

docker exec -it test2 bash

yum install -y epel-release && yum install -y stress

stress -c 4

stress: info: [110] dispatching hogs: 4 cpu, 0 io, 0 vm, 0 hdd

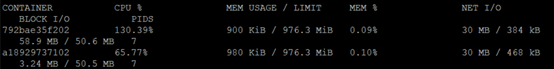

宿主机查看负载

docker stats

由于宿主机开了4核,因此cpu负载为200%

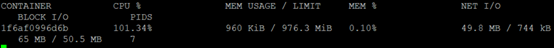

1.6 设置容器绑定指定的CPU

1.6.1 指定CPU设置

docker run -itd --name test1 --cpuset-cpus 0,3 centos:7 bash

指定本容器使用 0和3号cpu

1.6.2 压力测试

进入容器压测

docker exec -it test1 bash

yum install -y epel-release && yum install -y stress

stress -c 4

宿主机查看负载

top

docker stats

2. 对内存使用的限制

2.1 物理内存

-m(--memory=)选项用于限制容器可以使用的最大内存

docker run -itd --name test1 -m 1g centos:7 bash

docker stats

MEM LIMIT为物理内存大小

2.2 交换空间内存

--memory-swap可限制swap分区的内存大小,但必须与-m命令一起使用。

正常情况下,--memory-swap的值包含容器可用内存和可用swap。

所以-m 300m --memory-swap=1g的含义为:容器可以使用300M的物理内存,并且可以使用700M(1G-300M)的swap。

如果--memory-swap设置为0或者不设置,则容器可以使用的swap大小为-m值的两倍。

如果--memory-swap的值和-m相同,则容器不能使用swap。

如果--memory-swap的值为-1,它表示容器程序使用的内存受限,而可以使用的swap空间使用不受限制(宿主机有多少swap容器就可以使用多少)。

docker run -itd --name test1 -m 300m --memory-swap=1G centos:7 bash

##给与容器300M物理内存以及700M交换空间

3. 对磁盘IO配额控制(blkio)的限制

--device-read-bps:限制某个设备上的读速度bps(数据量),单位可以是kb、mb(M)或者gb。

例:docker run -itd --name test1 --device-read-bps /dev/sda:1M centos:7 bash

--device-write-bps:限制某个设备上的写速度bps(数据量),单位可以是kb、mb(M)或者gb。

例:docker run -itd --name test2 --device-write-bps /dev/sda:1mb centos:7 bash

--device-read-iops:限制读某个设备的iops(次数)

--device-write-iops:限制写入某个设备的iops(次数)

3.1 创建容器并限制写速度

docker run -it --name test --device-write-bps /dev/sda:1mb centos:7 bash

dd if=/dev/zero of=write_test bs=1M count=10 oflag=direct

##添加oflag参数以规避掉文件系统cash

3.2 创建容器并限制写次数

docker run -itd --name test --device-write-iops /dev/sda:10 centos:7 bash

docker inspect test

3.3 清理docker占用的磁盘空间

docker system prune -a

清除停止的容器以及未被使用的镜像

docker images

docker ps -a

docker system prune -a

WARNING! This will remove:

- all stopped containers

- all networks not used by at least one container

- all images without at least one container associated to them

- all build cache

Are you sure you want to continue? [y/N] y

Deleted Containers:

480096c14d1a13953a03573097826b2c151f63a8942998316a67ba45403e6177

Deleted Images:

untagged: nginx:latest

untagged: nginx@sha256:b0c17557e2a3a17bcf18498222824312832f69dbf78edab10f08334900bd7fda

deleted: sha256:87a94228f133e2da99cb16d653cd1373c5b4e8689956386c1c12b60a20421a02

deleted: sha256:55b6972054b24c53054322a52748324df5797eefbb6dc374e41522a91d532dd5

deleted: sha256:6b88aa6f4485486bfc779cccfbe4a7a47a502a7cff2cd70be89c59dcd0db12a8

deleted: sha256:472c64059965c7b6b1b534ba07374c1d034b17c99acb3cf4534fe78abed41101

deleted: sha256:788a5cf1e4599312b5923694f53e556ba0e2eb4a6bbb51958e0ec2b510345a49

deleted: sha256:410f31f9ae37c62af85e8f9575c5f4d75542be1739ac1ca5982cf461be0b13bc

deleted: sha256:e81bff2725dbc0bf2003db10272fef362e882eb96353055778a66cda430cf81b

Total reclaimed space: 133.3MB

docker images

docker ps -a

浙公网安备 33010602011771号

浙公网安备 33010602011771号