ACL的应用

ACL的应用

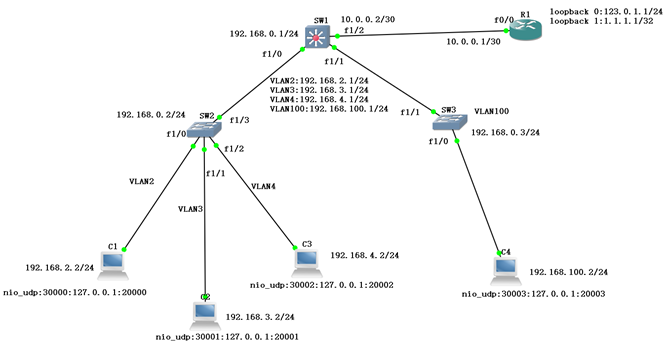

1.C1,C2,C3作为3个部门,地址分别为192.168.2.2/24,192.168.3.2/24,192.168.4.2/24,服务器C4地址为192.168.100.2/24,公司内部采用192.168.0.0/16网段地址,设备网管地址SW1=192.168.0.1/24,SW2=192.168.0.2/24,SW3=192.168.0.3/24,R1=1.1.1.1/32,划分VLAN,SW1和R1的互联地址为10.0.0.0/30,R1的loopback接口地址为123.0.1.1/24,模拟外网地址

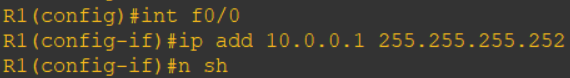

1.R1配置接口地址和环回口

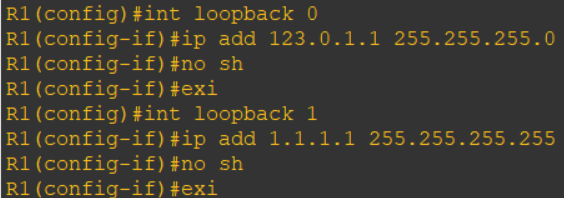

2.R1配置静态路由

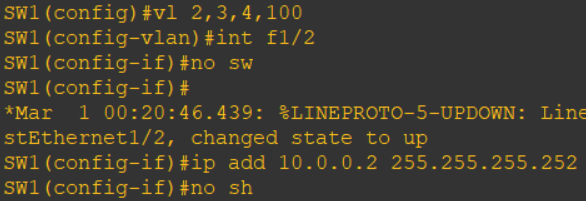

3.SW1创建VLAN,在f1/2接口配置地址为10.0.0.2/30

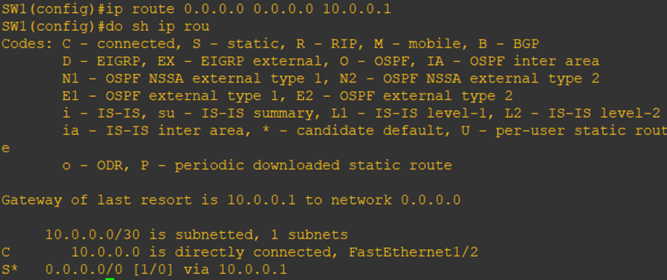

4.SW1配置静态路由

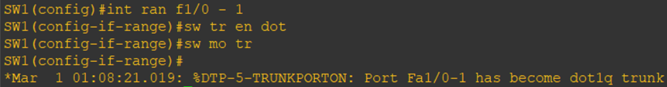

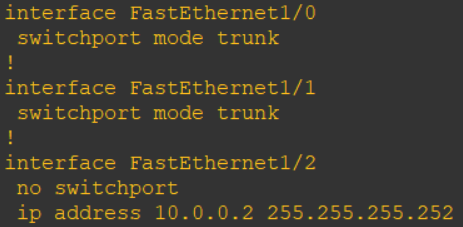

5.SW1配置trunk和封装

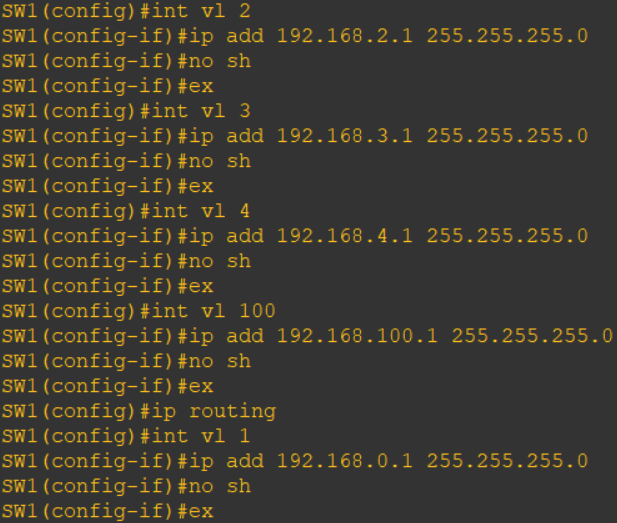

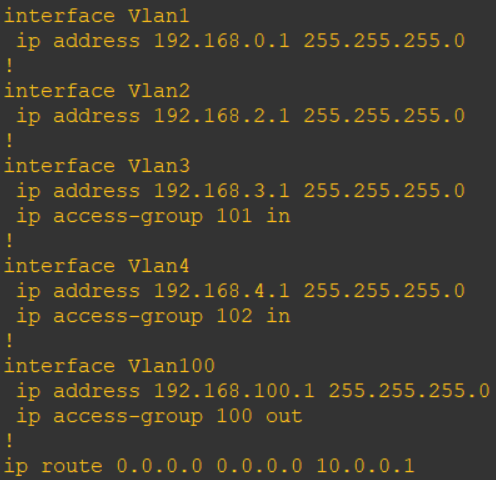

6.SW1配置各个VLAN的网关地址,开启路由,配置管理地址

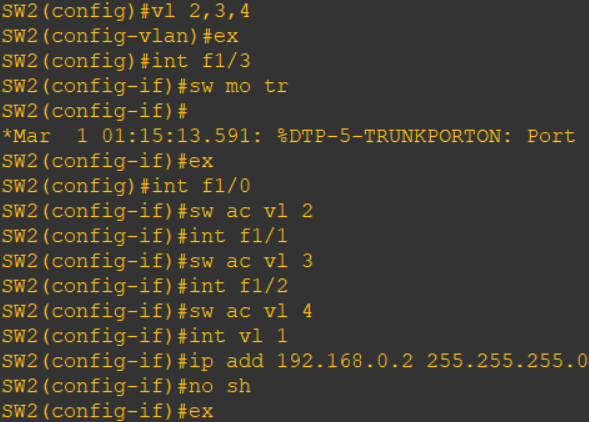

7.SW2创建VLAN,配置VLAN,管理地址,网关指向SW1

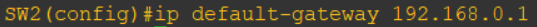

8.SW3创建VLAN,配置VLAN,管理地址,网关指向SW1

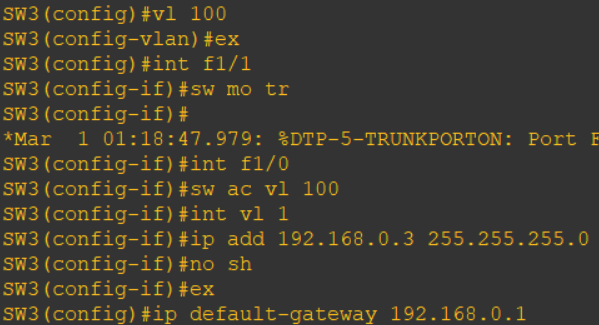

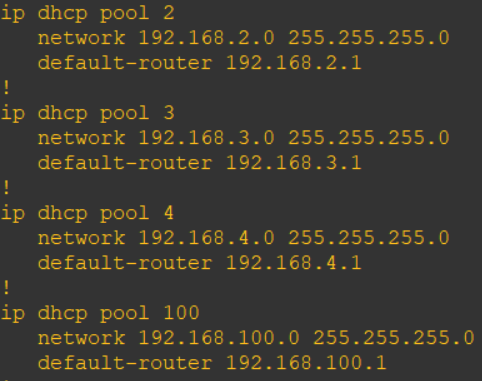

9.SW1搭建DHCP服务

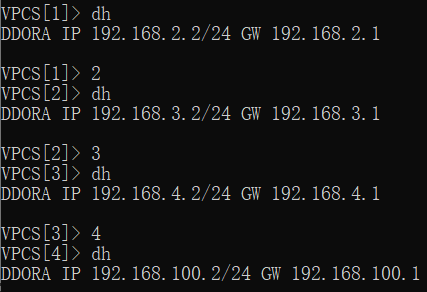

10.验证DHCP服务

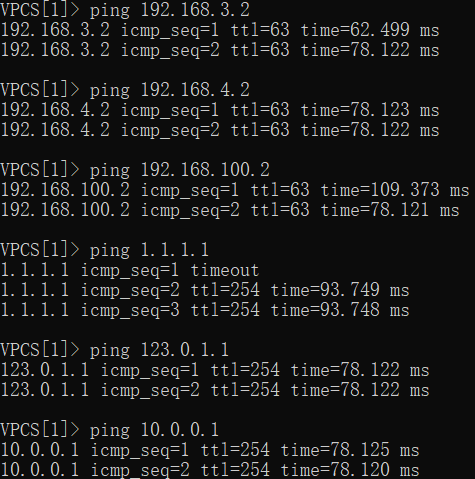

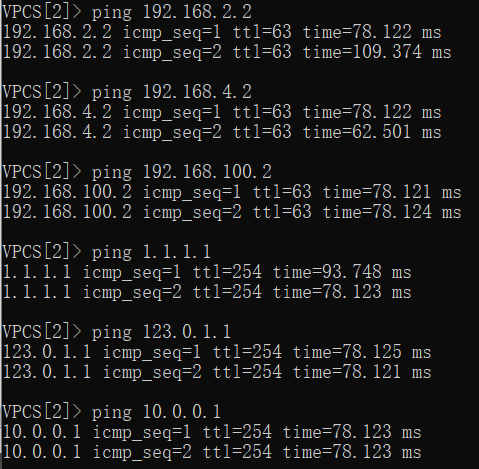

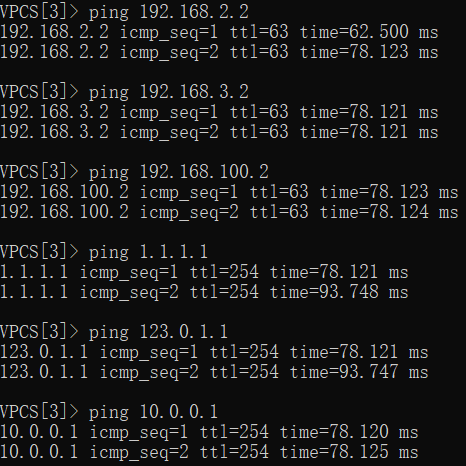

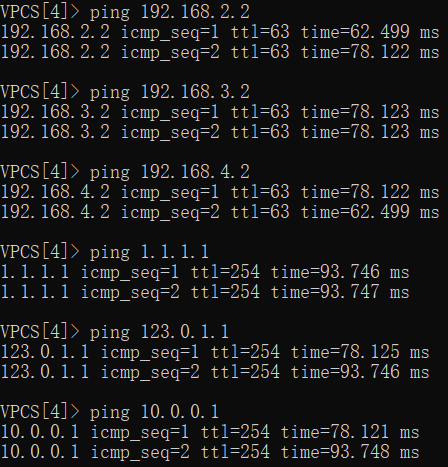

11.验证静态路由,实现全网互通

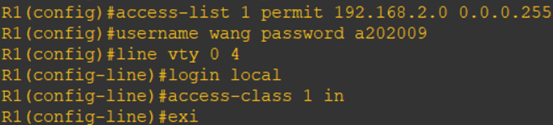

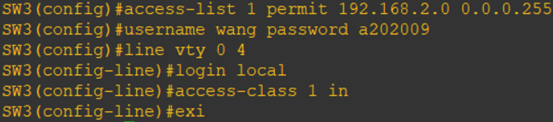

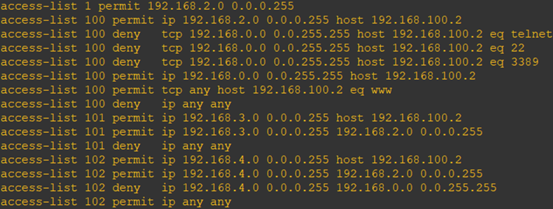

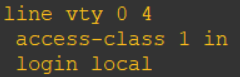

12.配置ACL实现网络设备只允许网管区IP地址可以通过Telnet登录,并配置设备用户名为wang,密码为a202009,R1的配置如下:

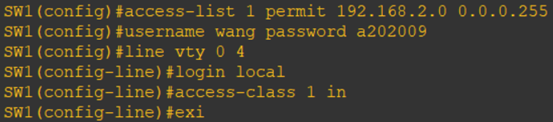

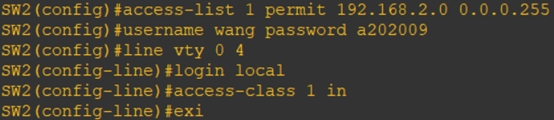

13.SW1、SW2、SW3的配置与R1相同

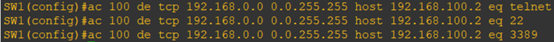

14.ACL 100表示内网主机都可以访问服务器,但是只有网络管理员才能通过Telnet、SSH和远程桌面登录服务器,外网只能访问服务器的80端口

15.允许网络管理员网段192.168.2.0/24访问服务器

16.拒绝192.168.0.0/16的主机访问服务器的Telnet,SSH和远程桌面登录服务器

17.5和6表示除192.168.2.0/24网段外其他所有内网地址均不能通过Telnet、SSH和远程桌面登录服务器

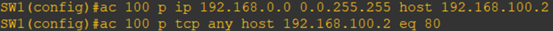

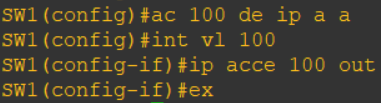

18.允许内网主机访问服务器,允许外网主机访问服务器的80端口,并将vlan100作为ACL 100的out方向

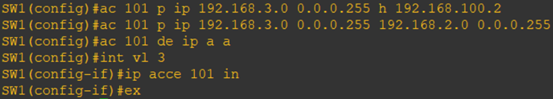

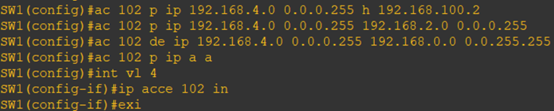

19.ACL 101表示192.168.3.0/24网段可以访问服务器和网管网段,但不能访问其他部门网段和外网

20..ACL 101表示192.168.3.0/24网段可以访问服务器,网管网段和外网,但不能访问其他部门网段

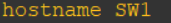

21.配置完成后用show running-config查看SW1的配置

设备名

DHCP服务

接口封装和trunk,接口地址

VLAN虚接口地址和ACL应用的in和out以及静态路由

ACL(15条,1,100,101,102)

VTY信息

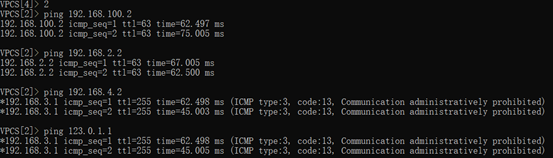

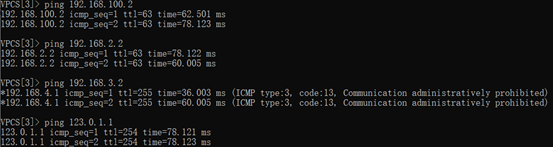

22.用ping测试101和102

192.168.3.0/24能访问网管和服务器,不能访问其他部门和外网

192.168.4.0/24能访问网管,服务器和外网,不能访问其他部门

浙公网安备 33010602011771号

浙公网安备 33010602011771号