逆向分析方向第二篇

Windows平台上的EXE(可执行程序)遵从的PE结构部分学习总结

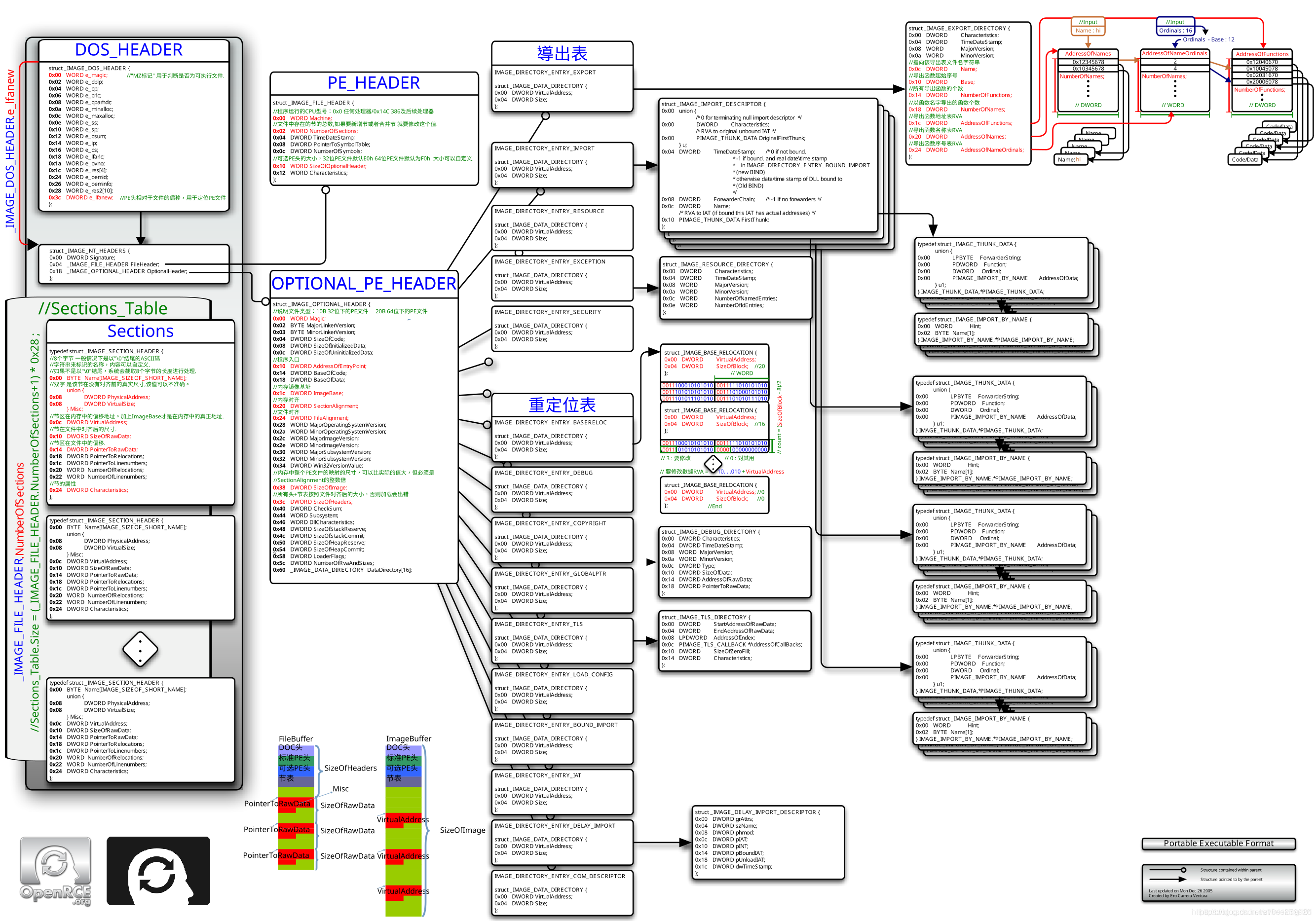

下面给出PE结构图(来自bing搜索):

上述PE结构的WORD代表单字操作符,DWORD代表双字操作符

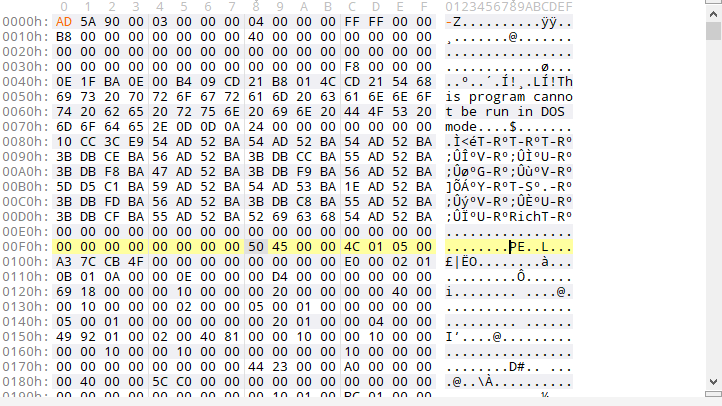

首先用二进制/十六进制编辑器查看sample.exe的代码(如图):

—————————————————————————————————————————————————————————————

一个字节(Byte)等于8位(bit);

16进制数转换为二进制数时的对应关系是:四位对应一个16进制数;

所以一个字节就表示为2个十六进制数;

这里又指出:WORD是单字节操作符,DWORD是双字节操作符;

则:WORD所代表的单字节操作符则用2个十六进制数表示;

DWORD所代表的双字节操作符则用四个十六进制数表示。

——————————————————————————————————————————————————————————————

浙公网安备 33010602011771号

浙公网安备 33010602011771号