jmeter对接口测试入参进行MD5加密的5种方式

在使用jmeter做测试的过程中,经常需要对请求的入参进行加密,下面列举几种常用的方法,以登录请求密码需要MD5加密为例。

虽然可以先把参数化的明文密码都先md5加密,而不是在登录前先执行加密,但是实际情况是,登录后的请求也可能有需要加密的入参,且入参是动态获取的,所以最好是在脚本运行过程中加密,而不是提前加密好进行参数化。

如果用户的密码都不一样,就需要先对明文密码进行参数化。下面只演示单个用户请求。

注意:涉及路径的,路径最好参数化,不要写死

jmeter自带函数

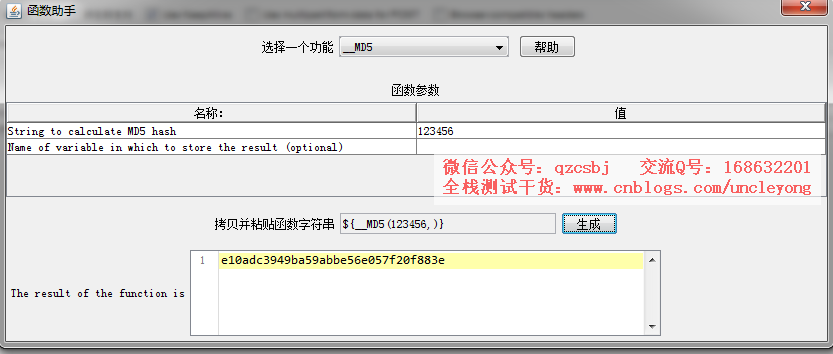

自带md5函数

在函数助手中找到__MD5这个函数,第一个参数是要md5加密的值,第二个参数是保存加密后值的变量

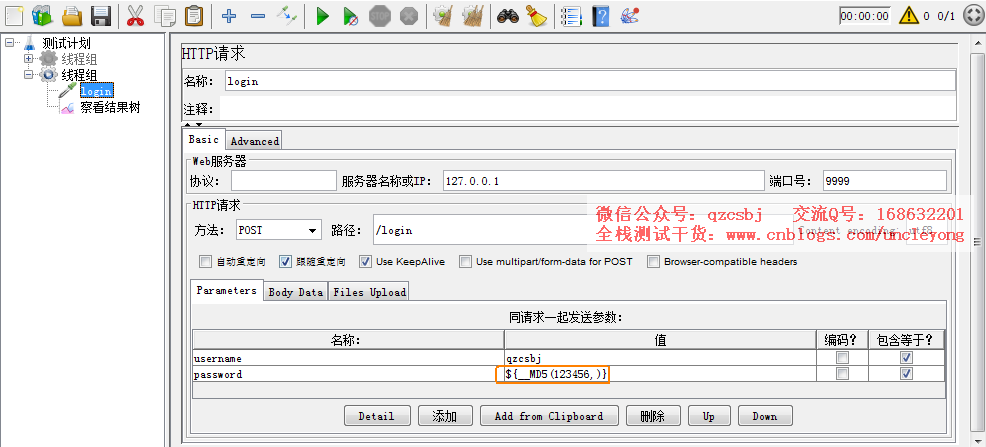

请求

发送请求,可以看到密码加密了

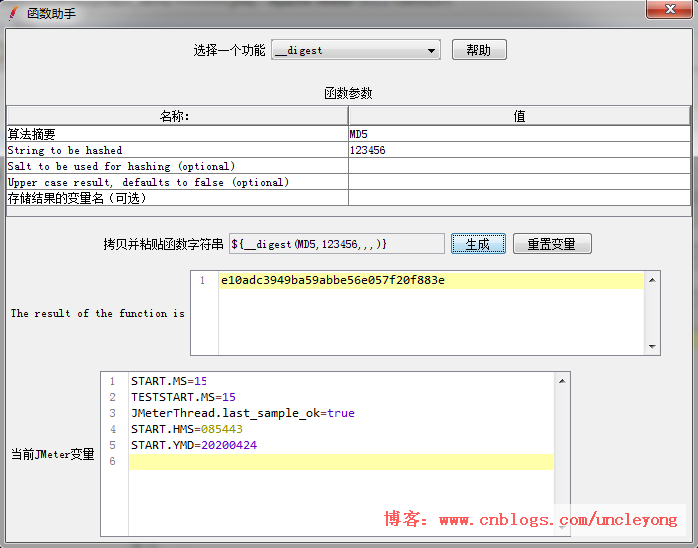

自带digest

新版本的jmeter中,已经没有md5函数了,官网:https://jmeter.apache.org/usermanual/functions.html

取而代之的是digest,digest函数返回指定哈希算法中的摘要值

参数含义:

算法摘要:MD2、MD5、SHA-1、SHA-224、SHA-256、SHA-384、SHA-512 String to be hashed:要计算的字符串; Salt to be used for hashing (optional):用于计算散列的盐(可选项); Upper case result, defaults to false (optional):结果大写,默认为false(可选),即默认摘要值为小写 存储结果的变量名(可选)

实例:MD5加密123456

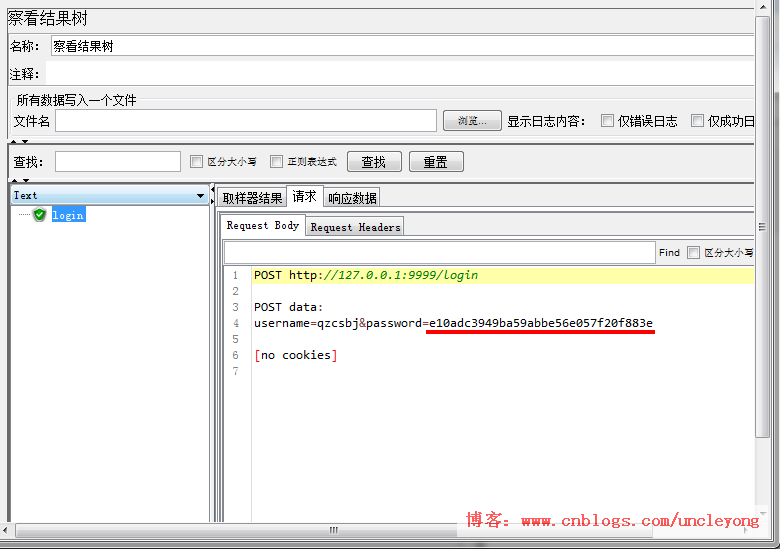

复制上面的结果

可以看到,请求的密码加密了,和上面的加密结果一致

自带函数生成uuid

可能有些场景需要一个UUID值,即通用唯一识别码 (Universally Unique Identifier)

${__UUID}

beanshell自定义脚本(*)

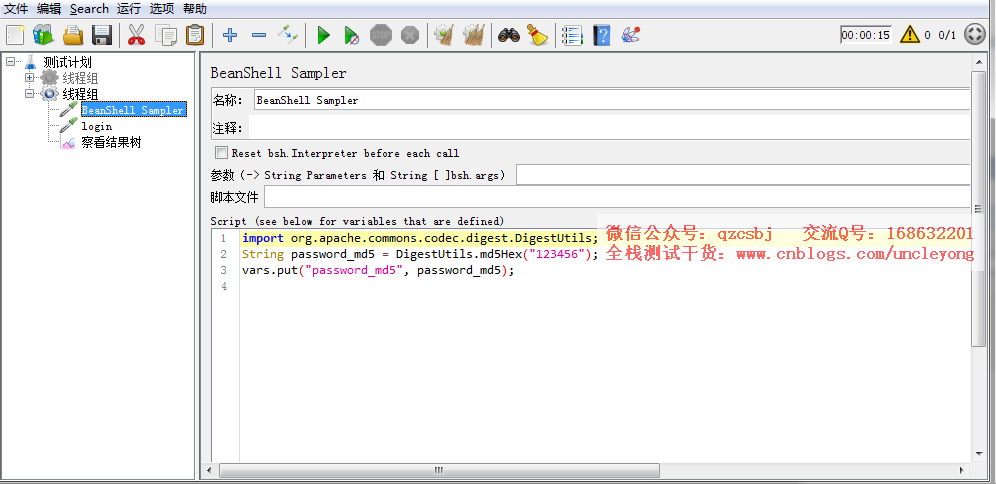

beanshell脚本md5加密

在jmeter的lib目录下,自带commons-codec-1.11.jar(如果没有,可以到maven库下一个,下载地址:https://mvnrepository.com/,然后放到jmeter的lib目录下),所以,可以借助apache工具类DigestUtils实现。

beanshell脚本

import org.apache.commons.codec.digest.DigestUtils;

String password_md5 = DigestUtils.md5Hex("123456");

vars.put("password_md5", password_md5);

解释:

第一行:导包

第二行:加密

第三行:将加密后的值放到变量中

也可以把密码全部转为大写或者小写:

password_md5.toUpperCase()

password_md5.toLowerCase()

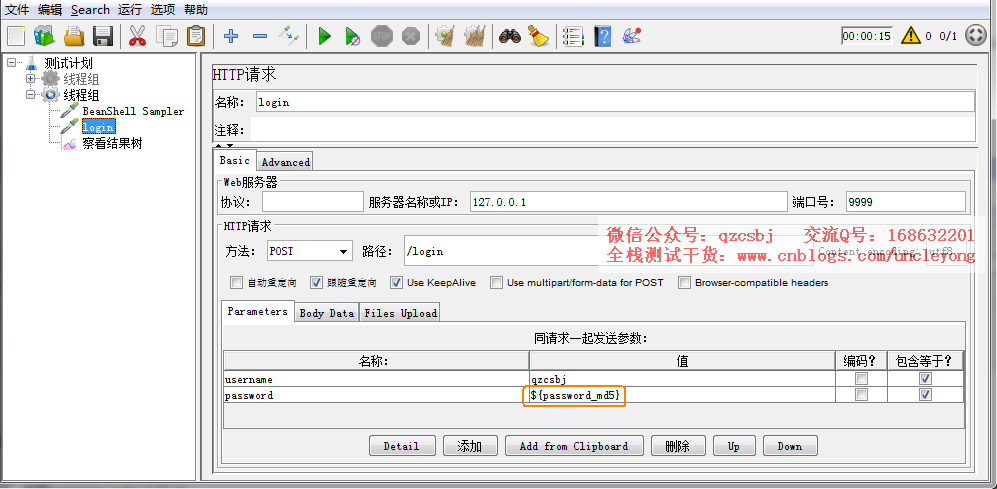

引用变量

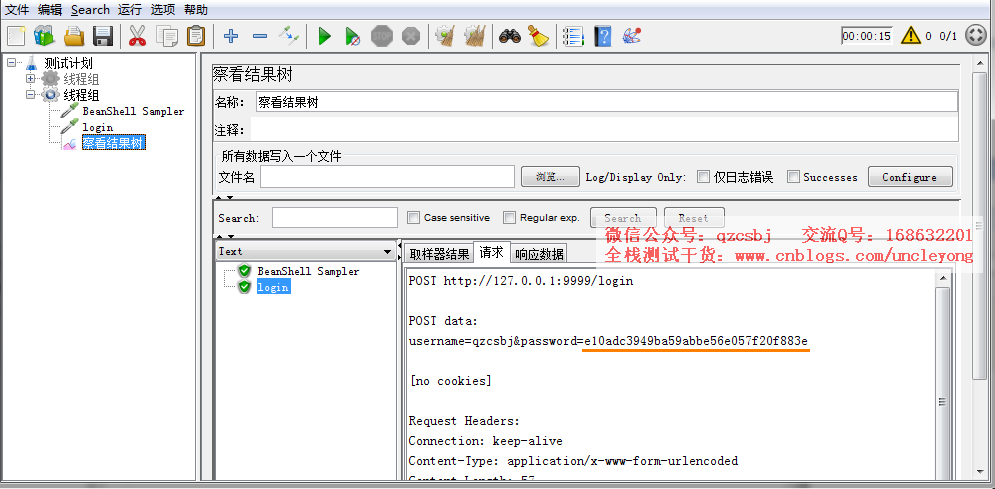

发送请求,可以看到密码加密了

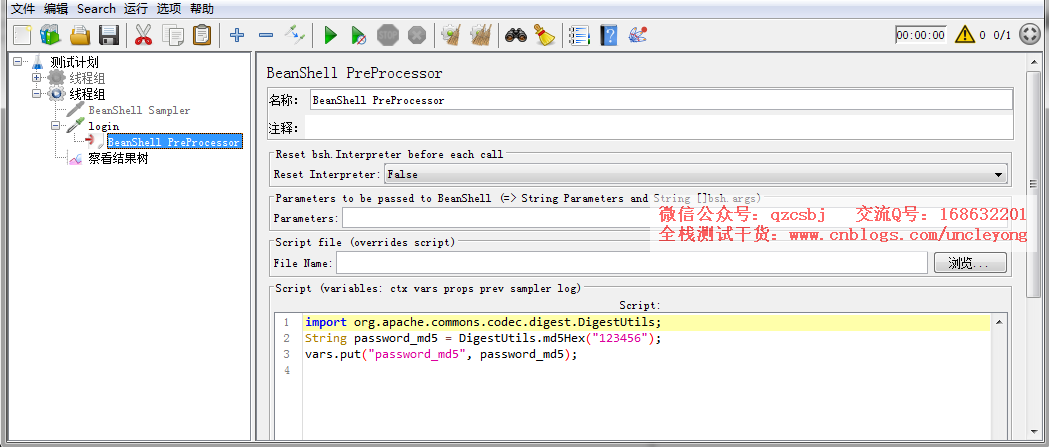

也可以用beanshell前置处理器,结果是一样的

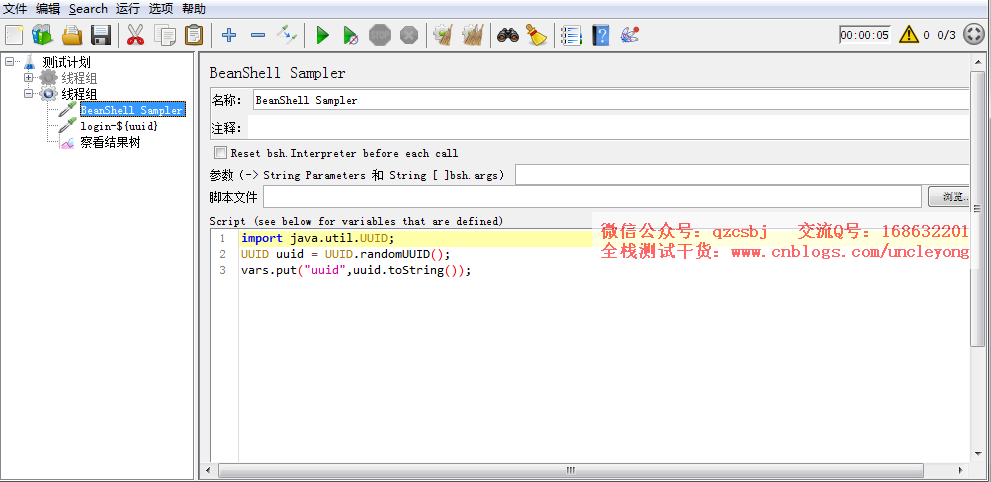

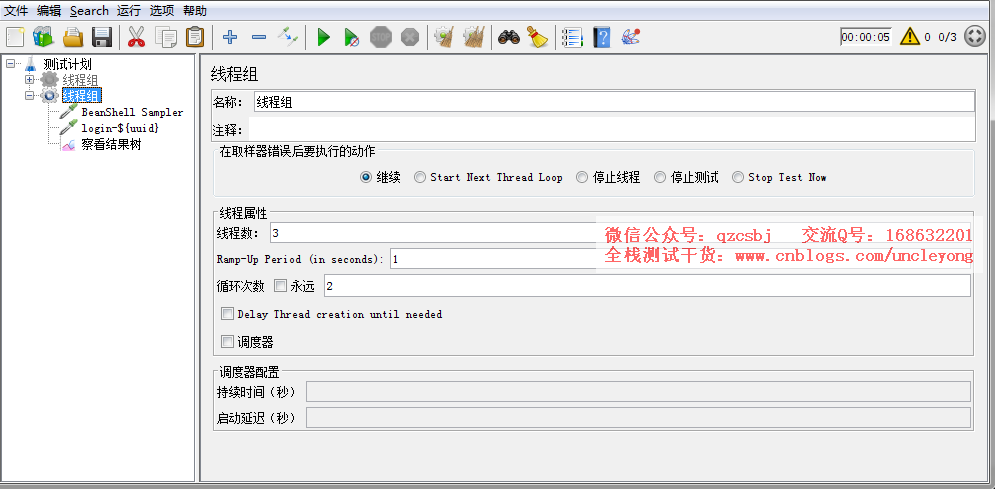

beanshell脚本生成uuid

3个线程,运行2次

可以看到,生成的UUID都不一样

引用外部java文件

这里我们还是用上一种方法用到的jar包。

pom中添加依赖

<!-- https://mvnrepository.com/artifact/commons-codec/commons-codec -->

<dependency>

<groupId>commons-codec</groupId>

<artifactId>commons-codec</artifactId>

<version>1.12</version>

</dependency>

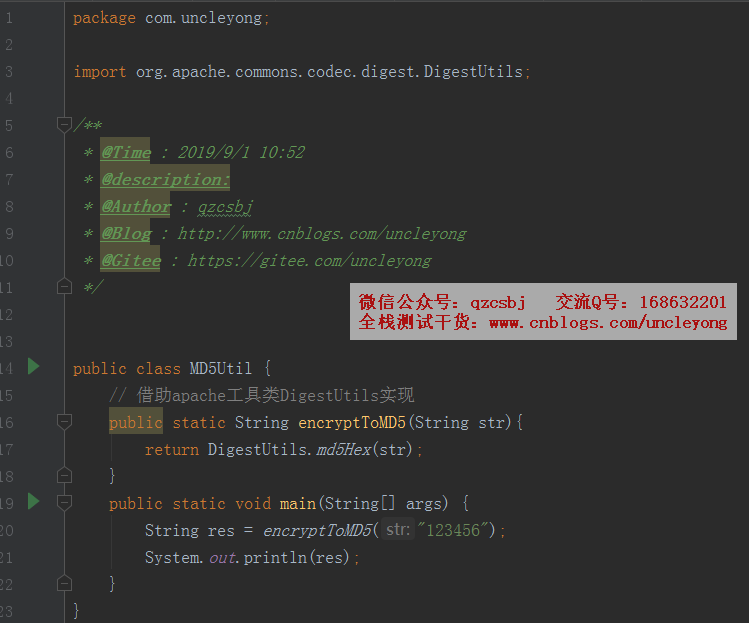

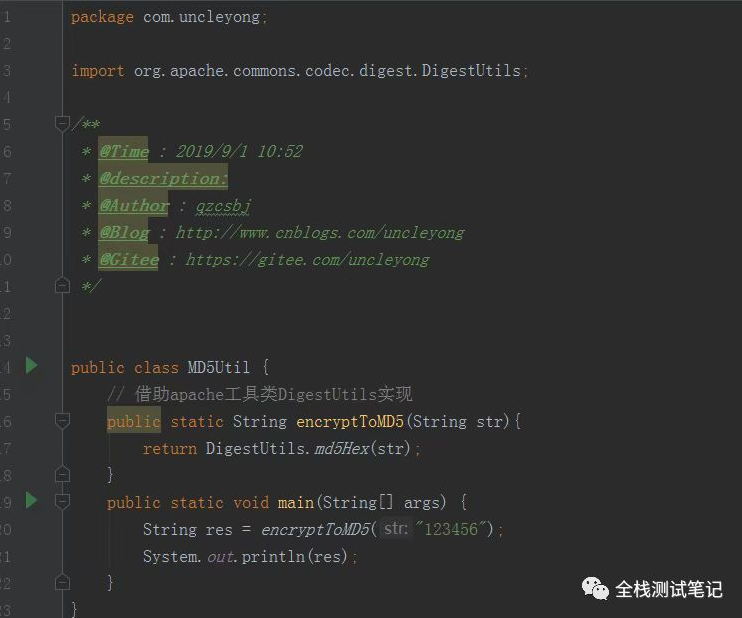

编写java代码

package com.uncleyong;

import org.apache.commons.codec.digest.DigestUtils;

/**

* @Time : 2019/9/1 10:52

* @description:

* @公众号 : 全栈测试笔记

* @Blog : http://www.cnblogs.com/uncleyong

* @Gitee : https://gitee.com/uncleyong

*/

public class MD5Util {

// 借助apache工具类DigestUtils实现

public static String encryptToMD5(String str){

return DigestUtils.md5Hex(str);

}

public static void main(String[] args) {

String res = encryptToMD5("123456");

System.out.println(res);

}

}

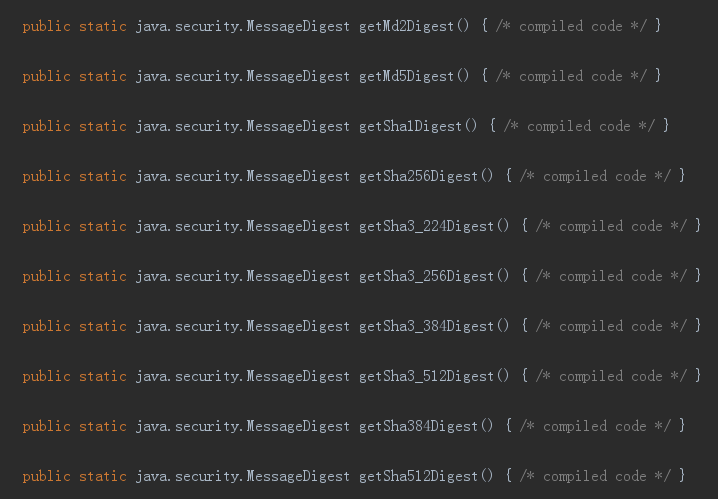

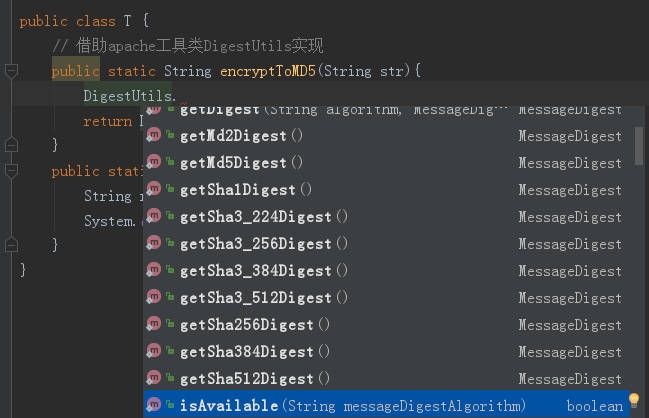

DigestUtils类

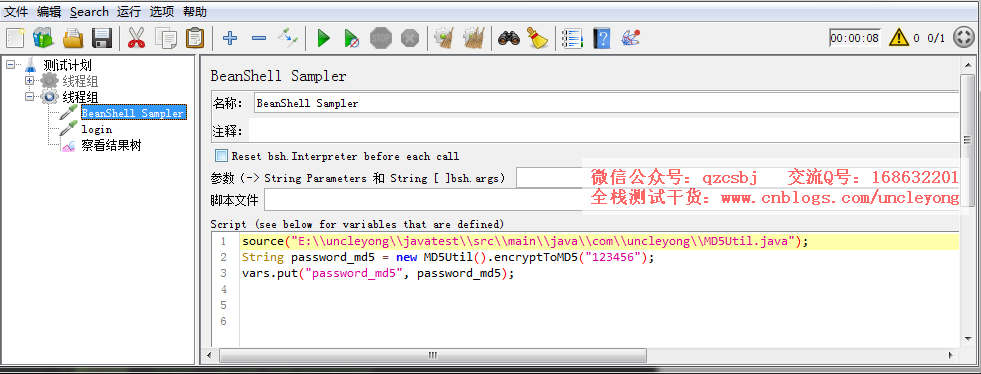

beanshell引入java文件、调用加密方法、把加密后的值放到变量中

source()读一个bsh脚本到当前解释器(interpreter)中,或者在新的解释器中运行这个脚本。注意:路径最好参数化,不要写死

source("E:\\uncleyong\\javatest\\src\\main\\java\\com\\uncleyong\\MD5Util.java");

String password_md5 = new MD5Util().encryptToMD5("123456");

vars.put("password_md5", password_md5);

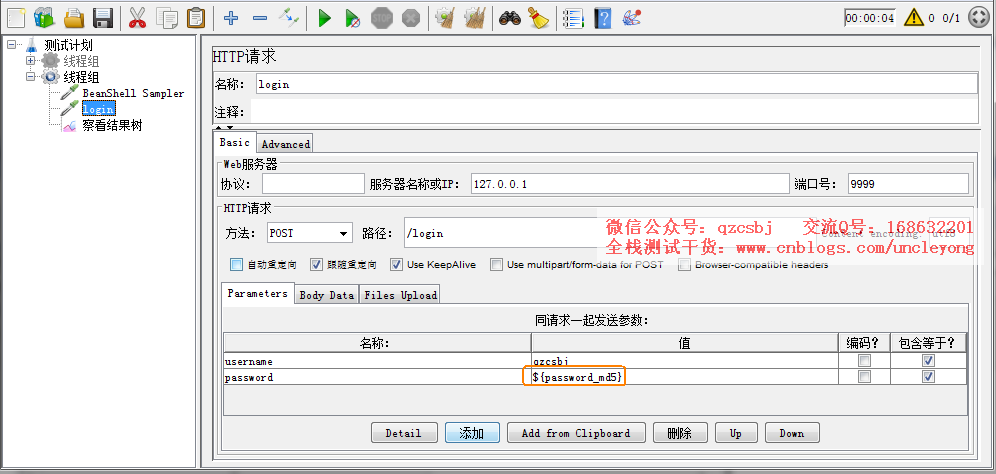

引用变量

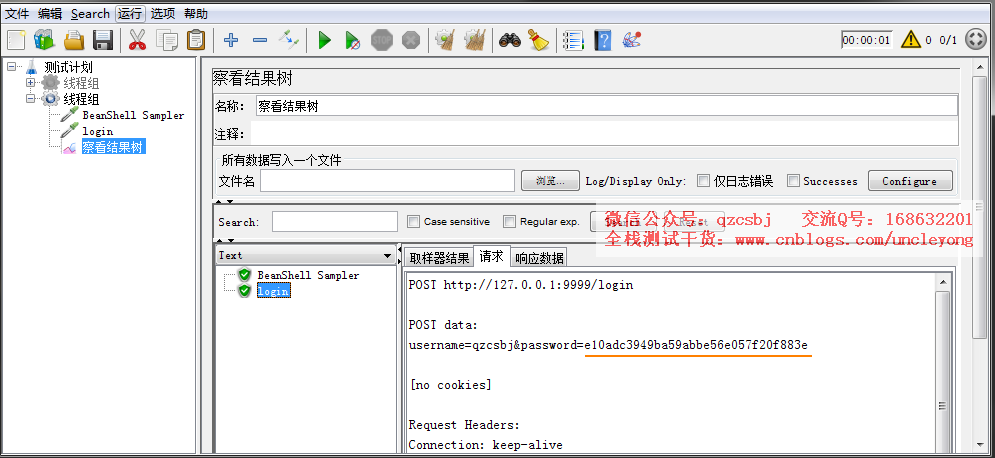

发送请求,可以看到密码加密了

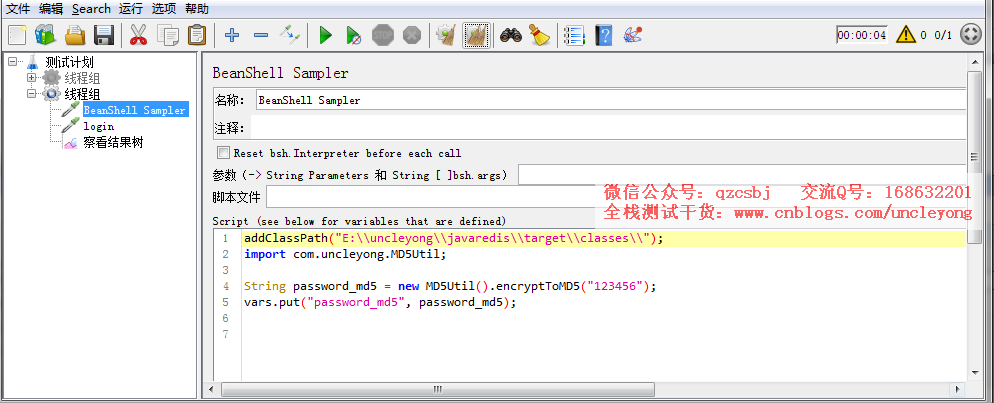

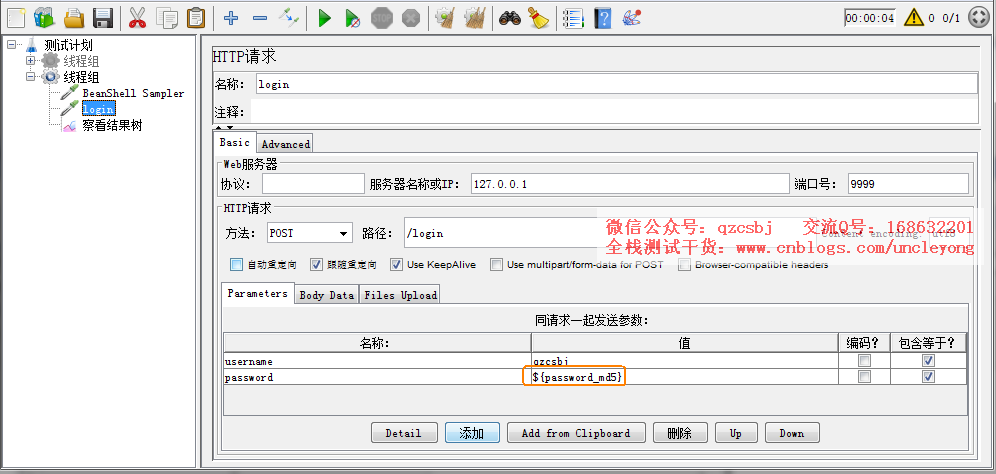

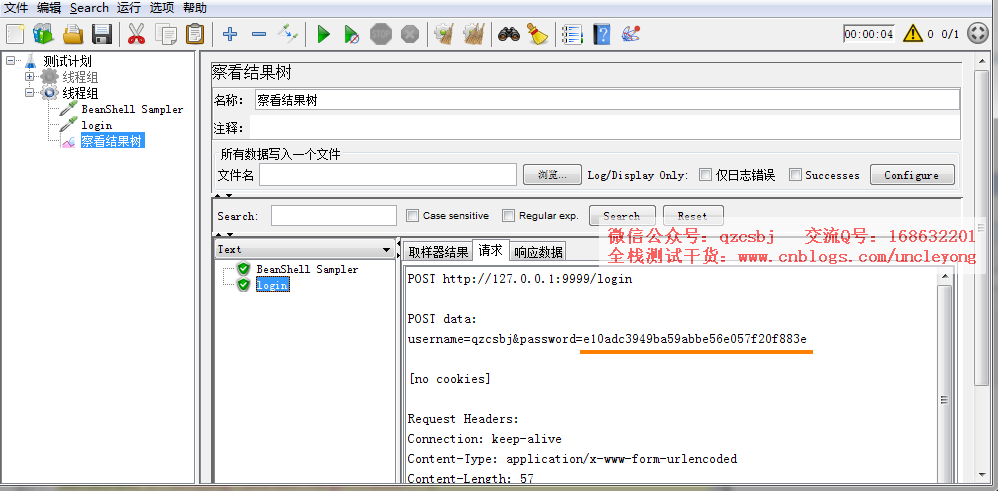

引用外部class文件

引用class文件的方式,和引用java文件类似,沿用上一方法创建的maven工程,项目运行后,在左侧会生成target目录,在这个目录下,可以看到我们的包名及生成的class文件,我们需要引用这个文件

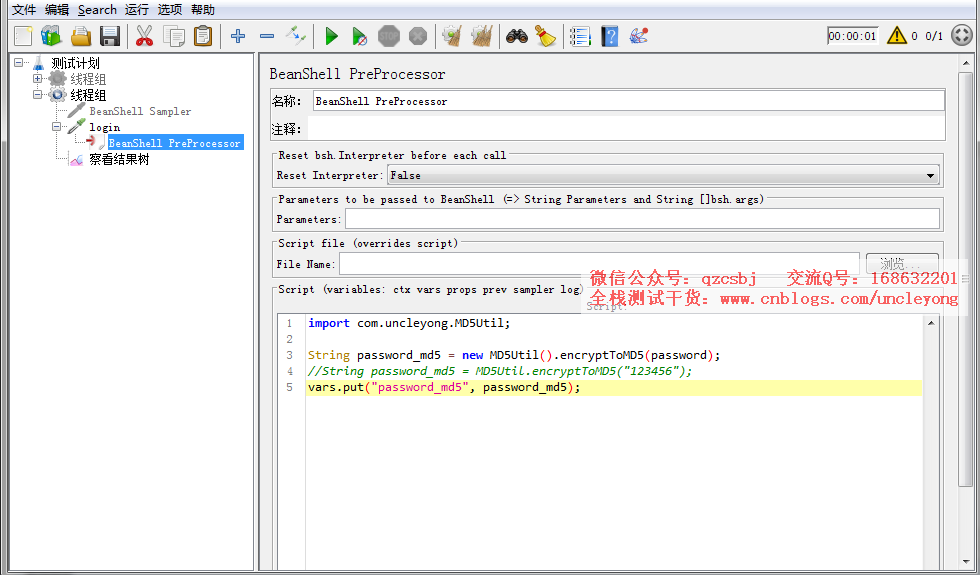

beanshell中引入类文件

注意:类文件路径不能包含包名对应的目录路径,否则会报错。添加com的父级目录路径即可。如果直接放在E盘:addClassPath("E:\\");

注意:路径最好参数化,不要写死

addClassPath("E:\\uncleyong\\javatest\\target\\classes\\");

import com.uncleyong.MD5Util;

String password_md5 = new MD5Util().encryptToMD5("123456");

vars.put("password_md5", password_md5);

addClassPath("E:\\uncleyong\\javatest\\target\\classes\\");

import com.uncleyong.MD5Util;

public static void fun(){

String password_md5 = new MD5Util().encryptToMD5("123456");

vars.put("password_md5", password_md5);

}

fun();

引用变量

发送请求,可以看到密码加密了

引用外部jar文件(推荐)

如果在beanshell中写复杂的逻辑代码,出错了,定位很不方便,所以,如果代码逻辑复杂,建议在idea或者eclipse中写好,

然后mvn package打包,生成的target目录下,会有一个jar包,把生成的jar包复制到lib下ext中引入jar包(jmeter引入jar包的3种方式:https://www.cnblogs.com/uncleyong/p/11475577.html),重启jmeter

这样我们只需要在beanshell中写很少的脚本,这也是5种方式中我极力推荐使用的方式。

继续沿用之前创建的maven项目(我们可以在idea中写比较复杂的代码,这里只是演示,所以只是很简单的代码)

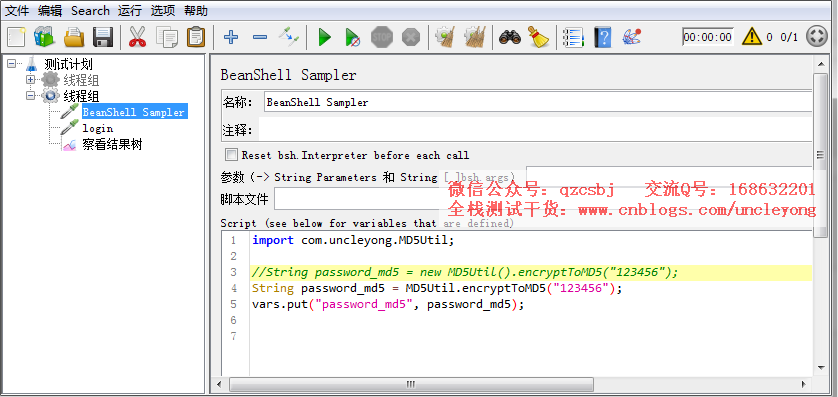

类名调用静态方法

import com.uncleyong.MD5Util;

String password_md5 = MD5Util.encryptToMD5("123456");

vars.put("password_md5", password_md5);

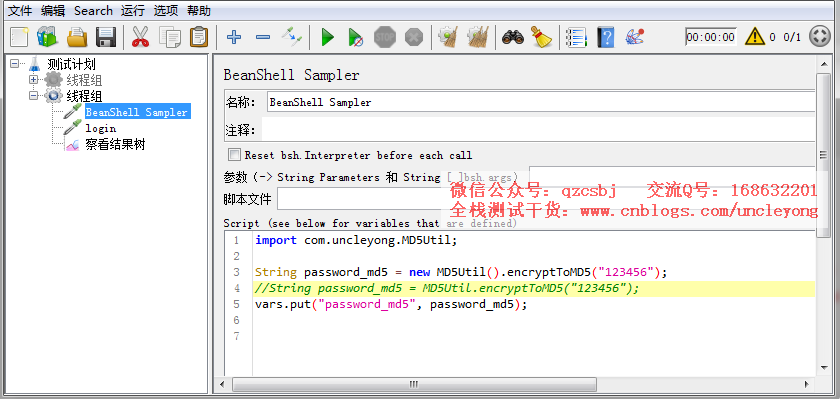

实例调用静态方法

import com.uncleyong.MD5Util;

String password_md5 = new MD5Util().encryptToMD5("123456");

vars.put("password_md5", password_md5);

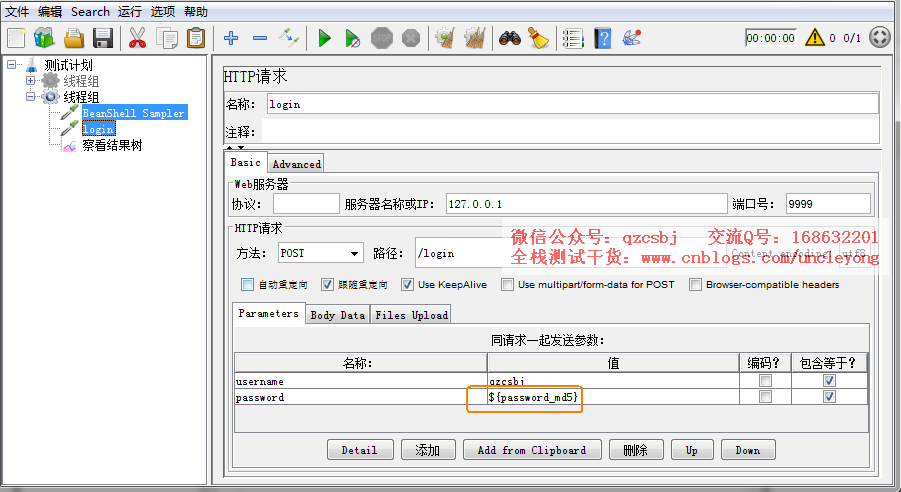

引用变量

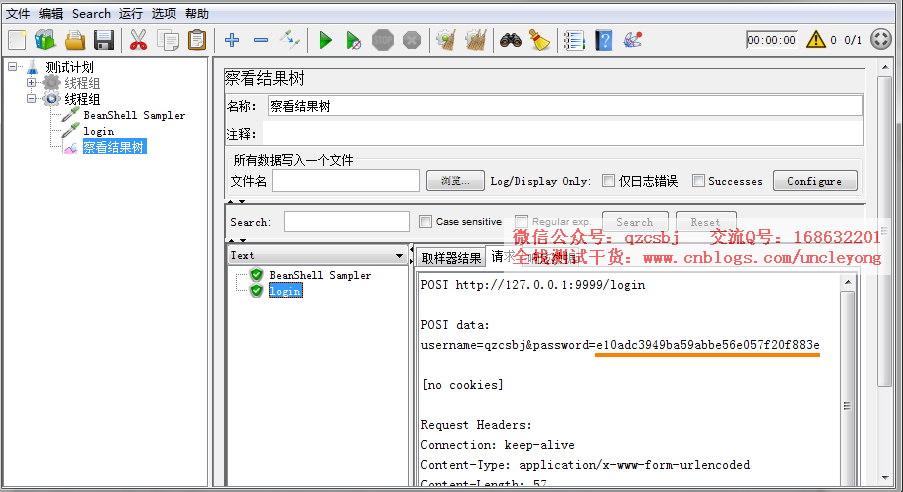

发送请求,可以看到密码加密了

也可以用beanshell前置处理器

jmeter实现sha256算法加密

__EOF__

关于博主:擅长性能、全链路、自动化、企业级自动化持续集成(DevTestOps)、测开等

面试必备:项目实战(性能、自动化)、简历笔试,https://www.cnblogs.com/uncleyong/p/15777706.html

测试提升:从测试小白到高级测试修炼之路,https://www.cnblogs.com/uncleyong/p/10530261.html

欢迎分享:如果您觉得文章对您有帮助,欢迎转载、分享,也可以点击文章右下角【推荐】一下!

浙公网安备 33010602011771号

浙公网安备 33010602011771号