Kerberos认证流程

开篇之前郑重申明:本文是基于Artech 所介绍的Kerberos认证的来谈谈个人对Kerberos认证流程以及消息交互理解。如果您想深入了解,请点击此处。如有理解不当的地方,还望赐教。

先介绍Kerberos中的几个概念:

1、KDC整体结构图

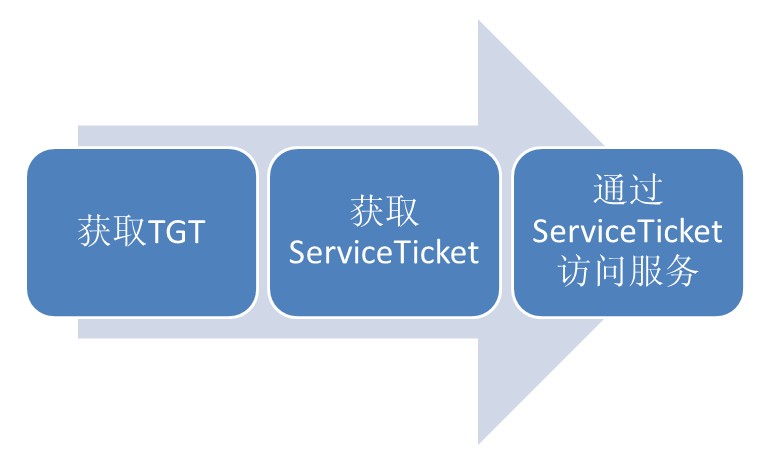

2、Kerberos认证的流程:

流程说明:

- 客户端通过KDC(Key Distribution Center)的KAS(Kerberos Authentication Service )服务获取TGT(Ticket Granting Ticket)。

- 通过TGT获取ST(Service Ticket)

- 通过Service Ticket访问服务资源 。

3、Client 与Server 之间的消息交互

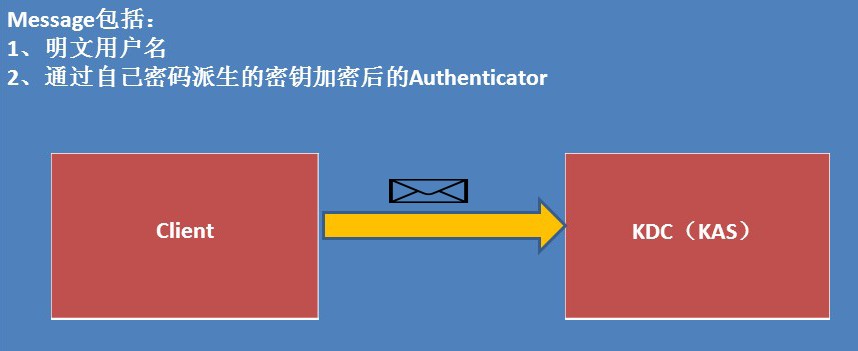

1、客户端发送消息到KDC的KAS服务一获取TGT。

此消息交互如下图:

说明:客户端发送自己的明文用户名、以及由自己密码派生的密钥加密后的Authenticator到KAS服务

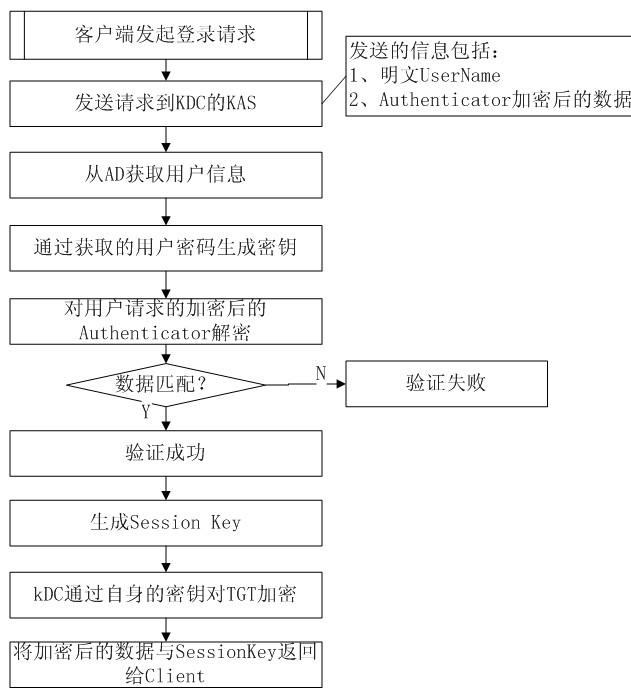

KAS接收到客户端发送过来的消息后处理流程如下:

2、KAS 发送信息到Client

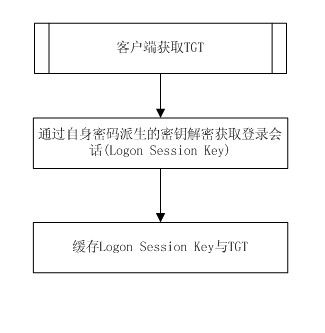

此过程消息交互如下图:

客户端接受到KAS的回复后做做如下流程处理:

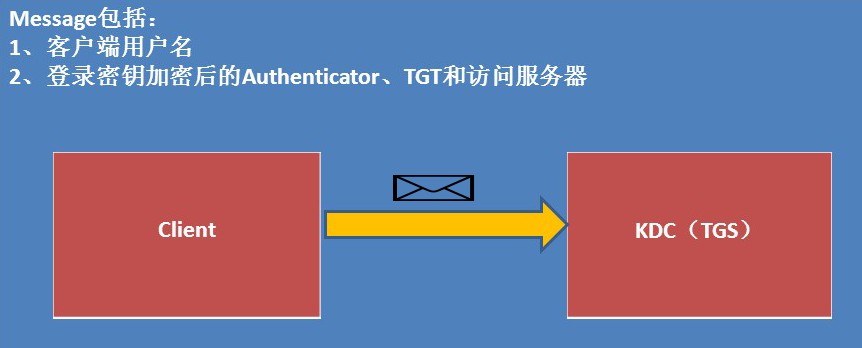

3、客户端发送消息到KDC(Key Distribution Center)的TGS(Ticket Granting Service)服务一获取ST(Service Ticket)

此过程消息交互如下图:

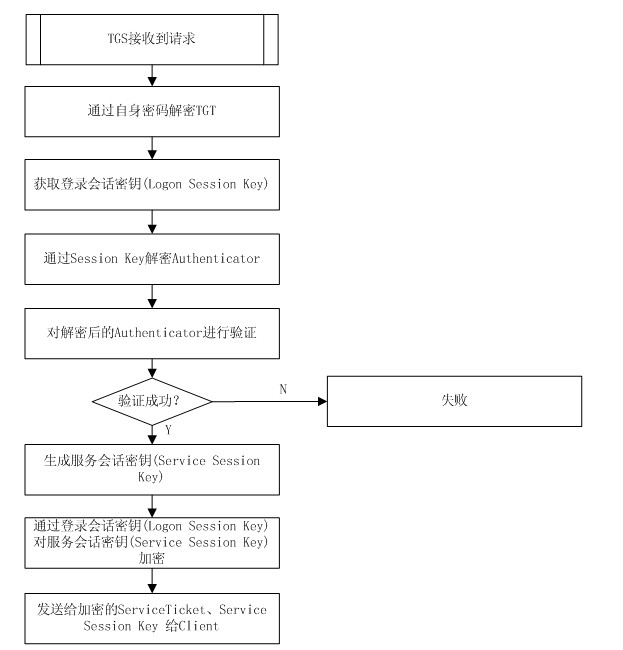

此过程中TGS(Ticket Granting Service)对接收到的消息处理流程如下:

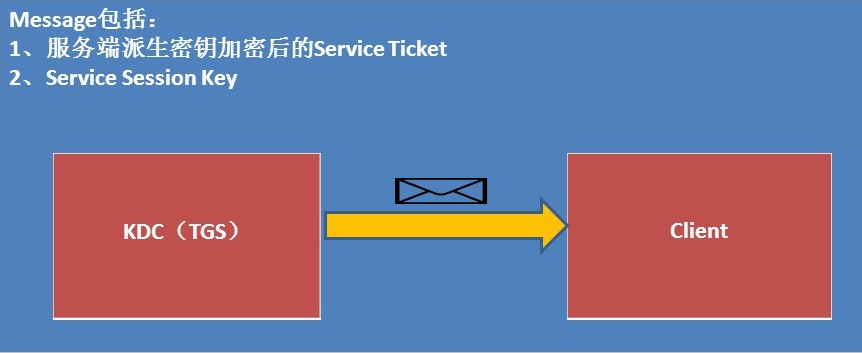

4、TGS服务返回消息给客户端

此过程消息交互如下图:

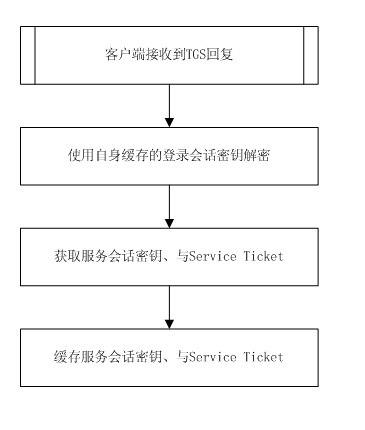

客户端接受到TGS回复后会有如下流程处理:

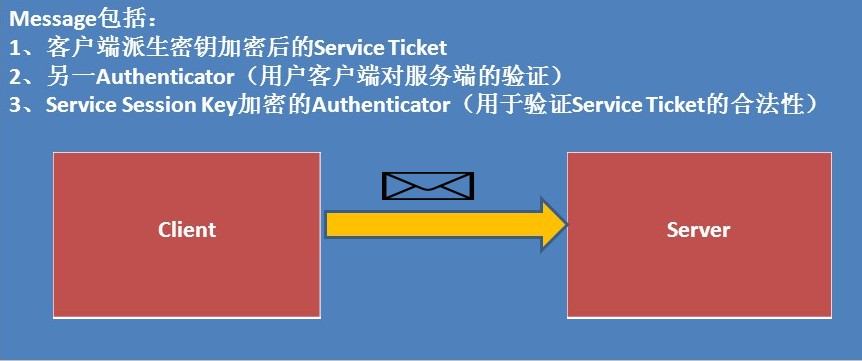

5、客户端通过ST访问服务器资源

此过程消息交互如下图:

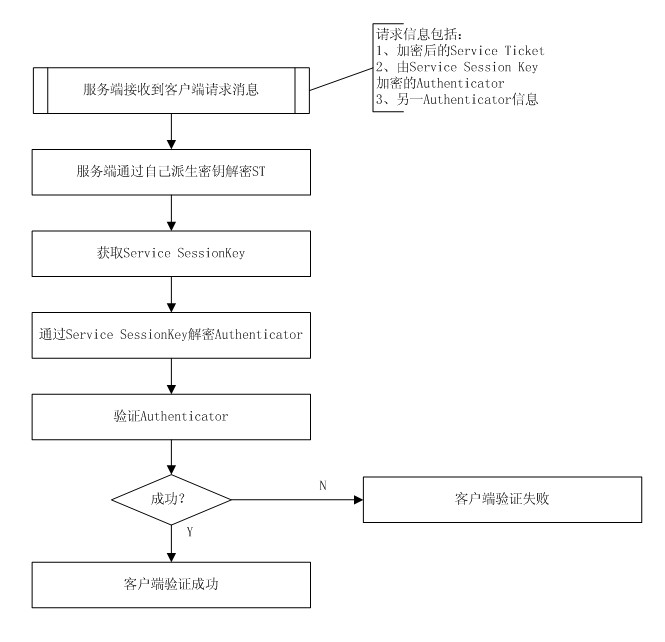

服务端接收到客户端的消息以后会有如下流程处理:

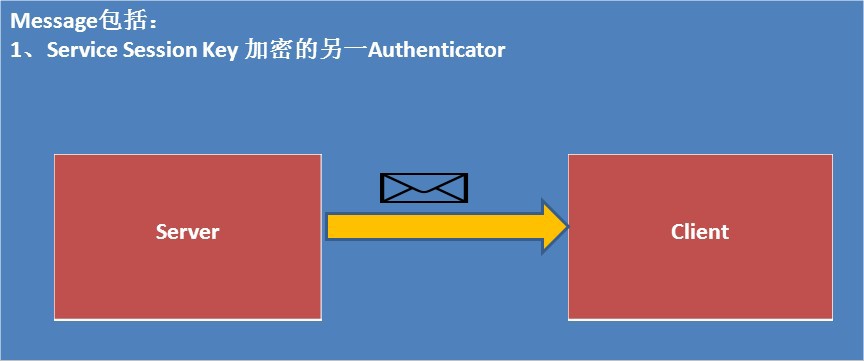

6客户端对服务器的认证

此过程消息交互如下图:

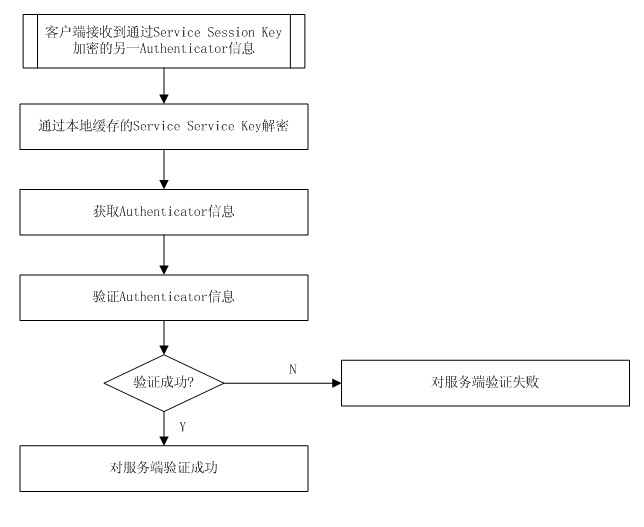

客户端对服务端的认证流程如下:

分类:

WCF安全、认证

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· .NET Core 中如何实现缓存的预热?

· 从 HTTP 原因短语缺失研究 HTTP/2 和 HTTP/3 的设计差异

· AI与.NET技术实操系列:向量存储与相似性搜索在 .NET 中的实现

· 基于Microsoft.Extensions.AI核心库实现RAG应用

· Linux系列:如何用heaptrack跟踪.NET程序的非托管内存泄露

· TypeScript + Deepseek 打造卜卦网站:技术与玄学的结合

· 阿里巴巴 QwQ-32B真的超越了 DeepSeek R-1吗?

· 【译】Visual Studio 中新的强大生产力特性

· 10年+ .NET Coder 心语 ── 封装的思维:从隐藏、稳定开始理解其本质意义

· 【设计模式】告别冗长if-else语句:使用策略模式优化代码结构