攻防作业报告提交

#1

配置Linux操作系统平台上的iptables,或者Windows操作系统平台上的个人防火墙,完成如下功能,并进行测试:

(1)不允许其他网络使用本机的Telnet服务;

(2)只允许特定IP地址,访问主机的某一网络服务(如FTP、HTTP、SMB),而其他的IP地址无法访问。

主机 | ip地址 |

-|-|-

kali | 192.168.92.2 |

Linux MetaSploitable| 192.168.92.5 |

SEED Ubuntu | 192.168.92.4 |

(1)不允许其他网络使用本机的Telnet服务;

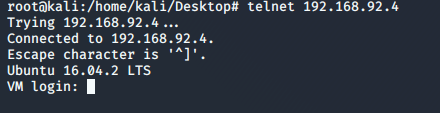

在kali输入 telnet 192.168.92.4 显示可以与seed

在seed命令行输入 sudo iptables -A INPUT -p tcp -j DROP

此时kali不能再telnet seed

最后执行 iptables -F和iptables -P INPUT ACCEPT两条指令恢复之前的状态

(2)只允许特定IP地址,访问主机的某一网络服务(如FTP、HTTP、SMB),而其他的IP地址无法访问。

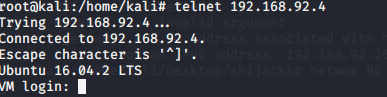

使用kali与seed进行telnet连接,此时可以连接

在seed中输入:(要先提权)sudo su

iptables -P INPUT DROP #拒绝一切的数据包流入

iptables -A INPUT -p tcp -s 192.168.92.2 -j ACCEPT #接受来自kali的数据包

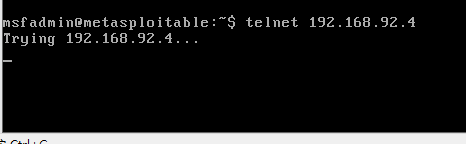

此时,kali与seed可以telnet连接,meta无法与seed进行telnet连接

设置成功

最后执行 iptables -F和iptables -P INPUT ACCEPT两条指令恢复之前的状态。

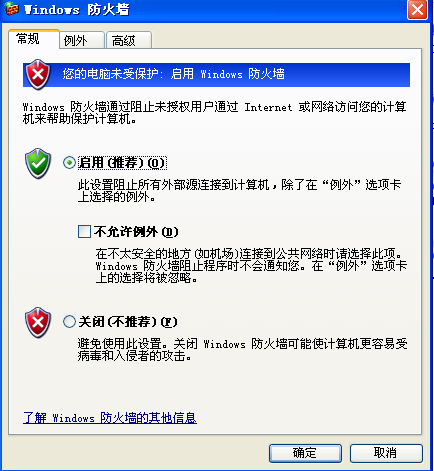

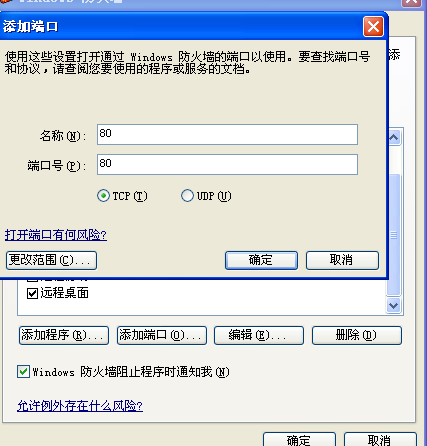

配置Windows个人防火墙:要求只允许使用TCP的2000-3000端口或80端口连接本机地址的某个端口

打开防火墙

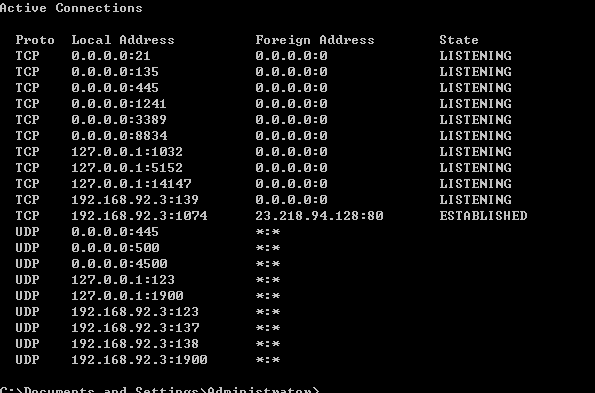

查看当前端口 netstat -an

发现tcp 21端口开放

#2

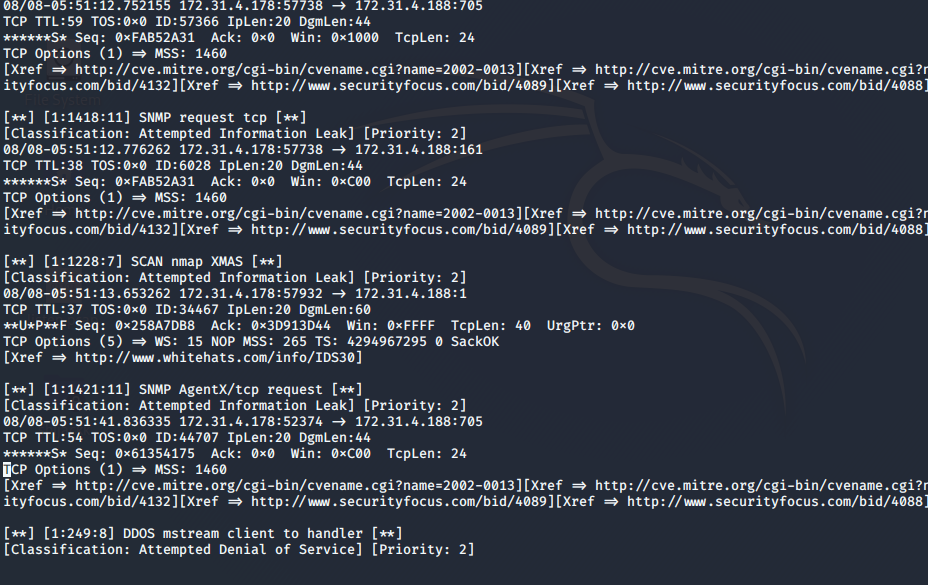

使用Snort对给定的pcap文件进行入侵检测,并对检测出的攻击进行说明

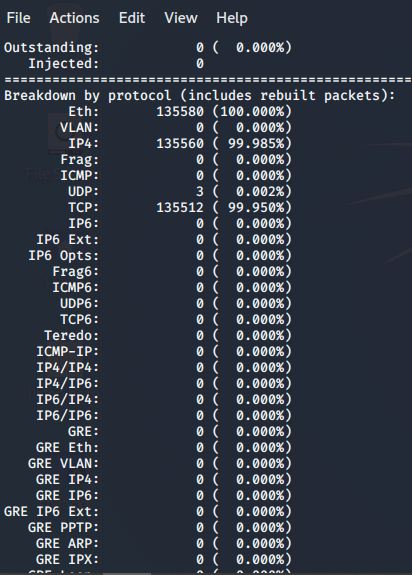

将之前实验使用过的listen.pcap文件拖拽入kali桌面,输入命令:

snort -r listen.pacp -c /etc/snort/snort.conf -K ascii #对listen.pacp进行入侵检测

看到检测出的数据包大多为Tcp数据包

在/var/log/snort/目录下打开alert文件,得到很多其他信息

或者用此命令行:vim /var/log/snort/alert

#3分析蜜网网关的防火墙和IDS/IPS配置规则。

分析虚拟网络攻防环境中蜜网网关的防火墙和IDS/IPS配置规则,并撰写分析报告,说明蜜网网头是如何利用防火墙和入侵检测技术完成其攻击数据捕获和控制需求的。具体分析配贺规则与启动项文件包括:

(1)防火墙(netfilter+IPTables) : /etc/init.d/rc.firewall;

(2)入侵检测系统(Snort) : /etc/init.cl/hflow-snort与/etc/snort/snort.conf;

(3)入侵防御系统(Snort_inline) : /etc/init.cl/hflow-snort_inline与/etc/snort_inline/snort_ inline.conf。

分析内容如下:

(1)上述脚本是如何实现蜜网网关的数据捕获和数据控制机制?

(2)获取IPTables的实际规则列表、Snort和Snort_inline的实际执行参数。

(3)蜜网网关开机之后,防火墙、NIDS、NIPS是如何启动的?

(4)Bonus: 蜜网网关中的Snort规则是如何自动升级的?

实操

根据作业要求选择在蜜网中进行下列操作。

针对(1),有:

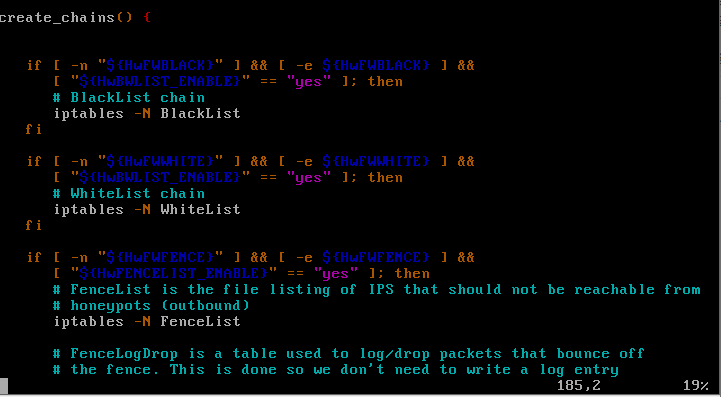

数据控制一般包括防火墙对数据的控制和IPS对异常数据的限制(snort_inline),首先使用su -进行提权,然后使用vim /etc/init.d/rc.firewall查看三链:黑名单、白名单和防护名单(FenceList)。

在上述功能上,增加了:

防火墙对源地址或者目的地址属于黑名单的主机,丢弃所有包。

对于属于白名单的主机,接受且不记录。

对于属于防护名单内的主机,禁止访问某些不希望被访问到的主机。

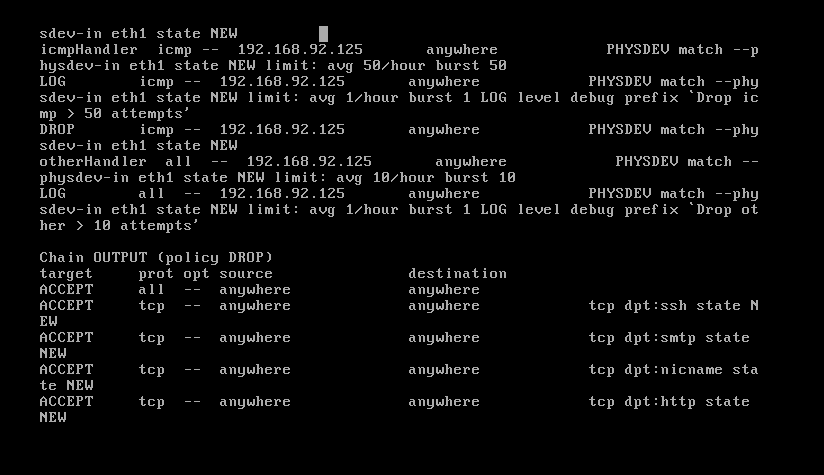

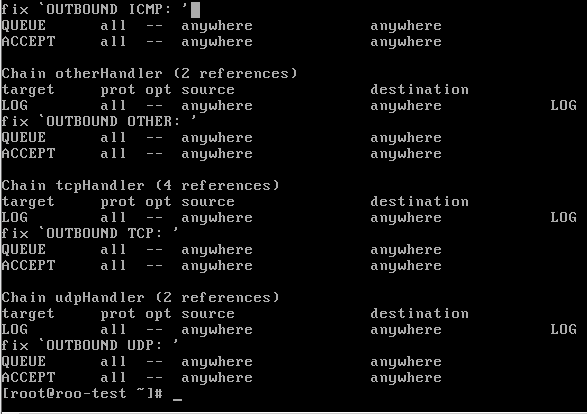

针对(2),有:

(I) IPTables的实际规则列表:数据捕获主要包括防火墙日志记录和snort网络流记录。通过iptables -t filter -L来查看规则列表。不难发现,默认的规则入OUTPUT、INPUT、FORWARD都已经被关闭了,取而代之的是一些自定义的规则(包括之前配置Roo的一些参数也反映在规则表上)。

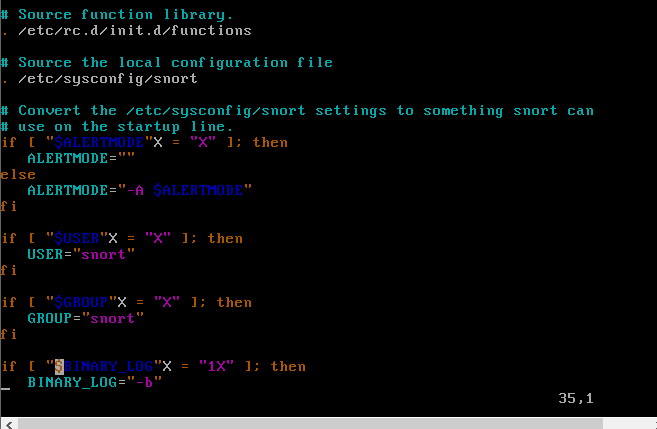

(II)Snort实际执行参数:通过vim /etc/init.d/snortd打开Snort脚本文件,观察第一张图可以看到一开始是一些参数的选项,第二张图对应实际运行时候的参数。在指定网卡接口后,如果没有其他参数,将按照默认参数运行。比如默认不开启-A模式,默认使用/etc/snort/snort.conf(默认目录config文件)、eth0、二进制模式保存log文件等。

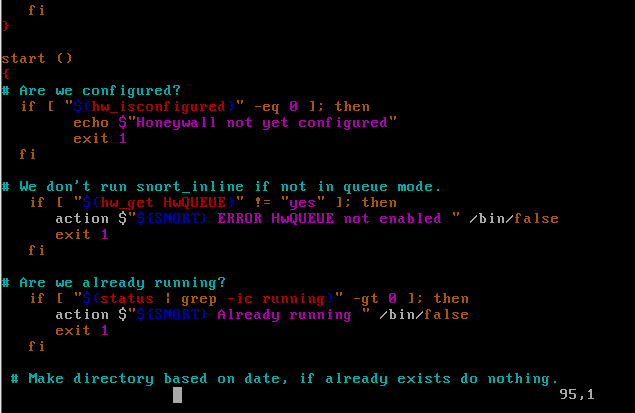

(III) Snort_inline实际执行参数:通过vim /etc/init.d/hw-snort_inline打开Snort_inline脚本文件,可以观察到实际运行的参数,以及在最前面定义的参数。

(III) Snort_inline实际执行参数:通过vim /etc/init.d/hw-snort_inline打开Snort_inline脚本文件,可以观察到实际运行的参数,以及在最前面定义的参数。

针对(3),有:

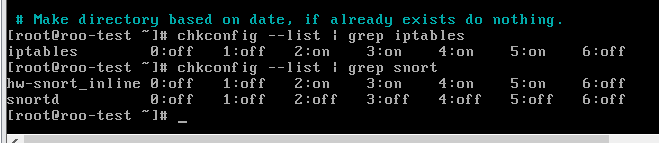

通过指令chkconfig --list | grep [服务]来查询当前服务是不是开启的。chkconfig命令主要用于检查设置系统的各种服务。我们发现防火墙和NIPS(snort_inline)是跟随系统启动的,并且开机自动配置刚才的脚本文件。NIDS是需要手动启动的。

针对(4),有:

使用vim /etc/honeywall.conf打开honeywall配置文件,这个里面可以看到很多东西:之前安装roo时配置的IP地址、白名单黑名单的位置、snort规则更新的地方等。我们可以看到Oinkmaster字样,通过查询,这个果然是个自动更新的软件。通过观察,我们发现自动更新是默认关闭的

然后我们在当前目录下打开oinkmaster.conf文件,可以看到文件有较为详尽的注释。发现

浙公网安备 33010602011771号

浙公网安备 33010602011771号