CTF-Keylead(ASIS CTF 2015)

将keylead下载到本地用7-ZIP打开,发现主要文件 keylead~

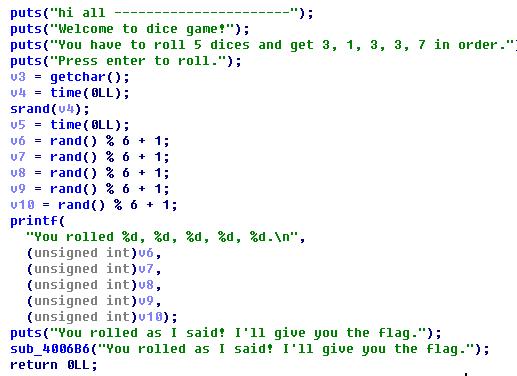

在ubuntu里跑起来,发现是个游戏,按回车后要摇出3,1,3,3,7就能获得flag。

拖进IDA

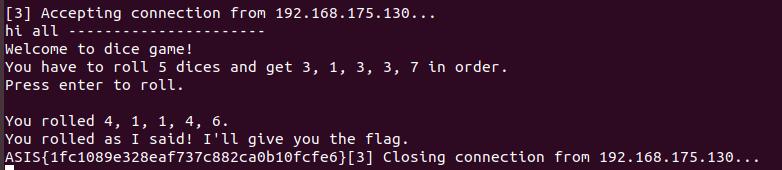

直接开启远程调试,跑起来。

发现关键的地方就是这个 loc_4010D5函数 他会告诉flag 想办法执行到这里

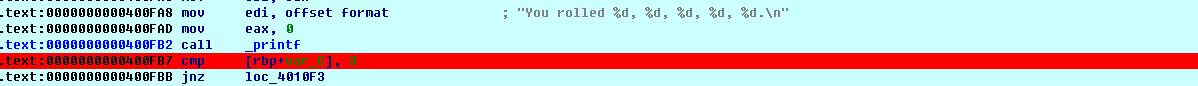

回车摇完之后,发现第一个jnz关键的跳转 下断在判断之前

把jnz loc_4010F3 修改为 jmp loc_4010D5

随后继续步过,发现OK了。这个办法是真的简单鸭。

之前静态分析直接把函数拿出来跑,发现得到的flag多了很多个373737,求大神解答,wtcl。

浙公网安备 33010602011771号

浙公网安备 33010602011771号