密码学题库

一、选择题

1.第一个实用的、迄今为止应用最广的公钥密码体制是(A )。

A. RSA B.Elgamal C.ECC D.NTRU

2.一个密码系统至少由明文、密文、加密算法和解密算法、密钥五部分组成,而其安全性是由( D)决定的。

A.加密算法 B.解密算法 C.加密算法和解密算法 D.密钥

3.计算和估计出破译密码系统的计算量下限,利用已有的最好方法破译它所需要的代价超出了破译者的破译能力(如时间、空间、资金等资源),那么该密码系统的安全性是( B)。

A.无条件安全 B.计算安全 C.可证明安全 D.实际安全

4.根据密码分析者所掌握的分析资料的不同,密码分析一般可为四类:惟密文攻击、已知明文攻击、选择明文攻击、选择密文攻击,其中破译难度最大的是(A)。

A.惟密文攻击 B.已知明文攻击 C.选择明文攻击 F.选择密文攻击

5.假设系统中有n个用户,他们使用对称加密体制实现保密通信,那么系统中共需要管理( n(n-1)/2)个密钥,每个用户需要保存(A )个密钥。

A.n-1 B.2n C.Cn2 D.n!

6.字母频率分析法对下面哪种密码算法最有效。( B)

A.置换密码 B.单表代换密码 C.多表代换密码 D.序列密码

7.下面哪种密码算法抵抗频率分析攻击能力最强,而对已知明文攻击最弱。(D )

A.仿射密码 B.维吉利亚 C.轮转密码 D.希尔密码

希尔密码: 希尔密码是多字母代换密码的一种, 运用基本矩阵论原理的替换密码,由Lester S. Hill在1929年发明。每个字母当作26进制]数字:A=0, B=1, C=2... 一串字母当成n维向量,跟一个n×n的矩阵相乘,再将得出的结果MOD26。

维吉尼亚密码: 是使用一系列凯撒密码组成密码字母表的加密算法,属于多表密码的一种简单形式。

8.重合指数法对下面哪种密码算法的破解最有效。(C )

A.置换密码 B.单表代换密码 C.多表代换密码 D.序列密码

9.维吉利亚(Vigenere)密码是古典密码体制比较有代表性的一种密码,其密码体制采用的是(C )。

A.置换密码 B.单表代换密码 C.多表代换密码 D.序列密码

- 16模20的逆元是(D )。

A. 3 B. 4 C. 5 D.不存在

11.下面的描述中哪一条是错误的(B )。

A.互信息量等于先验的不确定性减去尚存的不确定性。

B.互信息量不能为负值。

C.当X表示信道的输入,Y 表示信道的输出时,条件熵H(X | Y)表示X未被Y 所泄漏的信息量的均值。

D.任何两个事件之间的互信息量不可能大于其中任一事件的自信息量。

互信息 是信息论里一种有用的信息度量,它可以看成是一个随机变量中包含的关于另一个随机变量的信息量,或者说是一个随机变量由于已知另一个随机变量而减少的不肯定性 .

12.计算复杂性是密码分析技术中分析计算量和研究破译密码的固有难度的基础,算法的运行时间为难解的是( D)。

A.O(1) B.O(n) C.O(n2) D.O(2^n)

13.计算出和估计出破译它的计算量下限,利用已有的最好的方法破译该密码系统所需要的努力超出了破译者的破译能力(诸如时间、空间、资金等资源),那么该密码系统的安全性是( D)。

A.无条件安全 B.实际上的安全C.可证明的安全 D.计算上的安全

14.在( C )年,美国国家标准局NBS把IBM的Tuchman-Meyer方案确定数据加密标准,即

DES。

A.1949 B.1972 C.1977 D.2001

15.在 DES 算法中,如果给定初始密钥 k,经子密钥产生器产生的各个子密钥都相同,则称该密钥k为弱密钥,DES算法弱密钥的个数为( B)。

A.2 B.4 C.8 D.16

0000 0000 FFFF FFFF

0000 FFFF FFFF 0000

16.差分分析是针对下面那种密码算法的分析方法。(A )

A.DES B.AES C.RC4 D. MD5

差分分析是一种选择明文攻击,其基本思想是:通过分析特定明文差分对相对应密文差分影响来获得尽可能大的密钥。它可以用来攻击任何由迭代一个固定的轮函数的结构的密码以及很多分组密码(包括DES),它是由Biham和Shamir于1991年提出的选择明文攻击。

17.AES结构由以下四个不同的模块组成,其中(A )是非线性模块。

A.字节代换 B.行位移 C.列混淆 .轮密钥加

18.适合文件加密,而且有少量错误时不会造成同步失败,是软件加密的最好选择,这种分组密码的操作模式是指( D)。

A.电子密码本模式

B.密码分组链接模式

C.密码反馈模式

D.输出反馈模式

19.IDEA 使用的密钥长度为(C )位。

A.56 B.64 C.128 D.156

- Skipjack是一个密钥长度为( C)位。

A.56 B.64 C.80 D.128

21.m-序列本身是适宜的伪随机序列产生器,但只有在(A )下,破译者才不能破解这个伪随机序列。

A.惟密文攻击 B.已知明文攻击 C.选择明文攻击 D.选择密文攻击

22.Geffe发生器使用了( C)个LFSR。

A.1 B.2 C.3 D.4

23.Jennings 发生器用了一个复合器来组合( B)个LFSR。

A.1 B.2 C.3 D.4

24.PKZIP 算法广泛应用于(D )程序。

A.文档数据加密 B.数据传输加密 C.数字签名 D.文档数据压缩

25.A5算法的主要组成部分是三个长度不同的线性移位寄存器,即A,B,C。其中A有(A )

位, B有(C)位, C有(D)位。

A.19 B.20 C.22 D.23

26.SEAL使用了四个(B)位寄存器。

A.24 B.32 C.48 D.56

27.按目前的计算能力,RC4算法的密钥长度至少应为(C )才能保证安全强度。

A.任意位 B.64位 C.128位 D.256位

28.目前,使用最广泛的序列密码是(A )。

A.RC4 B.A5 C.SEAL D.PKZIP

29.下面哪一项不是hash函数的等价提法(A )。

A.压缩信息函数 B.哈希函数 C.单向散列函数 D.杂凑函数

30.下面那个不是hash函数具有的特性。(B )

A.单向性 B.可逆性 C.压缩性 D.抗碰撞性

31.现代密码学中很多应用包含散列运算,而下面应用中不包含散列运算的是(A )。

A.消息机密性 B.消息完整性 C.消息认证码 D.数字签名

32.下面哪一项不是hash函数的主要应用(C )。

A.文件校验 B.数字签名 C.数据加密 D.鉴权协议

33.MD5算法以( D)位分组来处理输入文本。

A.64 B.128 C.256 D.512

34.MD5的主循环有(B )轮。

A.3 B.4 C.5 D.8

35.SHA-1接受任何长度的输入消息,并产生长度为( B)比特的hash值。

A.64 B.160 C.128 D.512

36.分组加密算法(如AES)与散列函数算法(如SHA)的实现过程最大的不同是( D )。

A.分组 B.迭代 C.非线性 D 可逆

37.生日攻击是针对下面哪种密码算法的分析方法。(D )

A.DES B.AES C.RC4 D.MD5

38.设 Hash 函数的输出长度为 nbit,则安全的 Hash 函数寻找碰撞的复杂度应该为( C)。

A.O(P(N)) B.O(2n) C.O(2n-1) D.O(2n/2)

39.MD5 的压缩函数中, 512bit 的消息被分为 16 块输入到步函数,每一块输入( B)次。

A.3 B.4 C.5 D.8

40.下列哪个算法不具有雪崩效应。( D)。

A.DES加密 B.序列密码的生成 C.哈希函数 D.RSA 加密

41.若Alice想向Bob分发一个会话密钥,采用ElGamal公钥加密算法,那么Alice应该选用的密钥是(C )

A.Alice的公钥 B.Alice的私钥 C.Bob的公钥 D.Bob的私钥

42.设在RSA 的公钥密码体制中,公钥为(e,n)=(13,35),则私钥d=( B)。

A.11 B.13 C.15 D.17

43.在现有的计算能力条件下,对于非对称密码算法Elgamal,被认为是安全的最小密钥长度

是( D)。

A.128位 B.160位 C.512位 D.1024位

44.在现有的计算能力条件下,对于椭圆曲线密码算法(ECC),被认为是安全的最小密钥长度

是( B)。

A.128位 B.160位 C.512位 D.1024位

45.指数积分法(Index Calculus)针对下面那种密码算法的分析方法。( C)

A.背包密码体制 B.RSA C.ElGamal D.ECC

46.关于密码学的讨论中,下列( D)观点是不正确的。

A.密码学是研究与信息安全相关方面,如机密性、完整性、实体认证和不可否认性等综合技术

B.密码学的两大分支是密码编码学和密码分析学

C.密码并不是提供安全的单一的手段,而是一组技术

D.密码学中存在一次一密的密码体质,它是绝对安全的

47.在一下古典密码体制中,属于置换密码的是( B )

A.移位密码 B.倒叙密码 C.仿射密码 D.PlayFair 密码

移位:代换密码

48.一个完整的密码体制,不包括以下(C )要素。

A.明文空间 B.密文空间 C.数字签名 D.密钥空间

49.2000年10月2日,NIST 正式宣布将( B)候选算法作为高级加密标准(AES),该算法是由两位比利时密码学着提出的。

A.MARS B.Rijndael C.Twofish D.Bluefish

50.依据所依据的数学难题,除了(A )以外,公钥密码体制可以分为以下几类。

A.模幂运算问题 B.大整数因子分解问题

C.离散对数问题 D.椭圆曲线离散对数问题

51.一个完整的数字签名过程包括(C )和验证两个步骤。

A.加密 B.解密 C.签名 D.认证

52.密码学包括哪两个相互对立的分支(B )

A.对称加密与非对称加密 B.密码编码学和密码分析学

C.序列密码与分组密码 D.DES与AES

53.加密技术不能提供以下哪种安全服务?(D )

A.认证 B.机密性 C.完整性 D.可用性

54.在密码学中,需要被变换的原消息被称为什么?( D)

A.密文 B.算法 C.密码 D.明文

55.凯撒密码中,每个字母被气候第几位的字母替换?(C )

A.5 B.4 C.3 D.2

56.公元前500年的古希腊人曾使用了一种著名的加密方法,叫什么名字?(A )

A.Scytale密码 B.凯撒密码 C.代替密码 D.置换密码

57.DES的秘钥长度是多少Bit?( B)

A.64 B.56 C.128 D.32

58.RSA 使用不方便的最大问题是? (A )

A.产生秘钥需要强大的计算能力 B.算法中需要大数

C.算法中需要素数 D.被攻击过很多次

59.ECB指的是?(D )

A.密文链接模式 B.密文反馈模式

C.输出反馈模式 D.电码本模式

60.公钥密码学思想最早是谁提出的?( B)

A.欧拉(Euler) B. Diffie和Hellman C.费马(Fermat)D.Rivest、Shamir和Adelman

61.在RSA算法中,取P=3,q=11,e=3,则d等于多少( D)

A.33 B.20 C.14 D.7

62.以下各种加密算法中属于传统加密算法的是( B)

A.DES加密算法 B.Caesar替代法

C.IDEA 加密算法 D.Diffie-Hellman加密算法

63.以下各种加密算法中属于对称加密算法的是(A )

A.DES加密算法 B.Caesar替代法

C.Vigenere加密算法 D.Diffie-Hellman加密算法

64.以下各种加密算法中属于非对称加密算法的是(D )

A.DES加密算法 B.Caesar替代法

C. Vigenere加密算法 D.Diffie-Hellman加密算法

65.除了(E )之外,密码体制主要由以下各部分组成。

A.明文空间 B.密文空间 C.密钥空间 D.加密算法 E.保密系统 F.解密算法

66.DES属于对称加密体制,它所取得迭代次数是(B )

A.8 B.16 C.20 D.32

二、计算题

1、考虑RSA 密码体制:

①取e=3有何优缺点?取d=3安全吗?为什么?

e = 3的优点是计算快,因为二进制只有两个一,缺点是不安全,当M较小时,直接开立方可以求出M, d=3不安全经不起穷举攻击

②设n=35,已接获发给某用户的密文c=10,并查到该用户的公钥e=5,求出明文m.

分解n = 5*7 p = 5 q =7 f(n) = 24 因为e=5 因为ed=1 mod φ(n) 所以d=5

M^e mod n = 10 10^5 mod 35 = 5

2、用维吉尼亚密码加密明文“Please keep this message in secret”,其中使用的秘钥为“computer” 试求其密文。

RZQPMXOVGFWCLQVUGMVYBRJGQDTN

3、RSA 算法中n=11413,e=7467,密文是585,利用分解11413=101*113,求明文。

因为n=11413=101*103 所以

因为e = 7467 < 11200 所以e符合要求

又因为 ed = 1 mod φ(n)

所以 d = 3 M=C^d mod n = 585^3 mod 11413 = 6192

4、使加法密码算法称为对合运算的密钥k称为对合密钥,以英文为例求出其对合密钥,并以明文M=WEWILLMEETATMORNING 为例进行加解密,说明其对合性。

因为j =(i + k) mod 26 i=13时为对合密钥

M = E (D(M) ) = (M+26)%26 = M%26 = M 是对合密钥

加密:M=W E W I L L M E E T A T M O R N I N G

C=J R J V Y Y Z R R G O G Z B E A V A T

解密: C=J R J V Y Y Z R R G O G Z B E A V A T

M=W E W I L L M E E T A T M O R N I N G

所以是对合的

5、一般而言,对于加法密码,设明文字母表和密文字母表含有n个字母,n为≥1的正整数,求出其对合密钥k。

设n为模,若n为偶数,则k=n/2为对合密钥。若n为奇数,n/2不是整数,故不存在对合密钥

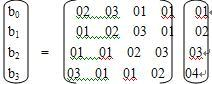

6、设A=[01,02,03,04]T,B=[b0,b1,b2,b3]T,利用反对数表查表计算AES中的列混淆,求出B。

根据A,写出A(x)=04x3+03x2+02x+01,于是B(x)=A(x)C(x) mod x4+1,其中

C(x)=03x3+01x2+01x+02。根据式(3-45),写成矩阵形式:

于是逐一查表计算可得。

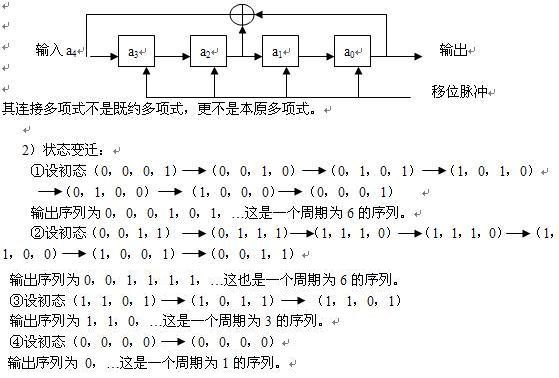

7、设g(x)=x4+x2+1,g(x)为GF(2)上的多项式,以其为连接多项式组成线性移位寄存器。画出逻辑框图。设法遍历其所有状态,并写出其状态变迁及相应的输出序列。

三、简答

1、简述AES的秘钥生成过程。

AES首先将初始密钥输入到一个4 * 4的矩阵中,这个4 * 4 矩阵的每一列的4个字节组成一个字,矩阵4列的四个字依次命名为w[0] w[1] w[2] w[3]。它们构成了一个字为单位的数组w.

接着,对w数组扩充40个新列,构成44列扩展密码数组。

新列以如下递归方式产生

1.如果i不是4的倍数,那么i列由以下等式产生

w[i] = w[i-4] 亦或 w[i-1]

2.如果i是4的倍数,那么i列由以下等式产生

w[i] = w[i-4] 亦或 T(w[i-1])

2、对DES和AES进行比较,说明两者的特点和优缺点。

DES:分组密码,Feist结构,明文密文64位,有效密钥56位。有弱密钥,有互补对称性。适合硬件实现,软件实现麻烦。安全。

算法是对合的。

AES:分组密码,SP结构,明文密文128位,密钥长度可变≥128位。无弱密钥,无互补对称性。适合软件和硬件实现。安全。

算法不是对合的。

3、在公钥密码的密钥管理中,公开的加密钥Ke和保密的解密钥Kd的秘密性、真实性和完整性都需要确保吗?说明为什么?

①公开的加密钥Ke:秘密性不需确保,真实性和完整性都需要确保。因为公钥是公开的,所以不需要保密。但是如果其被篡改或出现错误,则不能正确进行加密操作。如果其被坏人置换,则基于公钥的各种安全性将受到破坏,坏人将可冒充别人而获得非法利益。

②保密的解密钥Kd:秘密性、真实性和完整性都需要确保。因为解密钥是保密的,如果其秘密性不能确保,则数据的秘密性和真实性将不能确保。如果其真实性和完整性受到破坏,则数据的秘密性和真实性将不能确保。

4、简述公钥证书的作用?

公钥证书是一种包含持证主体标识,持证主体公钥等信息,并由可信任的签证机构(CA)签名的信息集合。公钥证书主要用于确保公钥及其与用户绑定关系的安全。公钥证书的持证主体可以是人、设备、组织机构或其它主体。公钥证书能以明文的形式进行存储和分配。任何一个用户只要知道签证机构(CA)的公钥,就能检查对证书的签名的合法性。如果检查正确,那么用户就可以相信那个证书所携带的公钥是真实的,而且这个公钥就是证书所标识的那个主体的合法的公钥。从而确保用户公钥的完整性。

5、在保密通信中混淆与扩散有什么区别?请分别举两个加密算法示例说明他们使用了混淆与扩散技术。

6、为什么MD5比SHA-1安全?

摘要长度 sha-1摘要长度为160,md5是128

强行攻击 产生一个报文使摘要等于给定报文的难度 sha-1 2^160 md5 2^128

产生相同摘要的两个报文难度 sha-1 2^80 md5 2^64

步骤 sha-1 步骤多,处理缓存大

四、分析题

1、在下述站点认证协议中函数f起什么作用?去掉f行不行?为什么?

设A,B是两个站点,A是发方,B是收方。它们共享会话密钥Ks ,f是公开的简单函数。A 认证B是否是他的意定通信站点的协议如下:

- A 产生一个随机数RN,并用Ks对其进行加密:C=E(RN,Ks),并发C给B。同时A对RN进行f变换,得到f(RN)。

- B收到C后,解密得到RN=D(C,Ks)。B也对RN 进行f变换,得到f(RN),并将其加密成C’=E(f(RN),Ks),然后发C’给A 。

- A 对收到的C’解密得到f(RN),并将其与自己在第①步得到的f(RN)比较。若两者相等,则A认为B是自己的意定通信站点。否则A 认为B不是自己的意定通

信站点。

去掉f是不行的。如果去掉f,则在第②步的操作不需要密钥,于是坏人截获RN=D(C,Ks)后,发给A,A不能察觉C。于是C假冒成果。不去掉f时,在第②步的操作需要密钥,于是坏人没有密钥,不能冒充。

题目

差分分析是一种攻击迭代密码体制的选择明文攻击方法,所以,对于DES和AES都有一定的攻击效果(对)

公钥密码体制与对称密码体制相比有什么有点和不足?

优点:

(1)密钥的分发相对容易;

(2)密钥管理简单;

(3)可以有效地实现数字签名。

缺点:

(1)与对称密码体制相比,非对称密码体制加解密速度比较慢;

(2)同等安全强度下,费对称密码体制要求的密钥位数要多一些;

(3)密文的长度往往大于明文长度。

浙公网安备 33010602011771号

浙公网安备 33010602011771号