京东web端h5st—4.7逆向分析

声明

本文章中所有内容仅供学习交流,抓包内容、敏感网址、数据接口均已做脱敏处理,严禁用于商业用途和非法用途,否则由此产生的一切后果均与作者无关,若有侵权,请联系我立即删除!

目标网站

aHR0cHM6Ly93d3cuamQuY29tLw==

分析流程了解h5st

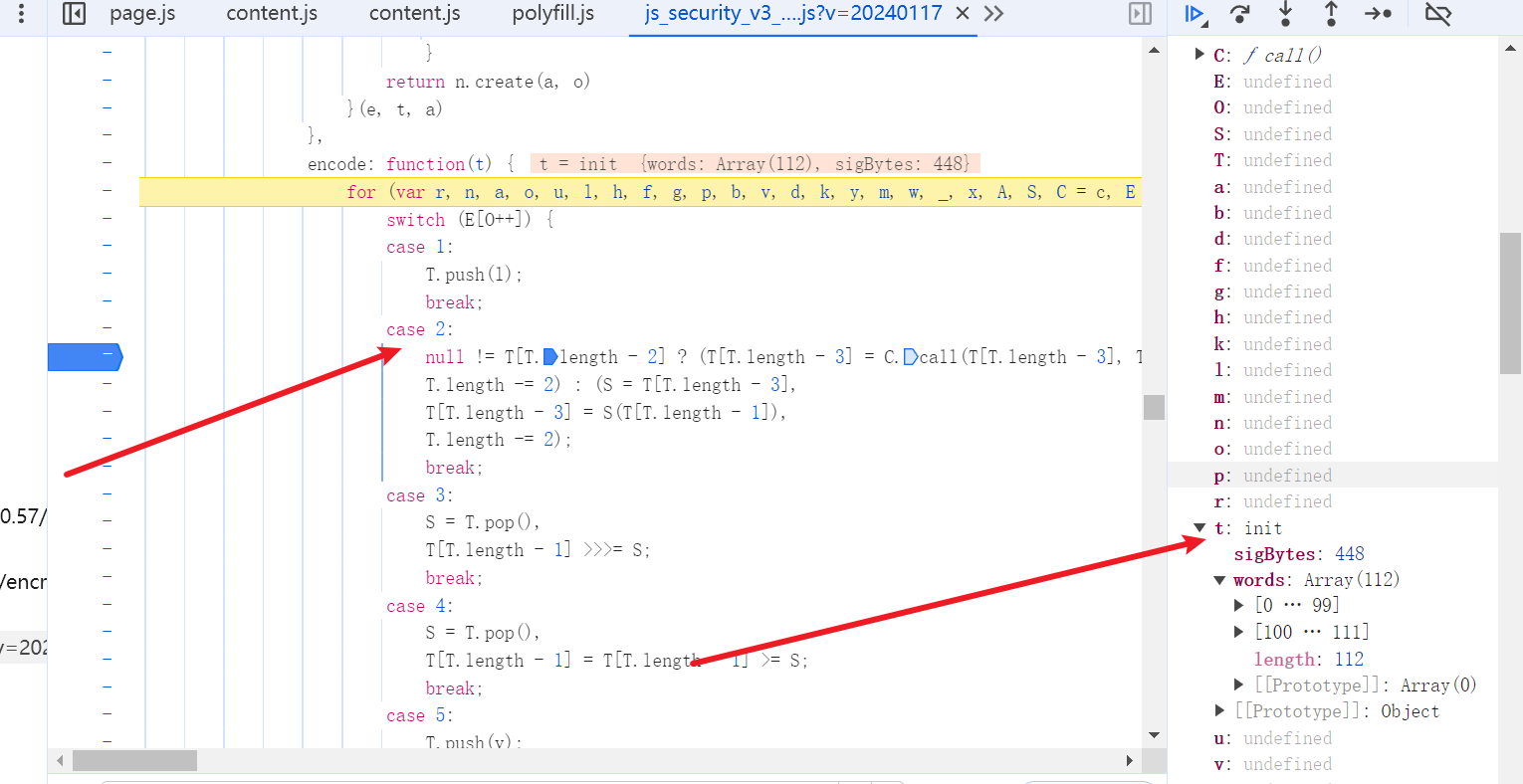

看了sha256相关加密算法逻辑body加密

大量的vmp生成树里面,肯定有我们想要的东西

window.PSign初始化加密的东西

搜索psign的调用发现调用之前的参数没有h5st

走完过后出现了h5st,很明显是个异步,中途直接加密,我们直接单步运行

走完过后出现了h5st,很明显是个异步,中途直接加密,我们直接单步运行

vmp的每个call方法打上断点

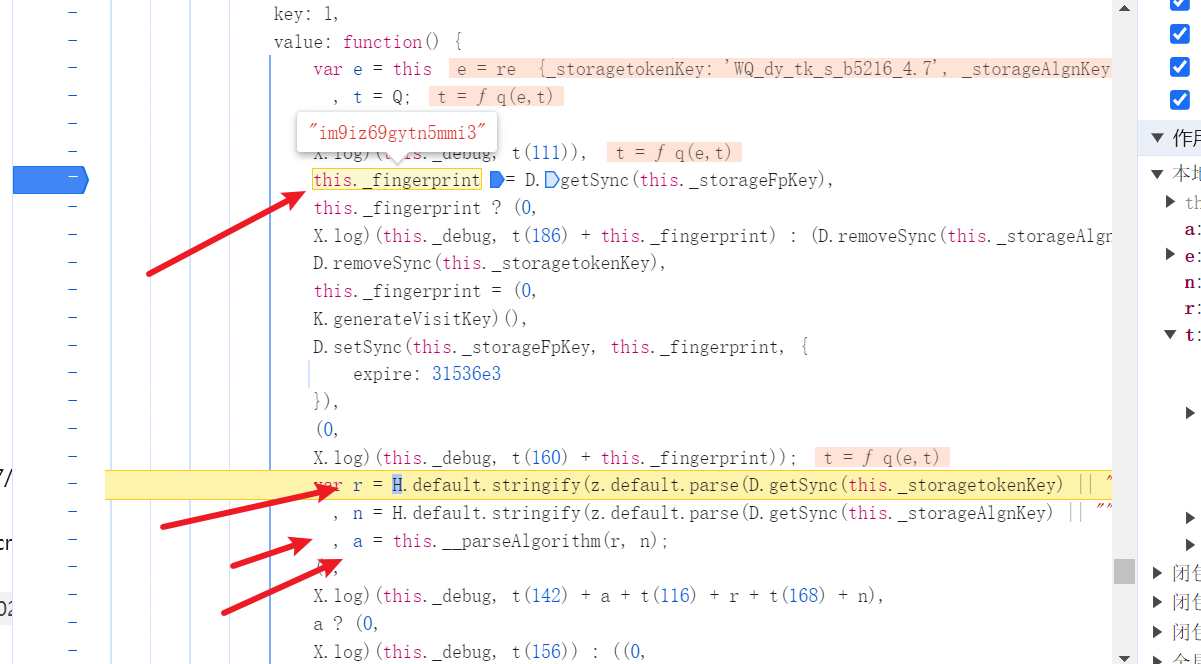

找到this._fingerprint,tokenkey,algo生成的地方

接着生成对应函数,但是没有执行

接着生成对应函数,但是没有执行

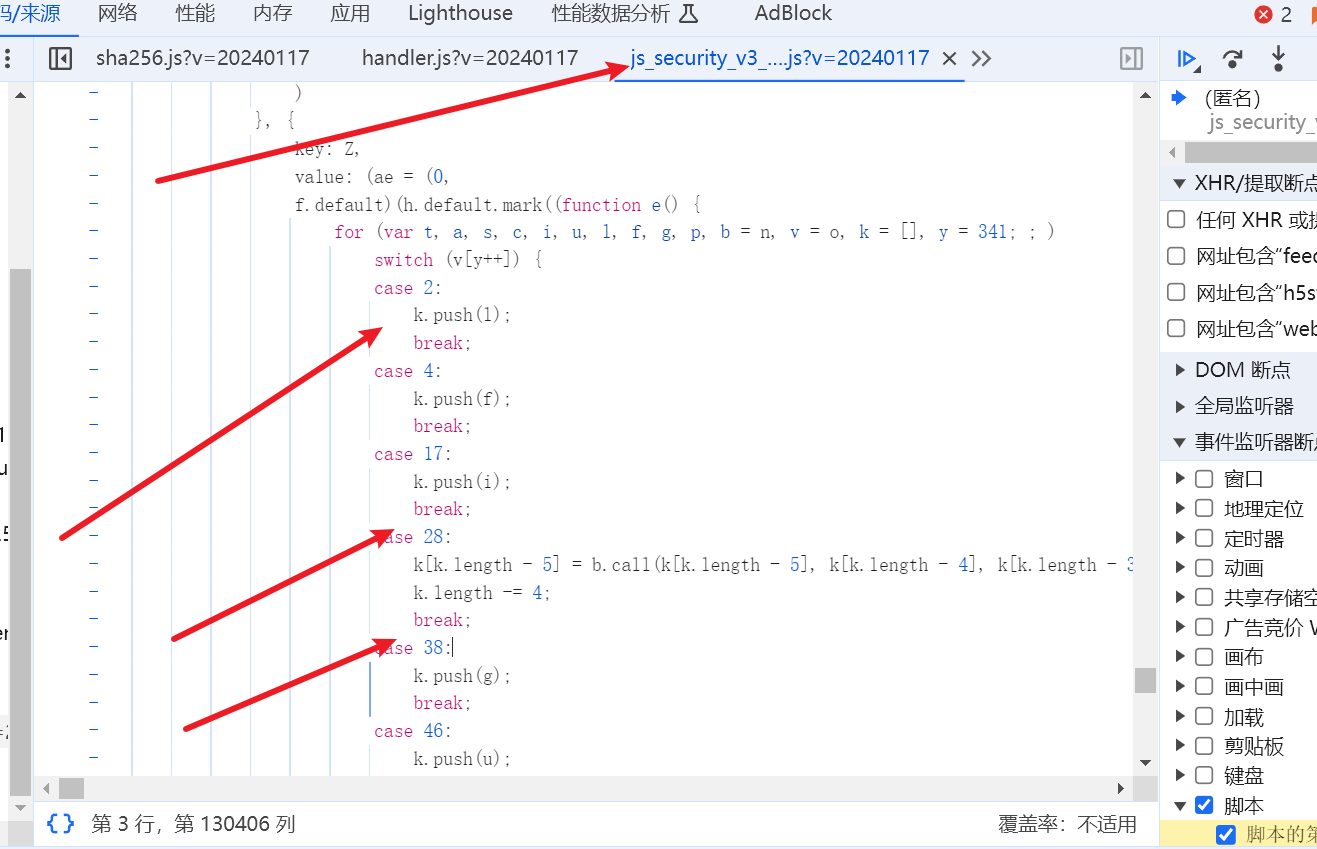

继续跳到vmp生成树,依次打上断点

继续跳到vmp生成树,依次打上断点

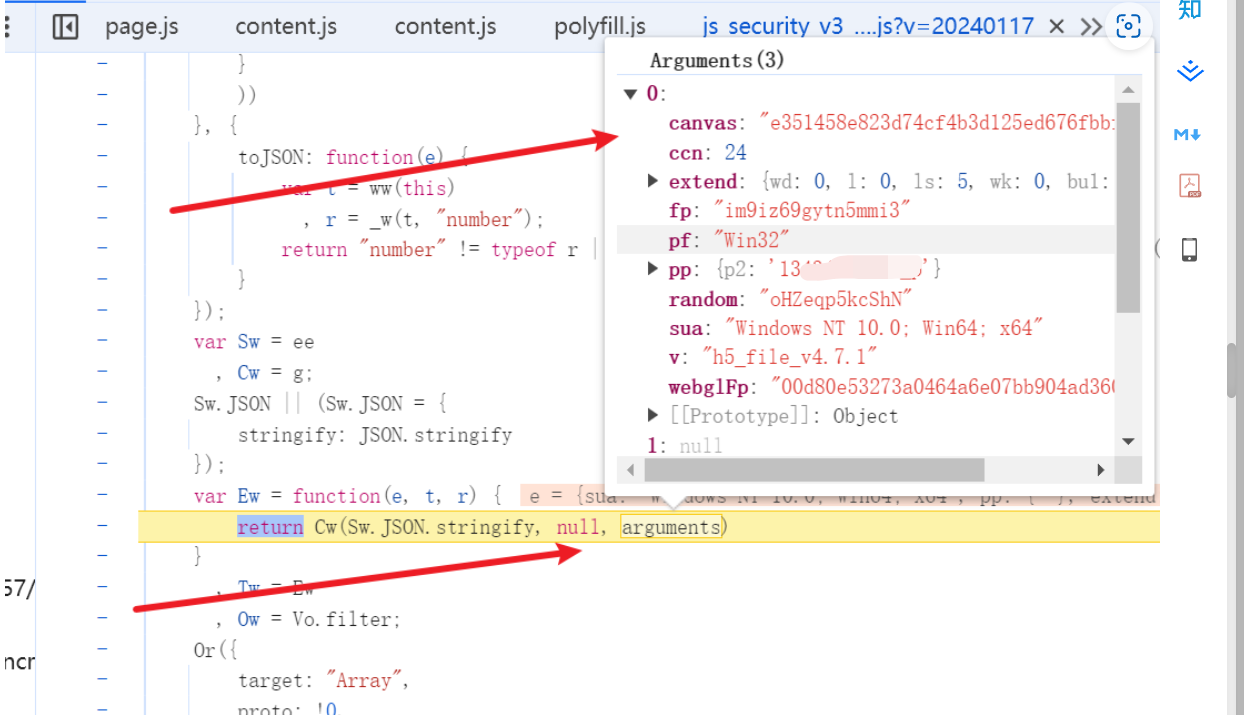

取了些环境的object

取了些环境的object

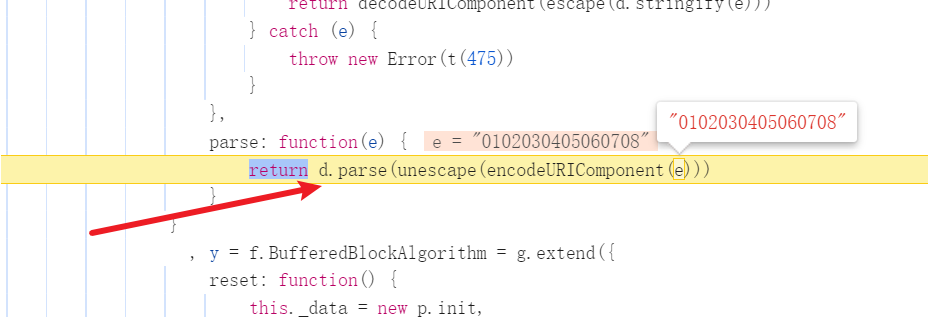

init了一个不知道的key,生成一些hash的数据,猜测是加密之前做准备了

init了一个不知道的key,生成一些hash的数据,猜测是加密之前做准备了

继续

继续

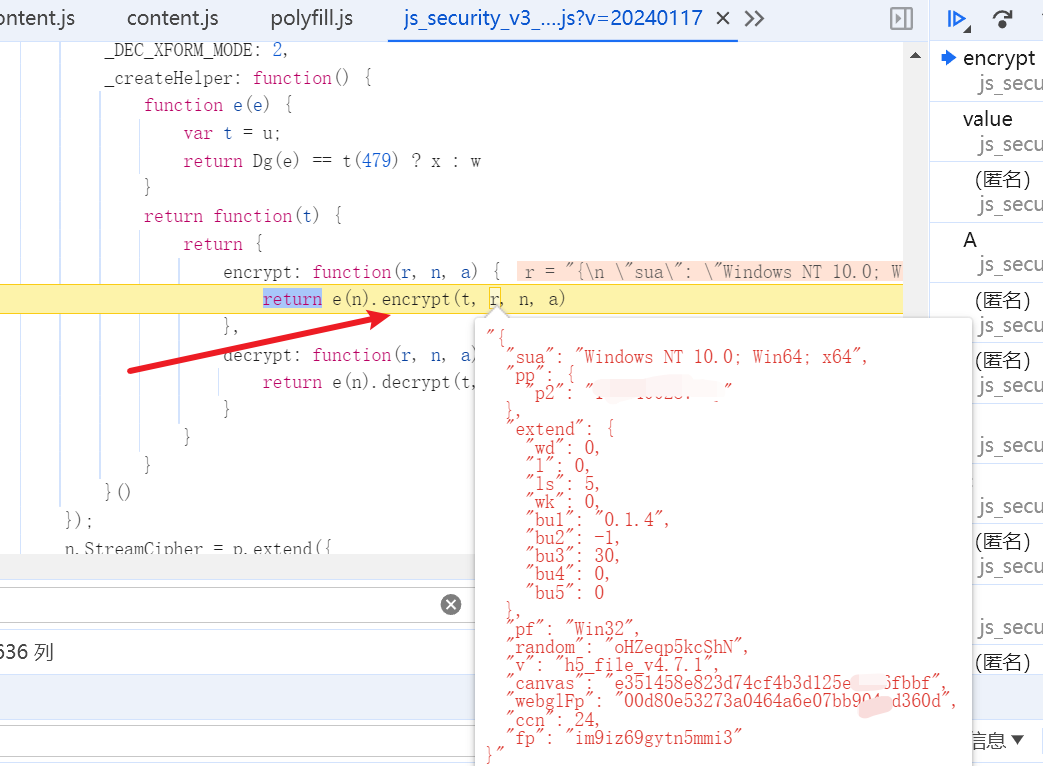

把之前的准备好的,整合在一起加密了

把之前的准备好的,整合在一起加密了

拿着初始化加密的函数,又跳到了个vmp,重复上述操作

又跳到另外一个vmp

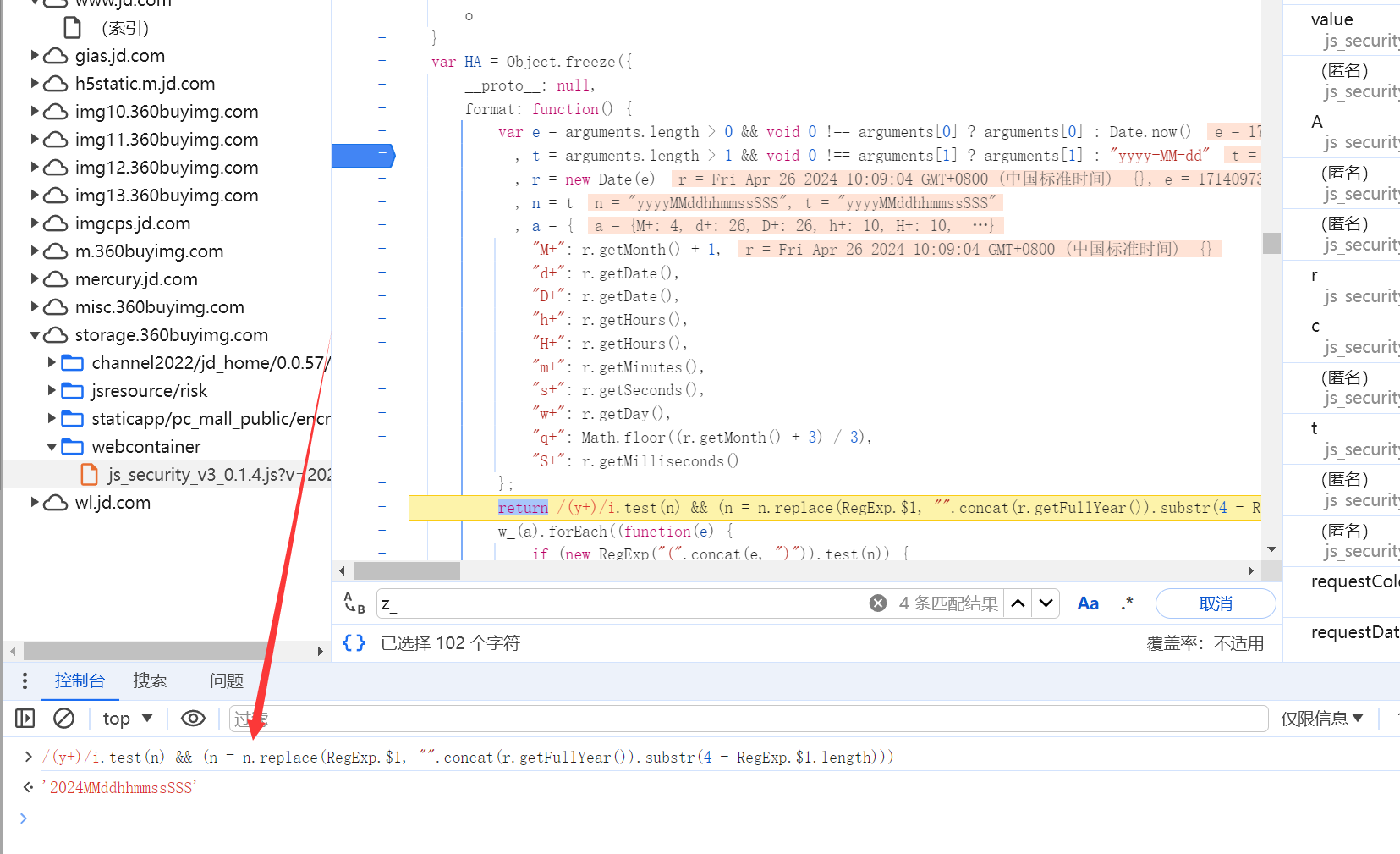

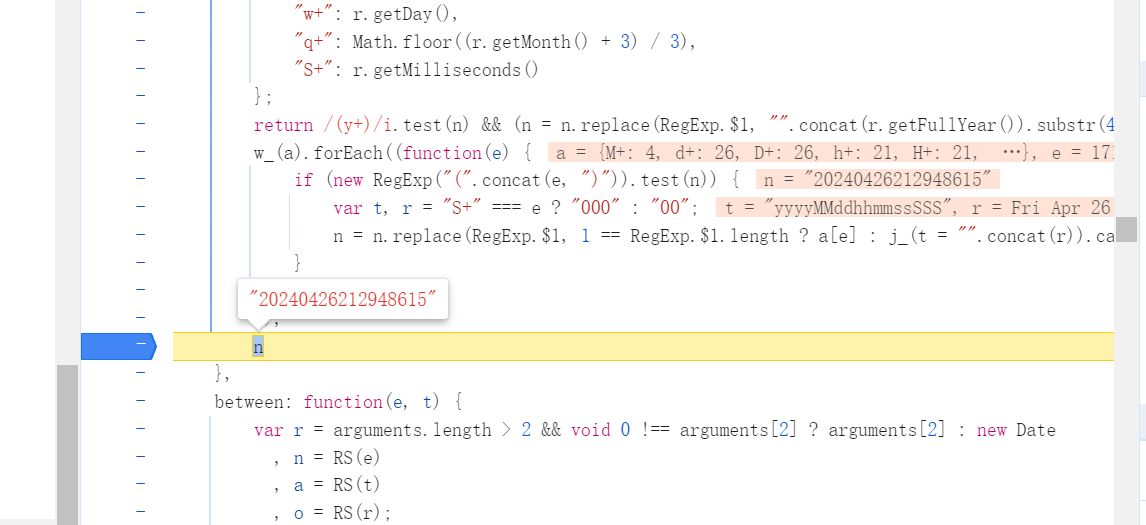

生成时间的相关的参数

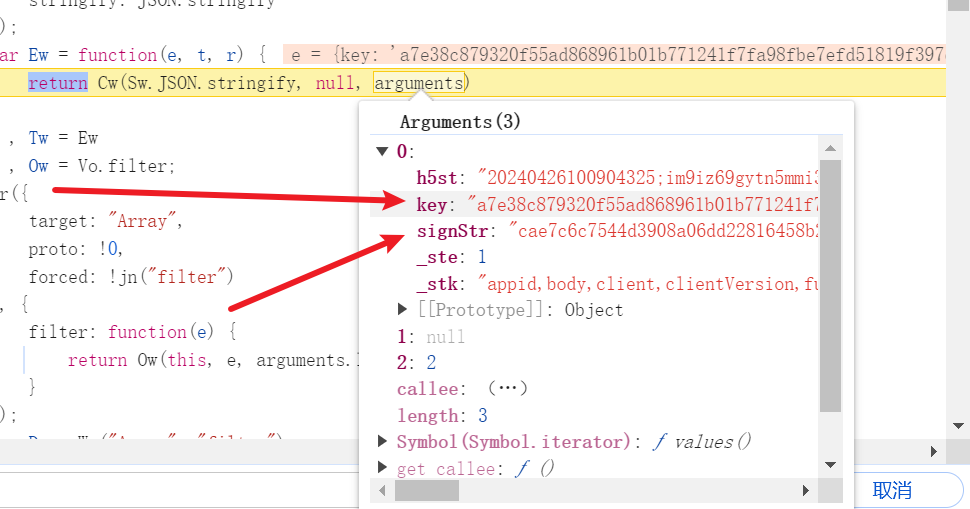

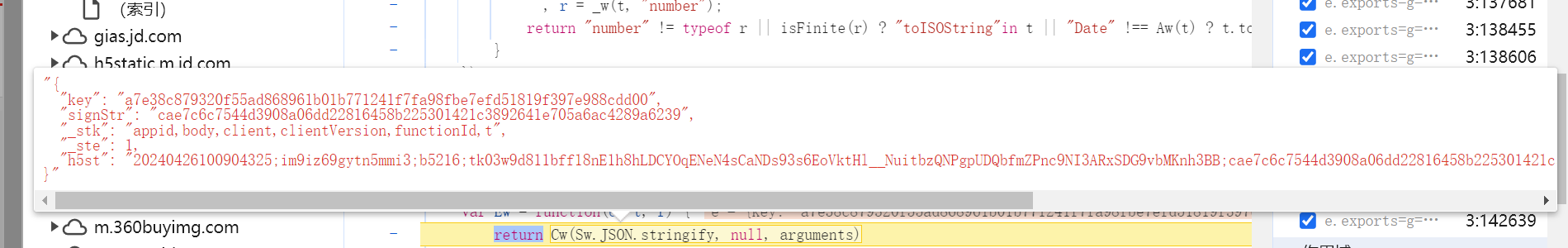

接着终于将上述的加密参数集合在一起生成h5st

又跳到了vmp,对上一个object进行操作

appid在这里,且回到了最初,像是加密生成预埋点,预示着h5st生成终于结束

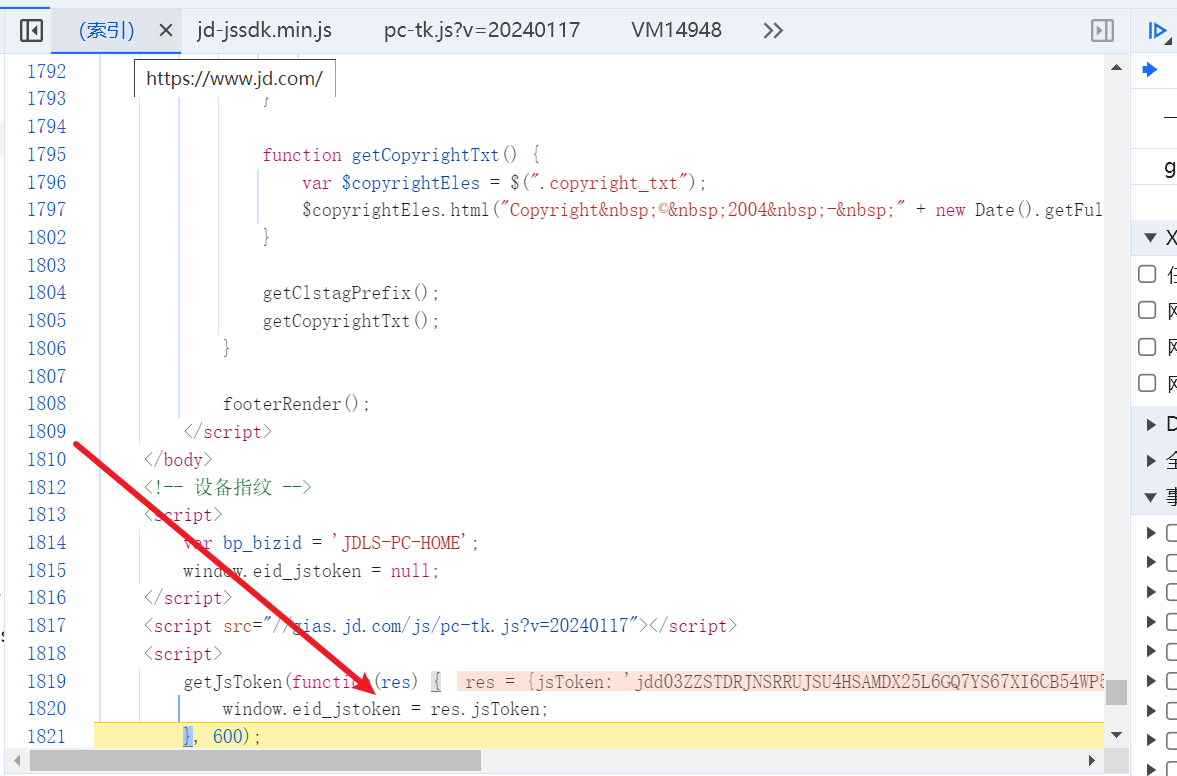

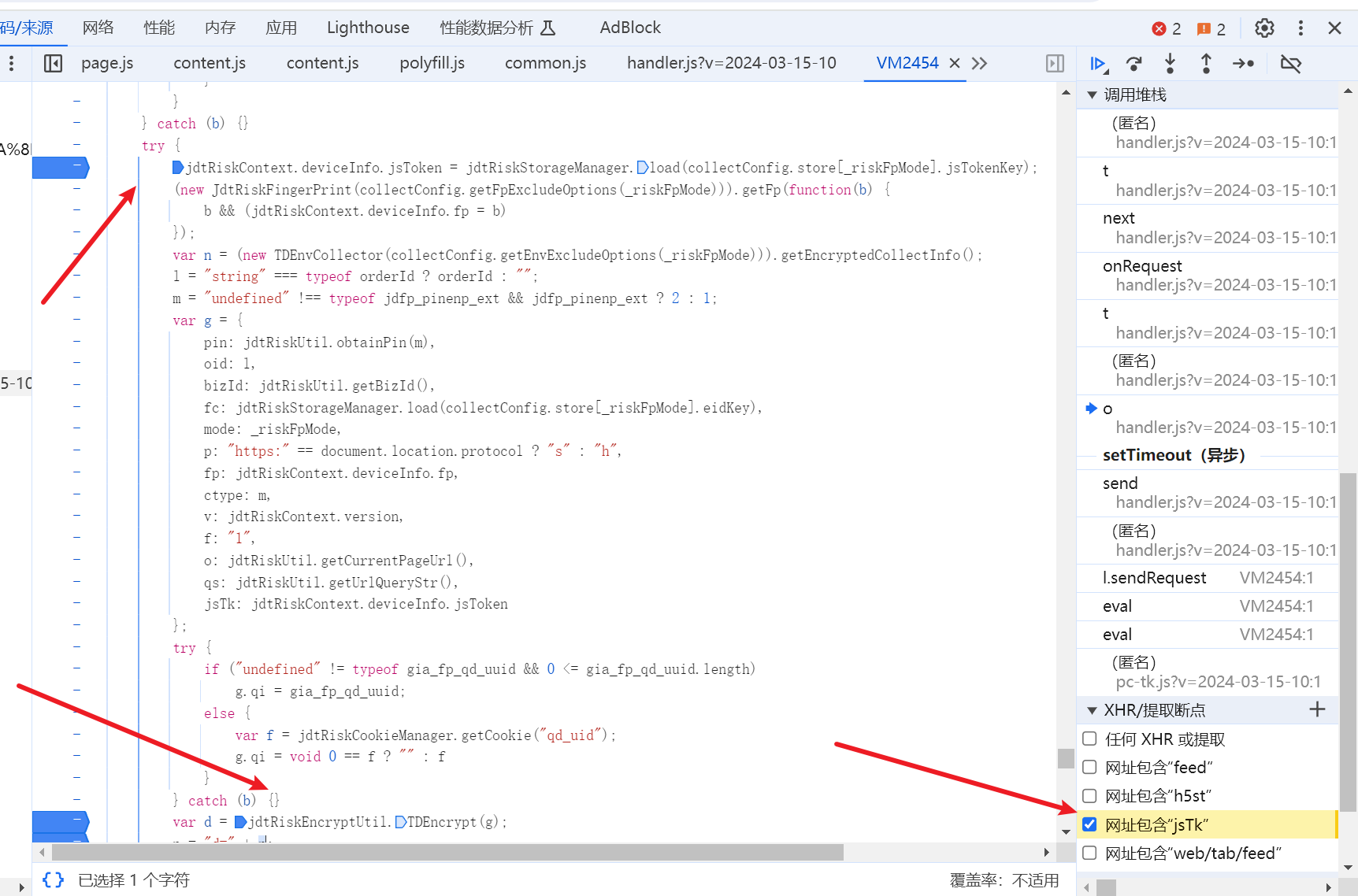

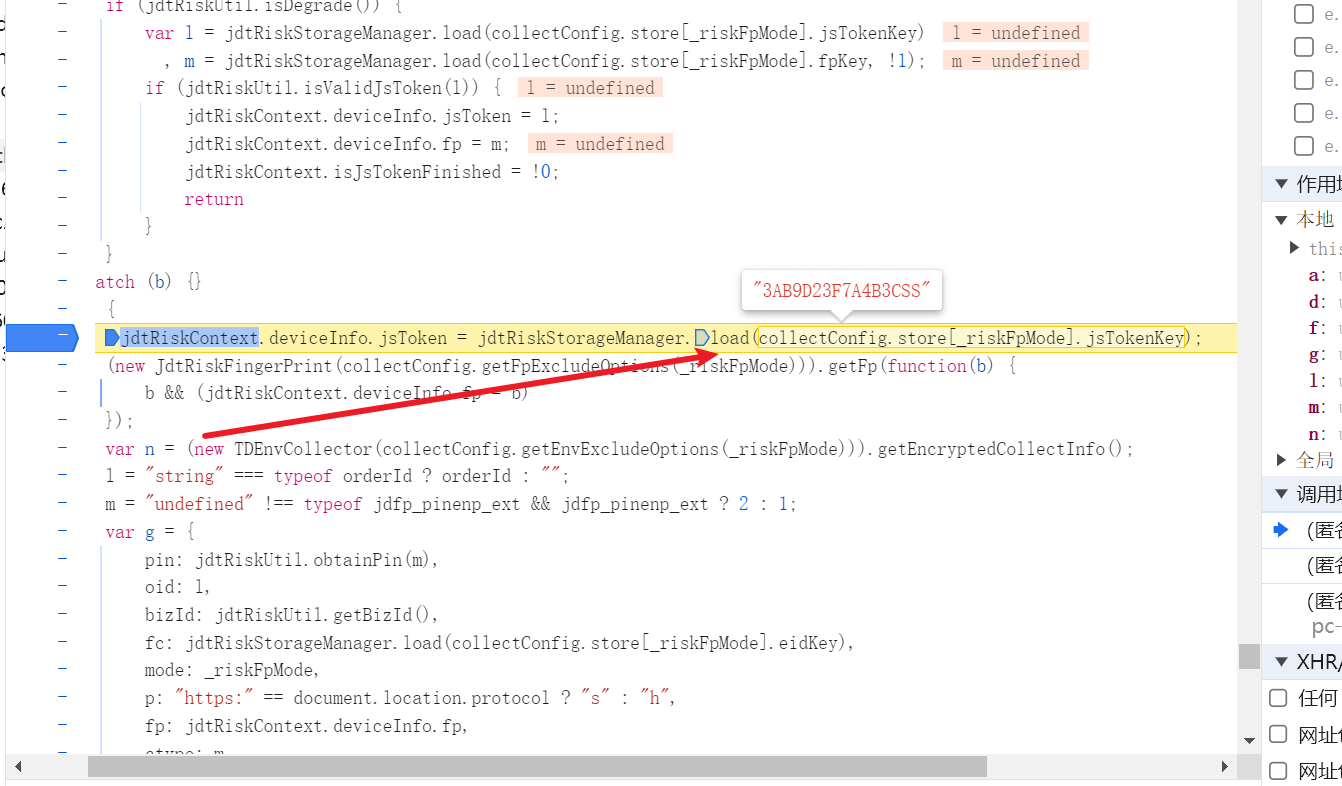

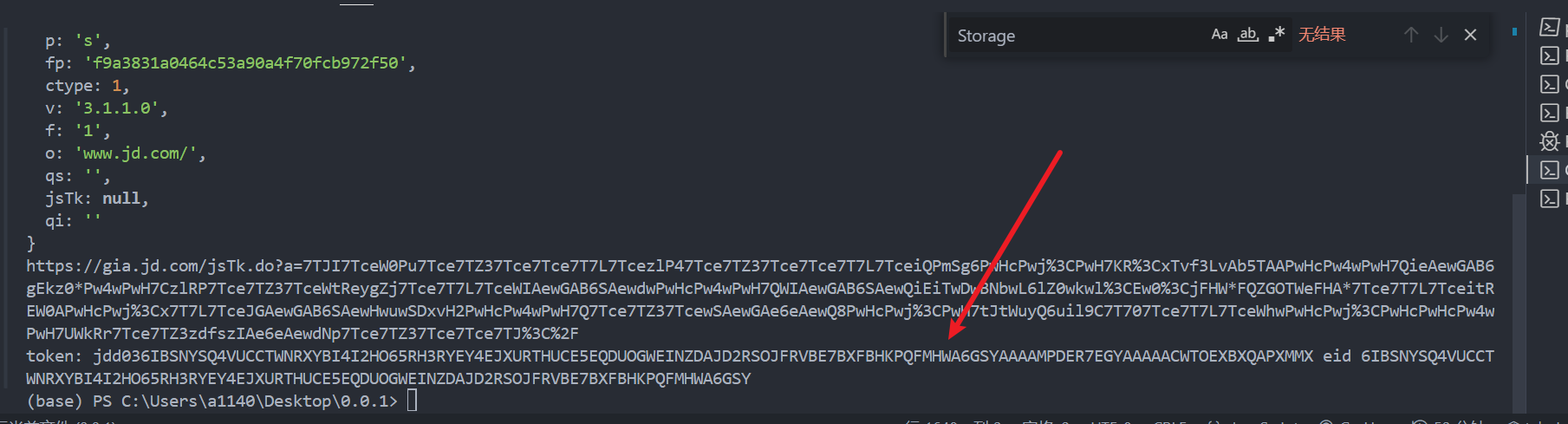

继续追xhr断点jstk,x-api-eid-token

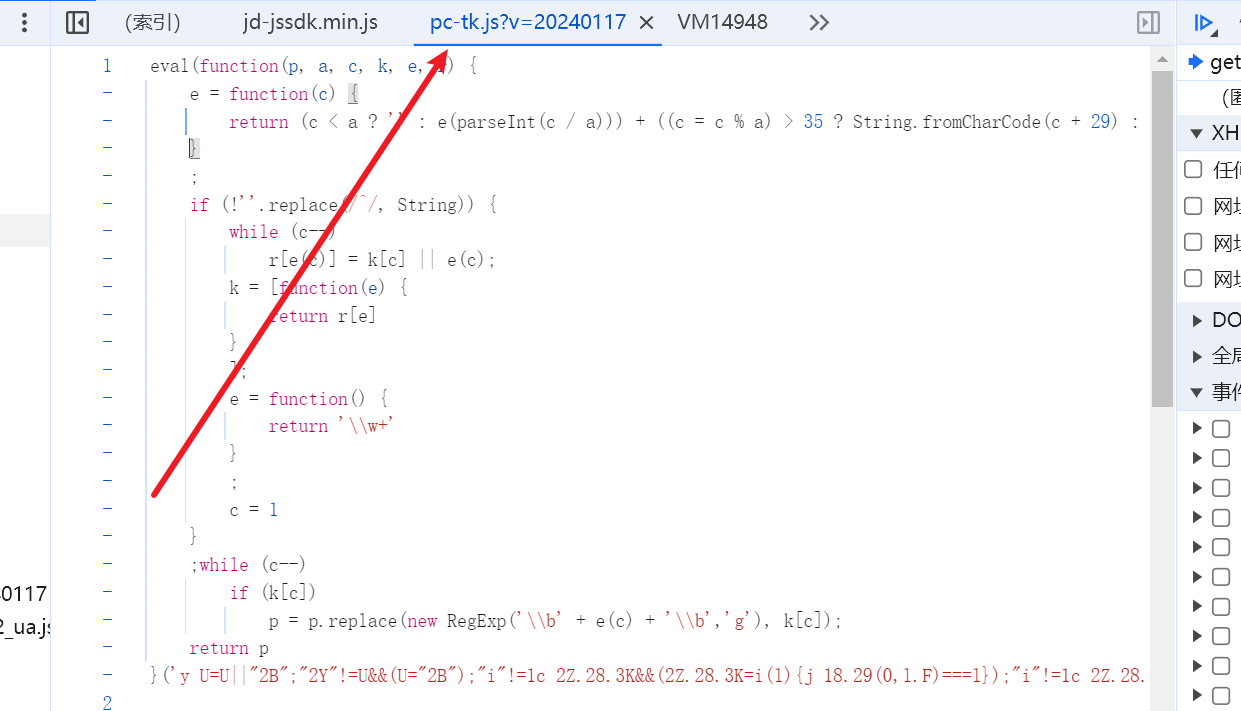

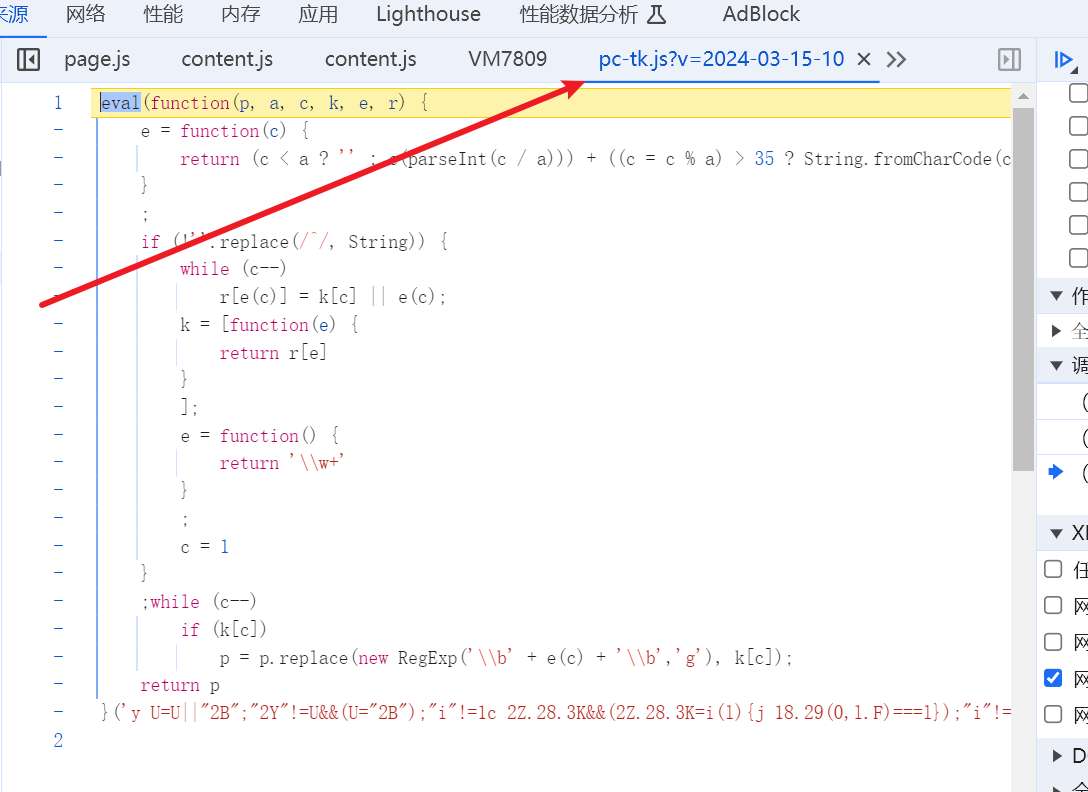

eval进vm虚拟机运行代码

eval进vm虚拟机运行代码

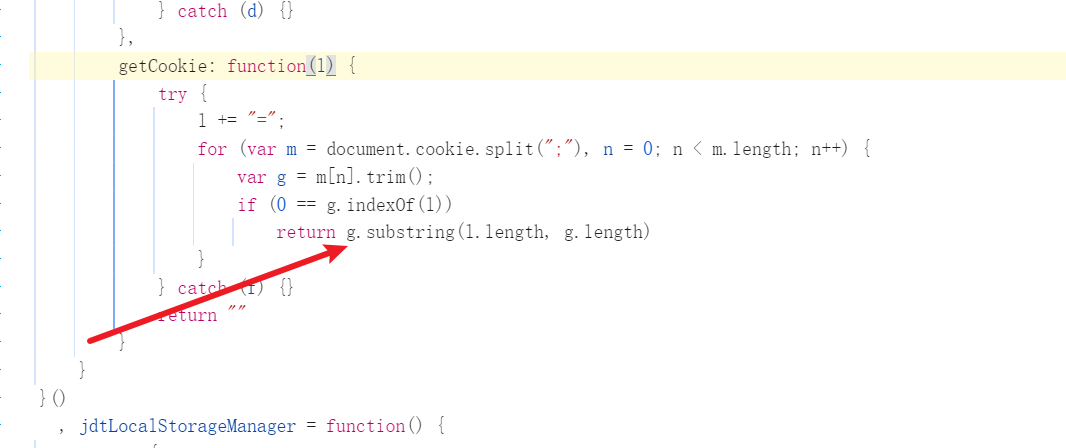

用cookie去substring得到

直接把对应的代码扣下来,补完对应的指纹再发送请求即可

直接把对应的代码扣下来,补完对应的指纹再发送请求即可

最后直接放出请求结果

部分接口走了强校验

没有x-api-eid-token--->会出现风控

没有h5st--->不稳定能拿到数据

只有正确的h5st才能百分百拿到数据

番外

5.20号之前星球会涨价,还没来的兄弟赶紧了!

联系我有优惠券进星球哦!!!

星球里面大佬多多哦!!

加我请备注来意!

加我请备注来意!

加我请备注来意!

Next-Target

后期思路是vmp反编译还原某音ab部分vmp。 dy,xhs全参分析 阿里140 主动调用Android-Wechat文本信息 腾讯滑块tdc 顶象 数美 易盾 js盾

最近想法

我开了个知识星球,星球的成品很多,E.g:jd的参数,阿里bxet纯算、快手滑块,Pdd—Anti,ikuai,b站login之-极验3文字,某音ab,瑞数456vmp补环境等等。有需要的小伙伴可以自行去取。主要是某些大佬加我问成品,很多人都打着白嫖的手段去加我好友为目的,问完基本就以后没有任何的交集,这样的交好友雀氏没有任何意义。不如我直接开个星球,里面直接放我逆向的成品以及逆向的思路,这样大家各取所需,我也有点收益,意义更明确点,免得浪费大家的时间。星球如果你们遇到了什么问题的话,也可以直接提出来,我肯定以我最大的能力去回答,后续的话,随着知识星球的作品越来越多,涨价是必然的。至于一些没有特殊难点的站或app,我会直接把思路以及成品到星球里面,同时也欢迎各位大佬的技术合作,有技术,有想法的一起交流成长。

浙公网安备 33010602011771号

浙公网安备 33010602011771号