docker入门小结(二)

11,网络使用

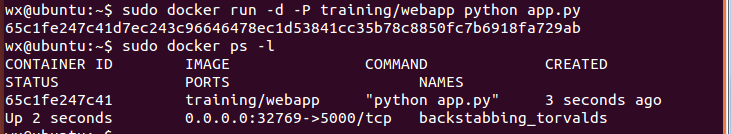

sudo docker run -d -P training/webapp python app.py

sudo docker ps -l

这样将主机一个端口映射到容器中,由于app.py文件中使用了绑定5000端口操作。本地主机的49000~49900中随即一个端口 被映射到了容器的 5000 端口。此时访问本机的随机出来的端口即可访问容器内 web 应用提供的界面。但是实际测试中,却是使用了32769端口,如图:

sudo docker run -d -p 10000:5000 training/webapp python app.py

该命令-p 映射本机的端口到容器指定端口。-p支持的格式有多种,另外可以指定为udp端口

ip:hostPort:containerPort | ip::containerPort | hostPort:containerPort

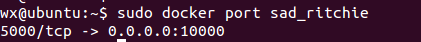

sudo docker port sad_ritchie

上述命令查看端口映射

注意:

- 容器有自己的内部网络和 ip 地址(使用

docker inspect可以获取所有的变量,Docker 还可以有一个可变的网络配置。) - -p 标记可以多次使用来绑定多个端口

sudo docker run -d -P --name web training/webapp python app.py

--name 指定容器命名

可以使用 ps或者docker inspect 来查看容器的名字,使用inspect查看时需要指定容器的id

sudo docker inspect -f "{{ .Name }}" aed84ee21bde

注意:容器的名称是唯一的。如果已经命名了一个叫 web 的容器,当你要再次使用 web 这个名称的时候,需要先用docker rm 来删除之前创建的同名容器。

在执行 docker run 的时候如果添加 --rm 标记,则容器在终止后会立刻删除。注意,--rm 和 -d 参数不能同时使用。

如果进行容器互联使用--link命令:

--link 参数的格式为 --link name:alias,其中 name 是要链接的容器的名称,alias 是这个连接的别名。

sudo docker run -d --name db training/postgres

sudo docker run -d -P --name web --link db:db training/webapp python app.py

$ docker ps CONTAINER ID IMAGE COMMAND CREATED STATUS PORTS NAMES 349169744e49 training/postgres:latest su postgres -c '/usr About a minute ago Up About a minute 5432/tcp db, web/db aed84ee21bde training/webapp:latest python app.py 16 hours ago Up 2 minutes

这里实际测试中ps查看容器,NAMES中web只有web一个名字,没有出现web/db。Docker 在两个互联的容器之间创建了一个安全隧道,而且不用映射它们的端口到宿主主机上。在启动 db 容器的时候并没有使用 -p 和 -P 标记,从而避免了暴露数据库端口到外部网络上。

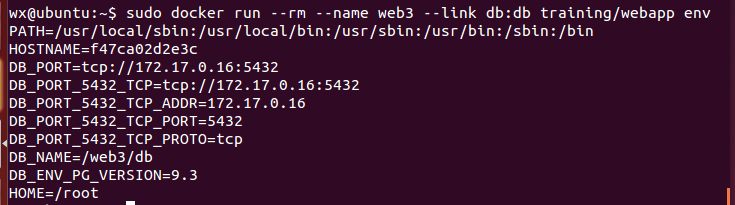

Docker 通过 2 种方式为容器公开连接信息:

- 环境变量

- 更新

/etc/hosts文件

查看容器环境变量env:

sudo docker run --rm --name web2 --link db:db training/webapp env

除了环境变量,Docker 还添加 host 信息到父容器的 /etc/hosts 的文件。

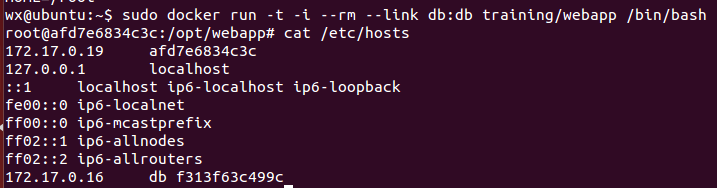

sudo docker run -t -i --rm --link db:db training/webapp /bin/bash root@aed84ee21bde:/opt/webapp# cat /etc/hosts

2 个 hosts,第一个是 web 容器,web 容器用 id 作为他的主机名,第二个是 db 容器的 ip 和主机名。

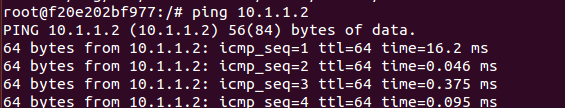

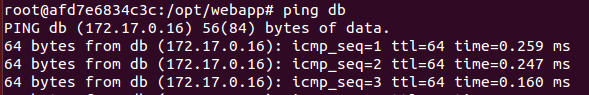

ping测试连通性,这里db的ip地址同上面web中给出的db的ip一致:

12,高级网络使用

12.1 配置DNS

-h HOSTNAME or --hostname=HOSTNAME 设定容器的主机名,它会被写到容器内的 /etc/hostname 和/etc/hosts。但它在容器外部看不到,既不会在 docker ps 中显示,也不会在其他的容器的 /etc/hosts 看到。

--link=CONTAINER_NAME:ALIAS 选项会在创建容器的时候,添加一个其他容器的主机名到 /etc/hosts 文件中,让新容器的进程可以使用主机名 ALIAS 就可以连接它。

--dns=IP_ADDRESS 添加 DNS 服务器到容器的 /etc/resolv.conf 中,让容器用这个服务器来解析所有不在/etc/hosts 中的主机名。

--dns-search=DOMAIN 设定容器的搜索域,当设定搜索域为 .example.com 时,在搜索一个名为 host 的主机时,DNS 不仅搜索host,还会搜索 host.example.com。 注意:如果没有上述最后 2 个选项,Docker 会默认用主机上的 /etc/resolv.conf 来配置容器。

12.2 访问控制、端口映射

容器的访问控制,主要通过 Linux 上的 iptables 防火墙来进行管理和实现。iptables 是 Linux 上默认的防火墙软件,在大部分发行版中都自带。linux系统中检查转发支持是否打开:

sysctl net.ipv4.ip_forward

容器之间相互访问,需要两方面的支持。

- 容器的网络拓扑是否已经互联。默认情况下,所有容器都会被连接到

docker0网桥上。 - 本地系统的防火墙软件 --

iptables是否允许通过。

例如,在启动 Docker 服务时,可以同时使用 icc=false --iptables=true 参数来关闭允许相互的网络访问,并让 Docker 可以修改系统中的 iptables 规则。

默认情况下,容器可以主动访问到外部网络的连接,但是外部网络无法访问到容器。容器所有到外部网络的连接,源地址都会被NAT成本地系统的IP地址。这是使用 iptables 的源地址伪装操作实现的。

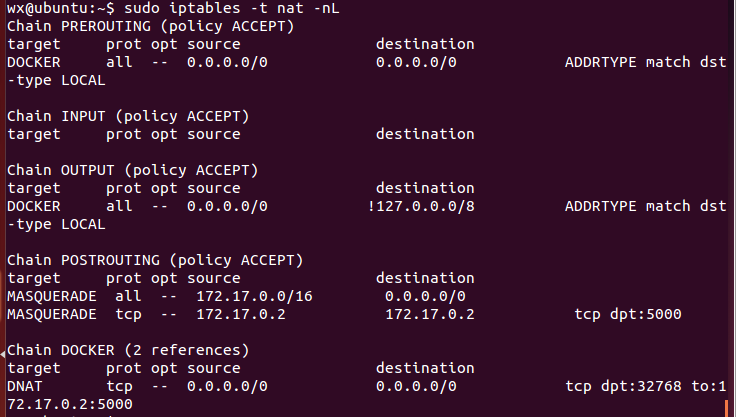

sudo iptables -t nat -nL

这里postrouting是指容器访问外部网络连接的NAT规则,上述规则将所有源地址在 172.17.0.0/16 网段,目标地址为其他网段(外部网络)的流量动态伪装为从系统网卡发出。MASQUERADE 跟传统 SNAT 的好处是它能动态从网卡获取地址。

iptable中:

PREROUTING是目的地址转换(DNAT),要把别人的公网IP换成你们内部的IP,才让访问到你们内部受防火墙保护的服务器。进站,即进入内网时的公网IP转换。

POSTROUTING是源地址转换(SNAT),要把你内部网络上受防火墙保护的ip地址转换成你本地的公网地址才能让它们上网。 出站,即出内网时内网IP转换。

chain docker中指定了外部访问容器的NAT规则。注意:

- 这里的规则映射了 0.0.0.0,意味着将接受主机来自所有接口的流量。用户可以通过

-p IP:host_port:container_port或-p IP::port来指定允许访问容器的主机上的 IP、接口等,以制定更严格的规则。 - 如果希望永久绑定到某个固定的 IP 地址,可以在 Docker 配置文件

/etc/default/docker中指定DOCKER_OPTS="--ip=IP_ADDRESS",之后重启 Docker 服务即可生效。

12.3 网桥

docker服务创建时会创建一个docker0网桥,连通本地主机和所有容器。

brctl show 来查看网桥和端口连接信息

$ sudo brctl show bridge name bridge id STP enabled interfaces docker0 8000.3a1d7362b4ee no veth65f9 vethdda6

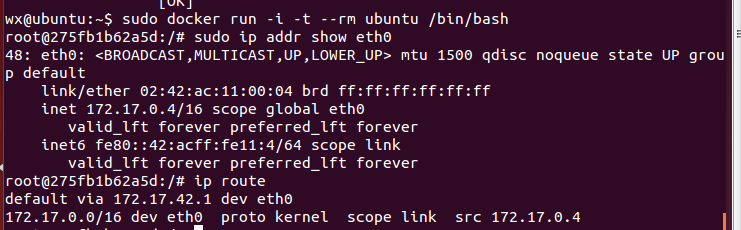

每次创建一个新容器的时候,Docker 从可用的地址段中选择一个空闲的 IP 地址分配给容器的 eth0 端口。使用本地主机上 docker0 接口的 IP 作为所有容器的默认网关。

下面新打开一个容器,查看它eth0上IP分配的情况:

当然,用户也可以新建网桥,并将此自定义网桥作为容器之间使用的网桥。

自定义网桥可以使用pipework和playground两个工具。

12.4 实例:创建点到点连接

启动 2 个容器:

sudo docker run -i -t --rm --net=none base /bin/bash root@f20e202bf977: sudo docker run -i -t --rm --net=none base /bin/bash root@032943632e3f:

找到进程号,然后创建网络名字空间的跟踪文件。

wx@ubuntu:~$ sudo docker inspect -f '{{.State.Pid}}' f20e202bf977 [sudo] password for wx: 7033 wx@ubuntu:~$ sudo docker inspect -f '{{.State.Pid}}' 032943632e3f 7107

sudo mkdir -p /var/run/netns sudo ln -s /proc/7033/ns/net /var/run/netns/7033 sudo ln -s /proc/7107/ns/net /var/run/netns/7107

创建peer接口

$ sudo ip link add A type veth peer name B $ sudo ip link set A netns 7033 $ sudo ip netns exec 7033 ip addr add 10.1.1.1/32 dev A $ sudo ip netns exec 7033 ip link set A up $ sudo ip netns exec 7033 ip route add 10.1.1.2/32 dev A $ sudo ip link set B netns 7107 $ sudo ip netns exec 7107 ip addr add 10.1.1.2/32 dev B $ sudo ip netns exec 7107 ip link set B up $ sudo ip netns exec 7107 ip route add 10.1.1.1/32 dev B

两个容器可以ping通。此处,可以不用关掉默认网络,即不加上--net=none,直接使用默认网络进行连接。