网络安全三:利用AD + NPS实现有线的802.1x准入认证功能

实验环境

GNS3桥接两台虚拟机,一台win server 2008,一台win 7

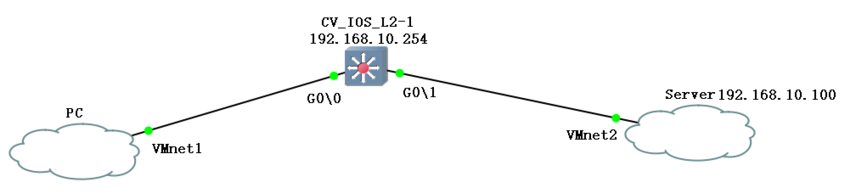

拓扑:

预先配置

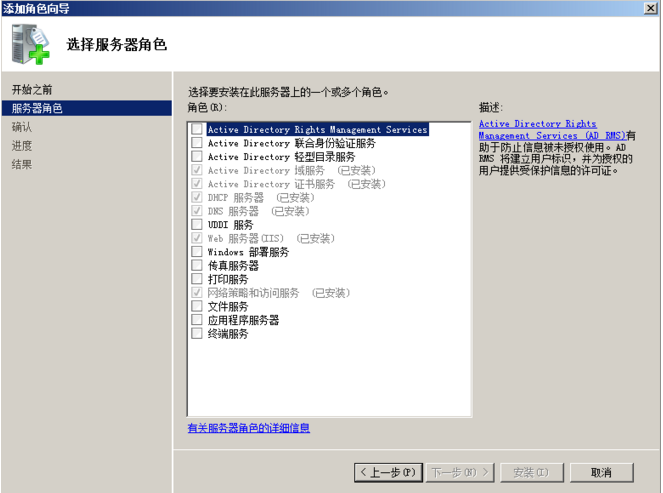

服务器(这里以win2008为例)预先安装好服务,如AD、DNS、DHCP等:

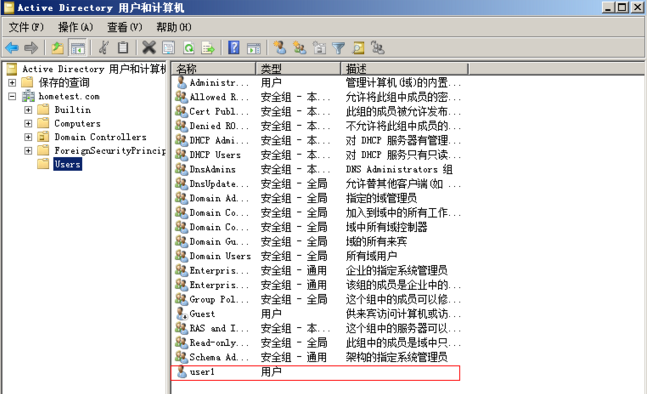

在服务器上创建账号user1

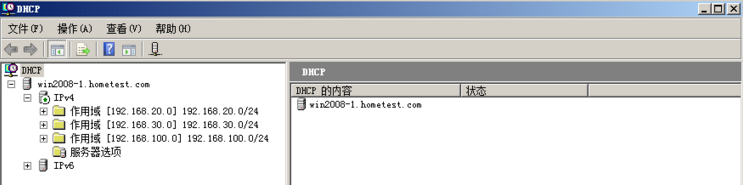

DHCP上创建好对应网段的地址池

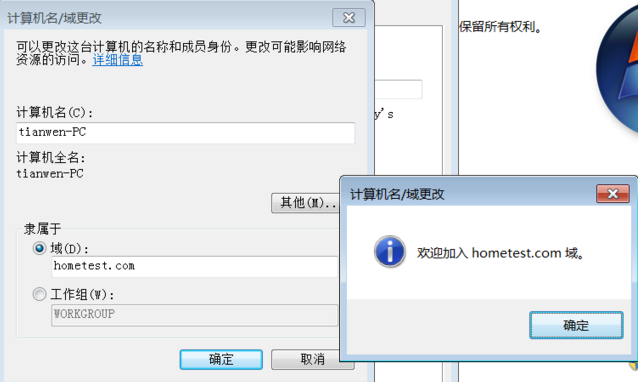

PC入域

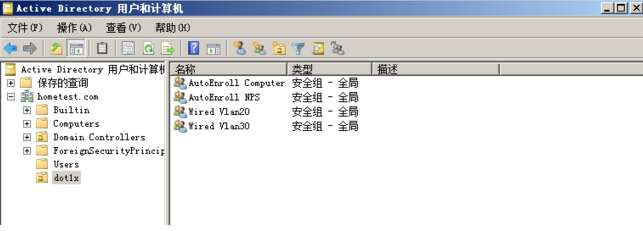

在AD上创建4个用户组

服务器配置

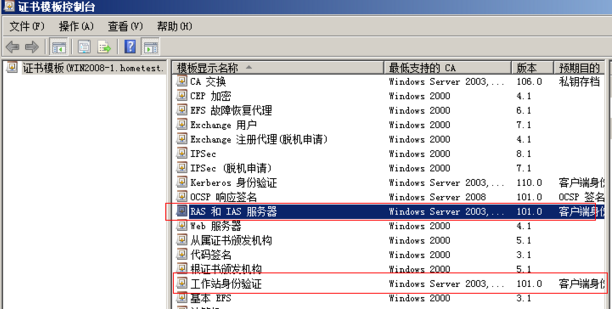

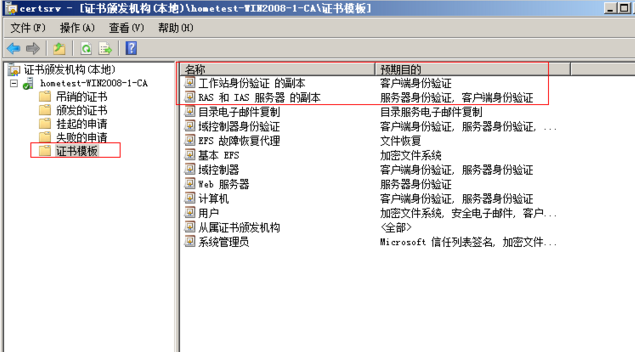

复制RAS和IAS服务器和工作站身份验证模板

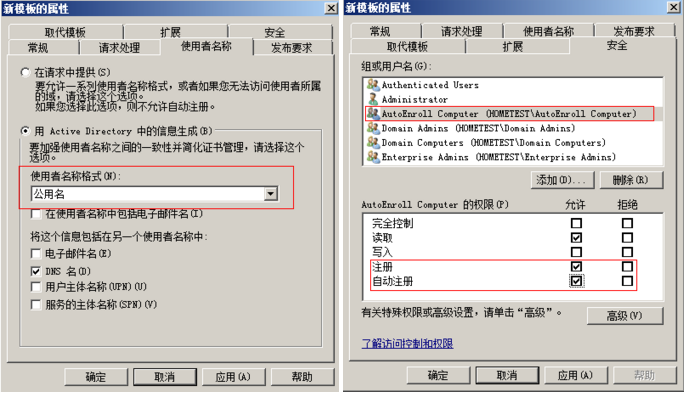

在证书模板中新建两个模板

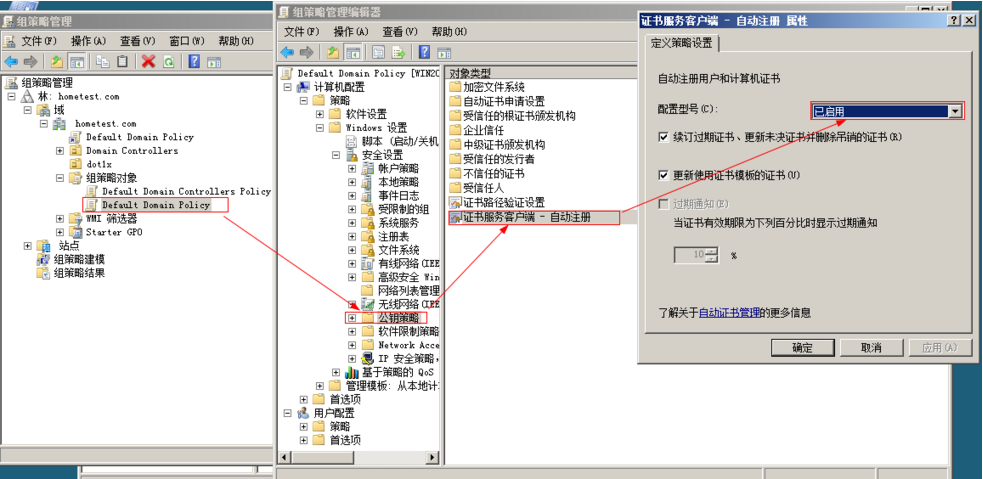

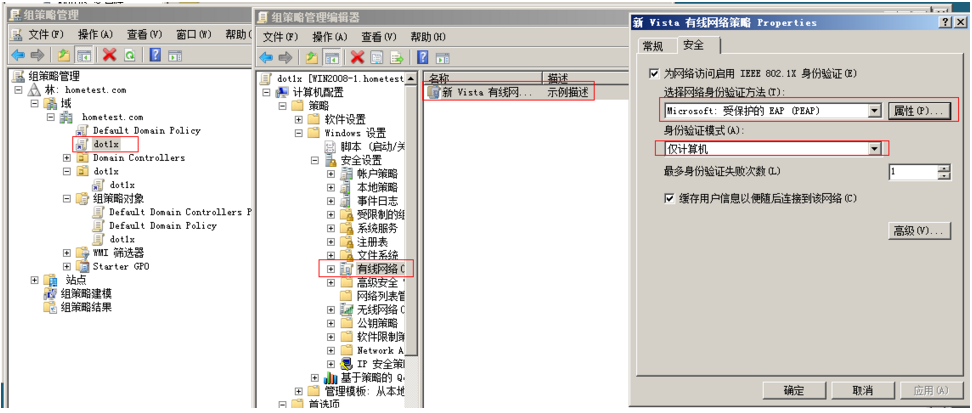

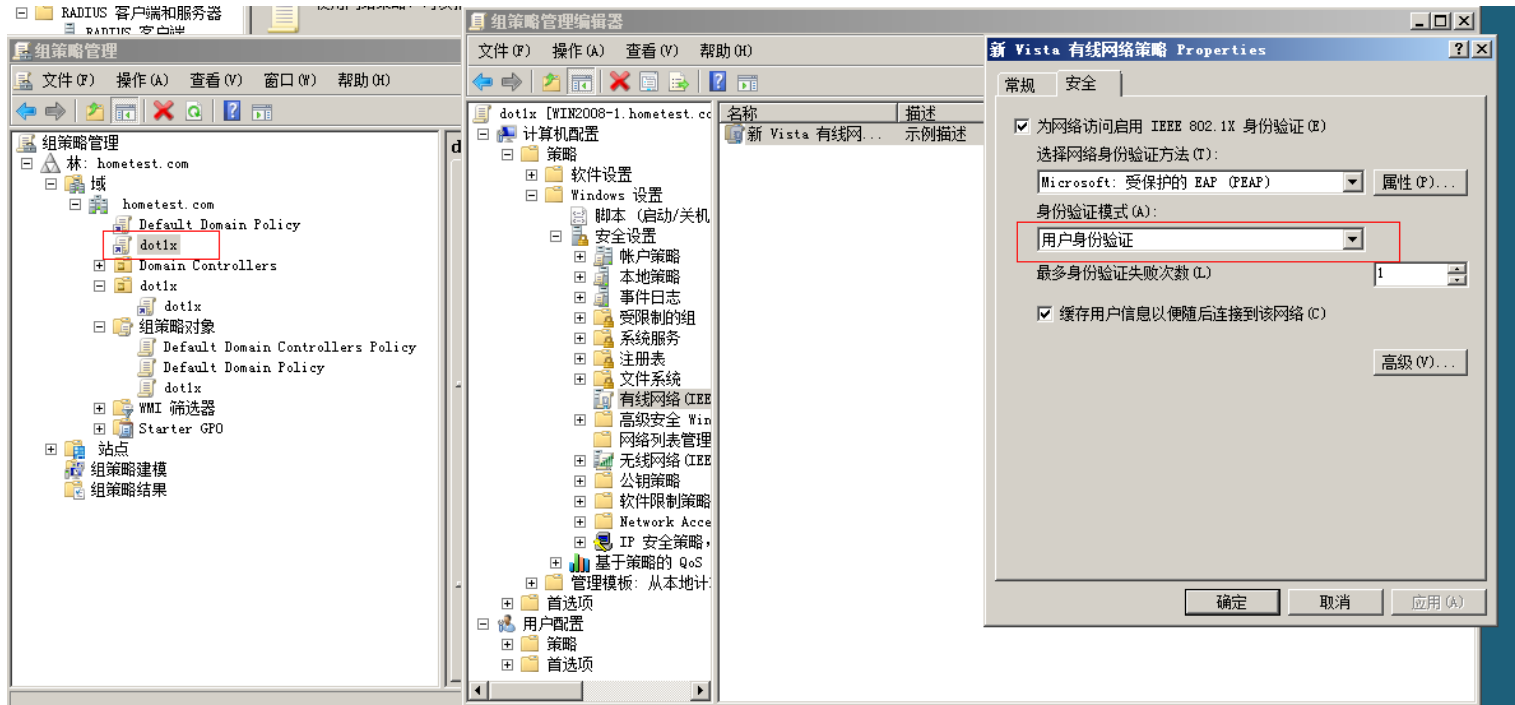

编辑组策略

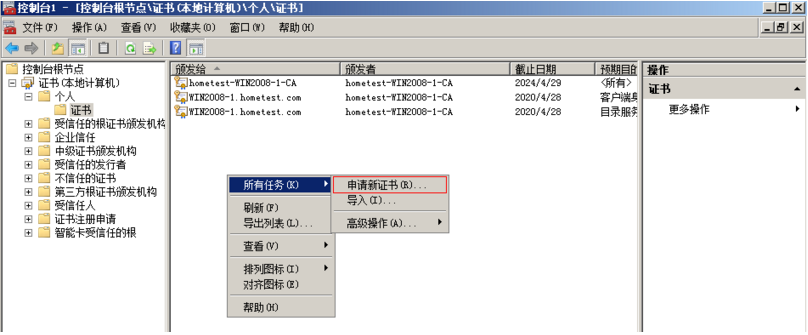

AD申请证书

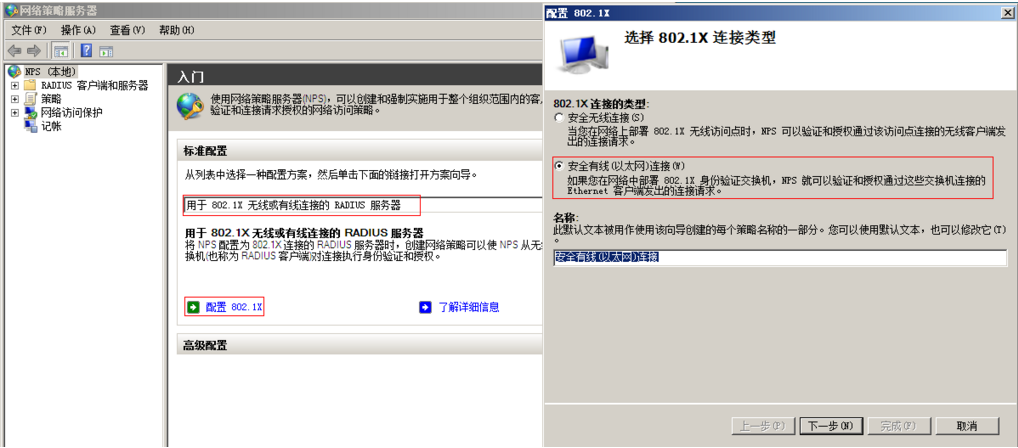

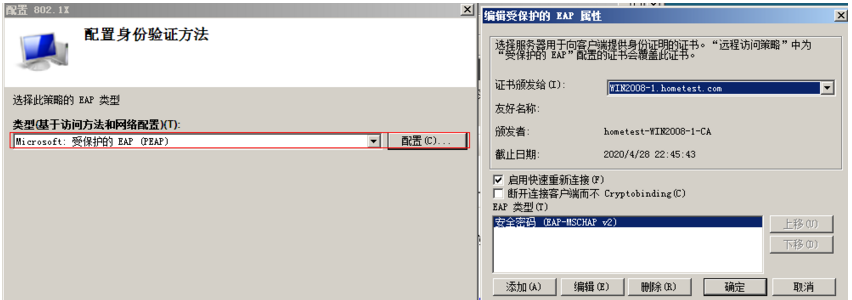

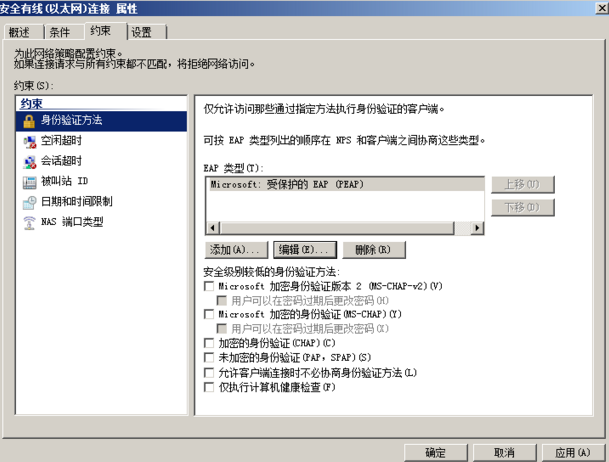

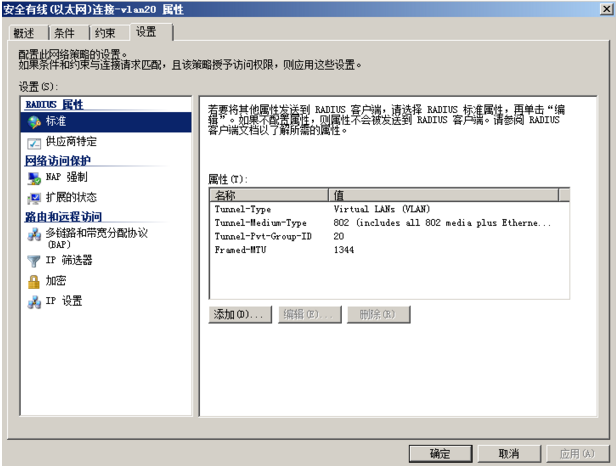

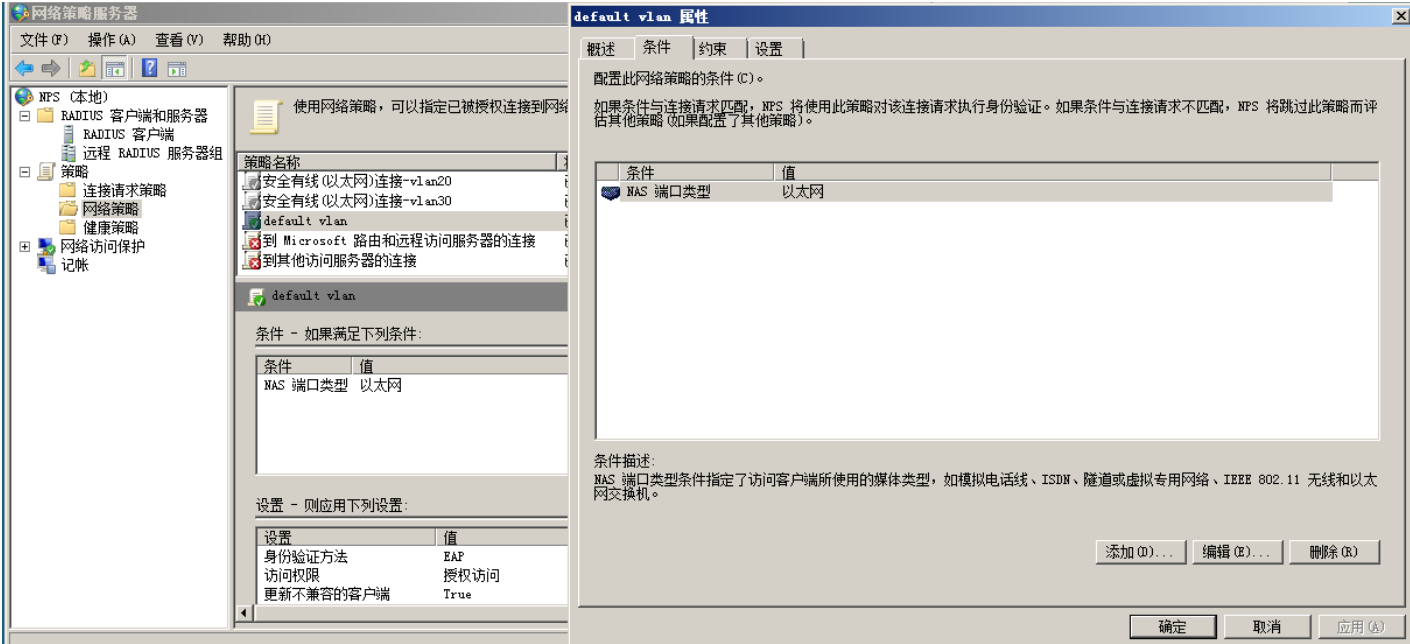

配置NPS策略

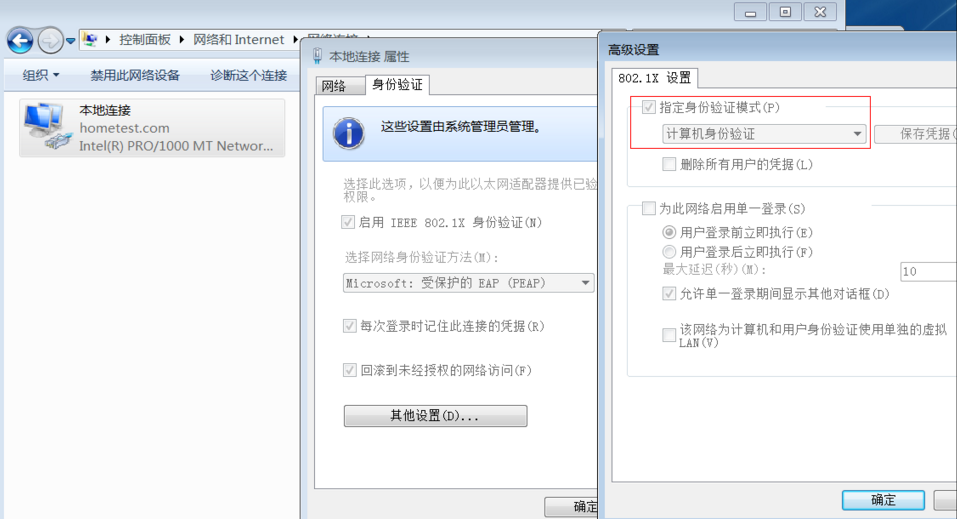

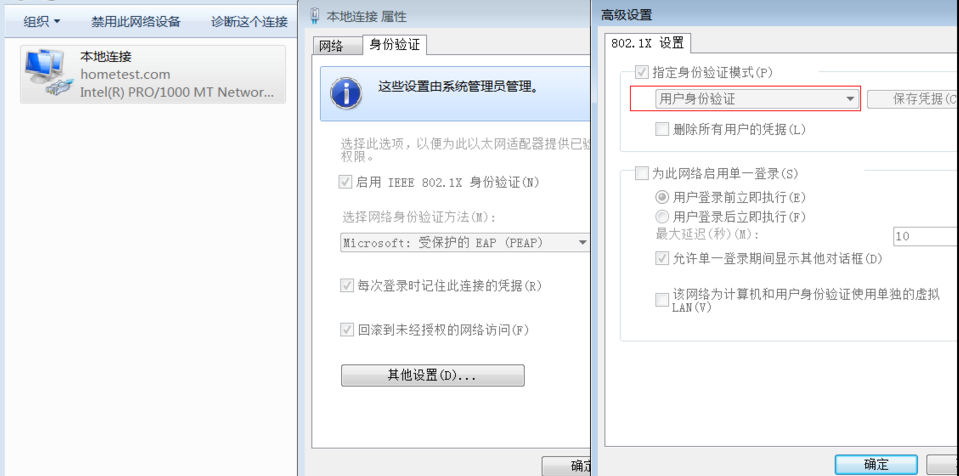

客户端配置

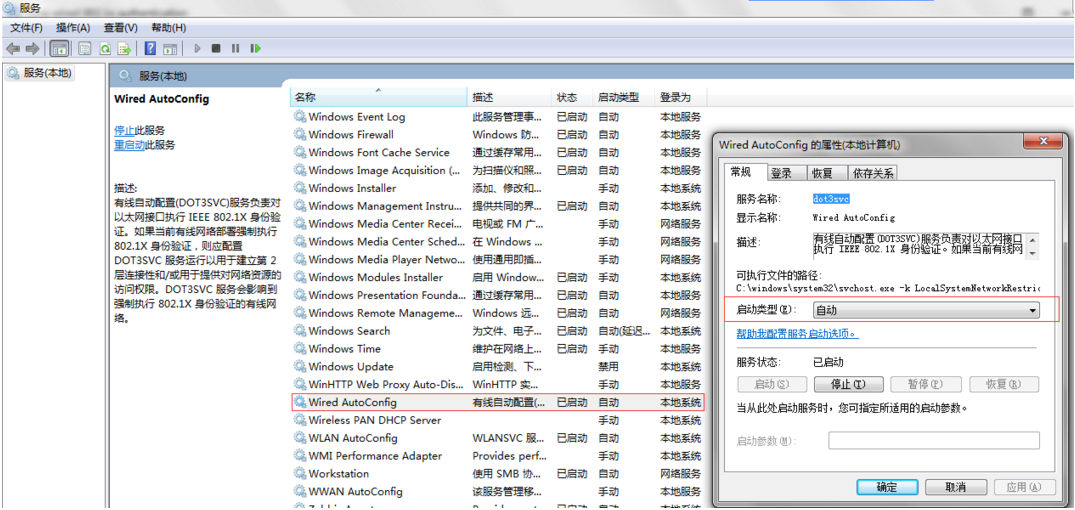

电脑在运行输入services.msc进行设置

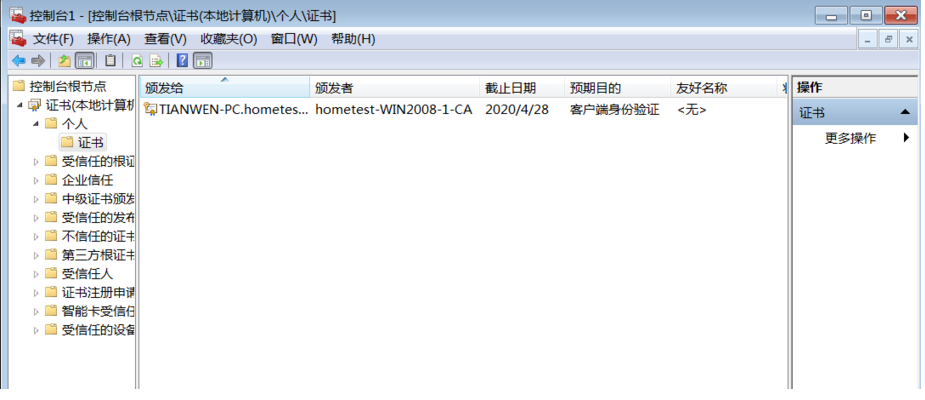

PC使用gpupdate /force获取证书

交换机配置

aaa new-model aaa authentication dot1x default group radius aaa authorization network default group radius ip radius source-interface Vlan10 ! radius server WIN2008R2 address ipv4 192.168.10.11 key 0 123 ! dot1x system-auth-control ! interface gigabitEthernet0/3 switchport access vlan 30 authentication host-mode multi-auth authentication port-control auto dot1x pae authenticator ! radius-server vsa send authentication

以上是根据策略来分配vlan的,其实还有很多种情况,例如用户身份认证,MAC认证,Guest-vlan等,截图太多了。。。有兴趣的同学可以研究一下

以下是新内容,补充之前没上传的内容,希望能帮助到有需要的人,谢谢。

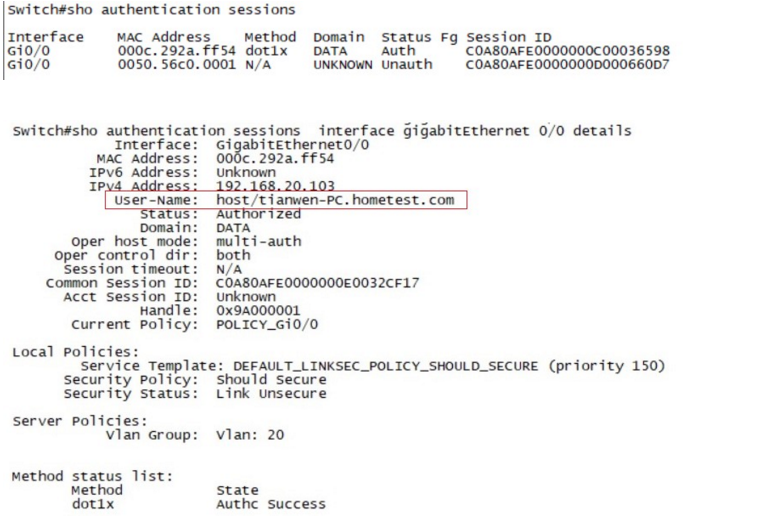

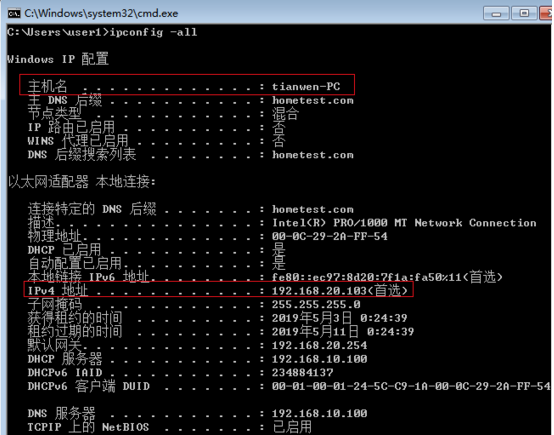

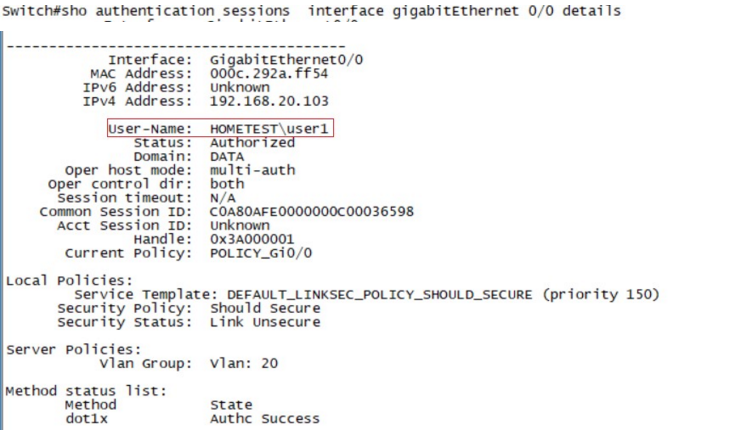

在AD上把组策略改成用户验证

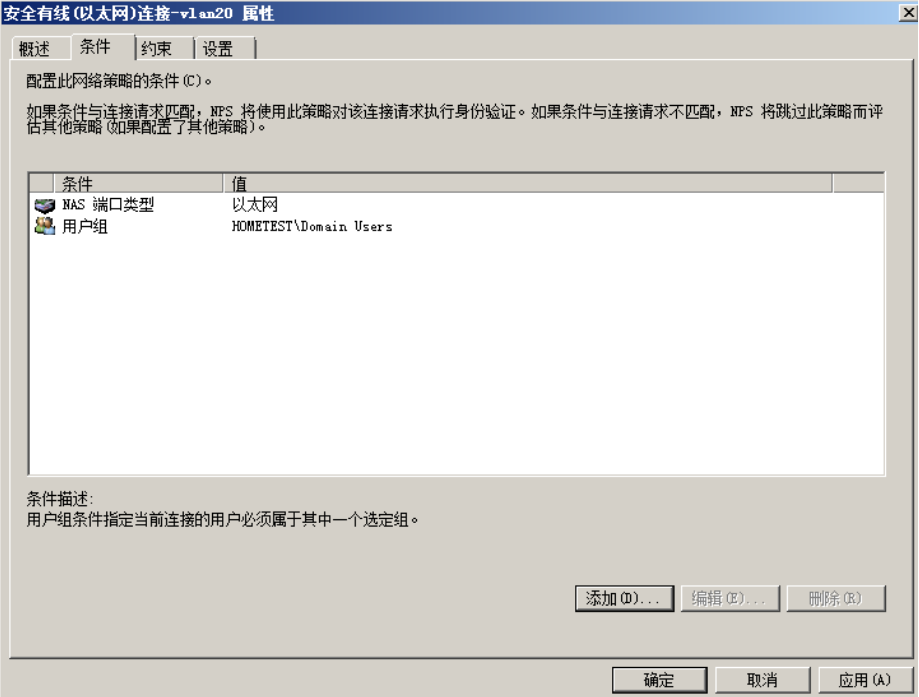

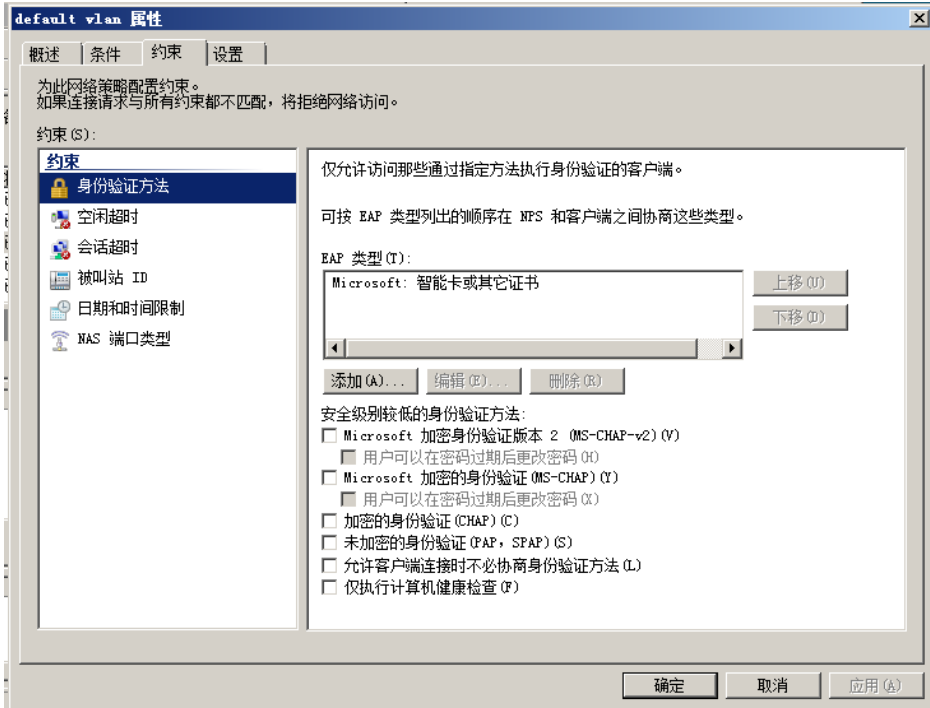

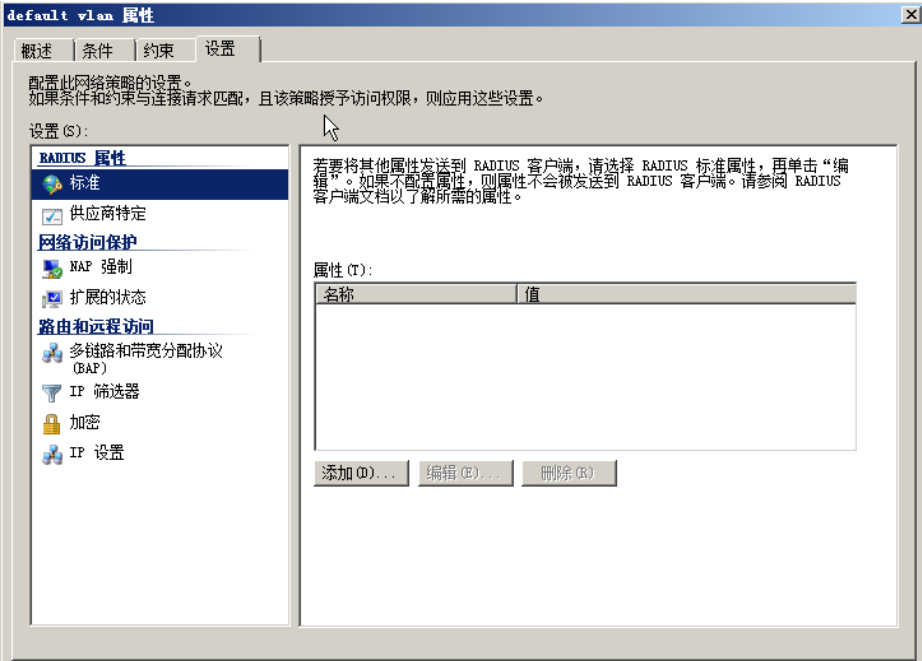

NPS服务器

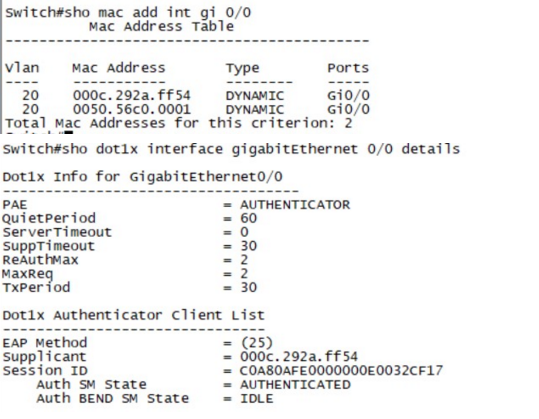

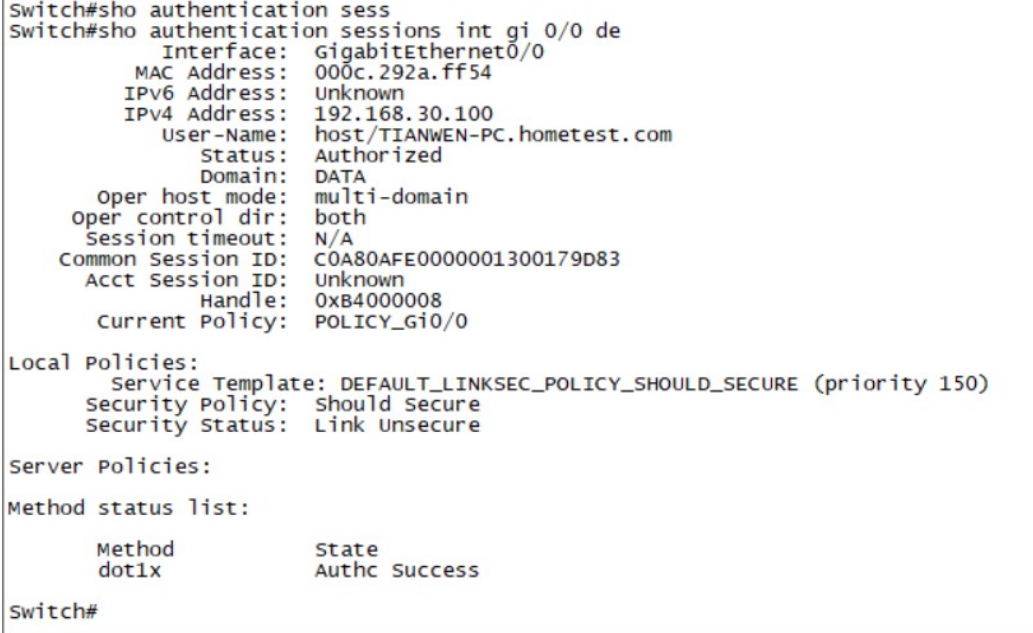

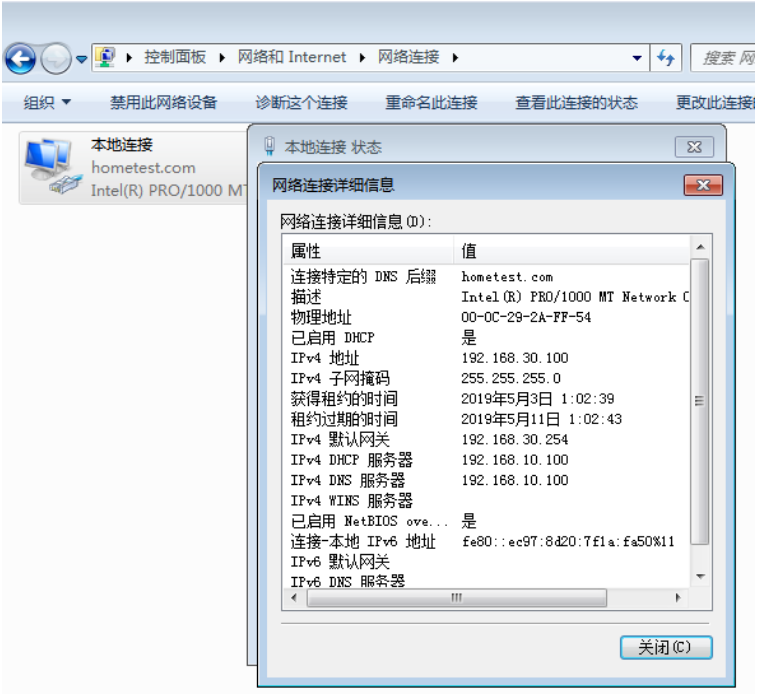

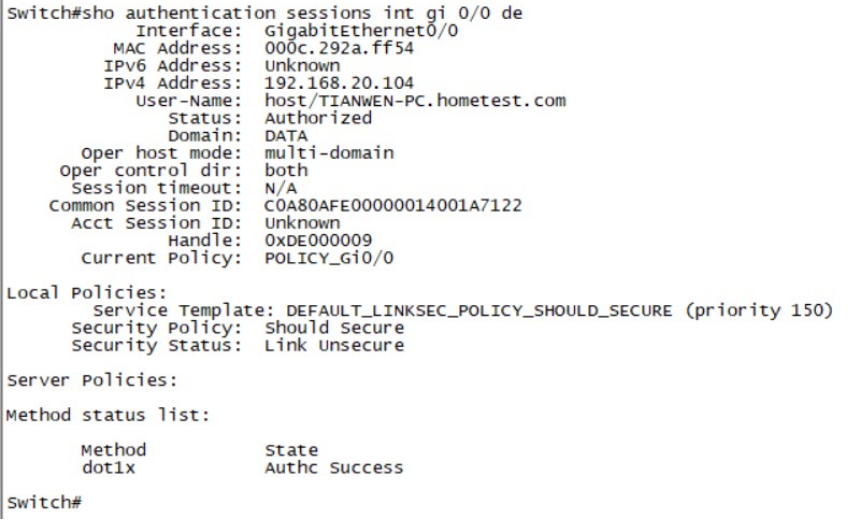

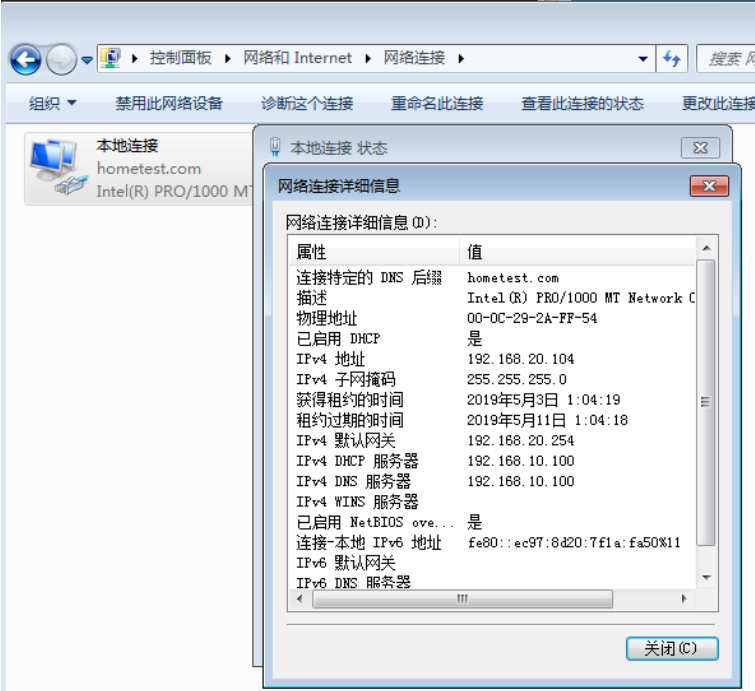

default vlan 认证方法:(即接口配置哪个vlan,用户就划入哪个vlan,不需要AD来动态分配vlan)

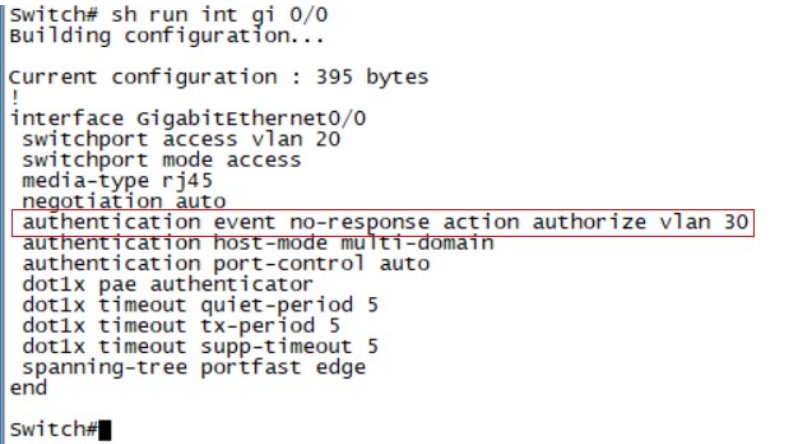

配置 guest vlan ,使得用户认证失败后进入guest vlan

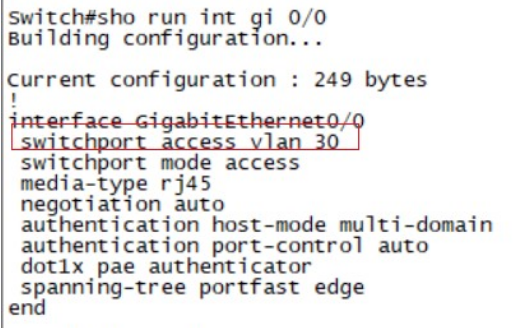

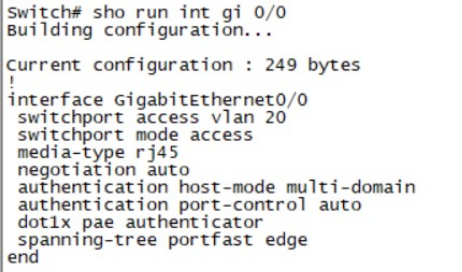

交换机接口配置

interface GigabitEthernet0/0

switchport access vlan 20

switchport mode access

authentication event no-response action authorize vlan 30

authentication host-mode multi-domain

authentication port-control auto

dot1x pae authenticator

dot1x timeout quiet-period 5

dot1x timeout tx-period 5

dot1x timeout supp-timeout 5

spanning-tree portfast edge

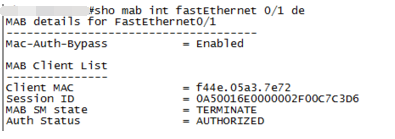

MAC认证:

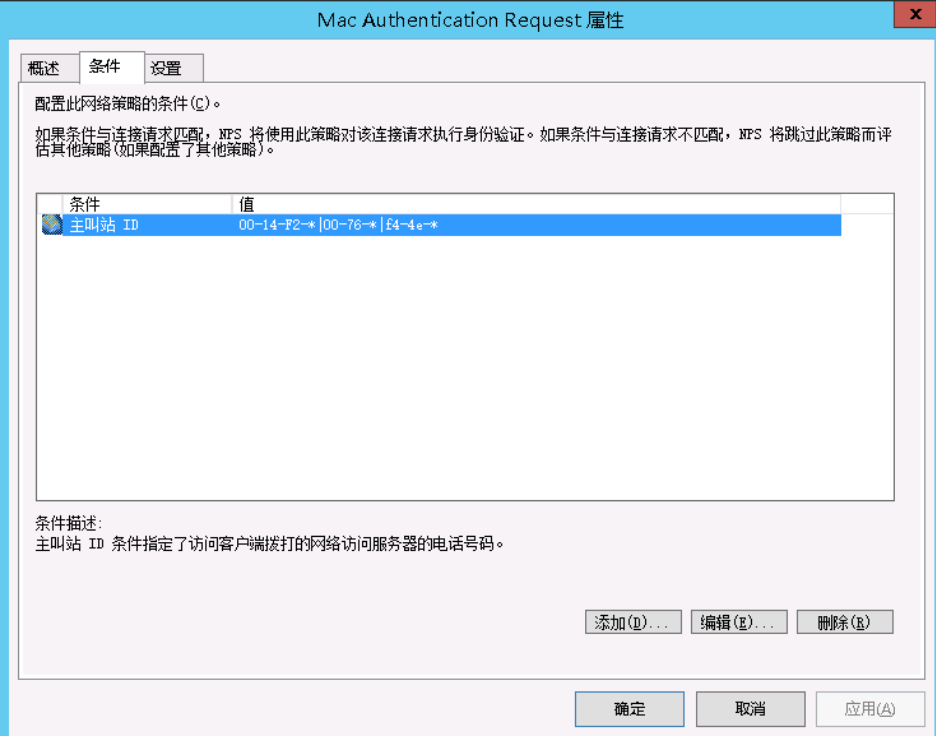

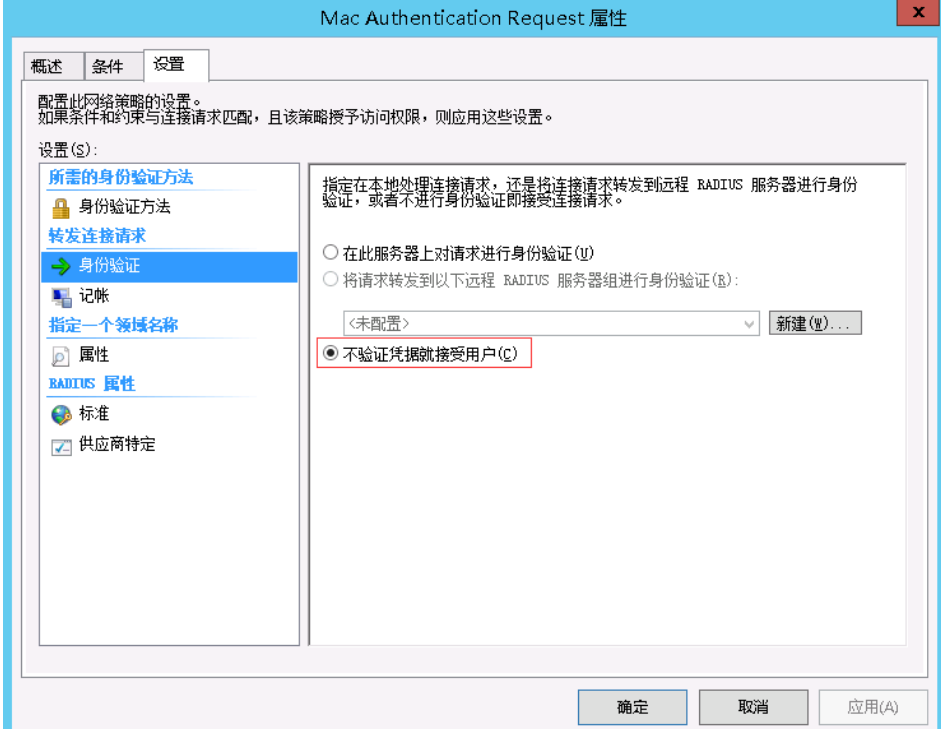

NPS配置:

作者:tim54252

如果您看了本篇博客,觉得对您有所收获,请点击右下角的 [推荐]

如果您想转载本博客,请注明出处

如果您对本文有意见或者建议,欢迎留言

感谢您的阅读,请关注我的后续博客