第五章 用户身份与文件权限

一、用户

管理员用户 uid=0

系统用户 rhel5/6 uid=1-499 rhel7 uid=1-999 Linux系统为了避免因某个服务程序出现漏洞而被黑客提权至整台服务器,默认服务程序会有独立的系统用户负责运行,进而有效控制被破坏范围。

(rhel/5/6允许65535个用户,rhel7已经超过了这个限制)

普通用户UID从1000开始:是由管理员创建的用于日常工作的用户

二、用户组

基本组,创建用户时自动创建

扩展组 可以加入多个

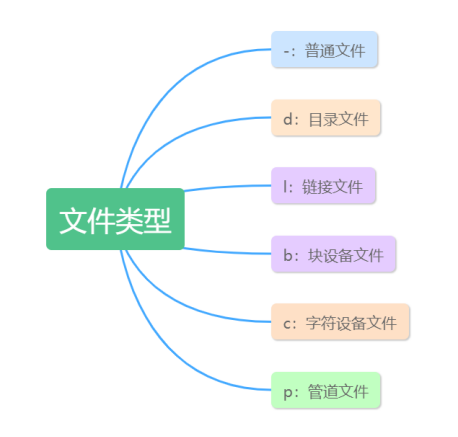

三、文件类型

四、文件权限

r 4

w 2

x 1

1.对文件

r 读取文件内容的权限

w 修改文件内容的权限

x 执行文件的权限

2.对目录

r 查看目录内文件列表的权限

w 在目录内新建/修改/删除等操作文件的权限

x 能够用cd进入一个目录的权限

root是不受rwx权限控制的,即使是000权限也能访问执行,如/etc/shadow

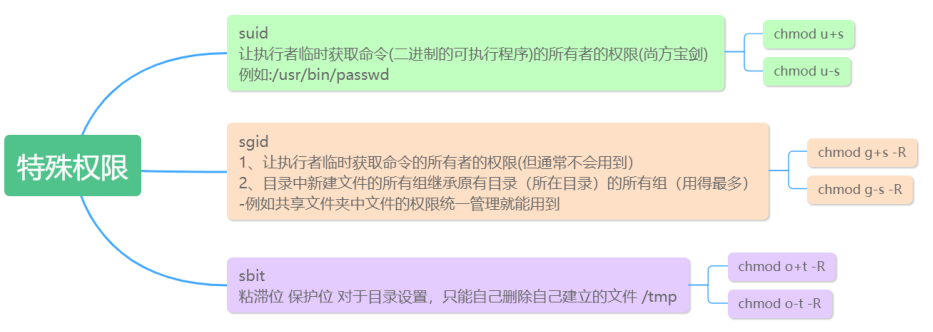

五、特殊权限

rwxrwxrwx 加上suid后为rwsrwxrwx 所有者x变为小写的s

rw-rwxrwx 加上suid后为rwSrwxrwx 所有者-变为大写的S

rwxrwxrwx 加上sgid后为rwxrwsrwx 所属组x变为小写的s

rwxrw-rwx 加上sgid后为rwxrwSrwx 所属组-变为大写的S

rwxrwxrwx 加上sbit后为rwxrwxrwt 其他x变为小写的t

rwxrwxrw- 加上sbit后为rwxrwxrwT 其他-变为大写的T

加中大写的S以后,依然没有执行权限 ,只是一个标识

SUID(4) SGID(2) SBIT(1)权限位数字是在如777这样的数字之前再加一个数字,这个数字的值为特殊权限的数字相加,如果没有特殊权限则为0。 如 rwsrw-r-T为5764,先转为rwxrw-r--为764,然后有suid为4,没有sgid为0,有SBIT为1,相加为5,因此权限数字为5764

权限排字母转数字:

r--r-srwT 3456

r-sr-s-wx 6543

六、隐藏权限

chattr 设置隐藏权限

lsattr 显示隐藏权限

七、文件访问控件列表FACL

file access control list 文件访问控件列表,为某一个用户单独设置权限

setfacl -Rm(R对目录设置,m设置权限) u:linuxprobe:rwx /root u对用户设置,g对用户组设置

setfafcl -Rm g:haha: /root

getfacl 查看ACL

添加了ACL后,查看文件权限会发现用户组位置多了权限,且最后的.变成了+

八、su与sudo

su 命令 切换用户,加 - 代表将环境变量也变更为新用户的环境变量

sudo 服务

vim /etc/sudoers或者visudo 编辑

root ALL(允许使用的主机,或者说来源地址)=ALL(可以获取谁的身份,ALL与可以写成root) 命令(可以执行的命令列表,必须是绝对路径)

linuxprobe ALL=(root) /usr/sbin/reboot

linuxprobe ALL=NOPASSWD: /usr/sbin/reboot 无密码使用sudo

浙公网安备 33010602011771号

浙公网安备 33010602011771号