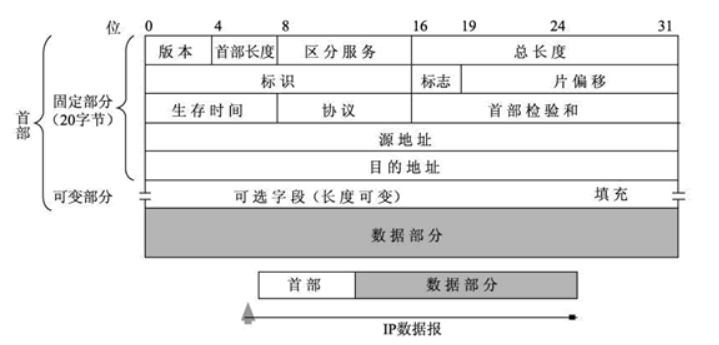

IP数据包格式

1.网络层的功能

一、负责相邻计算机之间的通信。其功能包括三方面。处理来自传输层的分组发送请求,收到请求后,将分组装入IP数据报,填充报头,选择去往信宿机的路径,然后将数据报发往适当的网络接口。

二、处理输入数据报:首先检查其合法性,然后进行寻径——假如该数据报已到达信宿机,则去掉报头,将剩下部分交给适当的传输协议;假如该数据报尚未到达信宿,则转发该数据报。

三、处理路径、流控、拥塞等问题。网络层包括:IP(Internet protocol)协议

ICMP(Internet Control Message Protocol)控制报文协议

ARP(Address resolution protocol)地址转换协议

RARP(Reverse arp)反向地址转换协议。

IP是网络层的核心,通过路由选择将下一跳IP封装后交给接口层。IP数据报是无连接服务。ICMP是网络层的补充,可以回送报文。用来检测网络是否通畅。ping命令就是发送ICMP的echo包,通过回送的echo relay进行网络测试。ARP是正向地址解析协议,通过已知的IP,寻找对应主机的MAC地址。RARP是反向地址解析协议,通过MAC地址确定IP地址。

数据封装的时候在网络层会封装ip地址的头部,形成ip数据包 IP数据包格式(分为20字节的固定部分,表示每个ip数据包必须包含的部分,和40字节的可变长部分)

-

版本号(4bit):指IP协议版本。并且通信双方使用的版本必须一致,目前我们使用的是IPv4,表示为0100 十进制 是4

-

首部长度(4):IP数据包的包头长度(不包括数据)

-

-

总长度(16):IP数据包的总长度,最长为 65535 字节,包括包头和数据。

-

标识符(16):该字段用于表示IP数据包的标识符。当IP对上层数据进行分片时,它将给所有的分片数据分配一组编号,然后将这些编号放入标识符字段中,保证分片不会被错误地重组。标识符字段用于标志一个数据包,以便接收节点可以重组被分片的数据包

-

标志(3):和标识符一起传递,指示不可以被分片或者最后一个分片是否发出(完整)

-

段偏移量(13):一个数据包需要分片,指明这个分片举例原始数据开始的位置,作用重组数据

-

TTL(time to live)生命周期(8):可以防止一个数据包在网络中无限循环的转发下去,每经过一个路由器 -1,当TTL的值为0时,该数据包将被丢弃 0-255

小tips: 通过 TTL的 返回值 确定你的 系统类型 1. win 128 左右 2. linux 64 左右

-

协议号(8):封装的上层哪个协议,ICMP:1 TCP:6 UDP:17

-

首部校验和(16):这个字段只检验数据报的首部,不包括数据部分。这是因为数据报每经过一次路由器,都要重新计算一下首部校验和(因为,一些字段如生存时间、标志、片偏移等可能发生变化)

-

源地址(32):源ip地址,表示发送端的IP地址

-

目标地址(32):目标ip地址,表示接收端的IP地址

-

可选项:选项字段根据实际情况可变长,可以和IP一起使用的选项有多个。例如,可以输入创建该数据包的时间等。在可选项之后,就是上层数据

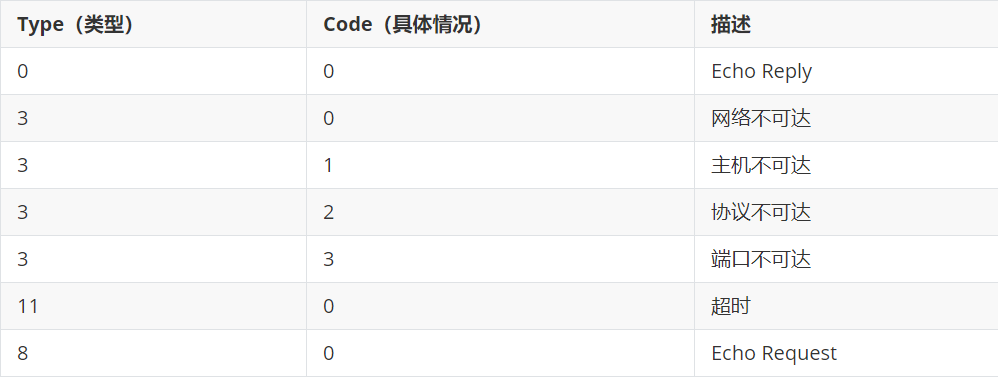

2.ICMP协议

Internet控制报文协议。ip协议的辅助协议,用于在IP主机、路由器之间传递控制消息。控制消息是指网络通不通、主机是否可达、路由是否可用等网络本身的消息。这些控制消息虽然并不传输用户数据,但是对于用户数据的传递起着重要的作用。

作用:

检查网络的双向连通性

ping的格式

1 | ping ip地址 【选项】 例ping 192.168.1.1 -t 长ping,按ctrl+c停止ping 192.168.1.1 -l 指定数据包的大小ping 192.168.1.1 -w 指定超时等待时间ping 192.168.1.1 -n 指定ping的次数ping -help 显示帮助命令 |

ping命令常见的返回信息

网络波动与ping不同的区别

- 网络波动:偶尔丢包

- ping不通:没有数据能够到达

服务器出现问题时的排错思路

- 2.看双方地址是否有问题

- 3.看网关是否有问题

- 4.防火墙策略是否有问题(找网络工程师)

补充

1 2 3 4 5 | tracert 也是 icmp协议tracert IP地址tracert 192.168.1.152经过几个路由设备(追踪) |

3.

冲突域是一个以太网术语,指的是这样一种网络情形,即网段上的一台设备发送分组时,该物理网段上的其他所有设备都必须债昕它。这很糟糕,因为如果同一个物理网段中的两台设备同时传输数据,将发生冲突(即两台设备的数字信号将在线路上相互干扰),导致设备必须在以后重传数据。冲突对网络性能有严重的负面影响,因此绝对要避免冲突。前面描述的情形通常出现在集线器环境中,在这种环境中,所有主机都连接到一个集线器,它们组成一个冲突域和一个广播域。

总结:

广播域的书面定义如下:广播域指的是网段中的一组设备,它们侦昕在该网段上发送的所有广播。广播域的边界通常为诸如交换机和路由器等物理介质,但广播域也可能是一个逻辑网段,其中每台主机都可通过数据链路层(硬件地址)广播访问其他所有主机。介绍广播域的基本概念后,下面来看看半双工以太网使用的一种冲突检测机制。

总结:

广播域:一台机器发送广播,能收到消息的机器 都是在同一广播域;

交换机的所有端口默认在同一个广播域里;

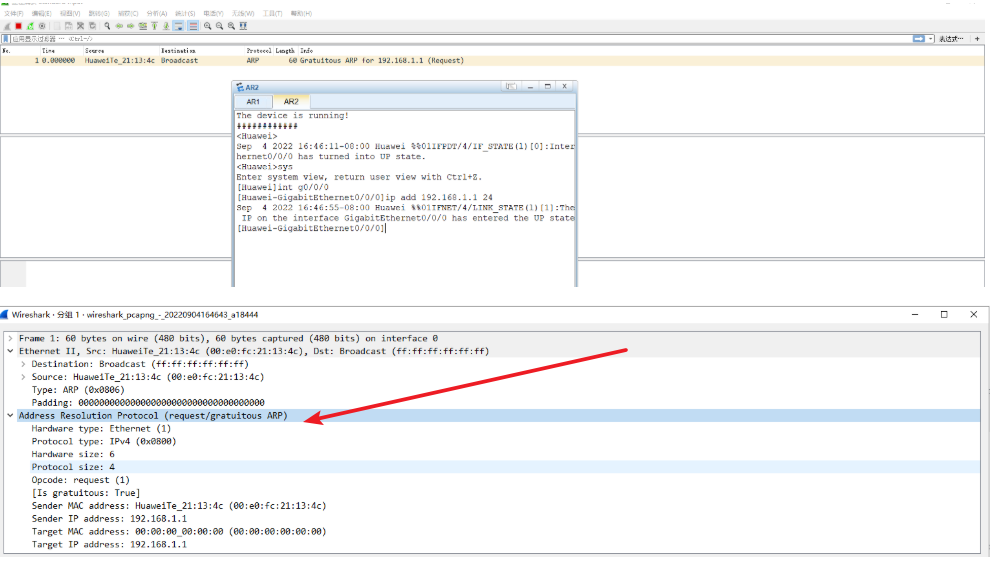

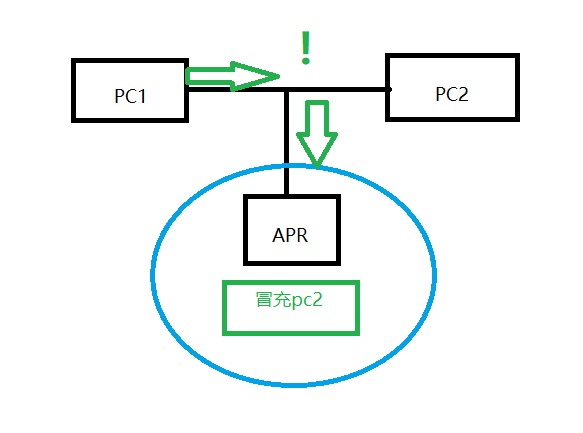

无故ARP)

无故arp

6.

1 2 3 4 5 6 7 | [Huawei]dis mac- address ## #查看mac地址信息[Huawei]arp static <IP> <MAC> ## #绑定ARP[Huawei]undo arp static <IP> <MAC> ## #解绑定<Huawei>reset arp all ## #清除mac地址表 |

在windows中查看arp缓存表

1 2 3 4 | arp -a ###查看arp缓存表 arp -d ###不加ip清除所有arp -d [IP] ###加ip 只删除改Iparp -s IP MAC ###删除arp静态绑定 |

1 2 3 4 5 6 7 | 绑定arp(win10)cmd中输入netsh -c i i show in#查看网络连接准确名称,如:本地连接、无线网络连接netsh -c “i i” add neighbors 19 “IP” “Mac”,这里19是idx号。//绑定netsh -c “i i” delete neighbors 19,这里19是idx号。 //解绑netsh interface ipv4 set neighbors <接口序号> <IP> <MAC> |

动态ARP表项老化:在一段时间内如果表项中的ARP映射关系始终没有使用,则会被删除。通过及时删除不活跃表项,从而提升ARP响应效率

7.arp攻击与欺骗

本文作者:索罗

本文链接:https://www.cnblogs.com/suoluo212/p/16666426.html

版权声明:本作品采用知识共享署名-非商业性使用-禁止演绎 2.5 中国大陆许可协议进行许可。

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步