拿下某学校内网多媒体管控系统

题记

最近参加了一个学校的内部hw,分享下这次遇到的一个系统。

开局登录框

对学校测试的话,最重要的我认为就是学生账号,因为有了账号就可以直接利用vpn对内网进行渗透。

通过查询学校网段,然后利用vpn对整个网段用fscan进行扫描,对着结果寻找有机会的系统。

在人工判断下找到一个可能有问题的。

开局一个登录框。(此图与真实不符,当时忘记截图了)

一开始尝试爆破,发现爆破不现实,验证码随时刷新加复杂加密。

这时候开始转向目录扫描。

柳暗花明

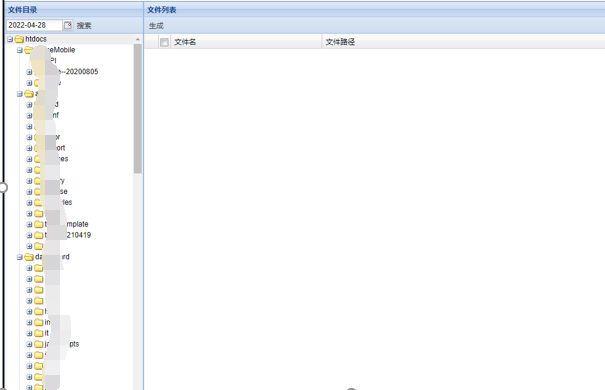

通过dirseach的扫描,成功找到目录遍历漏洞。

这时候我们就要思考目录遍历能够带给我们什么,首先找备份文件,无。然后上传接口,无。敏感文件,无。因为是爆破出来的,所以仅有几个目录可以看遍历的信息。然后我们点点点。

在点到tools/xxx的时候发现可遍历所有外层目录,详细内容却不可看。它长下边这样。

有了外层目录我们便可以配合目录遍历漏洞遍历全站的 了。

在我的幸运加持下,点到一个全新的登录框。而这个登录框可以随意爆破,通过爆破成功爆破出管理员账号密码登录到后台。

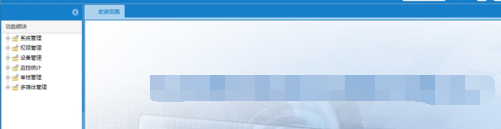

可以管理好多设备

猜测子系统与主系统同一密码,于是使用弱口令登录主站后台。

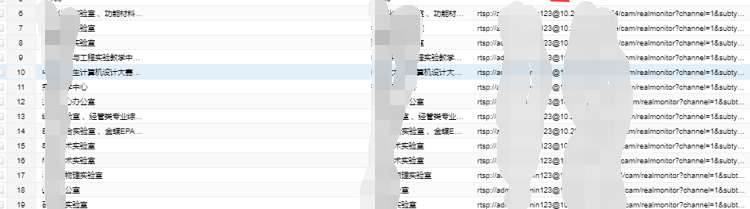

在监控管理可管控很多设备。

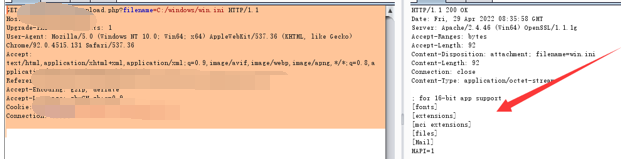

点击查看截图,然后下载图片发现存在任意文件下载。

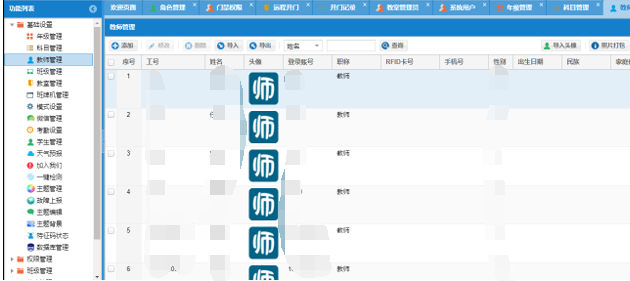

点击别的系统,可以进入另一个系统。可在数据包获取所有教师工号和密码(MD5可解)。

并且在教师管理处获得所有教室终端远程连接地址与账户密码。