系统安全加固

一.账号安全

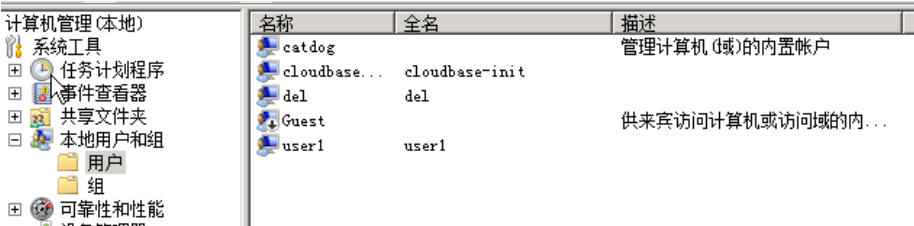

1.通过重命名或者另外个管理账户隐藏Administrator 账户

安装windows server 2008 后,默认会自动创建一个系统管理员账号,即Administrator。许多管理员贪图一时方便,就直接用作自己的账户,因此,许多黑客攻击的服务器的时候总是试图破解Administrator 账户的密码,如果此时密码安全性不高,就很容易被破解。

WAY1.重命名:

WAY2.再建个管理员账户,将Administrator账户禁用

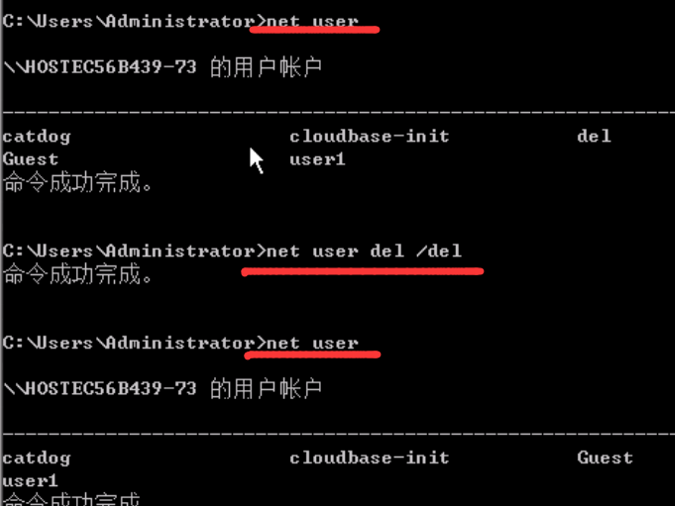

2.删除无用的账户

WAY1:

像删文件一样删除

WAY2:

net user 查看用户

net user 名字 /del 删除用户

cmd

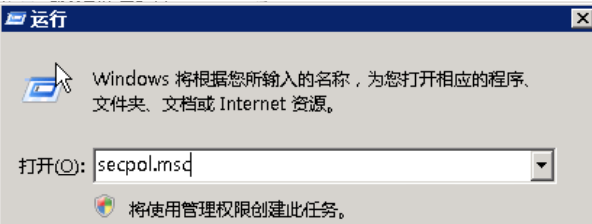

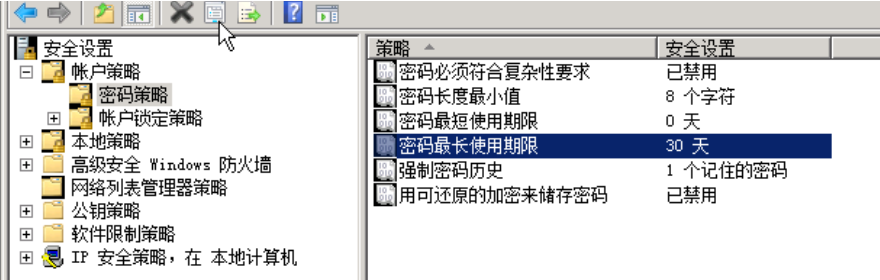

3.加强密码

修改为下图:

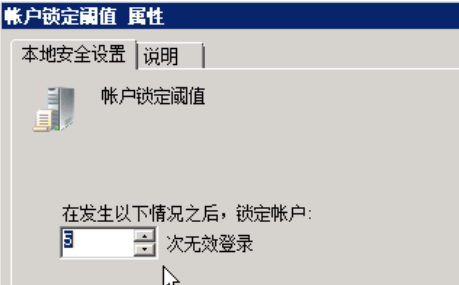

4.锁定账户

账户锁定策略可以防止暴力破解的攻击方式

2.文件系统安全

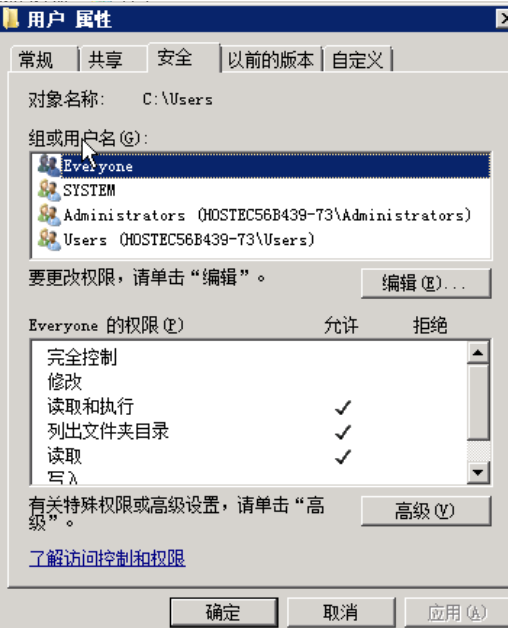

1.NTFS

NTFS(New Technology File System)是Windows NT内核的系列操作系统支持的、一个特别为网络和磁盘配额、文件加密等管理安全特性设计的磁盘格式,提供长文件名、数据保护和恢复,能通过目录和文件许可实现安全性,并支持跨越分区。

NTFS是一个日志文件系统,这意味着除了向磁盘中写入信息,该文件系统还会为所发生的所有改变保留一份日志。这一功能让NTFS文件系统在发生错误的时候(比如系统崩溃或电源供应中断)更容易恢复,也让这一系统更加强壮。在这些情况下,NTFS能够很快恢复正常,而且不会丢失任何数据。

NTFS功能:

NTFS文件系统所具备3个功能:错误预警功能、磁盘自我修复功能和日志功能。

通过查看其日志,发现系统可能面临的非法访问,通过采取相应的措施,将这种安全隐患减到最低

所以用NTFS是一个很好的选择

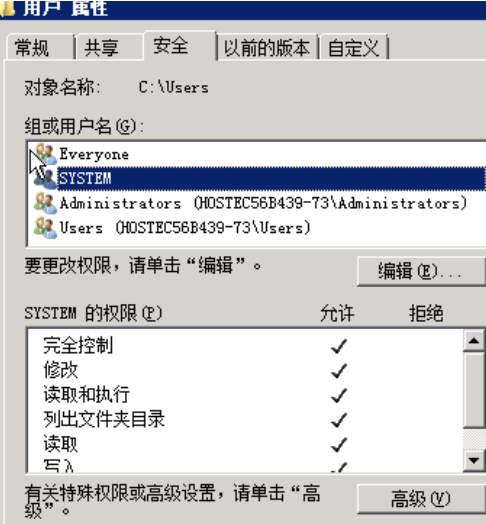

2.NTFS提供的权限

完全控制、修改、读取和运行、列出文件夹目录、读取、写入和特殊权限7个权限。

3.提高电脑的安全性,修改everyone的权限如下图

4.更改文件系统

查看:

不是的话:

convert <驱动器盘符>: /fs:ntfs 转换命令

注:不可逆!!

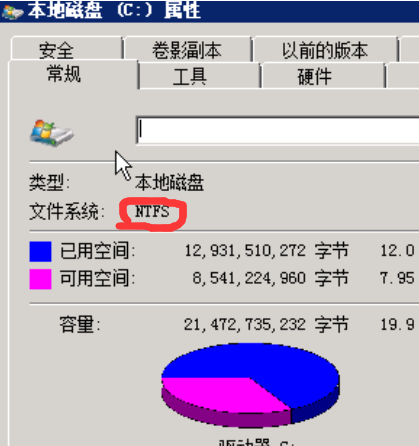

3.限制命令权限

1.卸载不安全组件

WScript.Shell 、Shell.application 这两个组件一般一些ASP木马或一些恶意程序都会使用到。黑客在拿到webshell后,一般都是先通过这两个组件提权,为了服务器安全,应该卸载这些不安全组件。

regsvr32 /u C:\WINDOWS\System32\wshom.ocx

regsvr32 /u C:\WINDOWS\system32\shell32.dll

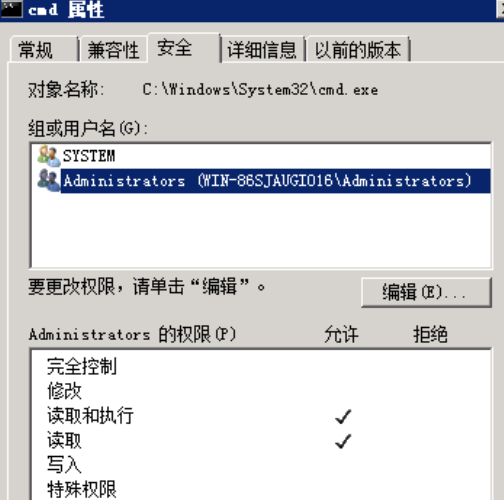

2.命令做限制,只允许system、Administrator组访问:

建议对以下命令做限制

以第一行为例:

4.网络服务安全

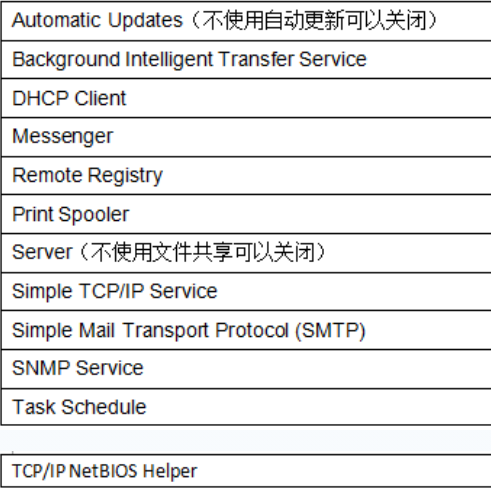

1.禁用不必要的服务

Remote Registry 远程注册表,如果远程的计算机连接到了你的计算机那么他可以通过字符界面或者其他方式远程修改注册表.这是一个相当严重的漏洞,可以为黑客入侵提供早期的方便

Print Spooler 打印后台处理服务,没有打印机的话禁用,后台程序少了占内存小了,速度也就快了

NetMeeting Remote Desktop Sharing (NetMeeting 远程桌面共享服务)允许受权的用户通过NetMeeting在网络上互相访问对方。这项服务对大多数个人用户并没有多大用处,况且服务的开启还会带来安全问题,因为上网时该服务会把用户名以明文形式发送到连接它的客户端,黑客的嗅探程序很容易就能探测到这些账户信息。

Telnet 允许远程用户登录到此计算机并运行程序,并支持多种 TCP/IPTelnet客户,包括基于 UNIX 和 Windows 的计算机。又一个危险的服务,如果启动,远程用户就可以登录、访问本地的程序,甚至可以用它来修改你的ADSLModem等的网络设置。除非你是网络专业人员或电脑不作为服务器使用,否则一定要禁止它。

Windows系统中必须禁止的十大服务-百度经验 (baidu.com)

其他:

2.关闭端口

netstat -an 查看端口使用情况

WAY1.

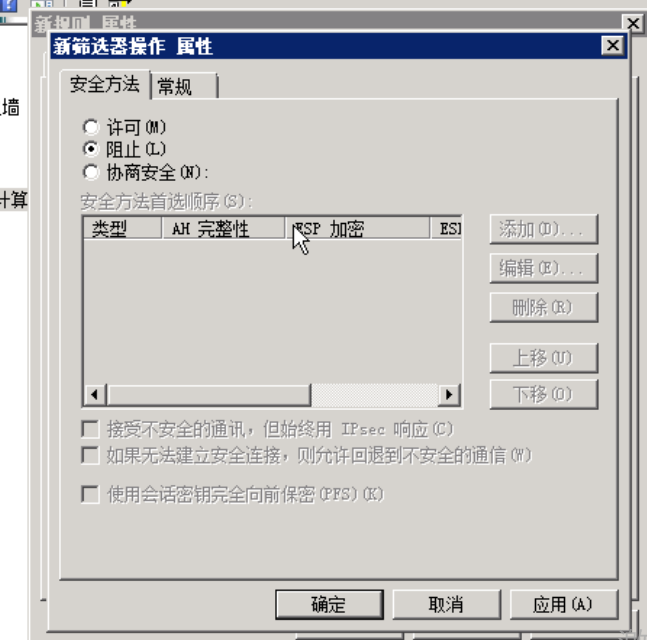

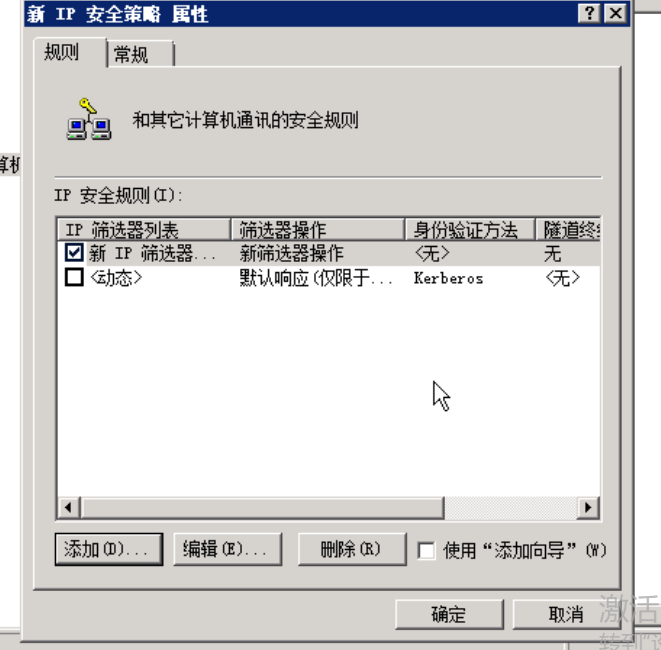

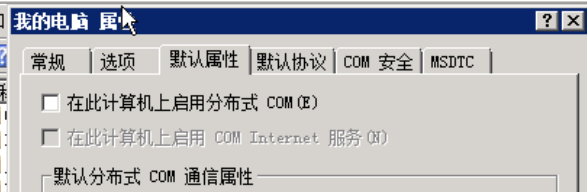

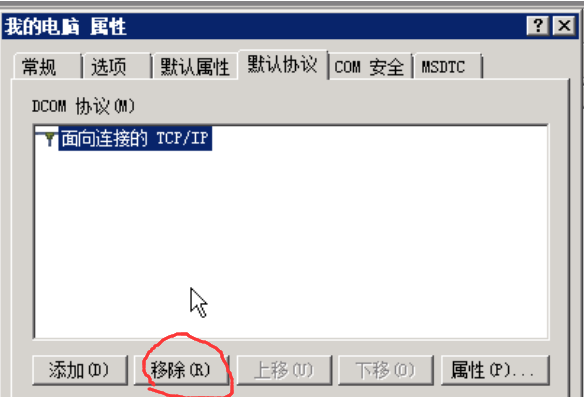

经过以下步骤再次

netstat -an发现135端口并没有关闭

经查,以下方法可以在WIN7使用关闭135端口

WAY2.:

重启电脑

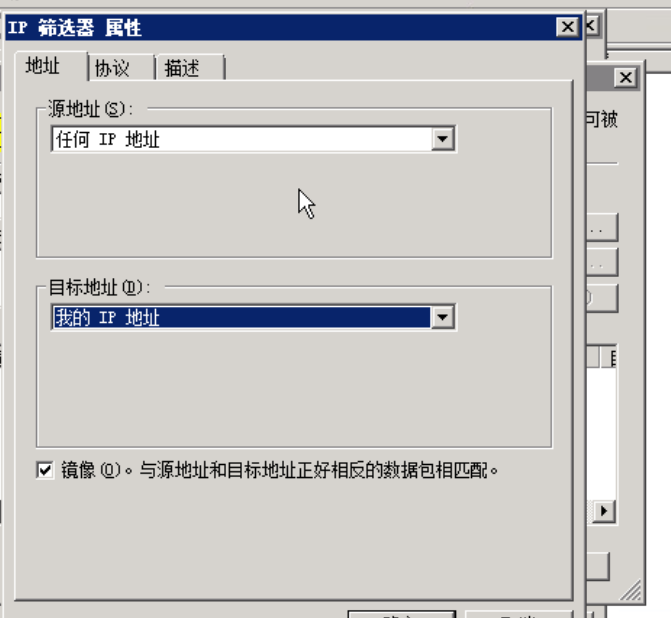

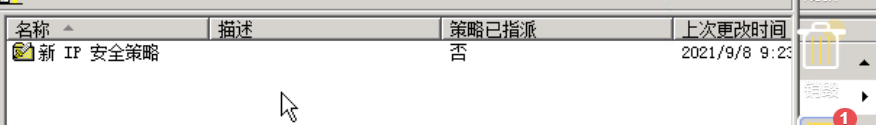

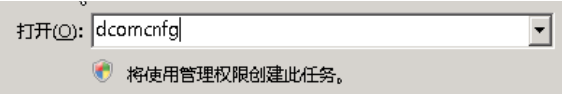

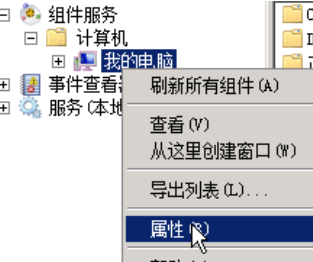

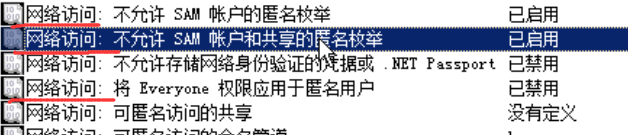

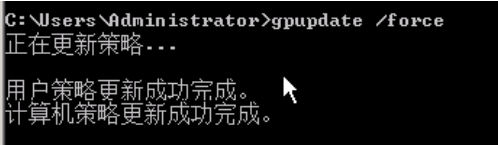

3.网络限制

gpupdate /force 策略立即生效。

开始->运行->secpol.msc ->安全设置->本地策略->安全选项,进行以下设置:

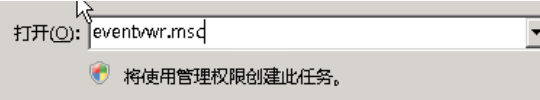

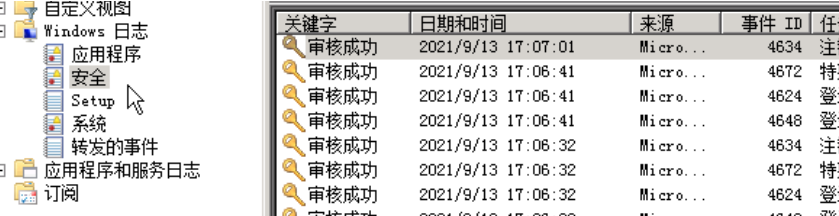

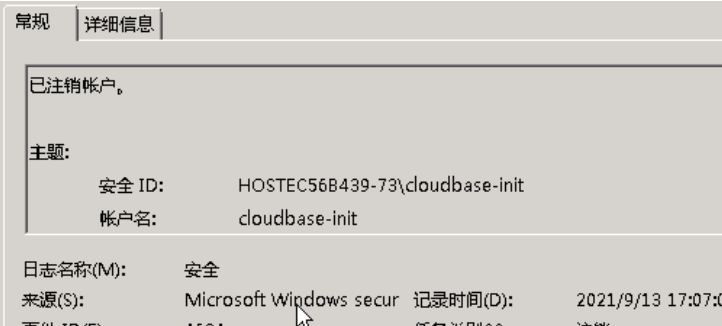

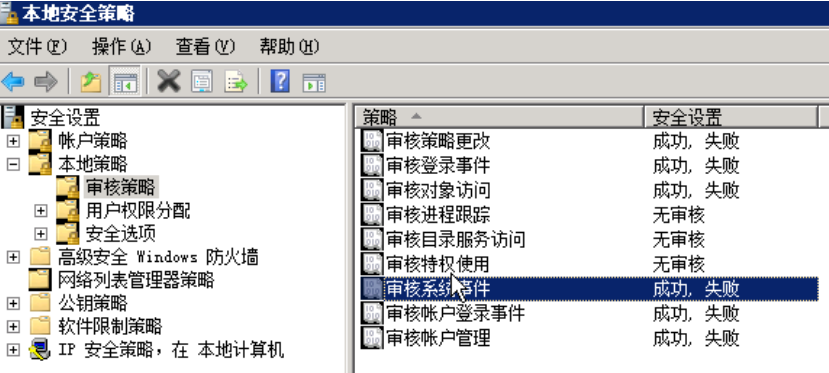

4.日志及审计的安全性

选择一个查看:

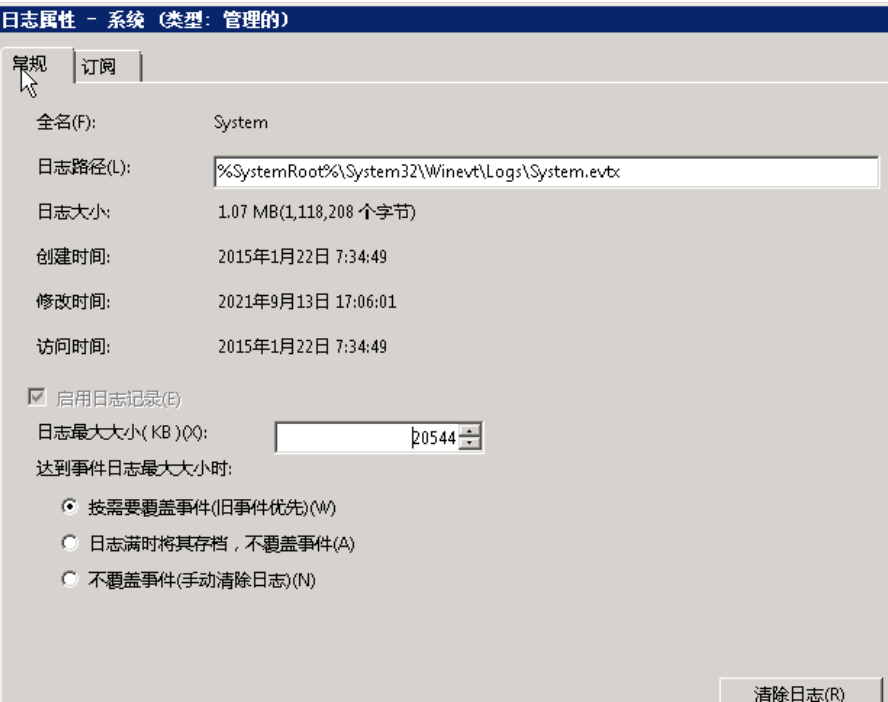

属性中可设置大小

如图设置:

除了上面的讲到的,还有哪些加固的方法?

IP协议安全配置、设置屏幕保护密码和开启时间、限制远程登录空闲断开时间

如何进行Windows操作系统安全加固-百度经验 (baidu.com)

LINUX系统安全加固方法-百度经验 (baidu.com)

浙公网安备 33010602011771号

浙公网安备 33010602011771号