WP CTF-Misc 攻防世界 CSFJ0981 流量分析2

「附件」

题目描述:

流量分析,你知道完整内容是什么吗(请关注流量包本身,和对应网址的内容无关)

「思路」

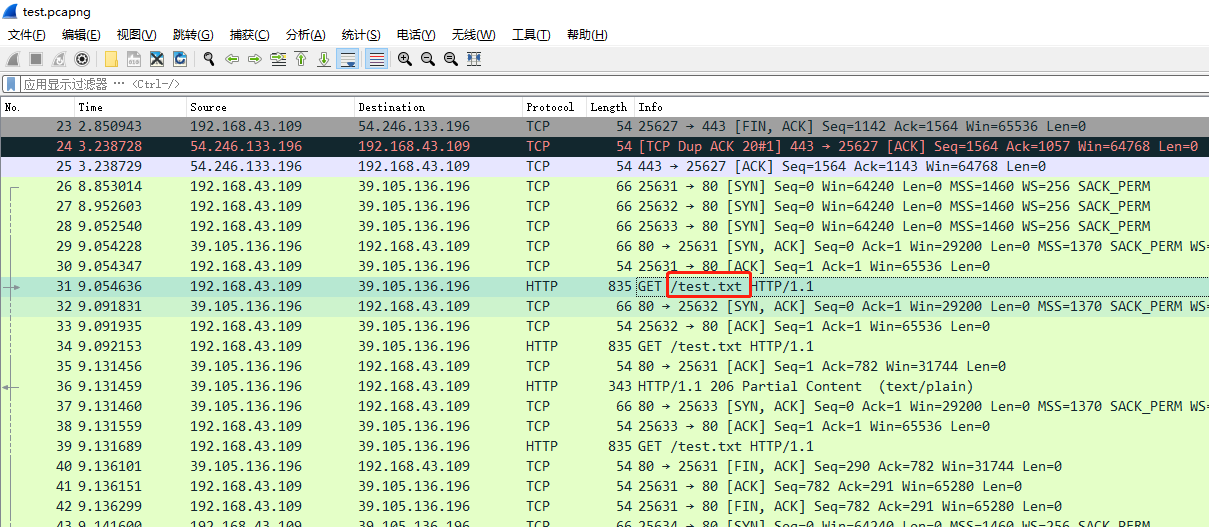

使用wireshark打开流量包进行观察,发现可疑文件test.txt

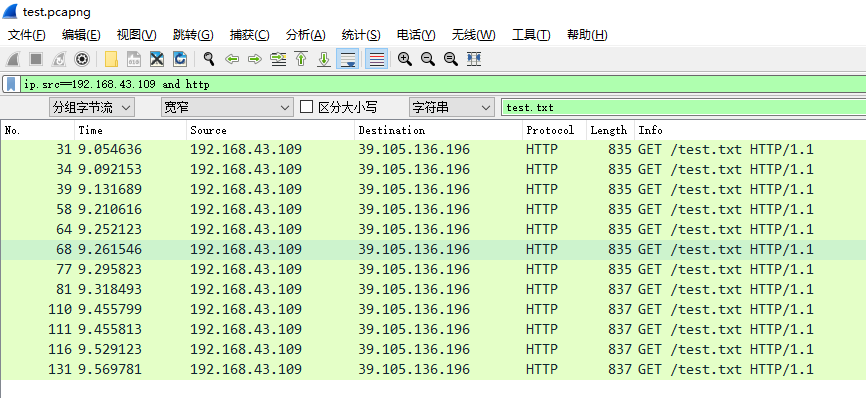

使用Ctrl+F,选择 分组字节流,查找test.txt

根据test.txt出现的规律,筛选Source IP为192.168.43.109的HTTP包,筛选器:ip.src==192.168.43.109 and http

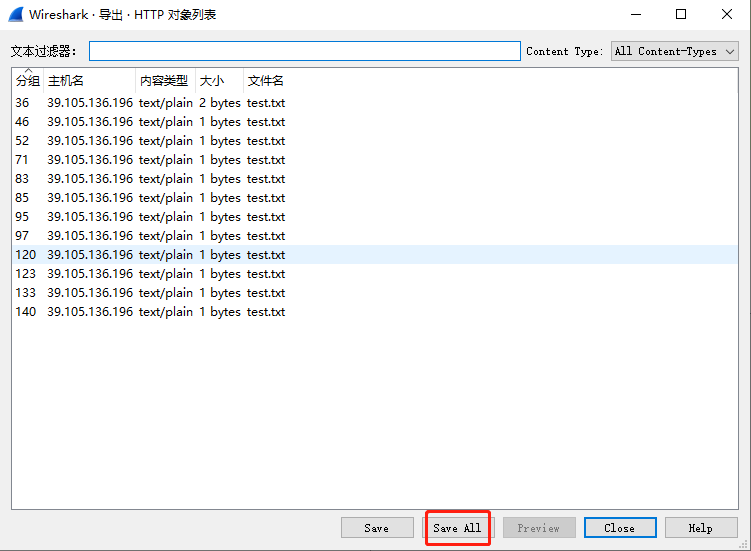

点击 文件——导出对象——HTTP,在弹出的对话框中点击Save all

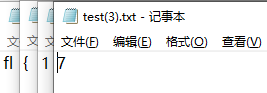

依次打开test.txt文件,得到flag

发现缺少ag,自己补上。

「工具」

- wireshark

「知识拓展」

官方WP

流量包为多个带range头部发送的http报文,所以都是部分回显,把所有的部分回显按照时间顺序拼接即可。

浙公网安备 33010602011771号

浙公网安备 33010602011771号