2.PC微信Hook查找实时消息call

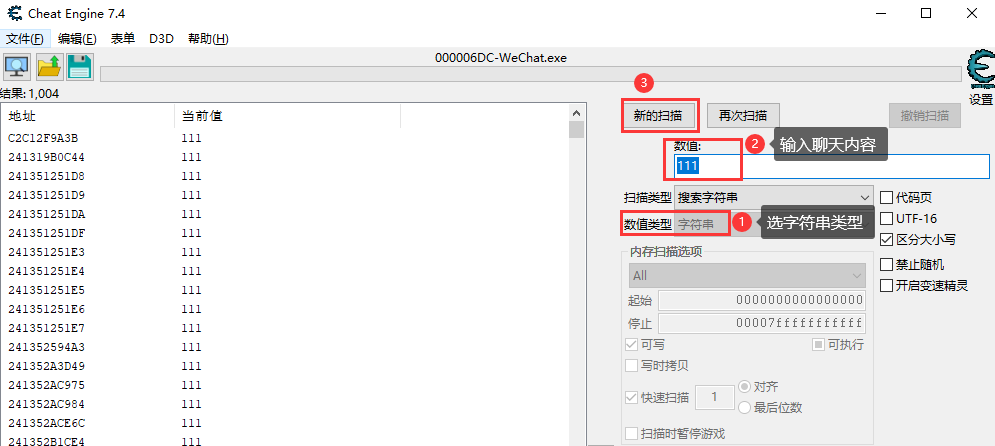

1、登录微信,CE加载应用程序微软

2、用另一个微信发送一条消息“111”,CE数值类型“字符串”再点击“首次扫描”

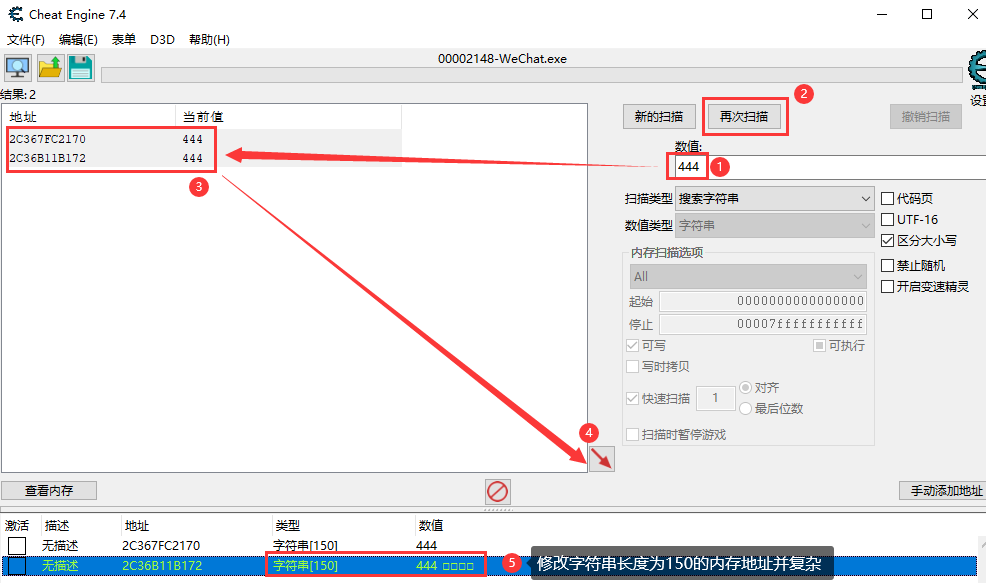

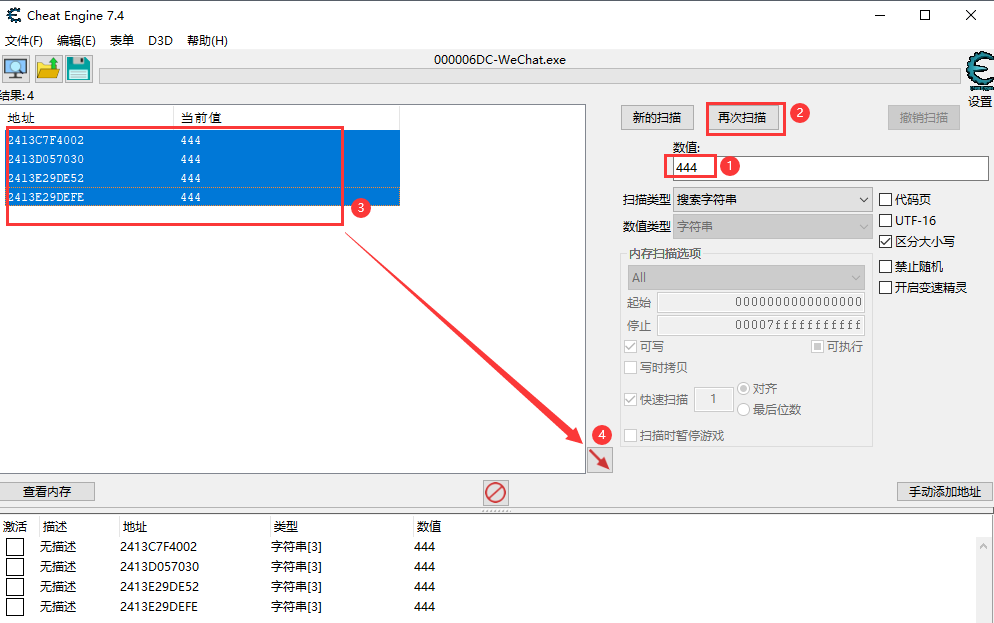

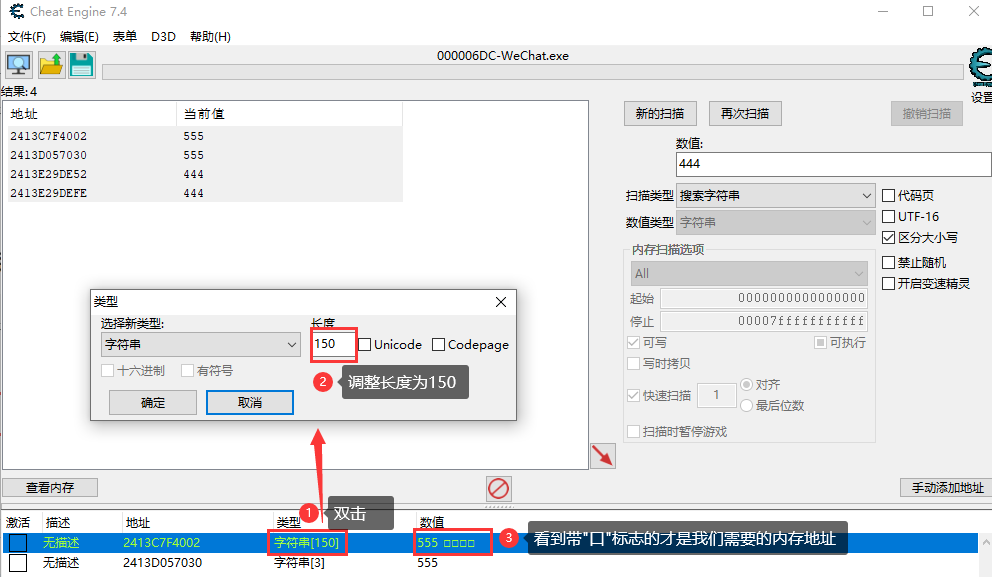

3、再发送一条消息“444”,“再次扫描”(当出现图一只有2条结果时省略第4步,只有结果大于2条时才要观察内存地址的变化)

图一:

图二:

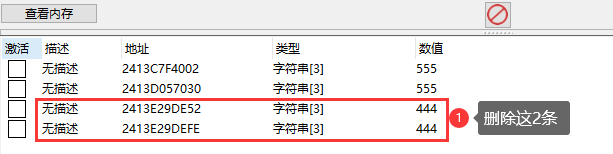

4、再发送一条消息“555”,观察地址数值是否与发送的内容匹配,把不匹配的值为“444”的2条地址删除

5、修改字符串长度,找到带"口"标志的内存地址,并复制内存地址。

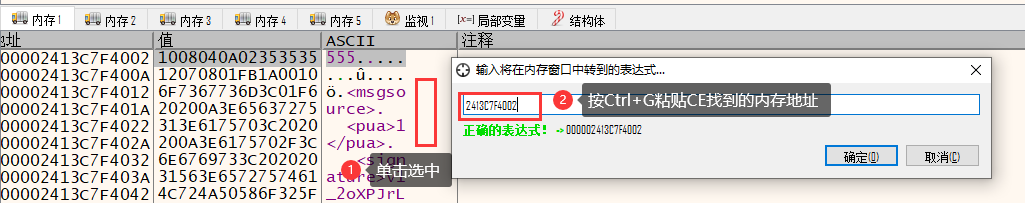

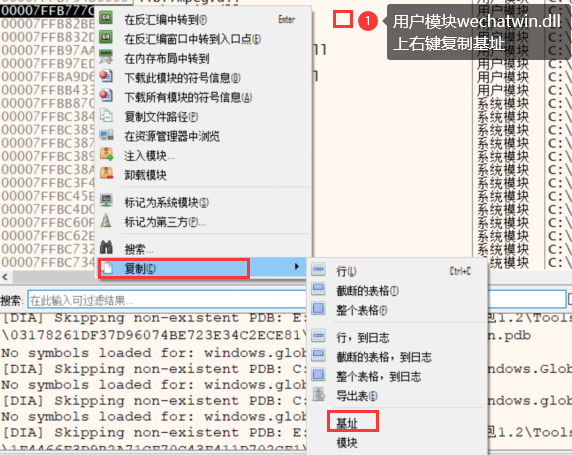

6、x64dbg附加微信,在内存区域按Ctrl+G粘贴CE中找到的内存地址

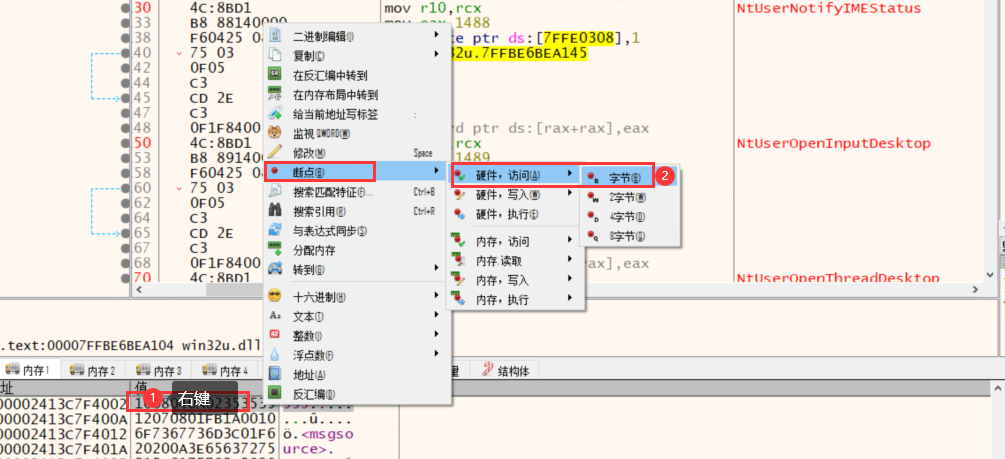

7、在内存地址上右键添加硬件访问断点

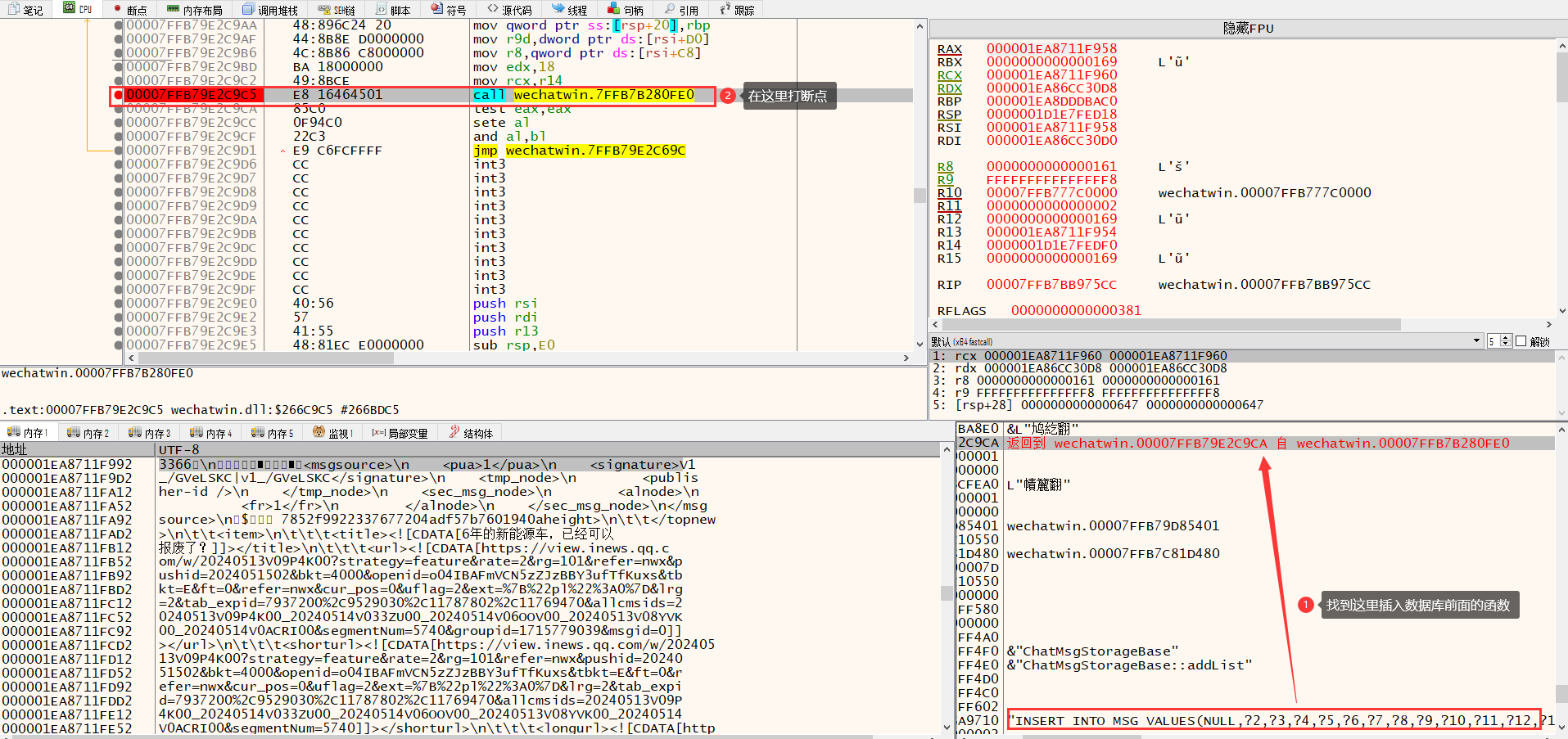

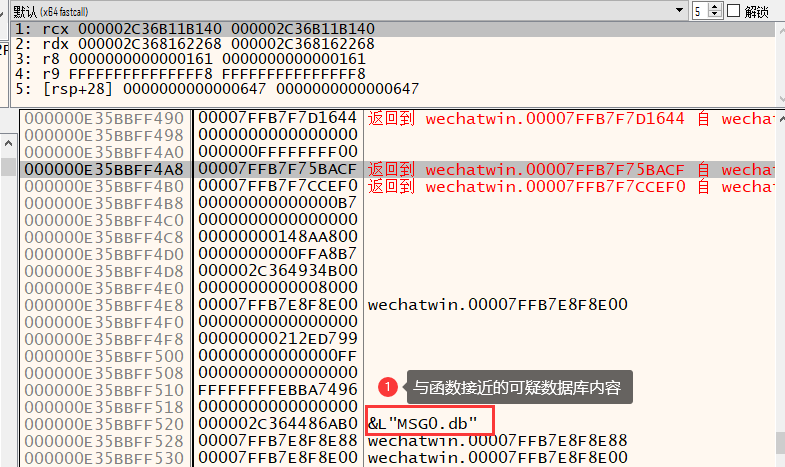

8、微信再次发送一条消息“3366”后,再删除步骤7的硬件内存断点,并分析堆栈区域中"Insert"找到写入数库前的函数打断点调式(图中带背景色的函数可查找到发送人的“微信号”及“消息内容”的内存地址:00007FFB79E2C9C5 | E8 16464501(每次这个值不会变) | call wechatwin.7FFB7B280FE0)

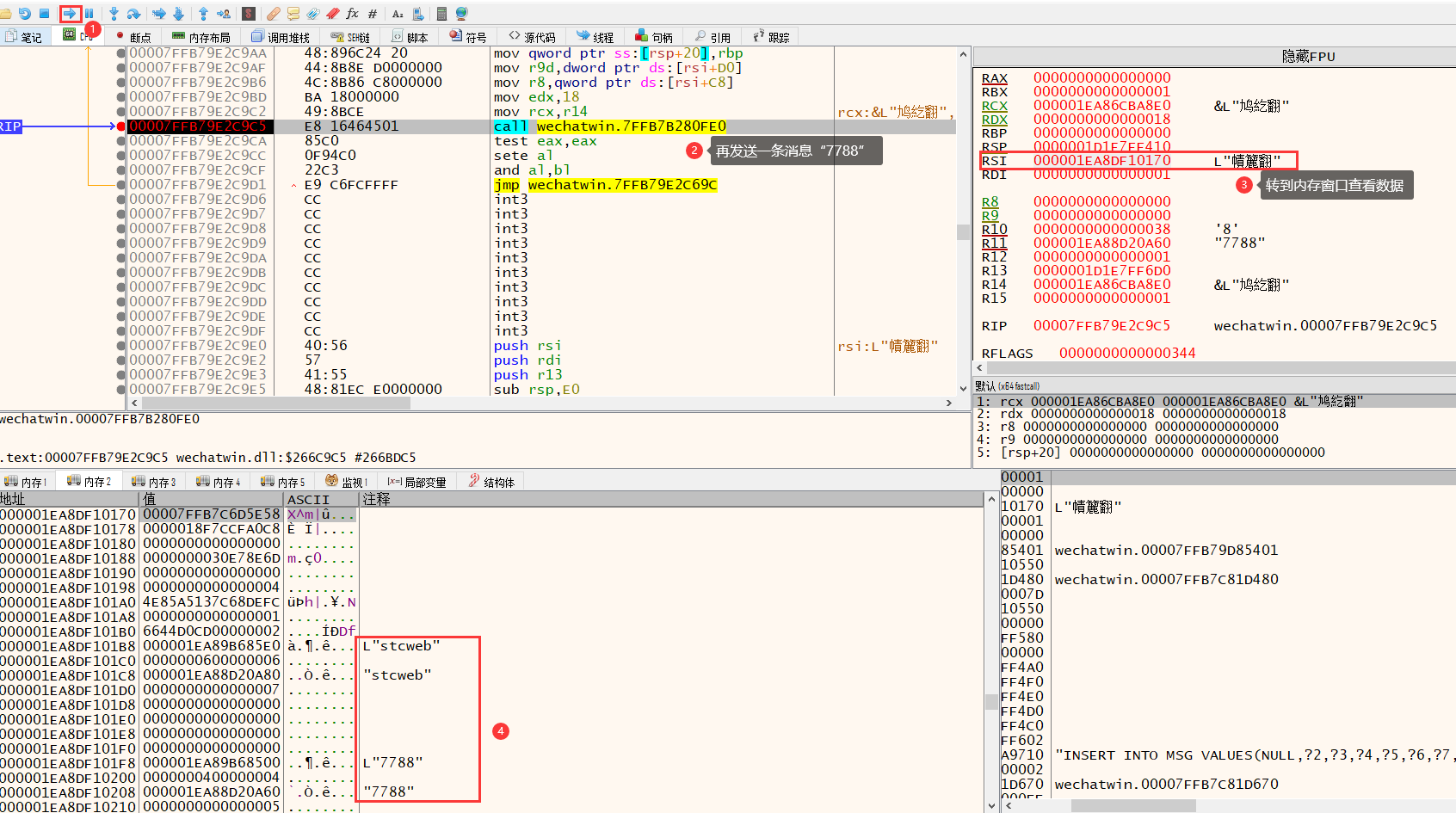

9、点击窗口“->运行”,再发送一条消息“7788”,在寄存器窗口中找到RSI并转到内存窗口中查看数据。

10、计算偏移

模块基址:000001EA809B0000

Hook位置:00007FFB79E2C9C5 | E8 16464501 | call wechatwin.7FFB7B280FE0 |

RSI:000001EA8DF10170

发送人的消息位置:

000001EA8DF101F8 000001EA89B68500 ..¶.ê... L"7788"

000001EA8DF10200 0000000400000004 ........

000001EA8DF10208 000001EA88D20A60 `.Ò.ê... "7788"

发送人的微信号:

000001EA8DF101B8 000001EA89B685E0 à.¶.ê... L"stcweb"

000001EA8DF101C0 0000000600000006 ........

000001EA8DF101C8 000001EA88D20A80 ..Ò.ê... "stcweb"

回复消息也可疑为这条函数:

Hook位置:00007FFB79E2C9C5 | E8 16464501 | call wechatwin.7FFB7B280FE0 |

RSI:000001EA8A336480

要回复对方的微信消息位置:

000001EA8A336508 000001EA89E1B5F0 ðµá.ê... L"001122"

000001EA8A336510 0000000600000006 ........

000001EA8A336518 000001EA88D20B80 ..Ò.ê... "001122"

回复对方接收消息的微信号:

000001EA8A3364C8 000001EA89E1B170 p±á.ê... L"stcweb"

000001EA8A3364D0 0000000600000006 ........

000001EA8A3364D8 000001EA88D20AF0 ð.Ò.ê... "stcweb"

浙公网安备 33010602011771号

浙公网安备 33010602011771号