美国爱因斯坦计划3

重新审视美国爱因斯坦计划(2016)

——三谈美国爱因斯坦计划

1 前言

得益于美国审计总署在2016年初提交给美国国会的一份报告,让我们又有机会再次深入了解一下美国国土安全部主导的这套国家网络空间安全保护系统,也就是我们常说的爱因斯坦计划。此外,本文还结合了一些其它材料。有关爱因斯计划的详细技术说明参见本人另两篇文章《美国爱因斯坦计划技术分析》(2011)和《从爱因斯坦2到爱因斯坦3》(2014)。本文中提及的“目前”一般都是指2015年底及2016年初。

2 概述

国家网络空间安全保护系统(The National Cybersecurity Protection System,简称NCPS,俗称“爱因斯坦计划”)是由美国国土安全部负责设计和运行的旨在协助联邦政府机构应对信息安全威胁的一套工具集。系统赋予国土安全部为联邦政府机构提供四种网络相关服务的能力,包括:入侵检测、入侵防御、证析(Analytics,也称解析)和信息共享。其中,证析是指通过对数据进行收集、预处理和分析后得到的知识的综合。而信息共享则指交换网络威胁和事件信息的过程。

目前,NCPS已经在美国政府机构中除国防部及其相关部门之外的其余23个机构中部署运行。

|

代号 |

部署时间 |

目标 |

描述 |

|

爱因斯坦1 |

2003 |

入侵检测 |

通过在政府机构的互联网出口部署传感器,形成一套自动化采集、关联和分析传感器抓取的网络流量信息的流程 |

|

爱因斯坦2 |

2009 |

入侵检测 |

对联邦政府机构互联网连接进行监测,跟预置的特定已知恶意行为的签名进行比对,一般匹配上就向US-CERT发出告警 |

|

爱因斯坦3 |

2013 |

入侵检测 入侵防御 |

自动地对进出联邦政府机构的恶意流量进行阻断。这是依靠ISP来实现的。ISP部署了入侵防御和基于威胁的决策判定机制,并使用DHS开发的恶意网络行为指示器(Indicator)来进行恶意行为识别 |

来源:GAO analysis of Department of Homeland Security data

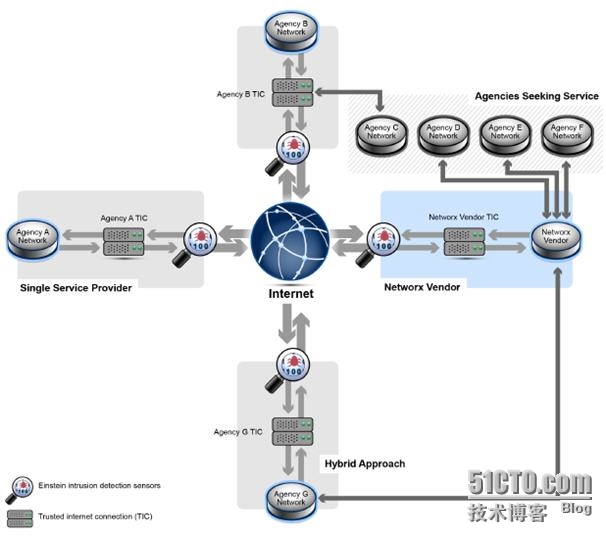

NCPS的部署跟TIC计划密切相关。如下图所示:

更多TIC信息可以参见另两篇文章《美国爱因斯坦计划技术分析》(2011)和《从爱因斯坦2到爱因斯坦3》(2014)。

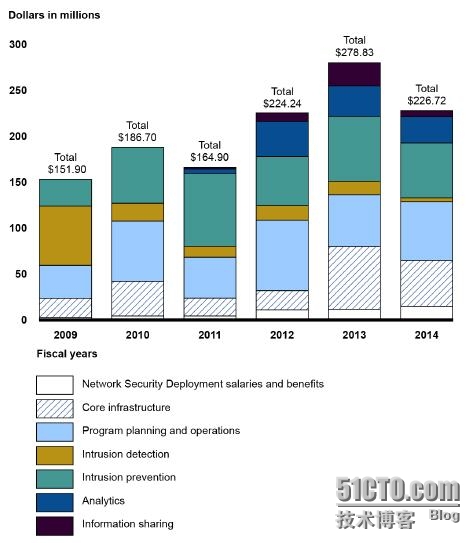

截至2014财年,DHS已经花费了超过12亿美元在NCPS项目之上。

DHS计划使用2015财年的资金继续维持现在已经部署的能力,并扩展NCPS的入侵防御、证析和信息共享能力。预计到2018财年,项目的整体花费将达到57亿美元。

3 四种能力的现状分析

3.1 入侵检测能力分析

入侵检测能力包括基于Flow的检测(爱因斯坦1)和基于特征的检测(爱因斯坦2)。

到目前为止,NCPS项目已经在.gov政府网络出口部署了229台入侵检测传感器,一共部署了超过9000条入侵检测特征,其中大约2300条处于全天候激活状态。这些特征大部分是商业化的,少部分是自己开发的。

目前,NCPS部署的入侵检测传感器仅支持基于签名的检测方法,尚不支持基于异常和状态的检测方法,因此无法检测到未知攻击。并且,根据DHS的说法,这些传感器不能用于替代政府机构自己部署的IDS。因为NCPS中的传感器仅针对特定攻击进行检测,不是全面检测。

此外,传感器检测的数据类型目前也有限,无法检测加密网络流量、邮件、文件传输中的攻击。

3.2 入侵防御能力分析

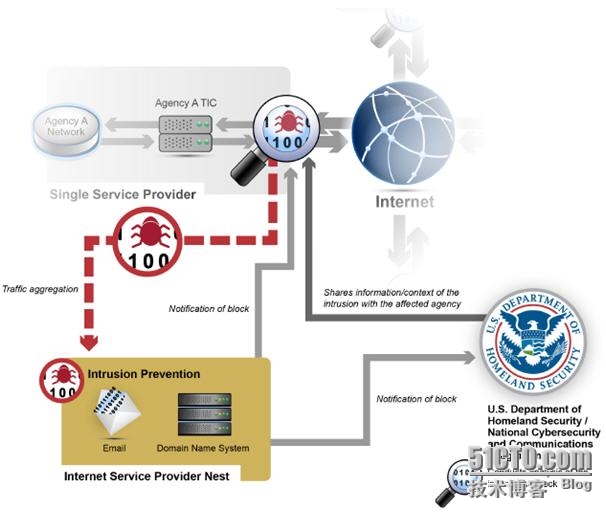

入侵防御能力的建设是从爱因斯坦3A开始的。由于该能力是部署在签约的ISP那里,因此,在那些ISP里面部署了一个称作“Nest”的保密设施。“Nest”负责将政府机构上网的流量牵引到其中,进行检测和阻断,然后再将清洗后的流量送回互联网。

NCPS目前的入侵防御能力主要包括:

1) 恶意流量阻断:自动地对进出联邦政府机构的恶意流量进行阻断。这是依靠ISP来实现的。ISP部署了入侵防御和基于威胁的决策判定机制,并使用DHS开发的恶意网络行为指示器(Indicator)来进行恶意行为识别。

2) DNS阻断:也就是DNSSinkhole技术,用于阻止已经被植入政府网络的恶意代码与外部的恶意域名之间的通讯。

3) 电子邮件过滤:对所有发给政府网络用户的邮件进行扫描,识别含有恶意代码的附件、恶意URL等,并将其过滤掉。

下图展示了NCPS的入侵防御能力的工作概览。

NCPS部署的入侵防御能力具备近实时的的入侵阻断功能,但无法仅针对某些协议流量进行细粒度阻断。同时,有些流量(例如WEB内容)尚无法进行检测和阻断。2016年初,入侵防御将具备WEB内容过滤功能。

3.3 证析能力

证析能力的目标是使得US-CERT能够融合各个参与其中的联邦政府机构的安全信息,并关联出恶意网络行为,获得针对网络威胁的高层态势感知。US-CERT负责将当前的潜在的网络威胁及漏洞态势分享给各个联邦机构、州和地方政府、私营合作伙伴、基础设施所有者和运营者,以及公众。

目前,NCPS已经具备了多方面的证析能力,包括:

1) 从2012年1月开始投入运营的SIEM解决方案,通过一个集中化的平台收集日志,简化了网络分析的难度,也有利于分析师进行事件关联分析和可视化。

2) 建立了恶意代码特征分析的能力,包括可疑包捕获工具。

3) 数据媒体分析环境(Digital Media Analysis Environment)和高级恶意代码分析中心也为US-CERT的分析师提供了一个取证和恶意代码分析的高安全环境。

3.4 信息共享能力

信息共享能力的目标是使得DHS和其伙伴之间通过实时或者近实时的响应、协作、协调、网络入侵企图和可疑入侵行为的分析、最佳实践的应用等方式来强化信息共享。当该能力完全建成,将促成NCCIC安全分析师与他们的合作伙伴之间的网络威胁和网络事件信息按照不同的密级进行快速交换。同时,通过更好地合作与协同,降低事件响应时间;通过更多地自动化信息分享与披露来提升工作效率。

但到目前为止,NCPS的信息共享能力还处于手工和无序的状态。在一次调查中,DHS声称在2014财年给5个单位发送了74个事件通知,但那些单位表示只收到过56个。而对于收到了的56个事件通知,这些单位表示有31个是及时和有用的,10个没用或不及时,7个被证实是误报,还有7个跟NCPS的入侵检测系统无关。在上述56个事件通知中,DHS要求政府单位反馈的有36个,但只有15个得到了反馈。

另一个分享信息的渠道是US-CERT每周都会跟各个联邦机构的SOC的代表人进行电话会议。会上可以进行各种安全信息的自愿交换。

4 NCPS的效果度量

DHS建立了三个部门级的跟NCPS相关的绩效度量指标:

1) 国内联邦机构中纳入入侵检测的流量百分比。在2014财年,入侵检测的覆盖率达到88.5%,即23个政府部门及其分支的88.5%的互联网流量在NCPS的入侵检测范围内。

2) 在30分钟内将检测到的事件通知到相关单位的比例。在2014财年,NCPS的入侵检测系统产生了297个网络事件,平均通知到相关单位的时间是18分钟,即有87.2%(259/297)的比例。

3) 已知的恶意流量占整个对单位造成危害的流量的比例。这个指标用于评估入侵防御能力。在2014财年,DHS部署了389个指示器到入侵防御系统中,而每一个指示器就表明能够对一种恶意流量进行阻断。

此外,DHS还建立了一些对NCPS的能力进行度量的技术参数,譬如下面的性能参数:

1) 在攻击发生后,入侵检测系统能够在1分钟之内自动检测到;

2) 攻击被检测到后,1分钟内能够在SOC上发出自动通知;

3) 通知发出后,30分钟内能够对事件按照指示器进行聚合和关联。

5 NCPS未来发展路线图一窥

DHS下面的NSD制定了一份到2018年财年的NCPS发展路线图。一些内容包括:

1) 在2016年着手进行一个“WEB网关代理扫描加密”项目;

2) 在2016年扩展现有的入侵检测能力,以便能够识别目标单位的内部网络攻击,以及识别进出云服务提供商的恶意流量;

3) 为能够在2018年实现无线网络防护筹措资金;

6 结语

美国爱因斯坦计划迄今已经历时13年,并且还远未达成目标,美国政府也算是煞费苦心。而现实更加残酷,已经耗费了12亿美元,美国审计总署却比照NIST的各种标准,对爱因斯坦计划提出了严厉的批评。不过,本人觉得美国肯定不会否定该计划,相反会促使该计划更加走向正轨。

同时,随着时间推移,网络安全战略升级,安全技术革新,美国政府一定还在开发更先进的系统来强化其网络空间的安全防护能力乃至攻击能力。根据斯诺登的爆料及其它渠道披露的信息,我们已经看到了很多新的计划展现在世人面前。

故事远未终结……

http://blog.51cto.com/yepeng/1772889

浙公网安备 33010602011771号

浙公网安备 33010602011771号