漏洞扫描

主机扫描

sudo nmap -T4 -sS -sV -A -Pn -O IP sudo nmap -T5 -O -A -v -sC vuln IP 利用脚本进行简单漏洞扫描

MS08067 :--script=smb-vuln-ms08-067

MS-17-010:--script=smb-vuln-ms17-010

主机服务扫描

服务扫描及攻击 1.Web服务: nmap -sS -PS80 -p 80 –oG web.txt use auxiliary/sanner/http/webdav_scanner(Webdav服务器) 2.SSH服务: Nmap use auxiliary/sanner/ssh/ssh_version 猜解:use auxiliary/sanner/ssh/ssh_login 3.Telnet服务 use auxiliary/sanner/telnet/telnet_version 4.FTP服务 use auxiliary/sanner/ftp/ftp_version use auxiliary/sanner/ftp/anonymous //探测是否允许匿名登录 5.SMB服务: 猜解:use auxiliary/smb/smb_login(易被记录) use exploit/windows/smb psexec #凭证攻击登录域控制器 use auxiliary/admin/smb/psexec_command #命令执行 6.Oracle服务: nmap -sS -p 1521 IP use auxiliary/sanner/oracle/tnslsnr_version 7.Mssql服务: nmap -sS -p T:1433,U:1434 IP nmap –sU 192.168.33.130 -p1434 use auxiliary/sanner/mssql/mssql_ping 8.Mysql服务: use auxiliary/sanner/mysq/mysql_version发现mysql服务 use auxiliary/scanner/mysql/mysql 9.VNC服务 use auxiliary/sanner/vnc/vnc_none_auth //探测VNC空口令 10.SNMP服务: use auxiliary/sanner/snmp/snmp_enum 猜解:use auxiliary/sanner/snmp_login admsnmp IP –wordfile snmp.password [-outputfile <name>] 利用字符串获取系统信息:./snmpenum.pl IP 字符串 cisco.txt(linux.txt) 11.OpenX11空口令: use auxiliary/scanner/x11/open_x11 当扫描到此漏洞的主机后可以使用 xspy工具来监视对方的键盘输入: cd/pentest/sniffers/xspy/ xspy –display 192.168.1.125:0 –delay 100

路由设备

路由器探测: nmap -p1-25,80,512-515,2001,4001,6001,9001 IP段 nmap -sU -p69 -nvv IP段 (大多数路由器支持TFTP服务) nmap -O -F -n IP #路由器系统扫描 破解ssh方式管理的路由web: use auxiliary/scanner/ssh/ssh_login 路由登录口令破解: use auxiliary/scanner/http/http_login Cisco路由漏洞探测 (1)cge.pl #查看漏洞类型(对应序号) cge.pl IP 漏洞序号 #指定探测漏洞 (2)默认密码扫描: ciscos 目标IP -t 4(超时时间) -C 10(线程) (3)Cisco Auditing Tool 扫描默认密码,SNMP community字符串和一些老的IOS bug cat -h IP -w list/community -a lists/passwords -i(查看是否有历史性bug)

Web扫描

nikto nikto -h 目标IP [-p port,port (port-port)] -F htm -o result.html

nikto.pl -h 10.100.100.10 扫描主机10.100.100.10的80口上的WEB

nikto.pl -h 10.100.100.10 -p 443 -s -g 扫描主机10.100.100.10端口443,强制使用SSL模式 -g

nikto.pl -h 10.100.100.10 -p 80-90 扫描主机10.100.100.10 端口80-90 ,Nikto自动判定是HTTP还是HTTPS

nikto.pl -h 10.100.100.10 -p 80,443,8000,8080 扫描主机 10.100.100.10 端口 80 443 8000 8080

nikto.pl -h 10.100.100.10 -p 80 -e 167 -e 167:使用IDS规避技术

golismero

golismero scan http://url -o report.html Skipfish

一款 Web 应用安全侦查工具,Skipfish 会利用递归爬虫和基于字 典的探针生成一幅交互式网站地图,最终生成的地图会在通过安全检查后输出。 skipfish -m 5 -LY -S /usr/share/skipfish/dictionaries/complete.wl -o skipfish2 -u URL nmap nmap -sS -sV --script=vulscan/vulscan.nse target nmap -sS -sV --script=vulscan/vulscan.nse –script-args vulscandb=scipvuldb.csv target nmap -sS -sV --script=vulscan/vulscan.nse –script-args vulscandb=scipvuldb.csv -p80 target nmap -PN -sS -sV --script=vulscan –script-args vulscancorrelation=1 -p80 target nmap -sV --script=vuln target nmap -PN -sS -sV --script=all –script-args vulscancorrelation=1 target 扫描 WordPress:

wpscan –url http://IP/ –enumerate p后台爆破:类似工具patator,dirbuster dirb http://IP:PORT /usr/share/dirb/wordlists/common.txt

wpscan -u IP 使用WPScan攻击

WordPresswpscan -u IP -e u vp 列出用户名列表

wpscan -u IP -e u --wordlist /path/ wordlist.txt 暴力破解密码

网站目录扫描:

use /auxiliary/scanner/http/dir_scanner 搜索网站中的邮件地址:

use /auxiliary/gather/search_email_collector 检测XSRF和XSS的检测 ratproxy-v <outdir> -w <outfile> -d <domain> -lextifscgjm

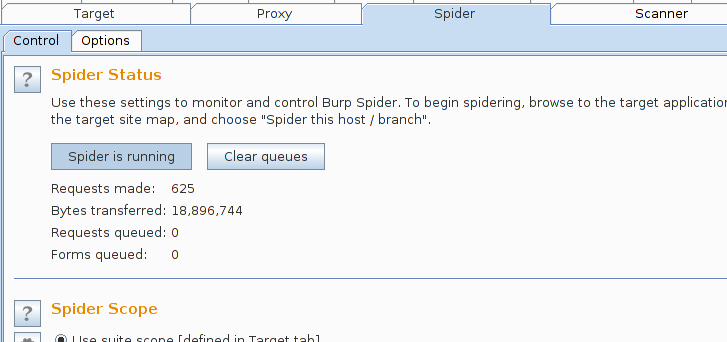

一.burpsuite爬行网站

Scope : 定义自动抓取的范围,过滤无关域名

Target --> Site map --> 右击一个网址 --> Add to scope

开始爬行:

Target --> Site map --> 右击一个网址(你想要爬行的网站) --> Spider this host

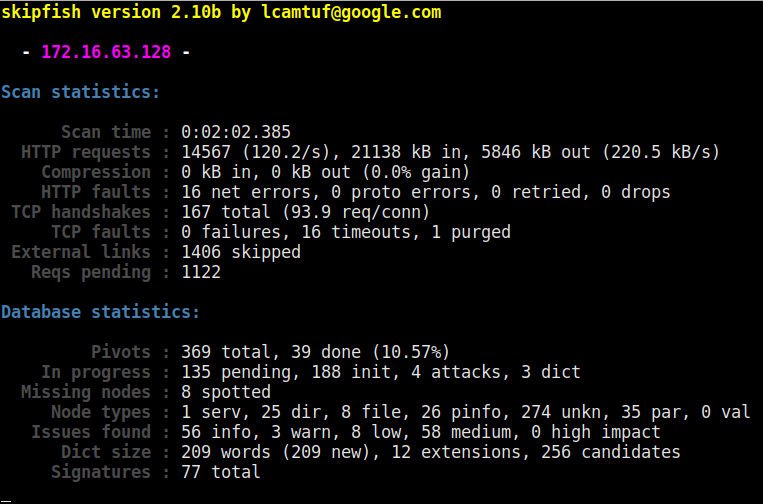

二.skipfish

相关参数

认证和访问选项:

-A 用户:pass 使用指定的HTTP认证凭据

-F host = IP 假设'主机'解析为'IP'

-C name = val 对所有请求添加一个自定的cookie

-H name = val 对所有请求添加一个自定的http请求头

-b(i | f | p) 伪装成IE / FIREFOX / IPHONE的浏览器

-N 不接受任何新的Cookie

--auth-form url 表单认证URL

--auth-user 用户-表单认证用户

--auth-pass pass-form认证密码

--auth-verify-url 会话中检测URL

抓取范围选项:

-d max_depth 最大抓取深度(16)

-c max_child 最大抓取节点(512)

-x max_desc 每个分支索引的最大后代(8192)每个索引分支抓取后代

-r r_limit - 最大请求数量(100000000)

-p crawl% 节点连接抓取几率(100%)

-q hex 重复概率扫描给定的种子

-I string 仅跟踪匹配'string'URL的网址必须匹配字符串

-X 字符串 排除匹配'string'URL的URL排除字符串

-K 字符串 不要fuzz参数命名为'string'

-D 域 抓取跨站点链接到另一个域跨域扫描

-B 域 信任,但不抓取,另一个域

-Z 不下降到5xx位置5xx错误时不再抓取

-O 不提交任何形式不尝试提交表单

-P 不解析HTML等,找到新的链接不解析HTML查找连接

报表选项:

-o dir - 将输出写入指定的目录(必需)

-M - 记录有关混合内容/非SSL密码的警告

-E - 记录所有HTTP / 1.0 / HTTP / 1.1高速缓存意图不匹配

-U - 记录所有外部URL和电子邮件

-Q - 完全抑制报告中的重复节点

-u - 安静,禁用实时进度统计

-v - 启用运行时日志(to stderr)

字典管理选项:

-W wordlist 使用指定的读写wordlist(必需)

-S wordlist 加载补充只读字词列表

-L 不自动学习网站的新关键字

-Y 不要在目录brute-force中的fuzz扩展

-R age 清除字词比'age'扫描更多

-T name = val 添加新表单自动填充规则

-G max_guess 要保留的关键字猜测的最大数(256)

-z sigfile 加载此文件的签名

性能设置:

-g max_conn max并发TCP连接,全局(40)最大全局TCP链接

-m host_conn 最大同时连接数,每个目标IP(10)最大链接/目标IP

-f max_fail 最大连续HTTP错误数(100)最大http错误

-t req_tmout 总请求响应超时(20秒)请求超时时间

-w rw_tmout 单个网络I/O超时(10秒)

-i idle_tmout 空闲HTTP连接上的超时(10秒)

-s s_limit 响应大小限制(400000 B)

-e 不保存报告的二进制响应

其他设置:

-l max_req 每秒最大请求数(0.000000)

-k duration 在给定持续时间h:m:s之后停止扫描

--config file 加载指定的配置文件

skipfish http://www.example.com -o /tmp/result

其中/tmp/result是输出目录,扫描结束后可打开index.html查看扫描结果

其他扫描举例

skipfish -A guest:guest -o outA -d5 http://1192.168.1.100:8080/WebGoat/attack

扫描结果

三.nikto

nikto -h http://172.16.63.128 -o /path/result

nikto –h 192.168.1.100 –p 80 –u -u参数:使用http代理

-config +使用此配置文件 - 显示+打开/关闭显示输出 -dbcheck检查数据库和其他密钥文件的语法错误 -Format +保存文件(-o)格式 -Help扩展帮助信息 -host +目标主机 -id +要使用的主机认证,格式为id:pass或id:pass:realm -list-plugins列出所有可用的插件 -output +将输出写入此文件 -nossl禁用使用SSL -no404禁用404检查 -Plugins +要运行的插件列表(默认值:ALL) -port +要使用的端口(默认80) -root +为所有请求预备根值,格式为/目录 -ssl强制端口上的ssl模式 -timeout +请求超时(默认10秒) -update从CIRT.net更新数据库和插件 -Version打印插件和数据库版本 -vhost +虚拟主机(用于主机头)

W3af命令行扫描

w3af>>> plugins//进入插件模块

w3af/plugins>>> list discovery//列出所有用于发现的插件

w3af/plugins>>> discovery findBackdoor phpinfo webSpider//启用findBackdoor phpinfo webSpider这三个插件

w3af/plugins>>> list audit//列出所有用于漏洞的插件

w3af/plugins>>> audit blindSqli fileUpload osCommanding sqli xss//启用blindSqli fileUpload osCommanding sqli xss这五个插件

w3af/plugins>>> back//返回主模块

w3af>>> target//进入配置目标的模块

w3af/config:target>>>set target http://192.168.1.100/ //设置目标

w3af/config:target>>> back//返回主模块

w3af>>> start

漏洞利用配置

w3af>>> exploit//进入漏洞利用模块

w3af/exploit>>> list exploit//列出所有用于漏洞利用的插件

w3af/exploit>>> exploit sqlmap//使用sqlmap进行SQL注入漏洞的测试a

一些工具

openvas 使用实例:http://www.cnblogs.com/youcanch/articles/5671242.html 安装教程:http://www.hackingtutorials.org/scanning-tutorials/installing-openvas-kali-linux/ nessus(通用性漏洞扫描器,在web扫描和windows扫描方面比较薄弱) 操作手册:http://wenku.baidu.com/link?url=OgVsC2m6-VrvePrQjCdOKd3U1w_54rwqakm_FOMezDw9Kn63CvY5tMw_HxrFC69GiTuXmCmEa75hxBDDdHXhtmSTFQjg3sXE3XOCDxfwacO nexpose: 操作手册:http://wenku.baidu.com/link?url=oOlhYZ4EcyDDUaQsTAHwnMtLvgDA2UndOzg5ITC58BpgyVINSw_Y-1b13jxZ7yI1Psgcl98PctEOy9EojF9rv9GVr5viEETEwq5YBuBjCLG Nikto,Whisker,Paros proxy,WebScarab,Burpsuite,sqlmap,websploit 北极熊扫描器,AWVS Nikto Nikto是一款能对web服务器多种安全项目进行测试的扫描软件,能在200多种服务器上扫描出2000多种有潜在危险的文件、CGI及其他问题。它也使用Whiske库,但通常比Whisker更新的更为频繁。

Whisker Whisker是一款非常好的HTTP服务器缺陷扫描软件,能扫描出大量的已知安全漏洞,特别是些危险的CGI漏洞,它使用perl编写程序库,我们可以通过它创建自己HTTP扫描器。

作者:ssooking 联系邮箱:c3Nvb2tpbmdAeWVhaC5uZXQ=

若无特殊说明,所发博文皆为原创,转载请务必注明出处、保留原文地址。欢迎交流分享!如果您有任何问题,请联系我!

浙公网安备 33010602011771号

浙公网安备 33010602011771号