HCIA笔记-06

RIP — 路由信息协议

Destination/Mask Proto Pre Cost Flags NextHop Interface

RIP — 默认优先级 — 100

邻居 — 相邻的两个路由器,可以直接通过直连网段进行通信

Destination/Mask,度量值( Metric) — 开销值(Cost) — 动态路由重要的选路依据

开销值:当动态路由计算岀多条到达相同网段的路径时,将比较他们的开销值,会选择开销值最小的加入到路由表中。

不同协议之间,比较优先级;相同协议之间,比较开销值。

不同路由协议之间,他们的开销值的度量标准是不一样的,不同协议的开销值没有可比性。

RIP是以跳数作为开销度量的

RIP支持等开销负载均衡

RIP的默认优先级 — 100(华为中定义的)

RIP存在一个工作半径 — 15跳。当RIP收到—个目标网段路由的开销值为16跳的时候,则认为该网段不可达。

RIP在传递路由条目的数据包中所携带的COST=本地路由表中该网段的开销值+1

Bellman - Ford算法

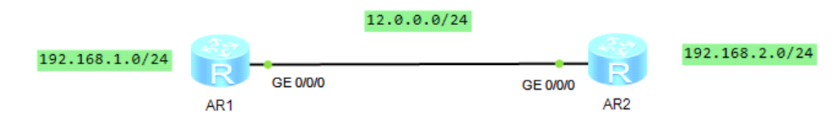

1,AR2发送的信息中的目标网段是192.168.2.0/24,AR1的路由表中没有到达2.0/24网段的

路由。将直接把该网段信息刷新到AR1的路由表中。

Destination/Mask :192.168.2.0/24

Proto :RIP

Pre:100

Cost:1

NextHop:数据包中的源IP,12.0.0.2

Interface:G 0/0/0

2,AR2发送的信息中的目标网段是192.168.2.0/24,AR1的路由表中存在到达2.0网段的路由

信息;之后看AR1本地到达2.0/24网段的下一跳,且本地路由条目的下一跳是AR2。则将AR2

发来的最新的路由信息刷新到路由表中。

3,AR2发送的信息中的目标网段是192.168.2.0/24,AR1的路由表中存在到达2.0网段的路由

信息;并且下一跳不是AR2。则看开销值,如果AR2发来的条目中开销值小于本地路由表中条

目的开销值,则将AR2发来的路由信息刷新到路由表中。

4,AR2发送的信息中的目标网段是192.168.2.0/24,AR1的路由表中存在到达2.0网段的路由

信息;并且下一跳不是AR2。则看开销值,如果AR2发来的条目中开销值大于于本地路由表中

条目的开销值,则不刷新。

距离 — 开销值

矢量 — 下一跳,出接口

RIP版本

RIPV1,RIPV2 — IPV4

RIPNG — IPV6

RIPV1和RIPV2的区别:

RIPV1在发送目标网段信息时不携带子网掩码

RIPV2在发送目标网段信息时携带子网掩码

1,RIPV1是有类别的路由协议,RIPV2是无类别的路由协议。

2,RIPV1不支持手工认证,RIPV2支持手工认证

3,RIPV1以广播的形式发送数据,RIPV2以组播的形式发送数据

RIPV2 — 224.0.0.9 ---- 为所有运行RIPV2的设备准备的组播地址。

RIPV1和RIPV2基于UDP协议进行数据传输的,使用的端口号时UDP 520端口。

RIP的更新机制

Request — 请求包

Response — 应答包(更新包) — 包含具体的路由信息。

RIP在收敛完成后依然会每30S发送一个Response包 — RIP的周期更新

RIP周期更新的原因:

1,弥补自身没有确认机制,确保数据能传输到对端。

2,弥补自身没有保活机制

RIP的计时器

更新计时器:30S — RIP采用是异步周期更新

无效计时器:180S — 路由条目刷新到路由表后将会启动180S的失效计时。若计时器时间结束路由表未刷新,则认为路由不可达,将路由条目的COST值改为16,并从路由表中删除掉。但不会彻底删除出该路由,在之后更新时还会携带该路由条目(带毒传输),告诉被人该网段不可达。

垃圾回收计时器:120S ---- 当无效计时器归0时,将会启动120S的垃圾回收计时器,时间到则彻底删除该路由,更新时也不再携带。

异步周期更新 ---- 可能出现环路 — RIP的环路自己可以破除,但是需要很长的时间

RIP的破环机制

1,触发更新 — 当拓扑发生变化时第一时间将该信息发送出去。

2,水平分割 – 从那个口进来的数据不再从哪个口发出去。

3,毒性逆转 – 从哪个口进来的数据还从哪个口发,但是带毒。

水平分割和毒性逆转只能二选其一,华为设备默认开启的是水平分割。如果同时开启水平分割和毒性逆转,则将已毒性逆转的方法来执行。

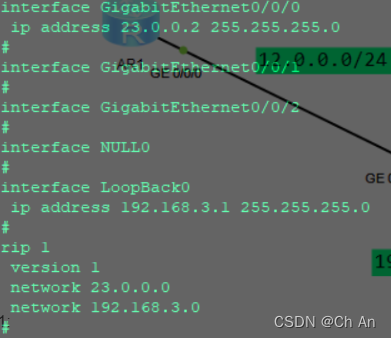

RIP的基本配置

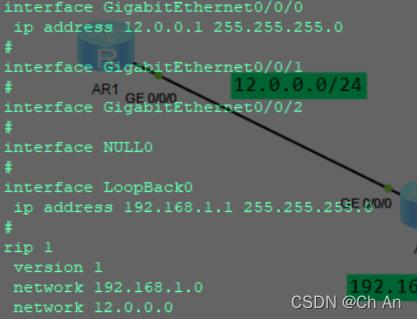

1,创建RIP进程

[r1]rip 1 --- 进程号:进具备本地意义 --- 如果不写进程号,默认为1

[r1-rip-1]

2,选择使用的版本

[r2-rip-1]version 1 / 2

3,宣告网段

宣告网段要求:

1,必须宣告所有直连网段

2,必须按照主类宣告

宣告的目的:

1,激活接口 — 只有激活了的接口才可以收发RIP数据

2,发布路由

[r2-rip-1]network 12.0.0.0

[r2-rip-1]network 192.168.1.0

[r1]**display rip 1 route** ---- 查看RIP路由表

Rip简单配置:

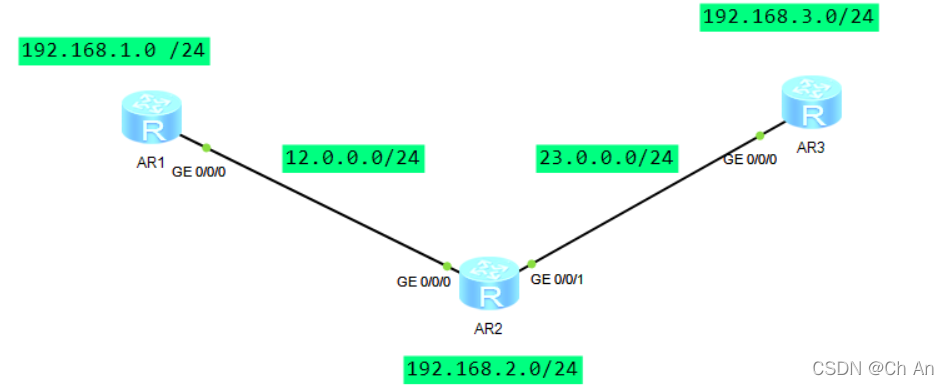

R1:

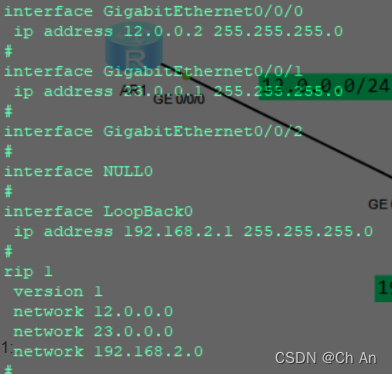

R2:

R3:

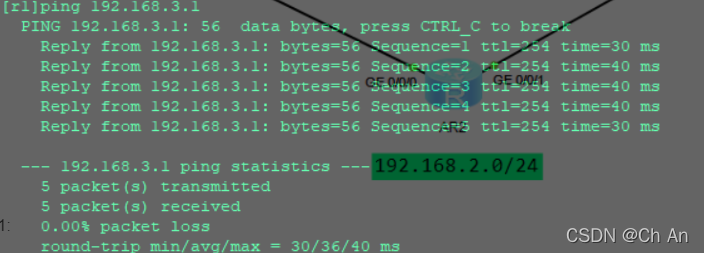

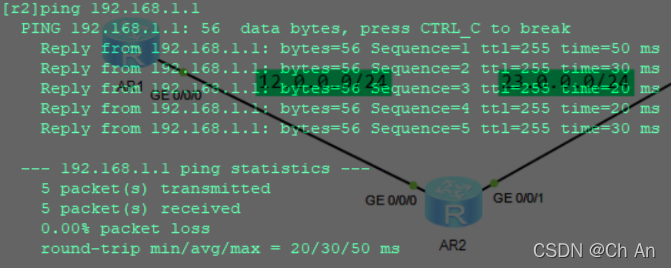

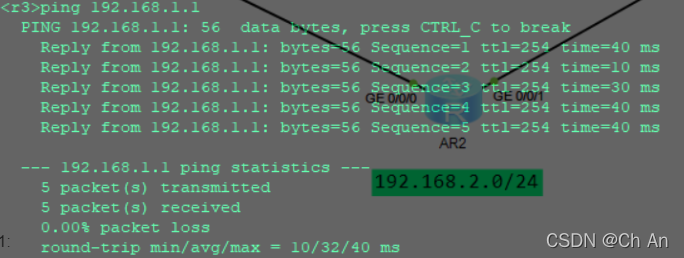

测试;

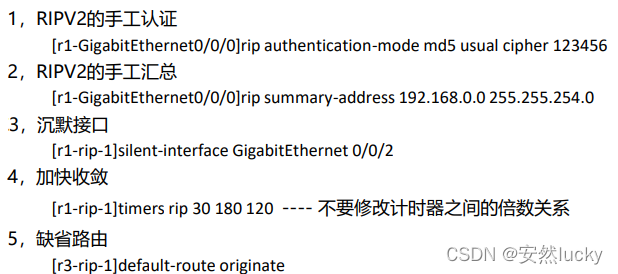

RIP的拓展配置

ACL — 访问控制列表

1,访问控制:在路由器流量流入或流出的接口上,匹配流量,然后执行相应的动

作。(Permit — 允许,deny — 拒绝)

2,抓取感兴趣流:ACL和其他服务结合使用,ACL只负责流量匹配,其他服务负责执行相应的动作。(流控 — ACL和Qos服务的结合)

ACL的匹配规则:自上而下,逐一匹配。匹配上了则按照规则执行,不再向下匹配。

思科体系的设备:ACL列表末尾隐含一条拒绝所有的规则

华为体系的设备:ACL列表末尾隐含一条允许所有的规则

ACL的分类

基本ACL:仅关注数据包中的源IP。(只管你是谁)

高级ACL:不仅关注数据包中的源IP,还会关注数据包中的目标IP,协议及端口号。

二层ACL:

用户自定义ACL:

需求一:PC1可以访问3.0网段,但是PC2不行

基础ACL的位置原则:由于基础ACL仅关注数据包中的源IP地址,故调用的时候应尽量靠近目标,目的避免对其他访问造成限制。

1,创建ACL列表

[r2]acl ?

INTEGER<2000-2999> Basic access-list(add to current using rules) ----- 基础ACL

INTEGER<3000-3999> Advanced access-list(add to current using rules) ---- 高级ACL

INTEGER<4000-4999> Specify a L2 acl group —L2ACL

ipv6 ACL IPv6

name Specify a named ACL

number Specify a numbered ACL

[r2]acl 2000

[r2-acl-basic-2000] ---- 创建基础ACL列表

2,在ACL列表中添加规则

[r2-acl-basic-2000]rule deny source 192.168.1.3 0.0.0.0— 通配符 ---- 0代表不可变,1代表可以变

[r2-acl-basic-2000]rule permit source any — 允许所有

[r2]display acl 2000 — 查看ACL列表

华为默认以5为不掉自动添加规则序号,其目的是为了匹配时便于插入规则。

[r2-acl-basic-2000]undo rule 6 — 删除ACL规则

3,在接口上调用ACL列表

[r2-GigabitEthernet0/0/0]traffic-filter outbound acl 2000

注意:一个接口的一个方向只能调用一张ACL列表。

需求二:PC1可以访问PC3,但是不能访问PC4

高级ACL的位置规则:由于高级ACL时精准匹配,所以可以避免误伤,出于节约链路资源的目的,应该尽可能的放置在靠近源的位置

[r1]acl name zhangsan 3000

[r1-acl-adv-zhangsan] — 通过重命名的方式创建高级ACL列表

[r1-acl-adv-zhangsan]rule deny ip source 192.168.1.2 0.0.0.0 destination 192.168.3.3 0.0.0.0

[r1-GigabitEthernet0/0/0]traffic-filter inbound acl name zhangsan ---- 通过名称调用ACL列表

需求三:要求PC1可以ping通R2,但是不能telnet R2

Telnet — 远程登陆协议

带内管理: — 通过网络对设备进行管理

1,通过telnet协议进行远程登陆

2,通过web进行远程登陆

3,通过SNMP协议进行管理

带外管理:通过console线连接console口对设备进行管理;通过AUX线连接AUX口对设备进行管理

Telnet —C/S架构 TCP 23

被登录 — S

登陆设备 — C

1,登陆设备和被登录设备之间网是通的

2,被登录设备开启telnet服务

开启telnet服务的方法

1,进入aaa服务 — 一个专门存储和管理账号的地方

[r2]aaa

[r2-aaa]

2,创建登陆用户

[r2-aaa]local-user lisi privilege level 15 password cipher 123456

Info: Add a new user.

3,指定登陆用户的服务类型

[r2-aaa]local-user lisi service-type telnet

4,开启虚拟登陆端口

[r2]user-interface vty 0 4

5,设备登陆端口的认证类型

[r2-ui-vty0-4]authentication-mode aaa

[r1-acl-adv-3001]rule deny tcp source 192.168.1.10 0.0.0.0 destination 192.168.2.2 0.0.0.0 destination-port eq 23

-------------------------------------------

个性签名:今天做了别人不想做的事,明天你就做得到别人做不到的事,尝试你都不敢,你拿什么赢!

如果觉得这篇文章对你有小小的帮助的话,记得在右下角点个“推荐”哦,博主在此感谢!

浙公网安备 33010602011771号

浙公网安备 33010602011771号