TCP Wrappers原理及简单实验

1.TCP Wrappers(简易防火墙)简介

TCP_Wrappers是一个工作在第四层(传输层)的的安全工具,对有状态连接(TCP)的特定服务进行安全检测并实现访问控制,界定方式是凡是调用libwrap.so库文件的的程序就可以受TCP_Wrappers的安全控制。它的主要功能就是控制谁可以访问,常见的程序有rpcbind、vsftpd、sshd,telnet

判断方式:

⑴查看对应服务命令所在位置

which sshd

⑵查看指定命令执行时是否调用libwrap.so文件

ldd /usr/sbin/sshd | grep libwrap.so

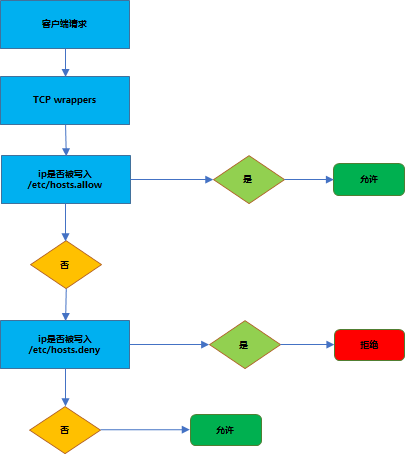

2.TCP Wrappers工作原理

以ssh为例,每当有ssh的连接请求时,先读取系统管理员所设置的访问控制文件,符合要求,则会把这次连接原封不动的转给ssh进程,由ssh完成后续工作;如果这次连接发起的ip不符合访问控制文件中的设置,则会中断连接请求,拒绝提供ssh服务[通过审查客户端的来源地址,决定该客户端的请求是否需要送达到SSH服务]

匹配顺序:

⑴优先查看/etc/hosts.allow,匹配即停止

⑵允许个别,拒绝所有(白名单):/etc/hosts.allow文件添加允许的策略,hosts.deny文件添加all

⑶拒绝个别,允许所有(黑名单):/etc/hosts.allow文件为空,hosts.deny文件添加单个拒绝的策略

3.TCP Wrappers的使用

TCP_Wrappers的使用主要是依靠两个配置文件/etc/hosts.allow, /etc/hosts.deny,以此实现访问控制,默认情况下,/etc/hosts.allow,/etc/hosts.deny什么都没有添加,此时没有限制

配置文件编写规则:

service_list@host:client_list

service_list:是程序(服务)的列表,可以是多个,多个时,使用,隔开

@host:设置允许或禁止他人从自己的哪个网口进入。这一项不写,就代表全部

client_list:是访问者的地址,如果需要控制的用户较多,可以使用空格或,隔开

client_list格式如下:

基于IP地址: 192.168.88.1 192.168.88.

基于域(域名): www.kernel.com .kernel.com 较少用(域名IP可能变)

基于网络/掩码: 192.168.0.0/255.255.255.0

内置ACL:ALL(所有主机)、LOCAL(本地主机)

简单实验:

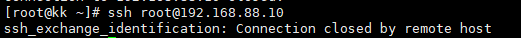

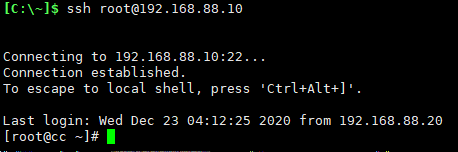

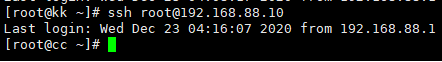

⑴拒绝单个IP使用ssh远程连接(黑名单)效果

/etc/hosts.allow:空着

/etc/hosts.deny:sshd:192.168.88.20

20服务器无法远程登录10服务器

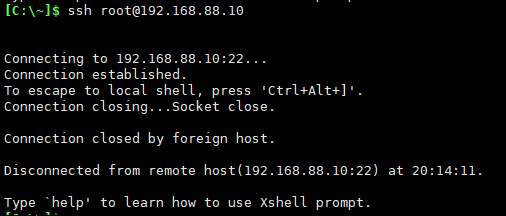

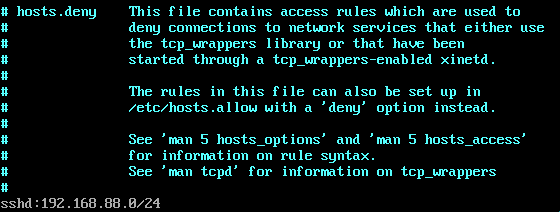

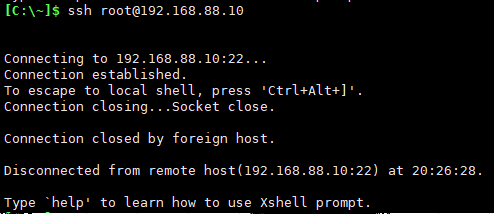

⑵拒绝某一网段使用ssh远程连接:

/etc/hosts.allow:空着

/etc/hosts.deny:sshd:192.168.88. 或者sshd:192.168.88.0/255.255.255.0

但sshd:192.168.88.0/24 可写入,但加入限制名单后仍可正常登入,故未生效,如图

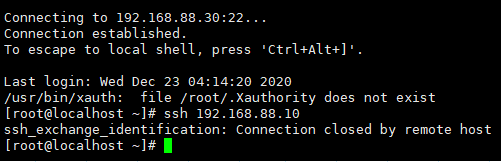

⑶仅允许某一IP使用ssh远程连接(白名单)效果

/etc/hosts.allow:sshd:192.168.88.20 /etc/hosts.deny:sshd:ALL

192.168.88.20可正常登录10服务器

10用户无法远程登陆

192.168.88.20外的IP无法正常登录

浙公网安备 33010602011771号

浙公网安备 33010602011771号