ssh配置方面小实验②

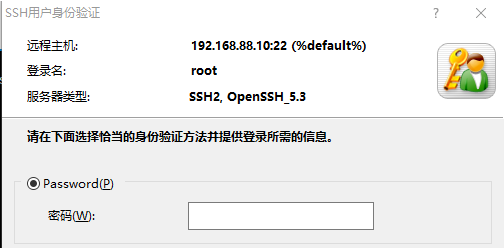

4.禁止使用密码登录

当我们学会了使用密钥对进行验证后,建议生产环境下将账户密码登录功能关掉

配置文件:/etc/ssh/sshd_config

选项: PasswordAuthentication no

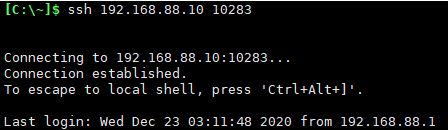

效果为:

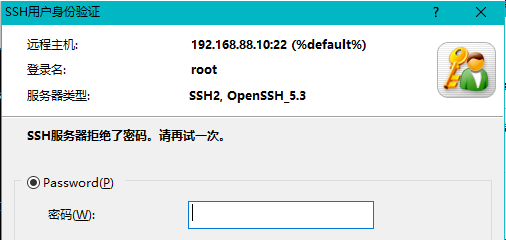

5.禁止使用root远程登录

root在系统中是一个可以为所欲为的角色,我们可以在平时的操作中用普通用户操作,在有需要修改一些系统设置的时候再从普通用户切换到root用户,这样可以最大限度的避免因为误操作而对系统造成破坏,同时也可以避免黑客在暴力破解后直接使用root用户登录系统,一般在远程登录管理上我们会禁止直接使用root用户登录

配置文件:/etc/ssh/sshd_config

选项: PermitRootLogin no

注:在实际工作中,一般都是使用普通用户身份登录,再通过su 或 su - 命令切换到root用户或者把普通用户身份使用vim /etc/sudoers授权用户可使用所有命令

效果为:

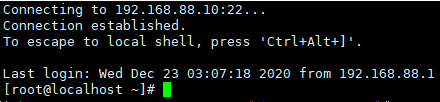

6.修改默认端口、限制ssh监听IP

修改默认端口:ssh 作为一个用来远程管理服务器的工具,需要特别的安全,默认情况下使用TCP的22端口,若不进行修改,很容易被利用遭到攻击,所以我们一般都会修改端口,尽量修改一个高位端口(范围1-65535)

配置文件:/etc/ssh/sshd_config

选项: Port 59527

ssh -p 端口 用户名@服务器IP

常规登录状态:

修改配置后:

通过 ssh命令 新端口号,实现重连[需要重新接受公钥]

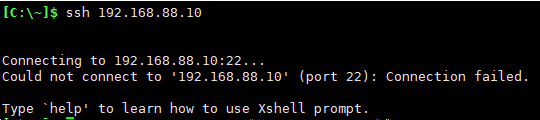

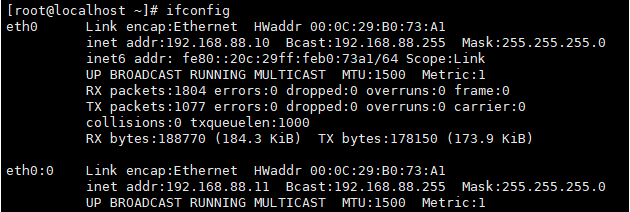

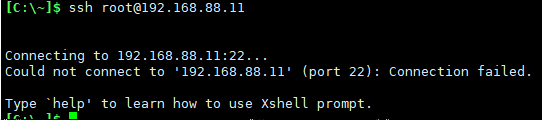

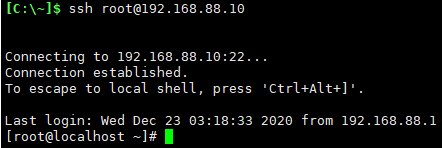

7.限制ssh监听IP

有些服务器则安全级别更高一些,不允许使用外网直接登录,只有通过局域网才能登录,我们可以在机房里设置其中一台能够被外网远程连接,其他的主机都通过这个机器进行远程连接即可[非监听接口的请求直接丢弃]

配置文件:/etc/ssh/sshd_config

选项: ListenAddress 192.168.88.100

添一块临时网卡,看看是否仅接受192.168.88.10的请求

192.168.88.11请求无反馈

192.168.88.10请求可正常连接

8.ssh服务相关命令

scp:安全的远程文件复制命令

scp是secure copy的简写,用于在Linux下进行远程拷贝文件的命令,类似于命令有cp,scp传输是加密的,所以可能会稍微影响一点速度。另外,scp还非常不占资源,不会提高多少系统负荷

格式:scp 本地文件 用户名@服务器IP:目录

scp /root/kernel.txt root@192.168.88.20:/tmp

-P 端口 #若端口不是默认22,则需要使用此格式指定端口

9.sftp:安全的文件传输协议

sftp是Secure FileTransferProtocol的缩写,安全文件传送协议。sftp与ftp有着几乎一样的语法和功能。由于这种传输方式使用了加密/解密技术,所以sftp比ftp更安全一些,但传输效率比普通的FTP要低得多

格式:sftp 用户名@服务器IP

sftp -oPort=端口 #若端口不是默认22,则需要使用此格式指定端口

交互命令:

help:查看在交互模式下支持哪些命令

pwd/lpwd:pwd是查看服务器所在路径;lpwd是查看客户端所在路径

ls/lls:ls是查看服务器当前目录下的文件列表;lls是查看客户机当前所在路径的所有文件列表

put:将客户机中的指定文件上传到服务器端

get:将服务器端的指定文件下载到客户机的当前所在目录

rm:删除掉服务器端的指定文件

quit:退出sftp的交互模式,断开和服务器之间的连接

浙公网安备 33010602011771号

浙公网安备 33010602011771号