Bcrypt加密

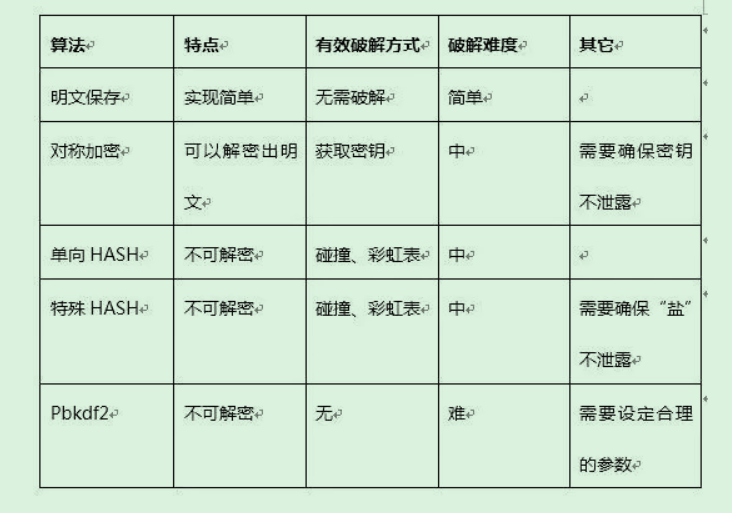

各算法对比

必须明确一点:

Bcrypt是单向Hash加密算法,类似Pbkdf2算法 不可反向破解生成明文。

一、Bcrypt是怎么加密的?

Bcrypt有四个变量:

- saltRounds: 正数,代表hash杂凑次数,数值越高越安全,默认10次。

- myPassword: 明文密码字符串。

- salt: 盐,一个128bits随机字符串,22字符

- myHash: 经过明文密码password和盐salt进行hash,个人的理解是默认10次下 ,循环加盐hash10次,得到myHash

每次明文字符串myPassword过来,就通过10次循环加盐salt加密后得到myHash, 然后拼接BCrypt版本号+salt盐+myHash等到最终的bcrypt密码 ,存入数据库中。

这样同一个密码,每次登录都可以根据自省业务需要生成不同的myHash, myHash中包含了版本和salt,存入数据库。

bcrypt密码图解:

如Spring Security crypto 项目中实现的BCrypt方法加密:BCrypt.hashpw(myPassword, BCrypt.gensalt())

那即使黑客得到了bcrypt密码,他也无法转换明文,因为之前说了bcrypt是单向hash算法;

二、那如果黑客使用彩虹表进行hash碰撞呢?

有文章指出bcrypt一个密码出来的时间比较长,需要0.3秒,而MD5只需要一微秒(百万分之一秒),一个40秒可以穷举得到明文的MD5,在bcrypt需要12年,时间成本太高,这我就没仔细研究,详细可看陈皓的

如何防范密码被破解

三、那他是如何验证密码的?

在下次校验时,从myHash中取出salt,salt跟password进行hash;得到的结果跟保存在DB中的hash进行比对。

如Spring Security crypto 项目中实现的BCrypt 密码验证BCrypt.checkpw(candidatePassword, dbPassword)

作者:martin6699

链接:https://www.jianshu.com/p/2b131bfc2f10

来源:简书

著作权归作者所有。商业转载请联系作者获得授权,非商业转载请注明出处。

本文来自博客园,作者:up~up,转载请注明原文链接:https://www.cnblogs.com/soft-engineer/p/15724281.html

浙公网安备 33010602011771号

浙公网安备 33010602011771号