BUUCTF RE [SUCTF2019]SignIn

12月11日

有一些想聊的

及今后学习目标

1.外挂的参与制作 --吾爱cm学习 接着天天跟着博客来进行学习

2.继续刷题 PWN 及 RE的 现在更多的还是搜索资料来进行

3.恶意代码的相关学习 外星人书和大佬博客

好了就到这里了

BUUCTF RE [SUCTF2019]SignIn

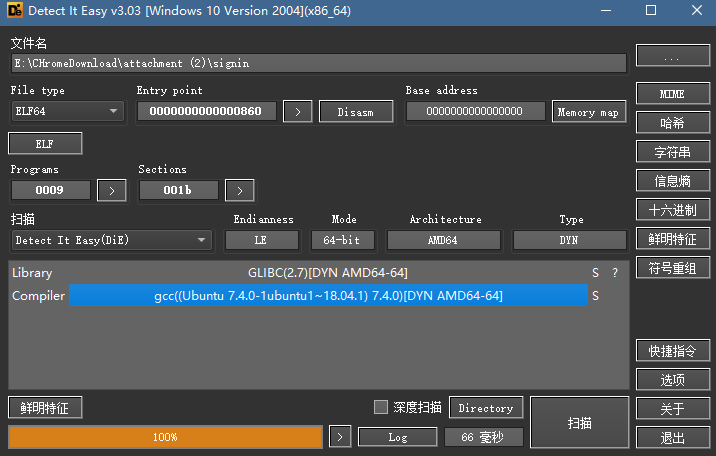

1.查壳

没有壳

2.IDA查看

__int64 __fastcall main(int a1, char **a2, char **a3)

{

char v4[16]; // [rsp+0h] [rbp-4A0h] BYREF

char v5[16]; // [rsp+10h] [rbp-490h] BYREF

char v6[16]; // [rsp+20h] [rbp-480h] BYREF

char v7[16]; // [rsp+30h] [rbp-470h] BYREF

char v8[112]; // [rsp+40h] [rbp-460h] BYREF

char v9[1000]; // [rsp+B0h] [rbp-3F0h] BYREF

unsigned __int64 v10; // [rsp+498h] [rbp-8h]

v10 = __readfsqword(0x28u);

puts("[sign in]");

printf("[input your flag]: ");

__isoc99_scanf("%99s", v8);

sub_96A(v8, v9);

__gmpz_init_set_str(v7, "ad939ff59f6e70bcbfad406f2494993757eee98b91bc244184a377520d06fc35", 16LL);

__gmpz_init_set_str(v6, v9, 16LL);

__gmpz_init_set_str(v4, "103461035900816914121390101299049044413950405173712170434161686539878160984549", 10LL);

__gmpz_init_set_str(v5, "65537", 10LL);

__gmpz_powm(v6, v6, v5, v4);

if ( (unsigned int)__gmpz_cmp(v6, v7) )

puts("GG!");

else

puts("TTTTTTTTTTql!");

return 0LL;

}

发现是关于 __gmpz_init_set_str 查阅发现是RSA 补充了一下RSA加密算法。

更新了RSA算法

即 n=103461035900816914121390101299049044413950405173712170434161686539878160984549

密文=ad939ff59f6e70bcbfad406f2494993757eee98b91bc244184a377520d06fc35

e=65537

将 n分解成p q

l也可以求出

丢入RSA 在线解密即可