SSH(Secure Shell):安全远程登陆,类似telnet

SSH是一种安全应用,用于登录远程设备,并在远程设备上执行命令,将远程文件下载到本地,默认使用22端口。

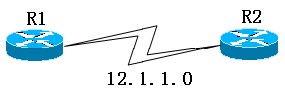

实验:

在R2上开启SSH,只允许远程用户使用SSH登录进R2

一、定义域名

R2(config)#ip domain-name cisco.com 进行密钥计算的时候要用到域名

二、产生密匙

R2(config)#crypto key generate rsa general-keys

生成KEY后,路由器速度可能会慢下来,做个write就行了

三、并使用本地数据库认证

R2(config)#username wolf password cisco

R2(config)#line vty 0 4

login local

四、在VTY线路下开启只允许SSH

R2(config)#line vty 0 4

transport input ssh

五、登录

R1#ssh -l wolf 12.1.1.2

==============================================

SSH protocol version 1:

每一部主机都可以使用 RSA 加密方式来产生一个 1024-bit 的 RSA Key ,这个 RSA 的加密方式,主要就是用来产生公钥与私钥的演算方法!这个 version 1 的整个联机的加密步骤可以简单的这么看:

1. 当每次 SSH daemon (sshd) 激活时,就会产生一支 768-bit 的公钥(或称为 server key)存放在 Server 中;

2. 若有 client 端的需求传送来时,那么 Server 就会将这一支公钥传给 client ,而 Client 藉由此对本身的 RSA 加密方式来确认这一支公钥;

3. 在 Client 接受这个 768-bit 的 server key 之后,Client 自己也会随机产生一支 256-bit 的私钥(host key),并且以加密的方式将 server key 与 host key 整合成一支完整的 Key ,并且将这支 Key 也传送给 server ;

4. 之后,Server 与 Client 在这次的联机当中,就以这一支 1024-bit 的 Key 来进行资料的传递!

当然啦,因为 Client 端每次的 256-bit 的 Key 是随机取的,所以你这次的联机与下次的联机的 Key 就会不一样啦!

==============================================

SSH protocol version 2:

与 version 1 不同的是,在 version 2 当中将不再产生 server key 了,所以,当 Client 端联机到 Server 端时,两者将藉由 Diffie-Hellman key 的演算方式来产生一个分享的 Key ,之后两者将藉由类似 Blowfish 的演算方式进行同步解密的动作!

每一个 sshd 都提供这两个版本的联机,而决定这两种模式联机的,就必需要在 client 端联机时选择联机的模式才能确认。目前预设情况下,会自动使用 version 2 的联机模式喔!而由于我们的联机资料中,经过了这个 Public 与 Private Key 的加密、解密动作,所以在中间的传送过程中,当然就比较安全的多啰!

==============================================

建议配置:

clock timezone GMT +8

clock set

如果SSH时报错,

30--表示两端IOS不匹配

32--表示KEY参数错误

show crypto key

crypto key zeroize 清除key

Cisco IOS配置SSH详解

--------------------------------------------------------------------------------

www.net130.com

出处:bbs.net130.com

使用telnet进行远程设备维护的时候,由于密码和通讯都是明文的,易受sniffer侦听,所以应采用SSH替代telnet.SSH (Secure Shell)服务使用tcp 22 端口,客户端软件发起连接请求后从服务器接受公钥,协商加密方法,成功后所有的通讯都是加密的。Cisco 设备目前只支持SSH v1,不支持v2.Cisco实现 SSH的目的在于提供较安全的设备管理连接,不适用于主机到主机的通讯加密。Cisco推荐使用IPSEC作为端对端的通讯加密解决方案。

1.IOS设备(如6500 MSFC、8500、7500)的配置:

a) 软件需求

IOS版本12.0.(10)S 以上 含IPSEC 56 Feature

推荐使用 IOS 12.2 IP PLUS IPSEC 56C以上版本

基本上Cisco全系列路由器都已支持,但为运行指定版本的软件您可能需要相应地进行硬件升级

b) 定义用户

user mize pass nnwh@163.net

user sense secret ssn

d) 定义域名

ip domain-name mize.myrice.com //配置SSH必需

e) 生成密钥

crypto key generate rsa modulus 2048

执行结果:

The name for the keys will be: 6509-mize.myrice.com % The key modulus size is 2048 bits Generating RSA keys ... [OK]

f)指定可以用SSH登录系统的主机的源IP地址

access-list 90 remark Hosts allowed to SSH in //低版本可能不支持remark关键字

access-list 90 permit 10.10.1.100

access-list 90 permit 10.10.1.101

g) 限制登录

line con 0

login local

line vty 0 4

login local //使用本地定义的用户名和密码登录

transport input SSH //只允许用SSH登录(注意:禁止telnet和从交换引擎session!)

access-class 90 in //只允许指定源主机登录