https原理(二)服务端公钥有没有被CA私钥加密

https://www.dianjilingqu.com/387084.html

在https原理中,一大争议就是服务端是否用CA私钥加密服务器公钥

是-自签名证书浏览器没有CA公钥,无法解密公钥,而这与实际不符合,点击“继续”后仍然可以访问,说明CA私钥没有加密服务器公钥,只是用于数字签名的生成,浏览器用CA公钥解密数字签名,验证身份。

https://blog.csdn.net/sarafina527/article/details/89333536

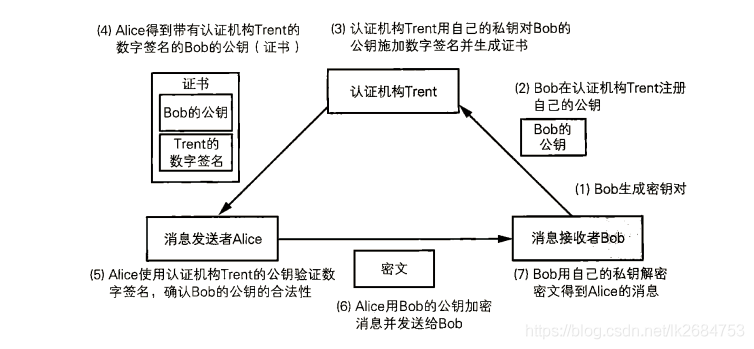

什么是证书?

证书就是将我们的公钥和相关信息写入一个文件,CA用它们的私钥对我们的公钥和相关信息进行签名后,将签名信息也写入这个文件后生成的一个文件。

证书=公钥+相关信息+签名【CA私钥(公钥+相关信息)】

https://blog.csdn.net/qq_30698633/article/details/77895151

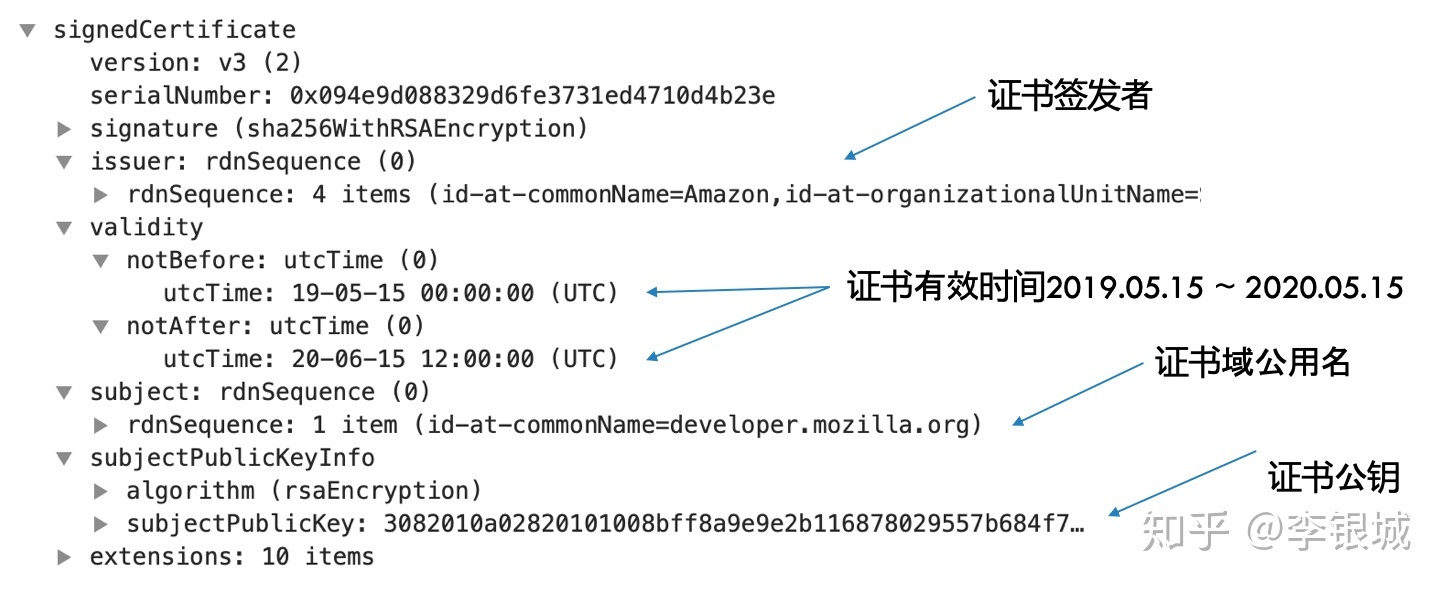

证书包含三部分内容:tbsCertificate(to be signed certificate)待签名证书内容、证书签名算法和CA给的签名。也就是说CA会用它的私钥对tbsCertificate进行签名,并放在签名部分。为什么证书要签名呢?签名是为了验证身份。

它里面包括了证书的公钥、证书的适用公用名、证书的有效期还有它的签发者等信息。Amazon的证书也具备上述结构,我们可以把Amazon证书的公钥拷出来

所以相关信息=签发者、有效期 ,COMMONNAME

https://zhuanlan.zhihu.com/p/75461564